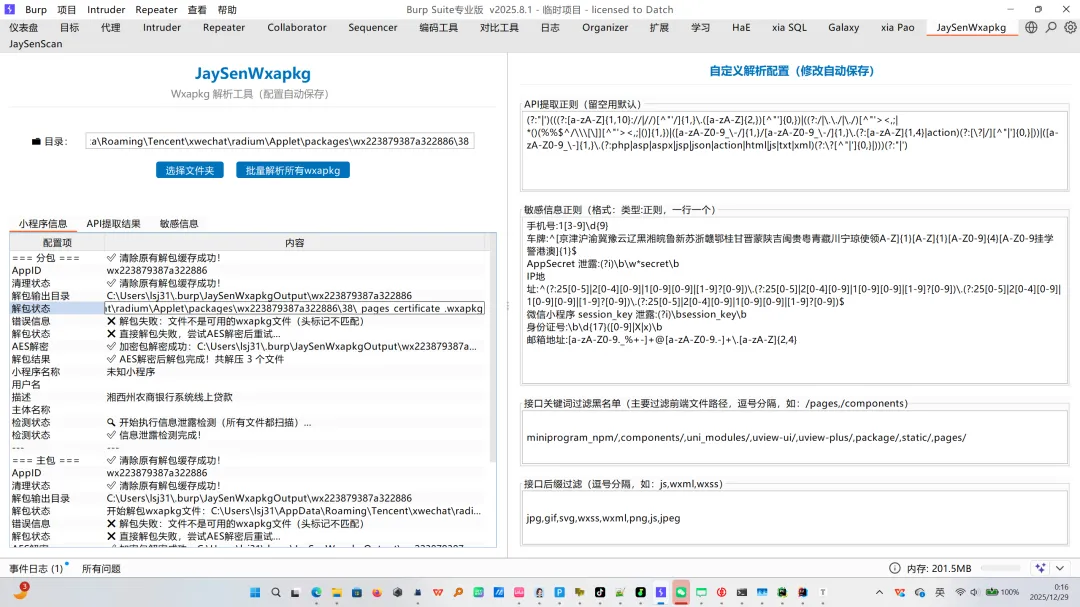

太离谱了!这款 Burp 插件让我一键解密微信小程序,还自动提取了 200 个 API 接口和泄露的 AWS 密钥…

支持微信最新版,一键自动解密 + 批量解包 + API 接口提取 + 敏感数据泄露检测

专为微信小程序安全测试设计的 Burp Suite 扩展插件。自动解密 wxapkg 加密包、批量解包主包/分包、智能提取 API 接口、检测敏感信息泄露,全程可视化操作,配置自动保存。

📋 功能特性

|

|

|

|---|---|

| 🔓 wxapkg 解密 |

|

| 📦 批量解包 |

|

| 🚪 API 提取 |

|

| 🔍 敏感检测 |

|

| ⚙️ 灵活配置 |

|

| 📊 可视化面板 |

|

| 📱 小程序信息 |

|

🛠️ 快速开始

1. 定位小程序包路径

Windows 默认路径:

C:\Users<用户名>\AppData\Roaming\Tencent\xwechat\radium\Applet\packages\

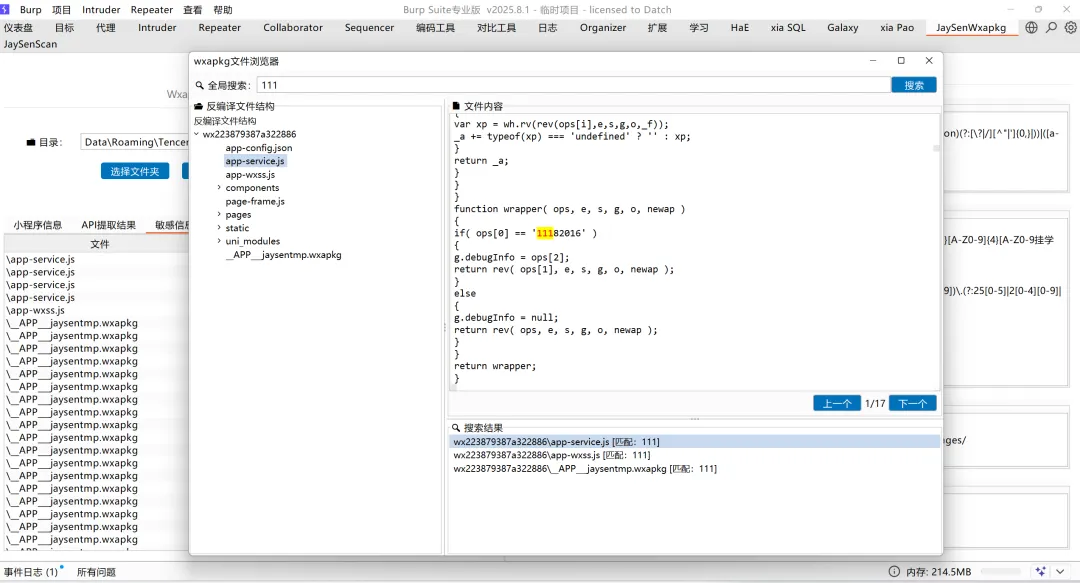

> 找不到?使用 `findsomething` 全局搜索 `packages` 目录。### 2. 清理缓存(关键步骤)该目录下每个文件夹代表一个小程序,可能包含多个 wxapkg 文件。为避免混淆,**建议先清空目录**:1. 关闭微信2. 删除 `packages` 目录下所有文件夹3. 重新打开微信并进入目标小程序### 3. 使用插件解包1. **选择小程序包**:在插件界面选择对应的小程序文件夹2. **自动解包**:插件自动识别主包/分包,多线程并行解密解压3. **提取分析**:自动提取 API 接口和敏感信息,右侧过滤面板排除前端路径### 4. 结果查看- **API 接口**:可复制到 Burp Repeater/Intruder 进一步测试- **敏感信息**:高亮显示手机号、身份证、密钥等泄露数据- **文件浏览**:点击"文件浏览"查看反编译后的源码---## ⚙️ 配置指南### 敏感信息检测规则内置正则规则,支持自定义扩展:| 类型 | 正则示例 ||:---|:---|| 手机号 | `1[3-9]\d{9}` || 身份证号 | `\b\d{17}([0-9]\|X\|x)\b` || 邮箱地址 | `[a-zA-Z0-9._%+-]+@[a-zA-Z0-9.-]+\.[a-zA-Z]{2,4}` || IP 地址 | `^(?:25[0-5]\|...){4}$` || AppSecret 泄露 | `(?i)\b\w*secret\b` || Session Key 泄露 | `(?i)\bsession_key\b` || 车牌号 | `^[京津沪渝...]{1}[A-Z]{1}[A-Z0-9]{4}...$` |### API 提取规则**默认正则**(匹配 URL/URI 路径):```regex(?:"|')(((?:[a-zA-Z]{1,10}://|//)[^"'/]{1,}\.([a-zA-Z]{2,})[^"']{0,})|((?:/|\.\./|\./)[^"'><,;| *()(%%$^/\\\[\]][^"'><,;|()]{1,})|([a-zA-Z0-9_\-/]{1,}/[a-zA-Z0-9_\-/]{1,}\.(?:[a-zA-Z]{1,4}|action)(?:[\?|/][^"|']{0,}|))|([a-zA-Z0-9_\-]{1,}\.(?:php|asp|aspx|jsp|json|action|html|js|txt|xml)(?:\?[^"|']{0,}|)))(?:"|')🎯 典型工作流程

关闭微信 → 清理 packages 目录 → 打开目标小程序 ↓插件选择小程序包 → 自动解密解包 ↓提取 API 接口 → 复制到 Burp 测试 ↓检测敏感信息 → 生成测试报告

💡 使用技巧

|

|

|

|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

⚠️ 注意事项

-

微信版本兼容性:支持微信 PC 版 3.9+,如遇解密失败请检查微信版本 -

缓存清理:每次测试前建议清空 packages 目录,避免历史数据干扰 -

法律合规:本工具仅供授权安全测试使用,请勿用于非法用途

夜雨聆风

夜雨聆风