Boss web和APP流程分析

web

web主要难点我感觉有俩

反调试

这里反调试其实分为 JD 和 Boss端。

这里我不讲JD端了

重点说一下招人的Boss端。

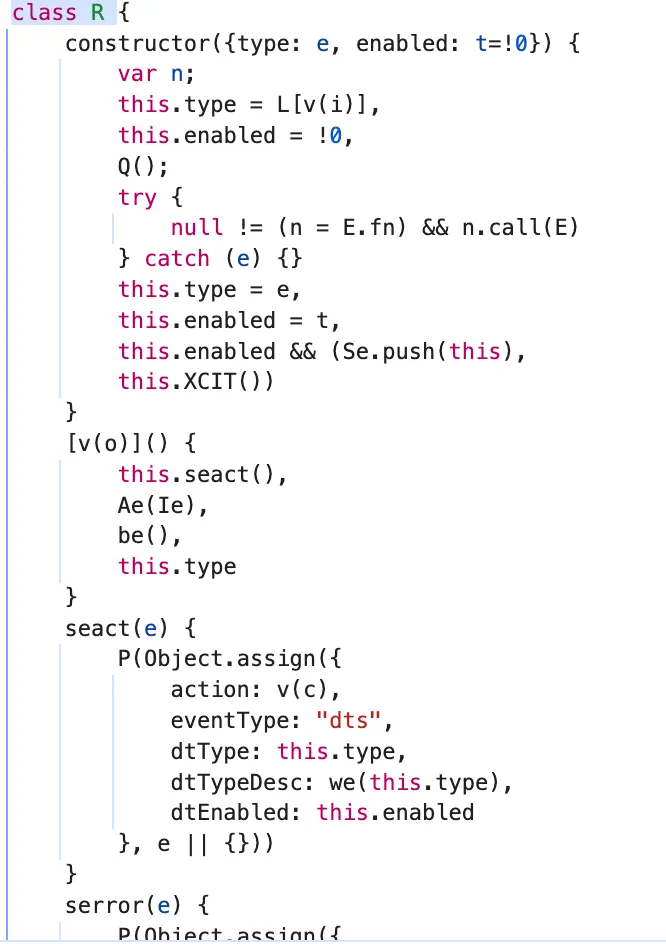

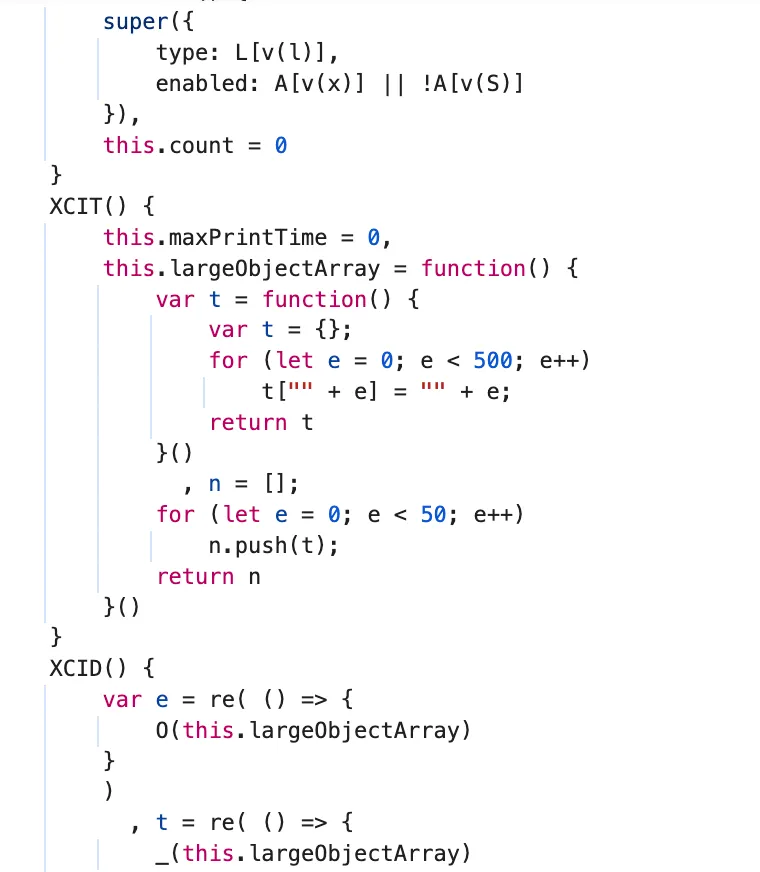

重点关注下 这个构造函数

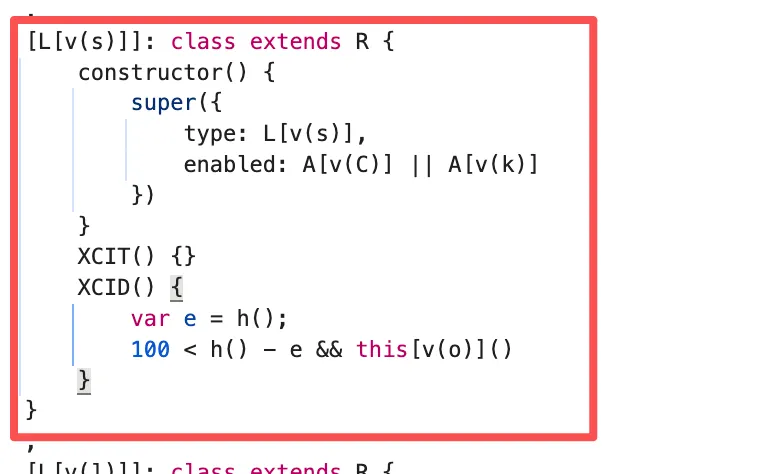

其实 所有检测器实例在 class R 的构造函数中被 push 进去:

重点其实是this.enabled && (Se.push(this)

这里打开可能会看见 一直在打印已清除控制台

其实是这里

还有某些其他检测比如

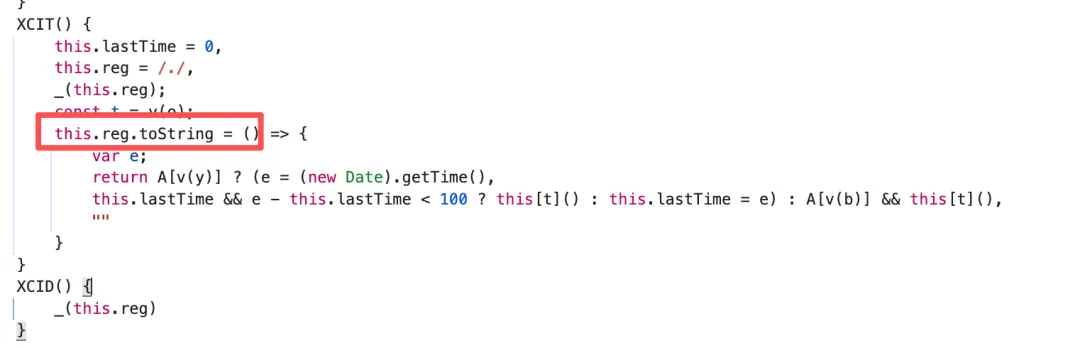

1、正则检测

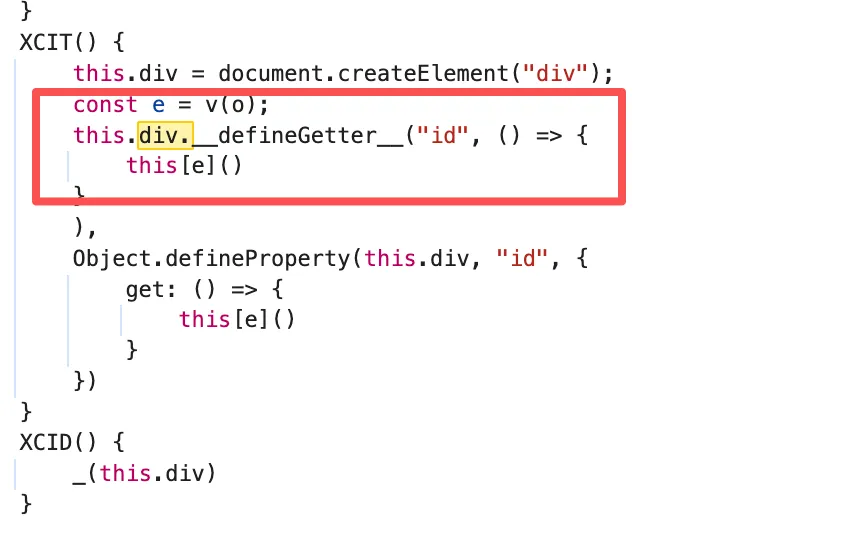

2、DIV检测

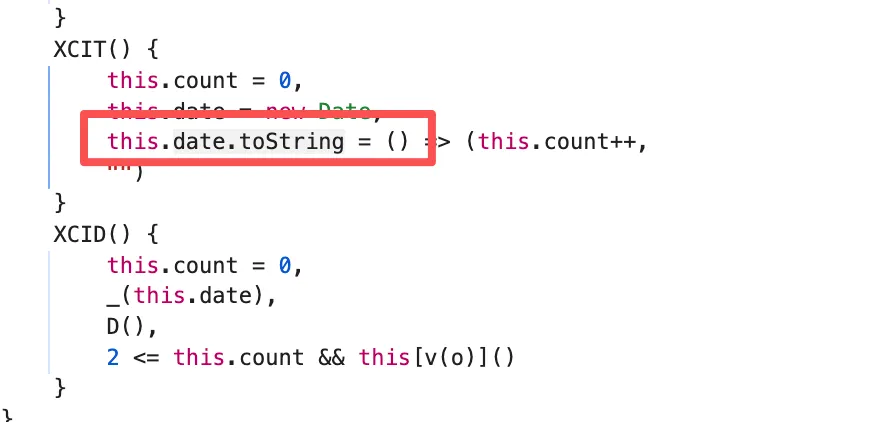

3、Date检测

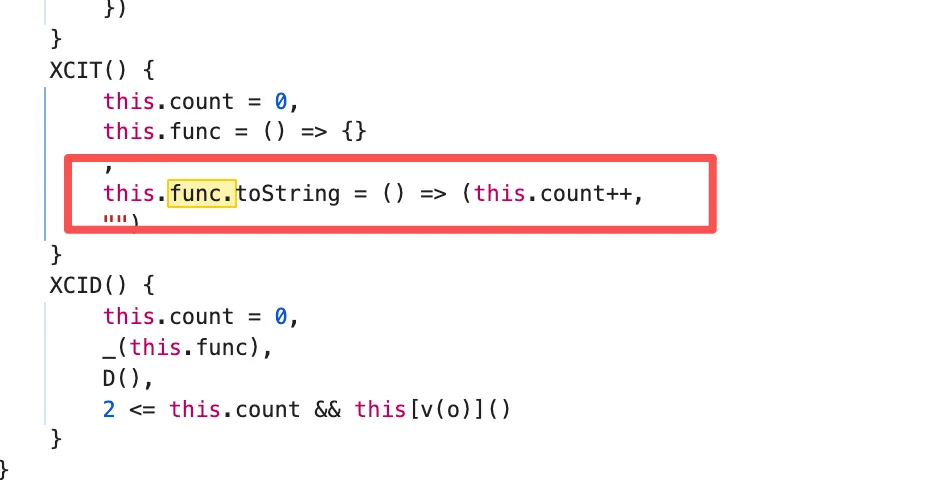

4、Func检测

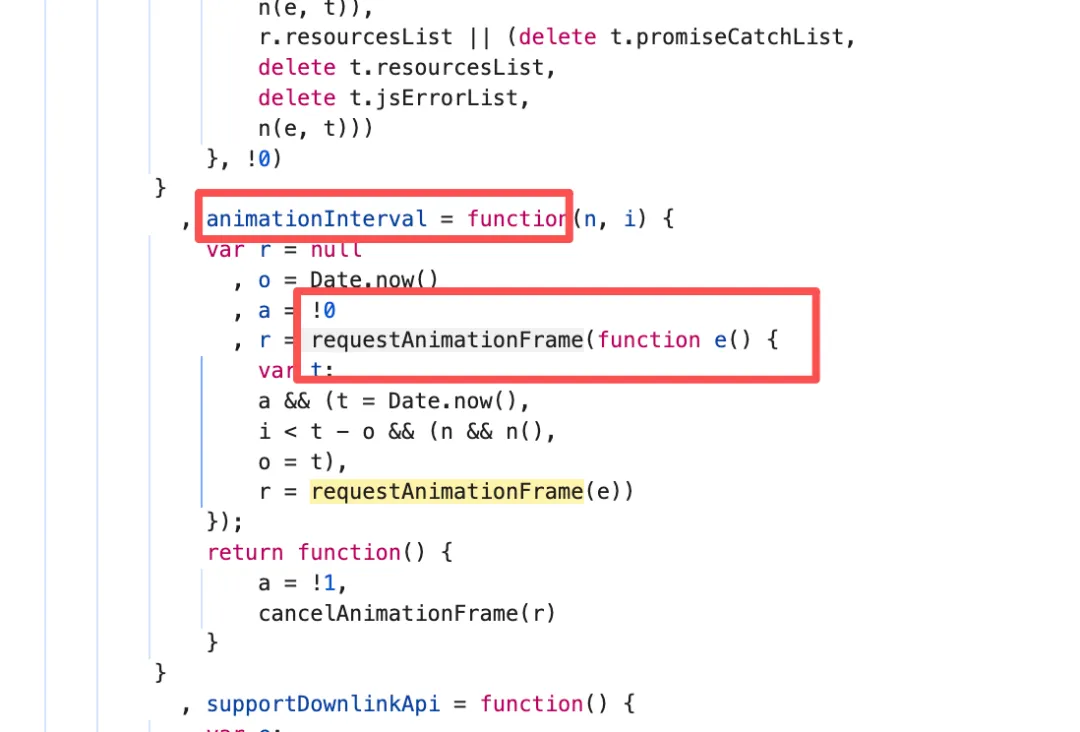

5、以及 performance.now() 用于检测时间差

6、大对象检测

永远检测是否有大的对象被打印。

可以看到这个检测力度还是很强的。算是web里做的比较严谨的。

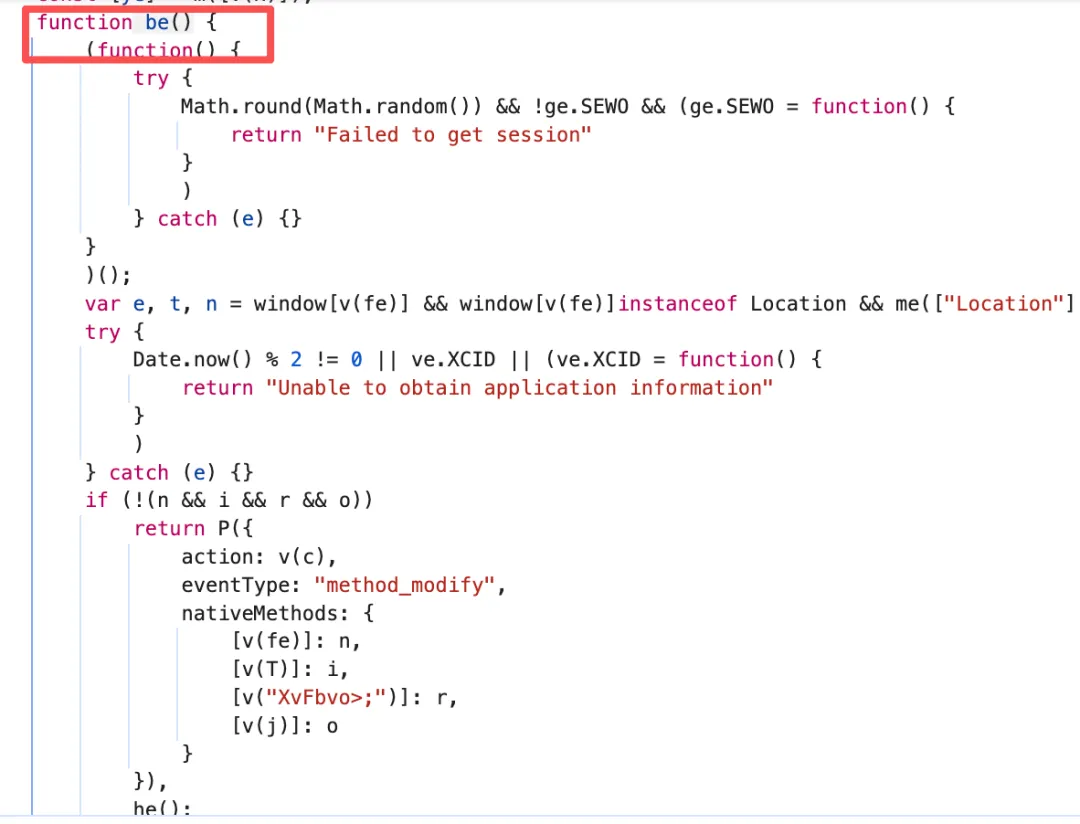

最后检测到了某些特征就开始进到Be函数

最后通过 location.replace

这里可以直接hook

window.addEventListener(‘beforeunload’

也可以直接hook掉XCID 直接给他no掉

算法

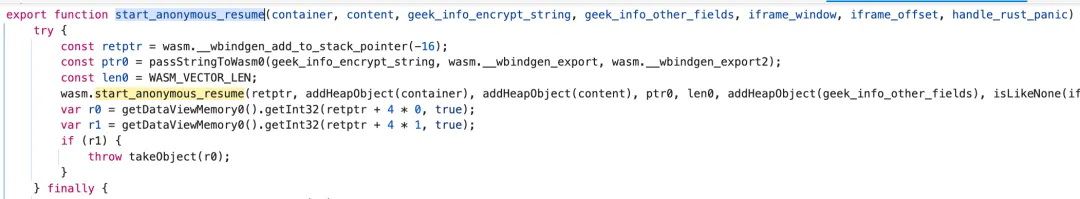

这里算法 其实主要还是 简历的wasm

主要是通过canvas渲染。通过Rust 编译最后解密 拿到正确的值。

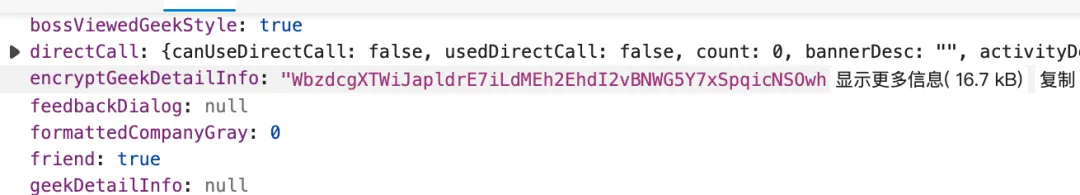

可以看到 如果使用自动化是这样的。

如果使用算法 则数据是加密的。

这里多的就不说了。

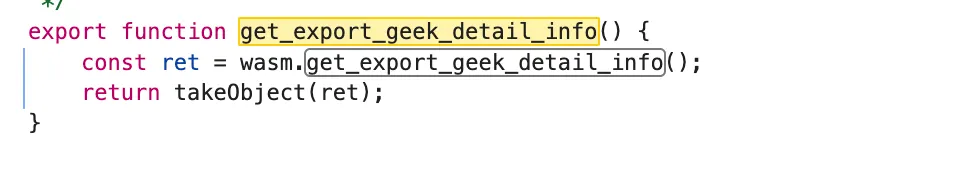

其实比较简单encryptGeekDetailInfo

入口通过。start_anonymous_resume 函数传递加密值。

最终通过get_export_geek_detail_info 获取到结果。

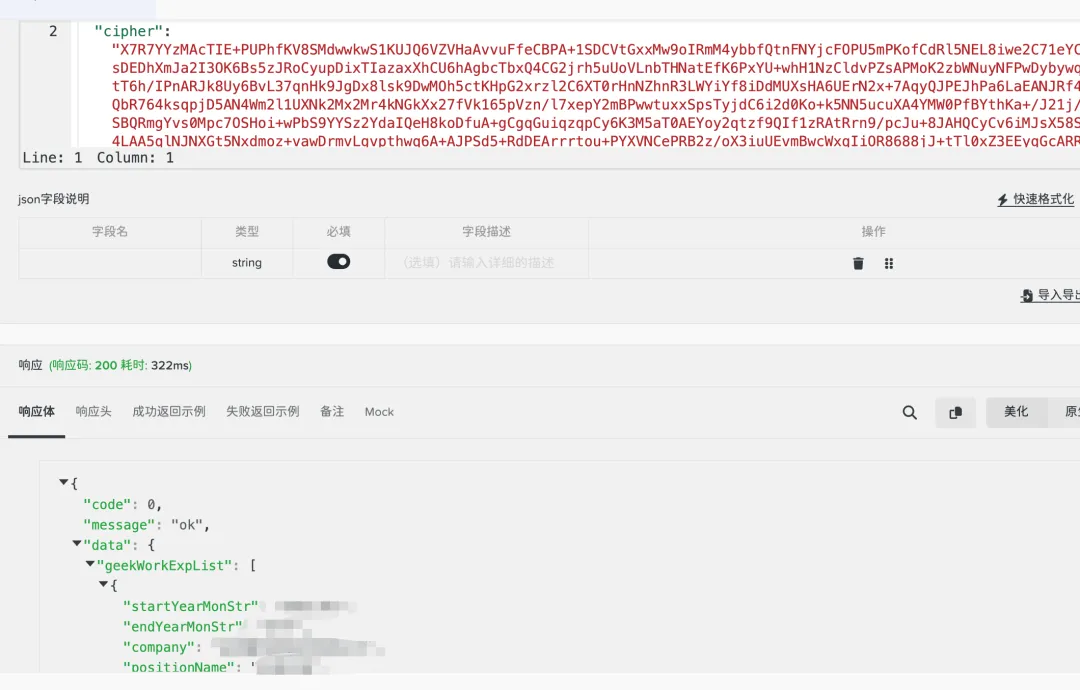

最终可以通过封装接口拿到最终数据。如下图

APP

这里我就简单说说了不要让我的文章被删。

这里通过抓包可知有两处加密点 以及响应的解密

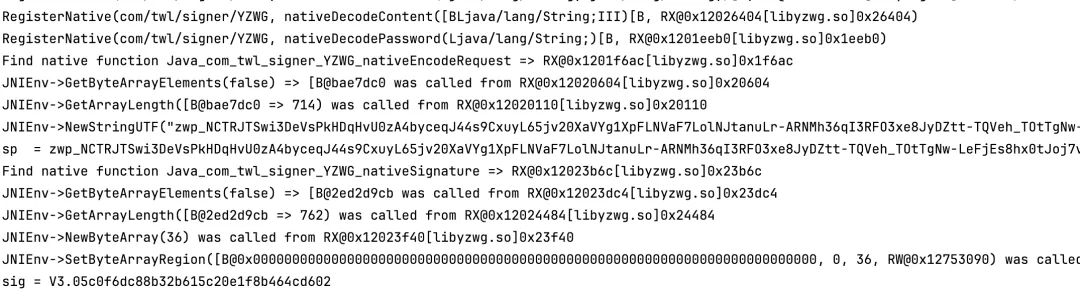

通过frida打印如下

最后使用 registerNatvie 或者直接开始补环境就可以了。

补环境的点一共没几个

android/app/Application->getPackageManager()Landroid/content/pm/PackageManager;android/content/pm/PackageManager->getPackagesForUid(I)[Ljava/lang/String;java/lang/String->hashCode()I;com/twl/signer/YZWG->gContext:Landroid/content/Context; 感觉只要正常补就行了

结果如下;

Boss真的吃IP啊。。。不弄了 随便搞搞吧

夜雨聆风

夜雨聆风