波兰核研究中心遭攻击、iPhone入侵工具大规模泄露 | 一周特辑

波兰国家核研究中心遭网络攻击

波兰国家核研究中心(NCBJ)近日披露,其IT基础设施在最近几天遭遇了一次网络攻击。该中心是波兰核科学研究核心机构,运行着欧洲最强大的研究反应堆之一“玛丽亚”。NCBJ表示,攻击者的意图是突破安保系统,但得益于安全系统的快速响应,攻击被成功拦截,未对中心的任何运营造成影响,反应堆持续安全运行。

事件发生后,波兰政府多个部门协同介入,以强化对关键国家设施的保护。数字事务部长透露,初步调查线索将攻击来源指向伊朗,但同时谨慎表示该信息仍需最终核实,并指出相关迹象可能存在误导。

高级iPhone入侵工具大规模泄露

数亿用户面临无差别攻击风险

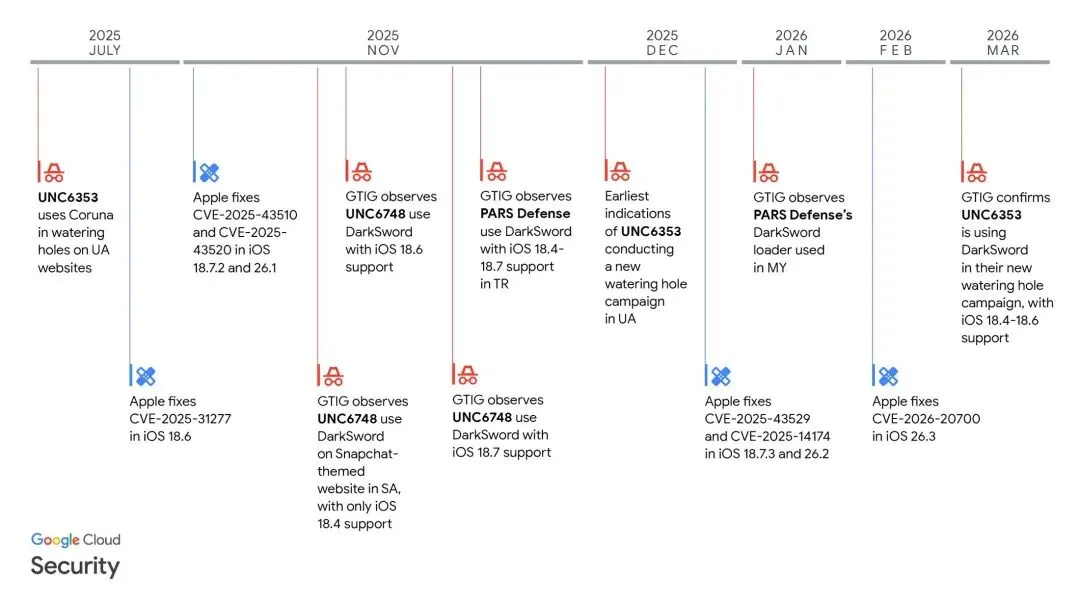

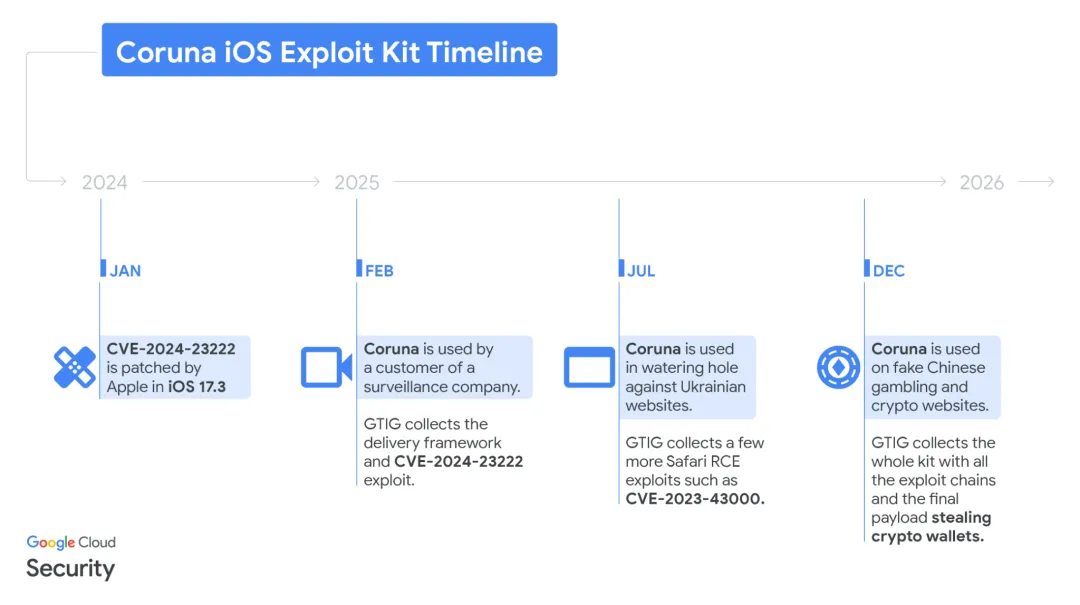

网络安全研究人员3月19日披露,两种能够远程、静默接管iPhone的高级入侵工具DarkSword和Coruna已被发现以无差别方式大规模部署,标志着此类曾极度隐秘的攻击技术正变得日益泛滥。这些工具被植入正常网站,任何访问网站的易受攻击iPhone都可能被瞬间入侵。其中,DarkSword能窃取密码、聊天记录、健康数据等大量隐私,主要影响近四分之一的iOS 18用户。Coruna则已被证实由美国政府承包商子公司开发。

更严重的是,这些工具(尤其是DarkSword)的完整代码因黑客操作疏忽而被公开留在受攻击网站上,附带清晰的英文注释,使得其他黑客组织可轻易复制使用。证据表明,它们已被俄罗斯支持的黑客、其他间谍组织乃至网络犯罪团伙用于攻击全球多国目标。研究人员警告,这形成了一个不负责任的漏洞利用转售市场,使普通iPhone用户面临前所未有的风险。苹果公司已发布更新修复相关漏洞,并强烈建议用户立即更新系统至最新版本。

美国医疗机构与县政府遭勒索攻击

3月18日,Medusa勒索软件团伙宣称,对近期攻击美国密西西比大学医学中心(UMMC)及新泽西州帕塞克县的事件负责,并向两家机构分别索要80万美元赎金。UMMC作为该州最重要的医疗机构,在2月底遭受攻击后系统全面停摆长达9天,导致医疗服务严重倒退,被迫使用纸质记录,并于3月2日才重新开放。该团伙威胁将于近期泄露窃取的数据。

与此同时,拥有近60万人口的帕塞克县在约两周前也遭恶意软件攻击,致使政府电话与IT系统瘫痪。目前,美国联邦调查局等部门已介入协助UMMC恢复,但两家机构均面临数据泄露与赎金威胁的压力。

工信部通报思科高危漏洞

工业和信息化部网络安全威胁和漏洞信息共享平台(NVDB)发布风险提示,指出思科Catalyst SD-WAN管理软件存在多个高危漏洞。这些漏洞涉及权限提升、任意文件覆盖、认证绕过等类型,攻击者可利用它们获取设备的最高root权限,从而导致敏感信息泄露、系统被完全控制等严重危害。目前,已有证据表明这些漏洞已被恶意攻击者利用。

受影响的产品版本范围广泛,包括20.9系列(部分版本)、20.11系列、20.12系列(部分版本)、20.13系列、20.14系列、20.15系列(部分版本)、20.16系列以及20.18系列(部分版本)。针对此情况,思科官方已发布修复更新。工信部建议相关用户立即开展隐患排查,并尽快将软件升级至官方发布的最新安全版本,以防范潜在的网络攻击风险。

英国公司注册处漏洞

暴露数百万公司敏感信息

英国政府机构公司注册处(Companies House)3月18日证实,其在线申报服务中存在一个严重安全漏洞,自2025年10月就已存在。此漏洞允许任何已登录平台的用户,通过简单的操作步骤就能访问并获取其他任意一家注册公司的非公开账户信息,涉及约500万家公司。泄露的敏感信息包括公司董事的出生日期、家庭住址和电子邮箱。

该机构表示,虽然利用此漏洞需要攻击者已拥有账户,且普通公众无法访问,但攻击实施起来并无技术门槛。漏洞已在3月15日周末期间被修复,官方称未发现数据被实际访问或更改的证据,但建议各公司核查自身记录。机构强调,攻击无法批量提取数据,每次只能查看单家公司记录,且无法更改已提交的历史文件。

新型Rust恶意软件VENON

瞄准巴西33家银行

网络安全研究人员近日披露了一款针对巴西银行业的新型高级恶意软件VENON。该恶意软件完全基于Rust语言编写,于2026年2月首次被发现,其技术复杂,与拉丁美洲传统的Delphi木马不同,显示出开发者具备深厚经验,且代码特征暗示其可能利用了生成式人工智能进行辅助开发。

VENON通过DLL侧加载和社交工程诱骗用户执行恶意脚本进行传播。其攻击链集成了多达九层的规避技术,包括反沙箱、间接系统调用等。该木马的核心功能是专门监控33家巴西金融机构的窗口和域名,仅在用户启动目标应用时激活伪造的登录页面以窃取凭证。目前,该恶意软件尚未被关联到已知的黑客组织。

星巴克曝员工账户遭钓鱼攻击

全球咖啡连锁巨头星巴克近日披露了一起重大数据泄露事件。该公司在向美国缅因州总检察长提交的通知中确认,攻击者通过伪造登录页面的钓鱼方式,在2026年1月19日至2月11日期间,非法侵入了889名员工的“合作伙伴中心”账户。这些账户内存储着员工的姓名、社会保障号、出生日期、银行账户等高度敏感的个人与财务信息。

星巴克表示,在2月6日发现异常后,已立即启动应急响应,包括通知执法部门、建议受影响员工监控账户,并提供为期两年的免费身份盗窃保护服务。公司称已加强相关安全控制。

夜雨聆风

夜雨聆风