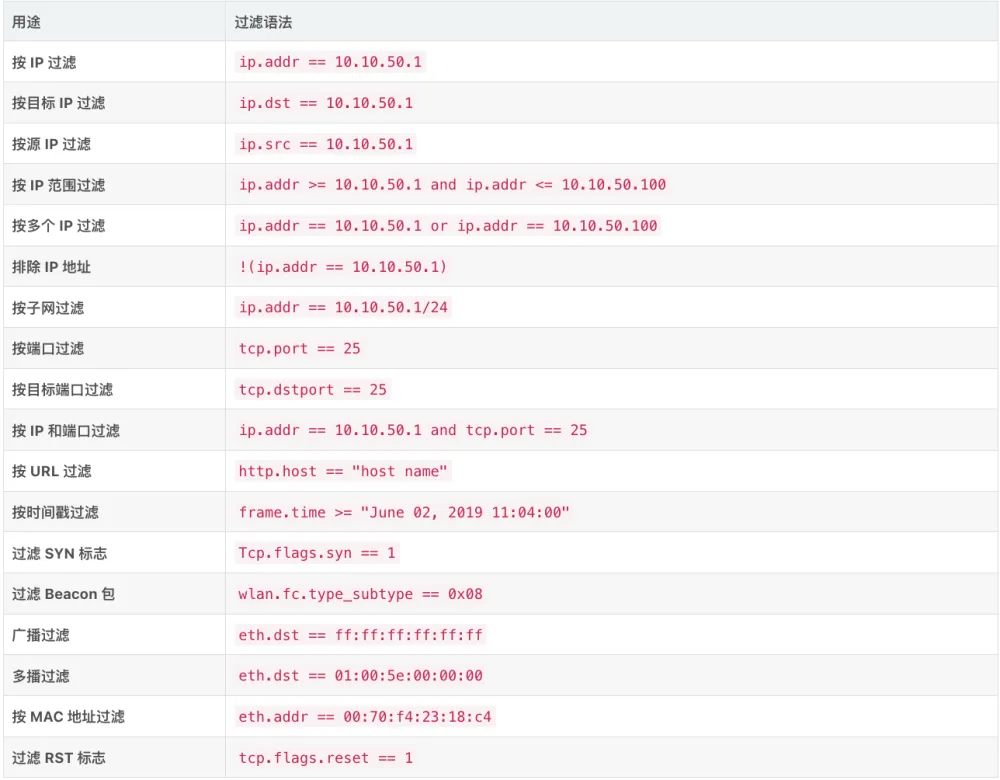

网络抓包神器wireshark软件-常用过滤命令

为什么要执行过滤呢?因为Wireshark在抓包时,会抓取经过本机的所有流量。因此我们在分析目标流量时,你会发现海量的数据,包括大量的垃圾数据,所以我们必须要做过滤,只保存我们需要的数据。

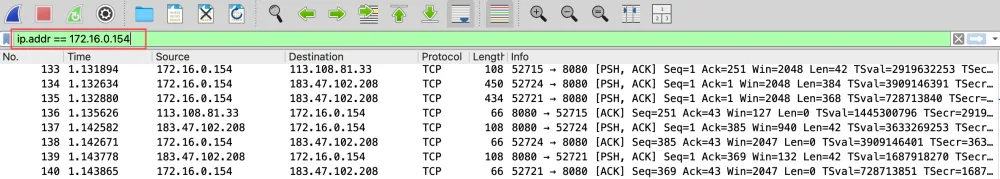

1.地址过滤

我们可以利用ip.addr命令指定特定IP的数据包,直接过滤IP地址:

基于源IP进行过滤:

ip.src==192.168.123.15

基于目的IP进行过滤:

ip.dst==192.168.123.15

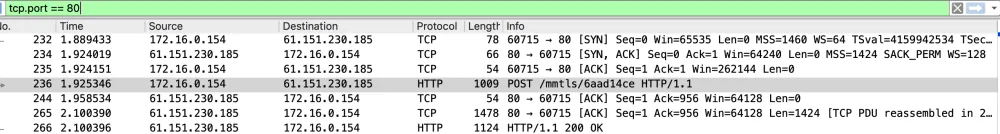

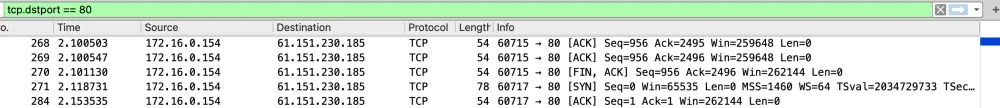

2.端口过滤

利用端口过滤,我们可以对网络攻击进行排除。在不考虑源和目的端时,我们可以用tcp.port命令(也是常见的TCP流量过滤方法)。如过滤80端口。

tcp.port == 80

-

源–>目的端口 tcp.srcport -

目的–>源端口 tcp.dstport

3.协议过滤

比较简单,直接在抓包过滤框中直接输入协议名即可。

tcp,只显示TCP协议的数据包列表

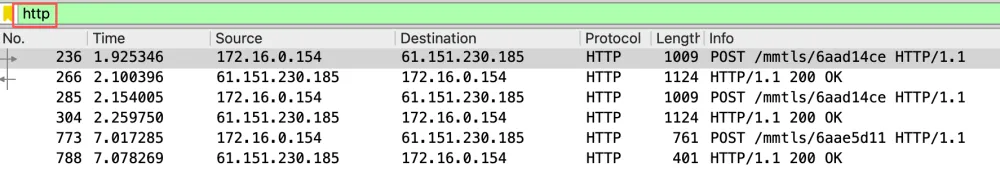

http,只查看HTTP协议的数据包列表

icmp,只显示ICMP协议的数据包列表

4.其他类型的过滤

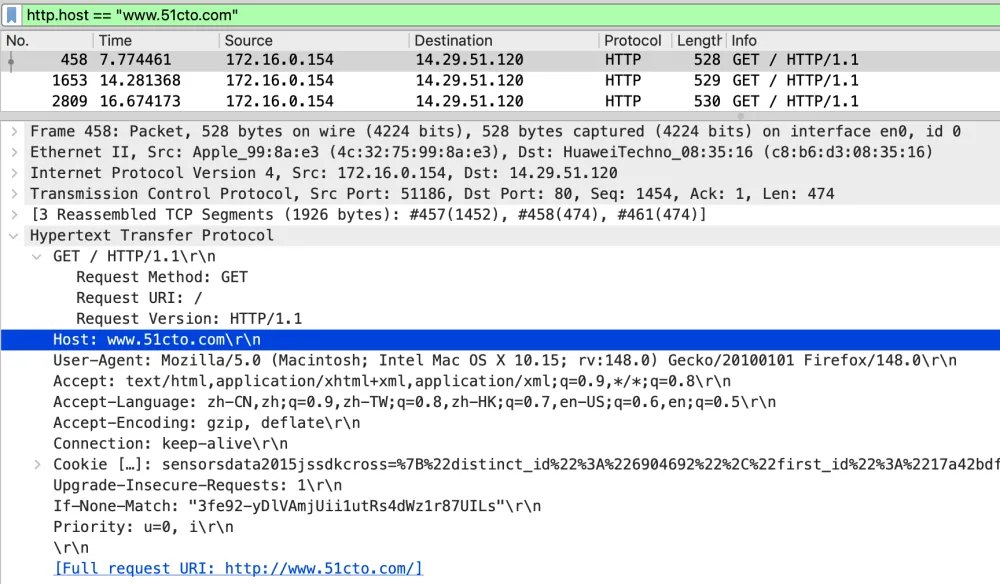

特定网址的过滤

过滤51CTO的请求。

http.host==”www.51cto.com”

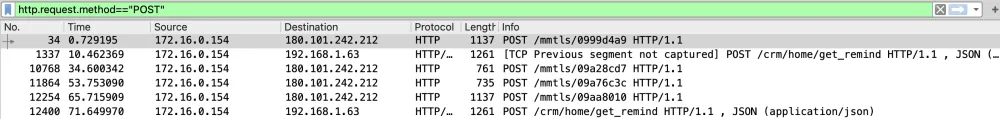

特定方法过滤

可用来获取http登录密

http.request.method==”POST”

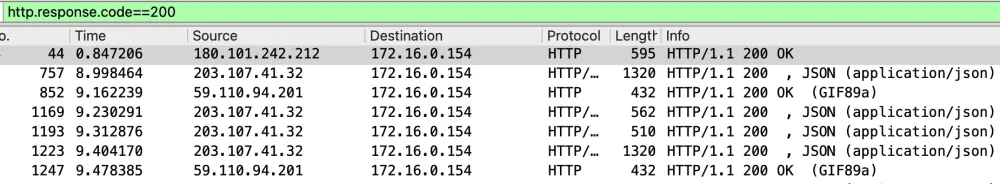

特定状态码

如过滤常见的404200301等。

http.response.code==200

过滤TCP/UDP 流量

TCP过滤

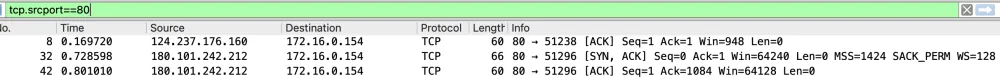

#所有tcp流量tcp#特定源tcp.srcport==80

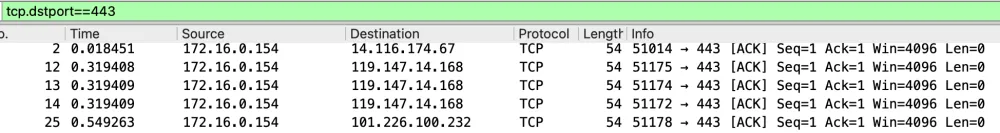

#特定目标tcp.dstport==443

UDP过滤

#所有UDP流量udp#特定源+端口udp.srcport==53

#特定目标+端口udp.dstport==123

条件组合⭐⭐

条件组合比较复杂,不同的情景用到的组合命令不同,使用&符号进行拼接。

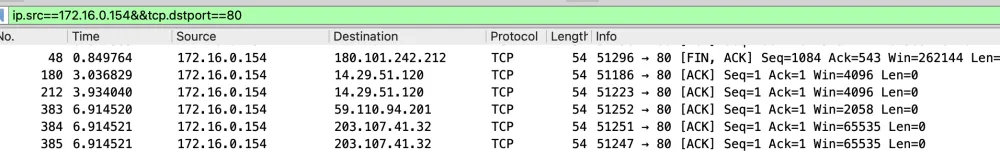

过滤特定源 IP 和目标端口

ip.src==192.168.123.15&&tcp.dstport==22

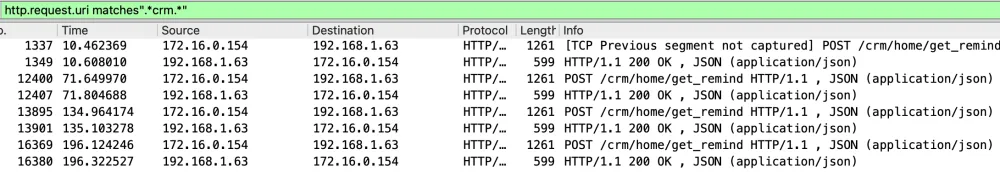

过滤 URI 包含 “login” 的 HTTP 请求

http.request.uri matches”.*login.*”

这里我直接以系统的crm关键字为例:

以上这么多命令,基本上够大家日常使用了。

夜雨聆风

夜雨聆风