封不住!Claude Code源码泄露后全网狂喜,开发者极限「换壳」反杀!

大家好,今天是坚持更新的34天!因为之前有点事耽搁了,现在我也会一直保持更新的。

四十八小时过去了,Claude Code源码泄露事件不仅没凉,反而愈演愈烈。

你敢信?Anthropic的法务团队举着DMCA大炮全球扫射,结果愣是没干过一个25岁的哥伦比亚在读学生。

DMCA 是《数字千年版权法》(Digital Millennium Copyright Act) 的缩写,这个是美国于 1998 年 10 月 28 日由克林顿总统签署生效的联邦版权法律,旨在更新美国版权法以适应数字时代和互联网环境,实施世界知识产权组织 (WIPO) 1996 年通过的两项国际条约。

两个人,10个OpenClaw账号,一台MacBook Pro,用Python给51万行代码来了个金蝉脱壳,这一波是开源社区的胜利。

事情起因

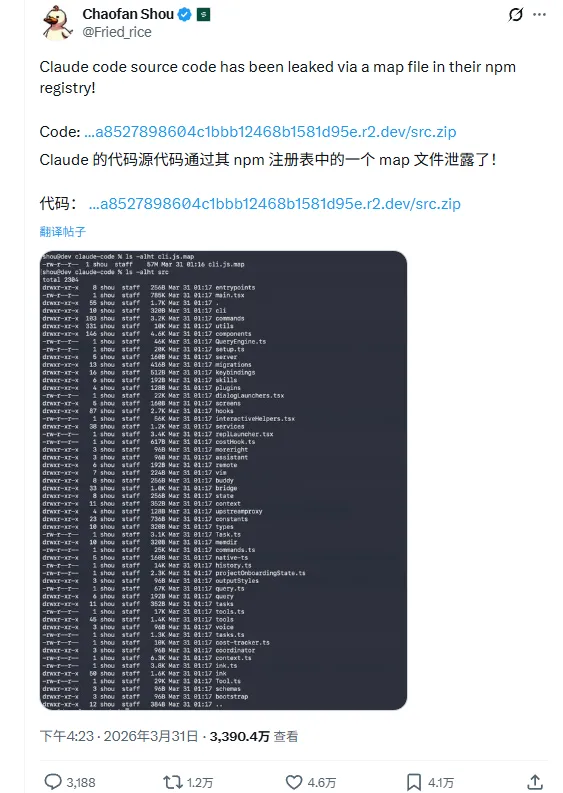

就在这周二凌晨四点,大多数人还在梦里。

但安全研究员Chaofan Shou没睡,这位Web3安全公司Fuzzland的实习研究员,在检查Claude Code的npm包时发现了一个诡异的情况:发布包里多了个57MB的cli.js.map文件。

这本来是调试文件,生产发布时应该删掉,但Bun构建工具默认生成source map,**.npmignore**里没加忽略规则,就这么阴差阳错地,把1906个TypeScript文件、51.2万行代码全打出去了。

ChaofAN Shou很快就把下载链接发到X上,几小时内,全网开始镜像。

Anthropic紧急下线了这个版本,但为时已晚,代码已经被成千上万的人下载到了本地。

有意思的是,这已经是Claude Code一年内第二次以这种方式泄露客。2025年2月首发时就发生过一次,同一个坑,踩了两次。

甚至还有人专门搭了个网站,展示所有从源码里扒出来的隐藏内容。

http://ccleaks.com

7个小时的分析成果,8大未发布新功能、26个隐藏斜杠指令、6级安全架构,还有44个被feature flag关掉的隐藏模块。

更离谱的是,代码里还藏了个电子宠物系统,每个用户的宠物由账户ID唯一生成,上号抽卡,独一份。

考虑到泄露发生在3月31日愚人节前一天,多处代码细节暗示这很可能是官方埋的彩蛋,比如宠物系统的随机数种子盐值是’friend-2026-401’,其中401很可能指代4月1日。

而且一共有 18 种宠物物种,鸭子、猫、龙、章鱼、猫头鹰、企鹅、树懒、水豚、仙人掌、蘑菇、机器人、兔子。

不过泄露发生后,Anthropic反应很快。先是通过DMCA版权投诉,要求GitHub下架相关仓库DMCA是美国的相关法律,提供通知-删除机制,简单说就是版权方可以要求平台删内容。

不过GitHub也够配合,涉及TypeScript原始代码的页面,说黑就黑,但架不住人民群众热情高涨啊。

但这一次,Anthropic常用的法务武器这一次却失灵了。因为代码已经被去中心化平台备份了「永远不会被删除」。

而且,关键的死角在于,DMCA保护的是原创代码,但如果你不用原始代码,而是干净地重写一遍呢?

留学生极限72小时

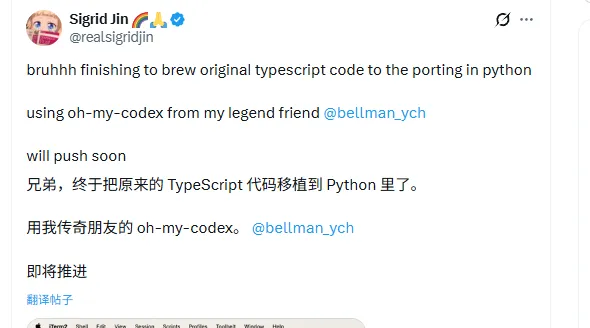

3月31日凌晨4点,韩国留学生Sigrid Jin被手机震醒了。

他是哥伦比亚大学在读学生,平时就喜欢折腾各种开源项目,在推特上刷到Claude Code源码泄露的消息时,他的第一反应是慌。

因为他韩国女朋友跟他说:你电脑上存了这代码,该不会被Anthropic起诉吧?

一句话,直接把Jin推上了梁山,与其坐等被起诉,不如先下手为强,就在凌晨四点,他做了个疯狂的决定,用Python从零重写Claude Code。

两个人,10个OpenClaw账号,一台MacBook Pro,开始了极限编程。

整个过程靠的是一个叫oh-my-codex的AI工作流编排工具,站在OpenAI Codex的肩膀上搞自动化,花费几个小时,Python版搞定。

这个被命名为claw-code的项目,架构逻辑跟Claude Code一模一样,但找不出一行原始的TypeScript代码。

这是典型的clean-room重写,在没接触原始代码的情况下独立实现相同功能,法律上属于合法独立创作。

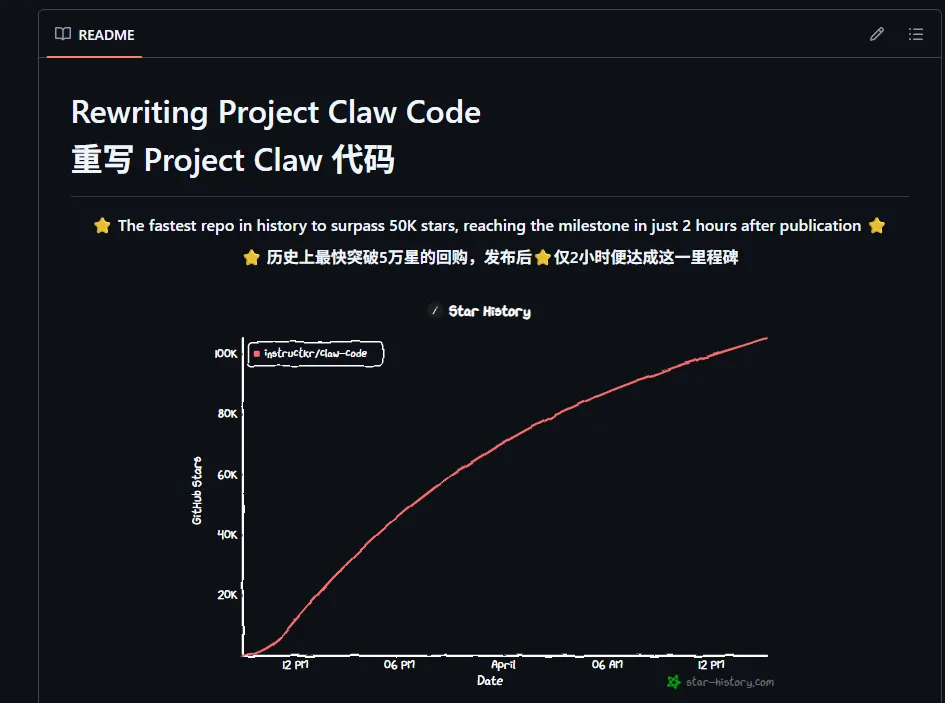

github上发布后几个小时,claw-code冲破5万Star,打破了GitHub历史纪录。

就算DMCA再猛,也架不住这种我重写一遍的骚操作。而截至目前,Star数已经超过12万,Fork数也突破了10万。

后来Jin在接受Business Insider采访时说:Anthropic 和 GitHub 到现在都没联系过我们,原因也是非常简单,Jin对Claude Cod 进行的是法律层面合规的洁净室重写,全程未直接使用、复制原始源码,仅独立复刻了功能逻辑与架构,从根本上规避了版权侵权风险。

Anthropic的法务手段根本无从下手,再加上此次泄露事件本身源于Anthropic自身的工程配置失误,舆论本就偏向开源社区一方,贸然联系或追责反而可能引发更大的负面争议,因此冷处理、不接触便成了双方心照不宣的状态。

写到最后

对Anthropic来说,泄露本身没那么严重,对于他们而言,护城河是claude系列的模型,不是CLI,核心模型权重和用户数据都完好。

但一周内两次泄露,3月26日CMS配置错误泄露Claude Mythos模型,3月31日source map打包失误泄露源码。

这暴露的是工程管理上的系统性问题,对于一家把AI安全写进公司使命的企业来说,这种反复翻车传递的信号,可能比技术漏洞本身更致命。

但泄露的51万行代码给所有Agent开发者送了一份大礼,能让许多人明白Prompt Cache怎么设计、多智能体怎么协调、记忆机制怎么实现,这全是现成的教科书。

有人因此做出更好的产品,也有人因此更了解Agent的底层架构,从这个角度说,这次泄露客观上推动了整个AI的技术进步。

感谢你读到这里,欢迎关注公众号,后续还会分享更多实用的AI工具和用法,帮你把 AI 用在实处。

夜雨聆风

夜雨聆风