安卓用户警惕!假银行安全组件藏远程控制木马,键盘输入、屏幕画面全被偷

大家好,我是AI紫队安全研究。建议大家把公众号“AI紫队安全研究”设为星标,否则可能就无法及时看到啦!因为公众号只对常读和星标的公众号才能大图推送。操作方法:先点击上面的“AI紫队安全研究”,然后点击右上角的【…】,然后点击【设为星标】即可。

关注视频号 “AI紫队安全研究” 不定期周五晚上10点直播。

“为保障您的银行账户安全,请安装Token U2F手机安全组件”——当波兰手机用户收到这条提示,以为是银行官方安全升级,却不知自己已经掉进FvncBot木马的陷阱。

2026年3月30日,波兰国家网络安全应急响应中心(CERT Polska)发布重磅预警:一款伪装成波兰各大银行安全令牌的恶意APP正在疯狂传播,它通过三级嵌套木马+无障碍权限,实现完全远程控机:键盘监听、屏幕直播、点击操控、密码窃取,甚至能模拟手势操作转账。

这不是普通盗号木马,而是一套完整的安卓远程控制军火。今天这篇文章,带你看懂它有多狠、怎么防。

一、FvncBot是什么?披着银行外衣的“隐形远控魔王”

FvncBot是一套多级加载、深度隐藏、以无障碍服务为核心的Android远程控制木马家族,专门针对波兰用户,伪装成:

SGB银行安全令牌

Alior银行安全组件

Paribas银行防护工具

它的套路极其简单粗暴:

假银行APP → 诱骗安装“系统组件” → 诱导开启无障碍权限 → 完全接管手机

一旦中招,你的手机就变成黑客的“傀儡机”,你在屏幕上点什么、输什么、看什么,黑客看得一清二楚。

二、恐怖攻击流程:4步把你的手机变“肉鸡”

1️⃣ 假银行APP上线:伪装度1:1复刻

木马主体包装成:

Token U2F Mobilna Ochrona SGB

界面用银行Logo,提示文字完全正规,告诉你:

“需要安装Play组件才能正常使用”。

普通人一看:官方、安全、必要组件 → 直接点安装。

2️⃣ 诱骗开启“未知来源安装”

黑客诱导你开启:

安装未知应用权限

理由是:“这是谷歌官方底层组件,不在应用商店上架”。

一旦开启,第二级木马 Android V.28.11 悄悄安装。

3️⃣ 骗开“无障碍服务” = 给黑客开上帝权限

最关键一步:

木马提示:

请开启系统更新服务(System Update)以继续

用户以为是系统升级,点开启后,黑客直接获得:

读取屏幕所有内容

监听键盘输入

模拟点击、滑动、输入

截取屏幕画面

控制任何APP

这是安卓最危险的权限,也是金融木马的最爱。

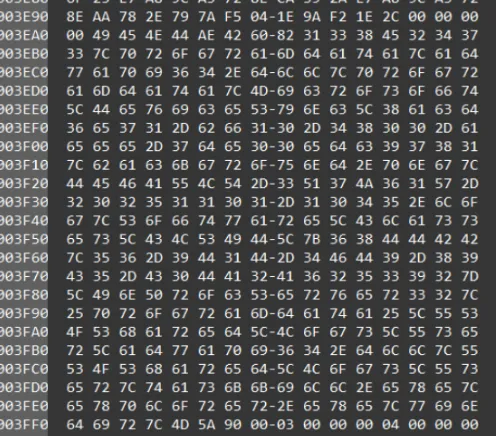

4️⃣ 三级嵌套木马:图片里藏最终病毒

最绝的是,它连恶意代码都不敢直接露出来:

第二级木马包里藏一张图片:qkcCg.jpg

看似图片,实际是RC4加密的ZIP包

解密后释放最终远控Dex

真正的远程控制、屏幕直播、键盘记录,全在这张“图片”里。

三、FvncBot到底能对你的手机做什么?

看完你会头皮发麻:

✅ 全屏幕实时直播(屏幕流推送)

黑客在后台直接观看你的屏幕,像看直播一样。

你输密码、看短信、进网银,全程直播。

✅ 键盘记录 + 密码框窃取

不管是不是密码输入框,它都能抓到:

银行卡密码

短信验证码

支付密码

微信/支付宝密码

任何账号密码

✅ 模拟点击、模拟手势(全自动操作)

黑客能远程操控:

点开银行APP

输入账号密码

点击转账

输入验证码

完成交易

你根本不知道自己手机被人远程操作。

✅ 读取所有APP列表、设备信息

上传:

手机型号

系统版本

安装的所有APP(重点找银行、钱包、支付类)

设备唯一ID

✅ 弹窗覆盖、钓鱼网页覆盖

黑客能随时弹出覆盖层:

假登录页

假验证码页

假银行升级页

你输入什么,他收什么。

四、为什么普通人100%会中招?

因为它的社会工程学设计拉满:

1. 伪装银行官方安全工具

2. 用“安全组件”“系统更新”降低警惕

3. 步骤引导极其顺滑,像正规安装流程

4. 权限请求理由非常合理

5. 三级嵌套,杀毒软件很难一次性查杀

6. 用图片藏病毒,静态扫描查不出来

这不是“不小心点错”,

这是专业级诈骗。

五、手机出现这5种情况,你已经中招

1. 安装过银行以外来源的“安全组件、Token、U2F”

2. 莫名其妙提示开启 无障碍服务(无障碍权限)

3. 手机莫名变卡、发烫、后台疯狂上传流量

4. 屏幕偶尔自己乱点、自动打开APP

5. 出现名为 System Update、Android V.28.11 的不明应用

只要中一条,立即按下面方法处理。

六、最强防御指南:安卓用户必看

1️⃣ 绝对记住:银行不会让你装外部APK

任何银行、金融机构

绝对不会让你安装非应用商店的APP

更不会让你装“组件”“补丁”“引擎”

凡是让你装外部APK的,100%是木马。

2️⃣ 任何APP要“无障碍服务”,直接拒绝

除非是:

系统工具

输入法

护眼/自动点击(你自己装的)

其他尤其是:

安全组件

系统更新

银行令牌

理财工具

要无障碍权限 → 直接卸载。

3️⃣ 关闭“未知来源安装”

设置 → 应用 → 特殊权限 →

安装未知应用

全部关掉,只留信任商店。

4️⃣ 检查手机有没有这两个包名(高危木马)

`com.junk.knock`

`com.core.town`

有 → 立即卸载、清除数据、重启。

5️⃣ 中招后这样急救

1. 断网(关流量/关Wi-Fi)

2. 卸载可疑APP

3. 清除无障碍权限

4. 重启手机

5. 修改所有重要密码(银行、支付、微信)

6. 查看最近是否有异常交易

七、总结

FvncBot是2026年目前最危险的安卓远程控制木马之一。

它不炫技、不搞花活,只用最有效、最致命的套路:

伪装银行 + 诱导权限 + 远控收割

它告诉我们一件最真实的事:

安卓最危险的不是漏洞,是你随手给的权限。

只要记住一句话:

陌生APP不给无障碍权限,不装外部APK,你就不会中木马。

加入知识星球,可获取权益

一、”全球高级持续威胁:网络世界的隐形战争”,总共26章,为你带来体系化认识APT,欢迎感兴趣的朋友入圈交流。

二、为什么加入?

职场瓶颈期找不到突破方向?安全项目落地缺成熟方案?面对APT攻击、勒索病毒不知如何构建防御体系?

三、在这里,你能获得的不只是资料包,而是直接对接行业专家的「私人顾问服务」

✅ 职业发展「精准导航」

1v1简历优化:针对安全岗(渗透测试/安全运营/合规等)拆解JD,突出核心竞争力;

晋升避坑指南:从工程师到安全负责人,分享晋升路径,避开「技术强但管理弱」的晋升陷阱;

技能栈规划:根据你的基础(应届生/3年经验/资深专家)定制学习路线,比如从0到1学SOC安全建设、APT威胁狩猎。

✅ 安全方案「对症开方」

实战方案库:含医疗/制造业/等行业的勒索防御、数据安全合规、供应链安全加固方案(附落地工具清单+成本测算);

架构设计咨询:小到EDR选型,大到零信任体系搭建,提供「预算效果」平衡的最优解(已帮10+企业节省40%防护成本)。

✅ 圈子资源「直接对接」

大厂安全负责人拆解真实案例(如某支付公司攻防对抗的实战复盘);

四、适合谁?

想突破职业天花板的安全工程师/架构师;

需快速落地安全项目的企业负责人;

关注行业动态的安全爱好者或IT从业人员。

喜欢文章的朋友动动发财手点赞、转发、赞赏,你的每一次认可,都是我继续前进的动力。

夜雨聆风

夜雨聆风