AI Vulnerability Storm:四大安全组织联合发出的"小时级"警告

过去三十年,软件安全行业一直依赖一个隐含前提运转:漏洞从被发现到被武器化之间,存在一段以周或月计算的窗口期。这一窗口期不是某种自然规律,而是历史上漏洞挖掘成本极高所造就的副产品。组织得以在窗口期内做风险评估、灰度部署、补丁分发、客户通知,整个安全治理体系——从应急响应、补丁管理到合规审计——都建立在这一前提之上。也就是说,过去的安全博弈,本质上是一种”双方都不快”的博弈。

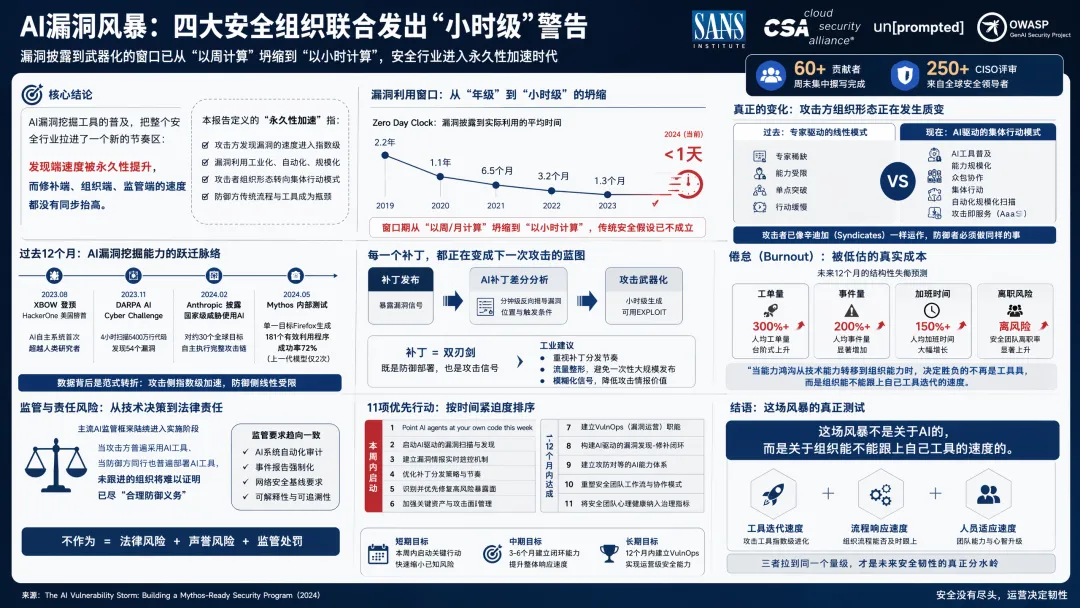

但近期,SANS Institute、Cloud Security Alliance、un[prompted] 与 OWASP GenAI Security Project 这四家最具影响力的安全组织,联合发布了一份题为 The AI Vulnerability Storm: Building a Mythos-Ready Security Program 的紧急战略简报。这份简报由 60 余位贡献者在一个周末内集中撰写完成、经过 250 余位 CISO 评审,核心论点是一句几乎让整个行业重新定义节奏的判断:漏洞披露到武器化之间的窗口,已经从”以周计算”坍缩到”以小时计算”。

简报本身的紧迫性是一个非常关键的信号。当四家平时分别工作的权威机构,选择在一个周末以应急方式联合发声、而不是各自走正常的研究流程,这本身就说明事情已经超出了任何单一组织能够独立应对的边界。

漏洞经济学的底层假设,已经不再成立

要理解这份简报的真实分量,需要先看一组数据。简报援引了一个被称为 Zero Day Clock 的指标——它衡量从漏洞被披露到被实际利用之间的平均时间。几年前这个数字还是两年多,今天已经降到了不到 1 天。

这一坍缩不是渐进式的。简报系统梳理了过去 12 个月行业层面的关键节点,从中可以看到非常清晰的能力跃迁脉络。最早是 XBOW 这一类自主系统首次登顶 HackerOne 美国排行榜,证明了 AI 在端到端漏洞发现上具备超越人类研究者的潜力;接着是 DARPA 的 AI Cyber Challenge,参赛系统在 4 小时内从 5400 万行代码中识别出 54 个漏洞,这一数字相当于一个传统研究团队几个月的工作量。再之后,Anthropic 披露了国家级威胁组织使用 AI 对约 30 个全球目标自主执行完整攻击链的案例,第一次在公开层面证实 AI 已经被纳入实战攻击工具箱。最近的 Mythos 内部测试中,单一目标 Firefox 上生成了 181 个有效利用程序,漏洞利用成功率达到 72%,而上一代模型在相同条件下仅成功 2 次——这一倍数级的提升,就是简报所说的”永久性加速”在数据上的具体体现。

这些数据合在一起呈现的不是某一类工具的进步,而是一个范式层面的转折。当攻击侧的漏洞发现速度进入指数级,而防御侧的修补速度仍然受限于流程、变更管理、合规审计这些线性约束,整个行业的安全均衡就被打破了。

真正变化的不是攻击工具,是攻击方的组织形态

简报中最尖锐的判断之一,来自主笔作者 Gadi Evron 的一句话:”攻击者已经像辛迪加(syndicates)一样运作,众包、共享工具、作为集体行动;防御者必须做同样的事。”

这句话点破的不是某种修辞,而是攻击侧组织形态正在发生的实质性转变。过去的攻击者,无论是国家级团队还是有组织犯罪集团,都受制于”专家稀缺”这一约束——能够发现高质量漏洞的研究者数量有限,能够把漏洞武器化的工程师更少。AI 漏洞挖掘工具的普及,正在从根本上改变这一约束条件。当一个 AI Agent 可以在 4 小时内扫完几千万行代码,原本需要顶尖研究员花几个月才能完成的工作,被压缩成了一次任务。

这一转变的连锁影响是攻击者的”集体行动能力”出现了量级跃升。攻击者可以在任何一次新工具发布、任何一次开源代码更新、任何一次补丁发布之后,几乎立即对全行业的资产做一轮新的扫描。这种集体行动不需要协调,因为工具本身就是协调机制。简报对这一点的判断很直接:对手已经在用集体行动的方式工作,防御者如果还停留在单组织、单工具、单团队的工作方式,能力鸿沟只会持续扩大。

每一个补丁,都正在变成下一次攻击的蓝图

简报的董事会简报框架里,有一条对运营层影响最直接的判断:每一个补丁本身正在成为攻击者的攻击蓝图。

这一判断背后的机制不复杂。一个组织发布补丁的瞬间,攻击方就拿到了关于”这个组件在哪里有漏洞”的精确信号。AI 工具加速了所谓的”补丁差分”分析——通过对比补丁前后的代码差异反向推导漏洞位置和触发条件,原本需要资深逆向工程师做几天的工作,AI Agent 可以在分钟级别完成。这意味着补丁发布瞬间就启动了一个新的攻防赛跑:组织需要在补丁完成全网部署之前,跑赢攻击方反向推导出 exploit 的速度。

这一变化把”补丁”这一传统安全工具的内在逻辑反转了。补丁过去被视为单方向的防御动作,现在它同时是双方向的——既是防御部署,也是攻击信号。简报对这一点给出的工业建议非常具体:组织需要重新设计补丁分发的节奏与流量整形,避免一次性大规模发布给攻击方提供清晰的目标地图。

不再需要”完美防御”,需要的是”运营级速度”

简报最有冲击力的实操性判断,体现在它的 11 项优先行动表 上。这份行动表并不按”先评估再实施”的传统咨询逻辑组织,而是按时间紧迫度直接排序,最紧迫的一项被标注为”本周内启动”。

第 1 项优先行动的原文表述是 “point AI agents at your own code this week”——本周就把 AI Agent 指向你自己的代码做漏洞扫描。这一表述刻意跳过了通常需要的治理流程、采购评审、合规审批等环节,直接切到执行层。背后的逻辑是:如果攻击方已经在这么做,组织等不起按部就班的内部流程时间;先扫一遍把已知漏洞清掉,再补流程也来得及。

行动表的另一端——12 个月内必须达成的目标——是建立一个永久性的 VulnOps(漏洞运营)职能。这一职能与现有的应急响应(IR)、漏洞管理(VM)都不相同,它强调的是”持续、自动化、AI 驱动”的漏洞发现-披露-修补全流程闭环。简报对这一职能的定位给得很重:未来 12 个月内没有建立 VulnOps 能力的组织,将系统性地落后于建立了这一能力的同行。

把这两端放在一起看就能理解,简报传达的真正信号是一种节奏层面的换轨——安全团队不再是”项目制工作”,而必须升级为”运营级工作”,一种像 SRE 一样持续不间断的工作形态。

倦怠(burnout),是这场风暴里被低估的真实成本

在所有技术性判断之外,简报花了相当篇幅讨论一个非技术议题:安全团队的运营倦怠。

这一议题被放在董事会框架里专门强调,原因是简报作者们普遍预期一种结构性失衡——漏洞披露的数量与节奏会持续增加,但安全团队的人员预算和工具投入往往无法同步扩张。这意味着同样的团队规模,需要在同样的时间窗口内处理几倍乃至十几倍的工作量。简报的预测是相对悲观的:未来 12 个月内,安全团队的人均工单量、人均事件量、人均加班时间,都可能出现台阶式上升。

这一议题之所以被一份”技术战略简报”拿出来专门谈,是因为作者们意识到一件事——纯粹的技术或工具升级,无法独立解决这个问题。它需要组织层面的同步调整,包括重新设计安全团队的工作流、引入更多自动化承担机械任务、以及把”团队心理健康”列入安全治理的关键指标。简报里的一句原话挺精确地概括了这个隐忧:当能力鸿沟从技术能力转移到组织能力时,决定胜负的就不再只是工具,而是组织能不能跟上自己工具迭代的速度。

监管与责任风险,正在变成安全决策的新坐标

简报的另一个重要维度是法律合规层面。它特别强调了一个关键判断——主流 AI 监管框架在未来一年内陆续进入实施阶段,关于 AI 系统自动化审计、事件报告和网络安全的强制要求,将首次让”是否使用了与攻击方对等的 AI 防御工具”这件事,从一个纯技术决策上升到法律责任决策。

具体来说,监管层对”合理防御努力”的认定标准,正在随着行业整体能力的提升而上移。当攻击方普遍采用 AI 工具、当防御方的同行也普遍部署了 AI 工具,那些没有跟进的组织,在事故发生时将很难证明自己尽到了”合理防御义务”。这意味着安全决策从”是否值得投入”的成本-收益判断,部分转移到了”是否构成法律风险”的合规判断。

这一转变的实际意义是:CISO 在向董事会汇报 AI 安全投入时,逻辑不再只是”这件事能为我们防住什么风险”,更是”不做这件事,我们将面临什么样的法律和声誉敞口”。简报的结论对国内组织同样适用——尽管中国的 AI 法规框架与海外不同,但《生成式人工智能服务管理暂行办法》、清朗专项行动以及关键基础设施保护体系,都在以各自的方式抬高”合理防御努力”的认定门槛。监管节奏在不同司法管辖区的细节有差异,但方向是高度一致的。

结语:这场风暴的真正测试,是组织能不能跟上自己工具的速度

如果用一句话概括这份简报的核心,那就是——AI 漏洞挖掘工具的普及,把整个安全行业拉进了一个新的节奏区,发现端的速度被永久性提升,而修补端、组织端、监管端的速度都没有同步抬高。

简报作者用一个周末写完这份 60 余人协作、250 余 CISO 评审的紧急战略文件,本身就是这一节奏的隐喻。Gadi Evron 在新闻稿里那句”我们用三天时间构建了它,因为 CISO 现在就需要它,而不是等它完美的时候”,是这场风暴里所有防御方共同面临的处境。

接下来的一两年,不同企业、不同行业、不同国家在 AI 安全韧性上的差距,不会取决于谁的模型更先进、谁的工具更花哨,而会取决于一件更朴素的事——谁能在自己的组织内部,把工具迭代速度、流程响应速度、人员适应速度三者拉到同一个量级。这场风暴不是关于 AI 的,它是关于组织能不能跟上自己工具的速度的。

夜雨聆风

夜雨聆风