Salat恶意软件滥用QUIC和WebSocket进行隐蔽的C2控制

一种名为 Salat Stealer 的强大新型 Windows 恶意软件家族,是一种基于 Go 的远程访问木马 (RAT),它将经典的信息窃取与隐蔽的 QUIC/WebSocket 命令和控制 (C2) 通道以及弹性区块链支持的基础设施相结合。

该程序使用 Go 语言编写,支持远程 shell 访问、桌面和网络摄像头流传输、键盘记录、剪贴板窃取、浏览器和加密钱包数据窃取以及基于 SOCKS5 的横向移动,使操作人员能够对受损系统进行交互式和长期控制。

该恶意软件通常以 UPX 打包的 Windows 可执行文件的形式分发,并伪装成合法的系统进程,例如 explorer.exe、svchost.exe 或 lsass.exe,以融入正常的进程列表并逃避防御者的快速识别。

启动时,Salat Stealer 调用 Go 的 os.Executable() API 来获取自己的文件路径,然后将其用于自我复制、进程检查和加密推导。

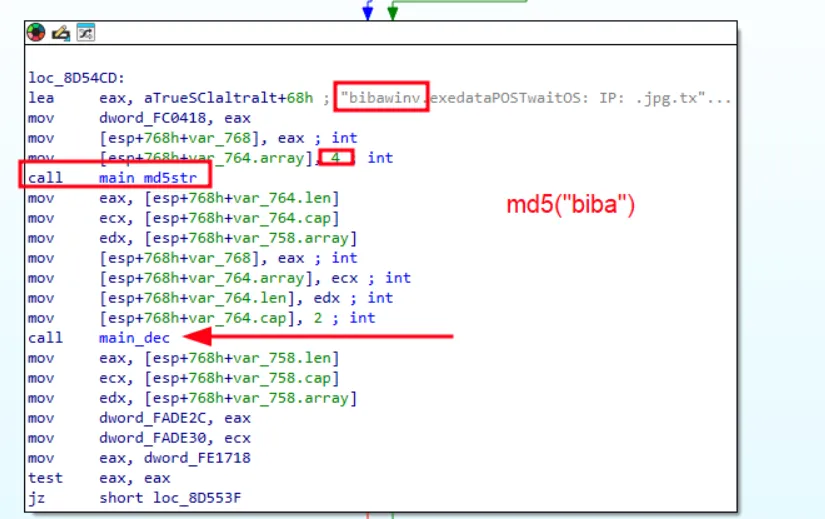

其配置和字符串受六模式字符串解密方案保护,包括使用常量“biba”的 MD5 哈希密钥的 AES-128-GCM 模式和使用俄语短语“Я люблю сосать”的十六进制表示的 XOR 模式。

Salat Stealer 的功能远远超出了传统的密码窃取程序,一旦进入受害者主机,它就会作为一个完整的后渗透框架运行。

为了唯一地标记每个受害者,恶意软件将主机名、硬件标识符 (HWID) 和硬编码的盐 (LDrx1ePUV27Zt8tq2S14) 连接起来,并使用 MD5 对结果进行哈希处理,将摘要转换为嵌入到每个信标中的 32 个字符的代理 ID。

它还会尝试通过名为 main_Elevate 的函数提升权限,并在可能的情况下以管理员权限重新启动自身,以扩大对敏感数据和系统控制的访问权限。

Salat恶意软件滥用QUIC

Salat Stealer 支持基于命令行参数的多种运行时模式,使操作员能够将其部署为特定角色。

“-k”开关启动仅键盘记录器模式,三个参数模式执行JSON编码的命令数组,四个参数模式创建一个命名互斥体并在选择循环中等待,同时默认路径启动完整的RAT功能集。

集成的键盘记录器会持续捕获击键,使攻击者能够收集永远不会存储在浏览器或文件中的凭据和消息,从而增强恶意软件强大的浏览器和令牌窃取能力。

对于 C2,Salat Stealer 会动态探测多种传输方式,优先选择 WebSocket 和 HTTP/3 (QUIC) 来进行隐蔽、低噪声的通信,使其更难与现代网络流量区分开来。

该恶意软件依赖于 quic-go 和 gorilla/websocket 库,当 QUIC 或WebSocket 通道被阻止时,会回退到 HTTP/2 。

C2 URL 在二进制文件中进行双重加密,并通过十六进制解码和自定义模式的链式管道进行解密,最终通过 AES-GCM 解密生成跨多个域和端口的五个嵌入式 /sa1at/ 端点。

如果反复尝试连接所有端点均失败,Salat Stealer 会通过 DNS over HTTPS 查询 TON(开放网络)区块链,使用嵌入式 RSA 公钥验证智能合约,并解码新的 C2 配置,从而使下架工作变得极其困难。

隐蔽的C2控制

在发出第一个信标之前,Salat Stealer 通过 WMI 枚举详细的系统信息,包括 GPU 和 CPU 名称、操作系统详细信息、RAM 大小、活动窗口标题和管理员状态,然后将这些字段打包到一个由受害者代理 ID 标识的 JSON 对象中。

初始注册信标经过加密(RSA 或 AES,取决于端点),并发送到 C2 服务器,使运营商能够获得丰富的遥测数据,从而优先处理高价值主机。

然后,该恶意软件会归档并窃取各种数据,包括屏幕截图、进程列表、Discord 和 Steam 代币、Chromium 和 Gecko 浏览器数据(包括 DPAPI 解密的密钥)以及加密货币钱包,并将所有内容压缩到一个 ZIP 文件中进行上传。

后台任务循环不断轮询 C2 服务器并执行一系列命令,包括睡眠、自毁、文件下载、屏幕截图、交互式 shell、数据窃取和点对点 SOCKS 代理,有效地将受感染的系统变成远程操作的立足点。

为了在重启后仍然能够存活,Salat Stealer 结合了三种持久化方法:将自身复制到隐藏的系统位置、创建在登录时和每 30 分钟运行一次的计划任务,以及在 HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run 下添加 Run 键条目。

鉴于其 QUIC/WebSocket C2、区块链支持的弹性以及深度凭证窃取功能,防御者应重点关注行为 EDR 检测、QUIC/WebSocket 检查以及对可疑计划任务、伪装二进制文件和异常的 TON 相关 DNS-over-HTTPS 活动的监控。

夜雨聆风

夜雨聆风