家里智能电视TV的设备指纹,你在看什么App?ISP光看加密流量就能猜出来.

图像识别+AI加持,通杀一切难度,速度比本地慢一点点:

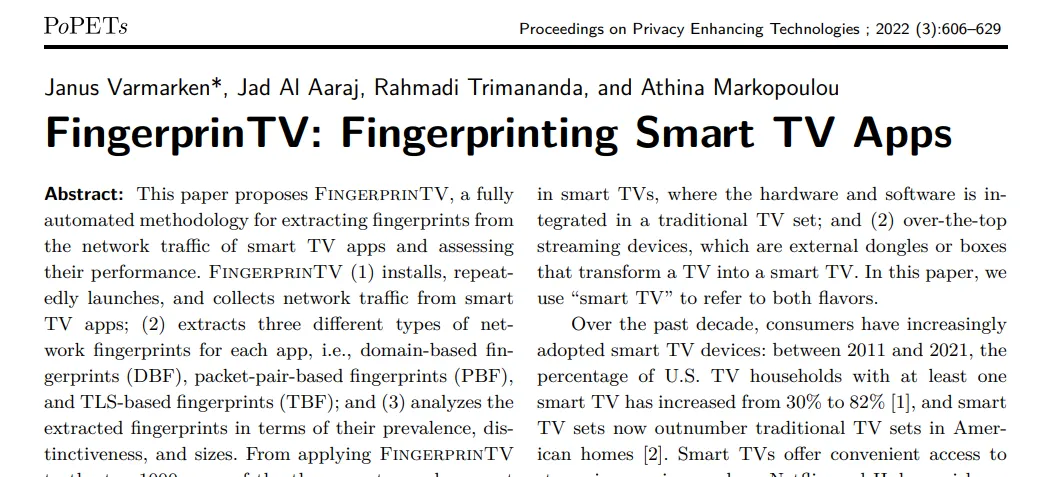

PoPETs 2022(隐私增强技术领域的顶级期刊/会议),UC Irvine的四人团队完成。核心作者Athina Markopoulou是UCI网络和安全领域的知名教授,之前做过大量IoT隐私测量工作;Rahmadi Trimananda做过AntMonitor(Android流量分析工具)和智能家居设备指纹方面的研究。

这篇论文做了第一个大规模的智能电视App网络指纹研究。测了Apple TV、Fire TV(Amazon)和Roku三大平台的Top 1000 App,用三种指纹技术(域名指纹、数据包对指纹、TLS指纹)从加密网络流量中识别用户正在使用哪个App。核心发现:89%的App可以被唯一识别(当两种指纹技术组合使用时),而且很多App即使在不同平台上都存在(比如Netflix同时有Apple TV版和Fire TV版),它们的网络指纹是平台特异性的——可以同时判断你用的是什么App和什么平台。

给7.5分的原因:工程量大(3000个App的自动化安装、启动、流量采集),方法论扎实(三种互补的指纹技术+prevalence/distinctiveness/size三维评估),代码和数据集公开。智能电视是一个被严重忽视的隐私研究对象——82%的美国家庭有智能电视,但关于它们的隐私研究远少于手机和电脑。

这篇论文在讲什么

智能电视为什么值得研究

82%的美国家庭至少有一台智能电视。这些设备和手机一样连着互联网,跑着各种App——Netflix、Hulu、Disney+、YouTube、Spotify、游戏、新闻、社交媒体。但和手机不同的是,智能电视几乎没有隐私控制。

手机上你可以安装广告拦截器、VPN、隐私浏览器,可以控制App权限。智能电视上这些都做不了——大部分智能电视不支持VPN客户端,没有浏览器扩展,App权限管理极其有限。

更关键的是:智能电视的使用数据对广告商极其有价值。 在手机和电脑上,用户浏览什么网站、用什么App已经被各种追踪技术收集得差不多了。但电视观看行为——你看什么节目、什么时候看、看多久——仍然是广告业的”圣杯”。传统的尼尔森收视率调查方法覆盖面有限,而智能电视的网络流量可以实时、全量地反映观看行为。

谁能看到这些流量? ISP(网络运营商)能看到你家所有设备的加密网络流量。虽然内容是加密的(HTTPS/TLS),但元数据——你连接了哪些服务器、发了多大的数据包、什么时间发的——全部可见。ISP已经在利用这些数据做广告了——AT&T、Verizon、Comcast都有自己的广告平台。

论文要回答的问题就是:光看加密流量的元数据,能不能判断出智能电视上正在运行哪个App?

三种指纹技术

论文提出了三种互补的网络指纹提取方法:

第一种:域名指纹(Domain-Based Fingerprint, DBF)

当一个App启动时,它会连接一系列服务器——自己的后端API、CDN、广告SDK、分析服务等。每个连接都会触发一个DNS查询(或者TLS握手中的SNI字段会暴露域名)。

DBF就是一个App在启动时连接的所有域名的集合。

比如Netflix启动时可能连接:

api.netflix.comcdn.nflximg.comichnaea.netflix.compush.prod.netflix.com

而Hulu启动时连接的是另一组域名。这个域名集合就是App的”身份证”。

提取方法:从DNS查询和TLS SNI字段中提取域名。对每个App重复启动20次,取所有次启动中都出现的域名的交集——这确保指纹只包含稳定出现的域名,排除偶发连接。

第二种:数据包对指纹(Packet-Pair-Based Fingerprint, PBF)

即使域名被加密了(DoH/DoT/ECH),你仍然可以从流量模式中提取指纹。PBF关注的是数据包的大小和方向的二元组序列。

具体来说:对每个TCP/TLS连接,记录前N个数据包的(大小,方向)对。比如一个连接的前5个包可能是:

(66, ↑), (1460, ↓), (1460, ↓), (580, ↓), (120, ↑)这个序列反映了应用层协议的握手模式——不同App和不同服务器的握手行为不同,产生的包序列也不同。

PBF就是一个App在启动时所有连接的包对序列的集合。同样取20次启动的交集保证稳定性。

第三种:TLS指纹(TLS-Based Fingerprint, TBF)

TLS握手中的Client Hello消息包含大量可观测信息——密码套件列表、扩展列表、支持的协议版本、椭圆曲线列表等。不同的TLS库(OpenSSL、BoringSSL、NSS等)产生的Client Hello不同。

TBF使用JA3哈希(把TLS版本、密码套件、扩展、椭圆曲线、椭圆曲线点格式五个字段拼接后做MD5)作为每个连接的TLS指纹,然后取App启动时所有连接的JA3集合作为App的TBF。

三种指纹的互补性

|

|

|

|

|

|---|---|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

论文的核心设计思路是:不依赖单一指纹类型,而是组合使用。 当一种指纹失效时(比如DoH普及后DBF失效),其他类型仍然有效。

自动化采集管线:FingerprinTV

为什么需要自动化

手动测3000个App(3个平台 x Top 1000)是不现实的。每个App需要安装、启动、等待加载、采集流量、卸载,然后重复20次。手动做的话,3000 x 20 = 60000次操作,每次假设2分钟,就是2000小时。

FingerprinTV实现了全流程自动化:

对每个平台(Apple TV / Fire TV / Roku):对Top 1000中的每个App:1. 自动安装App(通过平台的开发者API或ADB)2. 启动tcpdump开始抓包3. 自动启动App(通过UI自动化或ADB)4. 等待120秒(采集App启动和初始化阶段的流量)5. 停止抓包,保存pcap文件6. 强制关闭App7. 重复步骤2-6共20次8. 卸载App

每个平台的自动化实现方式不同:

- Apple TV

:没有官方的自动化API。论文用了一个巧妙的方法——通过Mac上的Xcode Instruments框架远程控制Apple TV的UI(模拟遥控器按键)。App安装通过Apple Configurator 2的命令行工具实现。 - Fire TV

:通过ADB(Android Debug Bridge)控制。Fire TV基于Android,ADB可以安装/卸载/启动App。 - Roku

:通过Roku的External Control Protocol(ECP)HTTP API控制。

流量采集通过在路由器上运行tcpdump实现——智能电视连接到一个专用的WiFi路由器,路由器镜像所有流量到采集服务器。

实际采集规模

|

|

|

|

|

|

|---|---|---|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

失败原因包括:App需要付费/订阅才能启动、App需要登录账号、App在特定地区不可用、App启动后立即崩溃。

核心发现

发现1:指纹的普及率(Prevalence)

“普及率”指的是”有多少比例的App能被提取出该类型的指纹”——不是所有App都会产生所有类型的指纹。

|

|

|

|

|

|---|---|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

TBF的普及率最高(83-88%),因为几乎所有App都使用TLS连接。DBF次之(68-87%),部分App使用了DoH或者IP直连导致没有可观测的DNS/SNI。PBF稍低(73-80%),因为某些App的连接模式在20次启动中不够稳定,被交集操作过滤掉了。

Roku的DBF普及率明显低于其他两个平台(68% vs 85-87%)。原因是Roku平台上很多App使用Roku的内置SDK做网络请求,流量都走Roku的代理服务器(*.roku.com),而不是直接连接App自己的服务器。这意味着从域名层面看,很多Roku App长得一样——都在连*.roku.com。

发现2:指纹的区分度(Distinctiveness)

“区分度”指的是”一个指纹能唯一识别几个App”。

|

|

|

|

|

|---|---|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

87% | 89% | 74% |

|

|

|

|

|

|

|

|

|

|

|

|

88% | 89% | 77% |

关键数字:DBF + TBF的组合在Fire TV上达到89%的唯一识别率。

这意味着:如果ISP同时使用域名和TLS指纹,它能以89%的概率准确判断你的Fire TV上正在运行哪个App——即使所有流量都是加密的。

三种组合(88-89%)比最佳两种组合(87-89%)只高了约1个百分点——说明PBF在DBF和TBF都可用时的边际贡献很小。但在DBF不可用的场景(DoH普及后),PBF + TBF仍然能达到65-70%,这是一个有价值的后备方案。

发现3:指纹碰撞的原因——同一开发者或”无代码”模板

当两个不同的App有相同的指纹时,论文去调查了原因。发现了两个主要的碰撞来源:

来源1:同一开发者的多个App。 比如一个开发者有”新闻””天气””体育”三个App,它们共用同一个后端API和SDK,所以域名指纹完全一样。

来源2:无代码App生成平台。 像Buildfire、Zype这样的平台让非技术人员也能制作智能电视App——只需要上传内容,平台自动生成App。这些App的底层代码完全一样(都是平台的模板),只是内容不同,所以网络行为一模一样。

论文在Fire TV上发现了23组这样的”模板App集群”,最大的一组包含12个App,全部由同一个无代码平台生成。

发现4:跨平台App有平台特异性指纹

Netflix同时有Apple TV版、Fire TV版和Roku版。它们的域名指纹一样吗?

大多数情况下不一样。

论文检查了所有同时存在于多个平台的App(跨平台App),发现:

- DBF

:只有28-43%的跨平台App在不同平台上的域名指纹完全一致。其余的至少有一部分域名是平台特有的——比如Fire TV版可能连接Amazon的广告SDK,而Apple TV版连接Apple的广告框架。 - TBF

:差异更大——不同平台使用不同的TLS库(Apple TV用Apple的Security.framework,Fire TV用Android的BoringSSL,Roku用自己的TLS实现),导致JA3指纹不同。

这意味着:不仅能判断你在用什么App,还能判断你在什么平台上用。

发现5:指纹的大小分布

指纹大小(包含多少个域名/包对/JA3值)影响存储和匹配的开销。

|

|

|

|

|

|---|---|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

指纹非常紧凑——中位只需要2-5个特征就能识别一个App。这意味着ISP不需要存储大量数据就能做App指纹匹配。

论文的局限

只测了App启动阶段

每次只采集120秒的流量,而且是从App启动开始计时。没有测”用户在App内浏览不同内容”时的流量差异——比如在Netflix上看不同节目、在YouTube上看不同频道。实际使用中的流量模式可能和启动阶段差异很大,指纹的区分度可能更高也可能更低。

实验室环境 vs 真实家庭网络

论文的采集环境是一个干净的实验室网络——只有智能电视一台设备。真实家庭网络中有多台设备同时在线(手机、电脑、其他智能家居设备),背景流量会产生噪声。论文没有测在有噪声的环境下指纹匹配的准确率会下降多少。

时间稳定性不够充分

论文做了4周间隔的两次采集来测指纹稳定性。结果显示大部分指纹是稳定的,但4周远不够——App更新可能每几周就改变网络行为(新增/删除SDK、改变API端点),平台系统更新也可能影响TLS库。需要6个月到1年的纵向追踪才能真正评估指纹的长期稳定性。

没有评估防御措施

论文没有测任何防御措施的效果——比如VPN(所有流量走同一个隧道)、DNS加密(DoH/DoT)、流量填充(padding)。这些防御在手机和电脑上已经有一些部署(虽然不普遍),未来在智能电视上也可能出现。

Roku的指纹效果明显差于其他平台

Roku上的DBF唯一率只有54%(vs Apple TV 64%、Fire TV 76%),三种组合也只有77%(vs 88-89%)。原因是Roku的SDK层代理了大量网络请求,使得不同App的流量模式趋同。这个局限是平台架构导致的,不是方法论的问题,但确实限制了FingerprinTV在Roku上的实用性。

对不同读者意味着什么

做网络安全/隐私研究的

这篇论文最大的贡献是把网络指纹研究从手机/电脑扩展到了智能电视。方法论(域名+包对+TLS三种指纹的组合)不算新,但应用到智能电视上是第一次,而且规模足够大(3000个App)。

几个值得跟进的研究方向:

- 纵向追踪

。4周的稳定性测试太短了。需要6-12个月的持续监测,覆盖多次App更新和平台系统更新。 - 实际使用中的流量指纹

。启动阶段只是第一步——真正有价值的是识别用户在App内的具体行为(看什么节目、浏览什么频道)。这需要更长的流量采集窗口和更细粒度的分析。 - 跨设备关联

。如果ISP同时看到家庭网络中的智能电视流量和手机流量,能不能把两者关联到同一个家庭?论文暗示了这个方向但没有展开。 - 防御方案评估

。DNS加密(DoH/DoT)能消灭DBF,但PBF和TBF仍然有效。流量填充能干扰PBF,但增加带宽开销。需要系统地评估不同防御措施的效果和代价。

做ISP/运营商业务的

这篇论文本质上是在说:你已经能从加密流量中知道用户在看什么App了,只是可能还没意识到。

89%的唯一识别率意味着:如果你分析一个家庭的智能电视流量,你大概率能知道他们用了Netflix还是Hulu、看了Disney+还是YouTube。这个信息对于程序化电视广告来说价值巨大——你可以知道哪些用户是流媒体重度用户(精准投放OTT广告)、哪些用户在看新闻频道(投政治广告)、哪些用户有小孩(儿童App活跃=有小孩的家庭)。

但要注意合规风险。CCPA和GDPR对”网络使用数据”有严格的定义和限制。仅仅因为你能技术上做到并不意味着你可以合法地做到。

做智能电视App开发的

论文揭示了你的App在网络层面的”可辨识性”。如果你关心用户隐私:

- 减少启动时的网络请求多样性

。连接的域名越少、越通用(比如都走一个CDN),指纹的区分度越低。 - 使用平台原生的网络代理

(像Roku那样)。Roku App的指纹区分度最低,部分原因是很多请求走了Roku的SDK代理。 - 考虑使用ECH(Encrypted Client Hello)

。ECH可以隐藏TLS握手中的SNI,消除TBF指纹的一个重要维度。 - 考虑使用DoH/DoT

。加密DNS可以消除DBF指纹——虽然ISP仍然可以通过IP地址反推域名,但这增加了攻击者的成本。

做爬虫/自动化的

这篇论文和爬虫没有直接关系,但FingerprinTV的自动化测试管线设计值得参考——特别是对Apple TV的自动化控制(通过Xcode Instruments远程模拟遥控器)和对Roku的ECP API控制。如果你需要自动化测试智能电视App的行为,论文的开源代码是一个很好的起点。

一句话总结

FingerprinTV用三种互补的网络指纹技术(域名、数据包对、TLS)测了三大智能电视平台的Top 1000 App,发现89%的App可以被唯一识别——你家智能电视的加密流量在ISP眼里和明文差不多,它们能以接近九成的准确率知道你在用什么App。

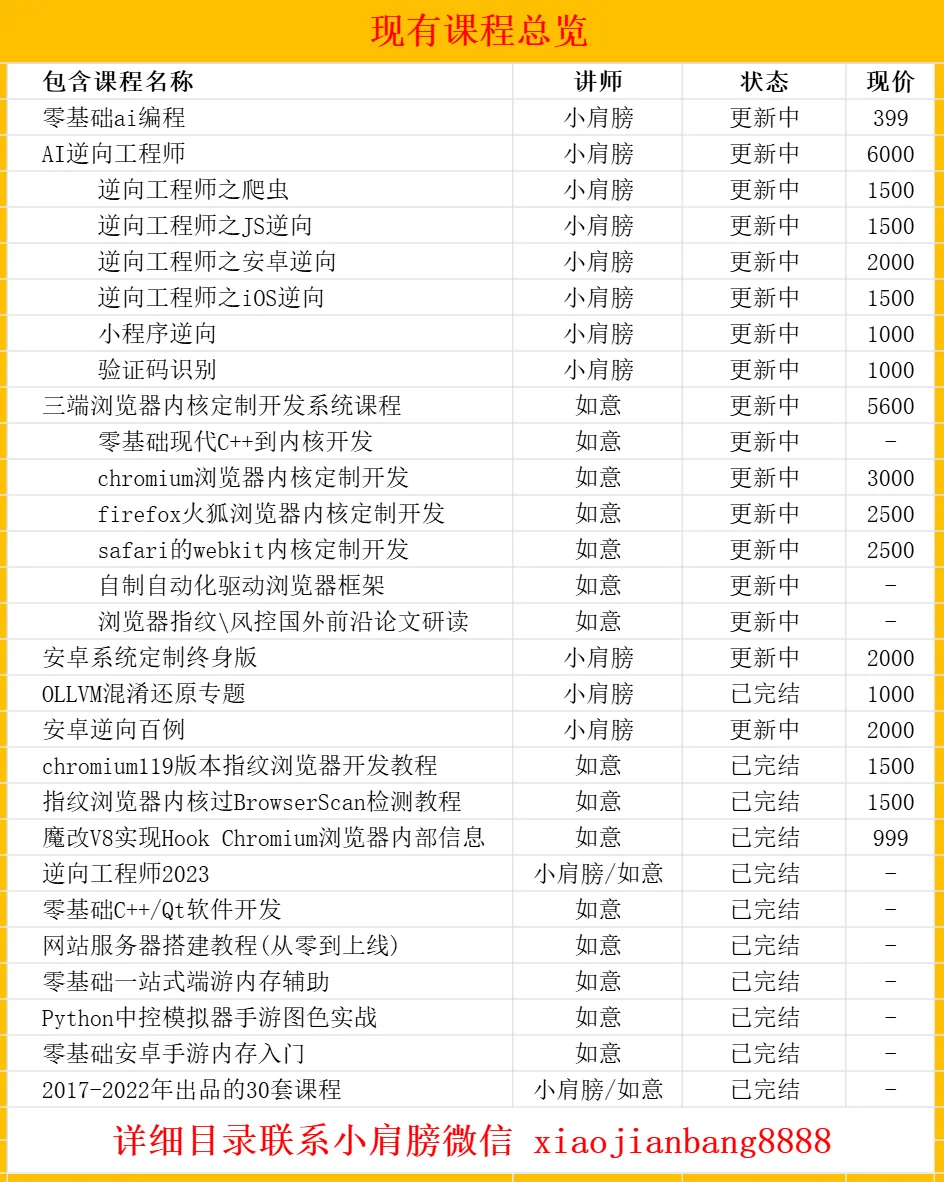

官网:https://0xshoulderlab.site/|

|

|

|

|---|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

如意专属注册链接:https://console.cafescraper.com/sign-up?code=CJSWMJ40

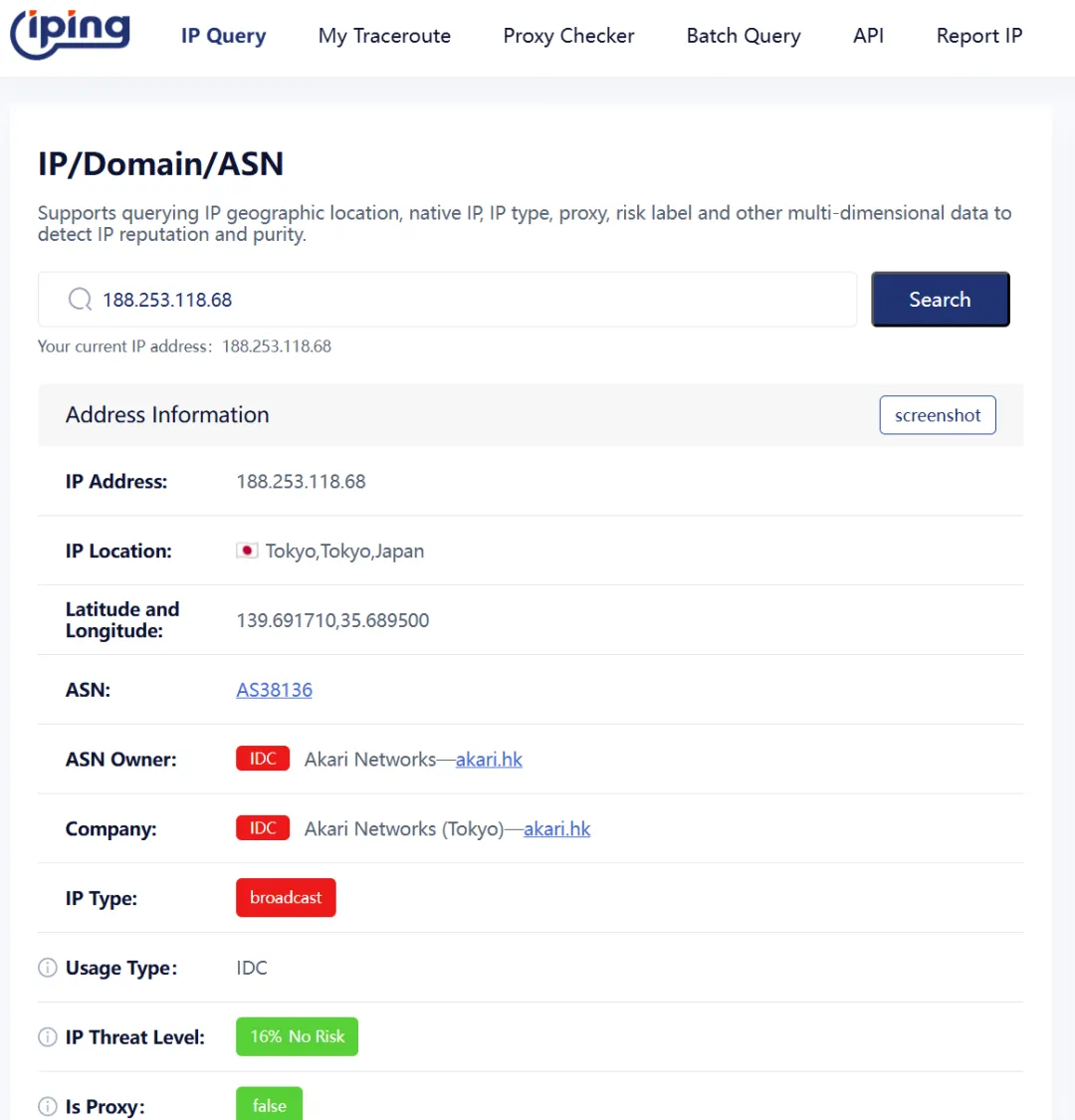

https://www.iping.cc/

邀请链接:https://www.ipdatacloud.com/?utm-source=wushuo&utm-keyword=?4271

夜雨聆风

夜雨聆风