抓包 + AI 逆向分析,网页/App/终端/脚本全覆盖

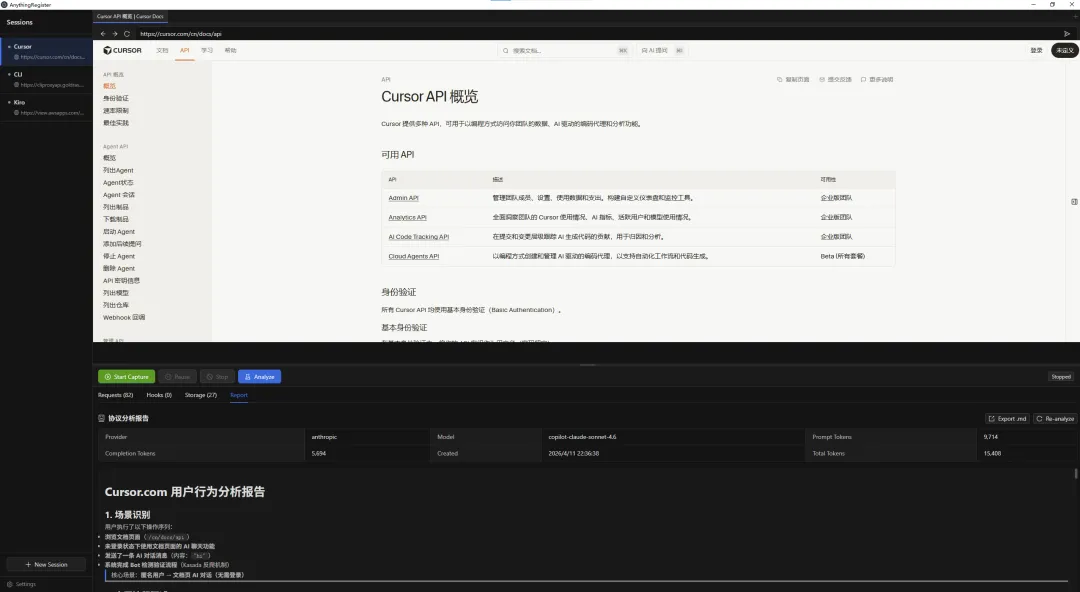

Anything Analyzer 是一个免费、开源的全场景协议分析工具,内置浏览器抓包、MITM 代理、JS Hook 注入、指纹伪装,并接入 AI 自动完成逆向分析——抓完包不用自己翻,AI 直接给你报告。

传统工具各管一摊:DevTools 只看浏览器、Fiddler/Charles 只做代理、Wireshark 看不了 HTTPS。抓完包还得自己翻几百条请求,手动分析。Anything Analyzer 把全场景抓包 + AI 自动分析合二为一,不管流量从哪来,抓到就能让 AI 自动逆向。一个工具,搞定所有场景。

三大核心能力

1. 全场景抓包 — 不止浏览器

|

|

|

|

|---|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

所有来源的请求统一汇入同一个 Session,AI 分析时一并处理。

2. AI 智能分析 — 不只是抓包,是自动理解协议

-

• 两阶段分析:Phase 1 智能过滤噪声请求 → Phase 2 聚焦深度分析 -

• 5 种分析模式:自动识别 / API 逆向 / 安全审计 / 性能分析 / JS 加密逆向 -

• JS Hook 注入:自动拦截 fetch、XHR、crypto.subtle、CryptoJS、SM2/3/4等加密调用 -

• 加密代码提取:从 JS 文件中自动提取加密相关代码片段 -

• 流式输出 + 多轮追问:报告实时显示,可继续追问细节

3. MCP 生态集成 — AI Agent 的抓包工具

-

• MCP Client:接入外部 MCP Server(stdio + StreamableHTTP),扩展 AI 分析能力 -

• 内置 MCP Server:将抓包和分析能力暴露为 MCP 工具,可被 Claude Desktop、Cursor 等直接调用

使用方法

下载安装

从 Releases 下载对应平台安装包:

|

|

|

|---|---|

|

|

Anything-Analyzer-Setup-x.x.x.exe |

|

|

Anything-Analyzer-x.x.x-arm64.dmg |

|

|

Anything-Analyzer-x.x.x-x64.dmg |

|

|

Anything-Analyzer-x.x.x.AppImage |

抓网页 — 内嵌浏览器

-

1. 配置 LLM:Settings → LLM,填入 API Key(支持 OpenAI / Anthropic / 任何兼容 API) -

2. 新建 Session:输入名称和目标 URL -

3. 操作抓包:在内嵌浏览器中操作网站,点击 Start Capture -

4. AI 分析:停止捕获,点击 Analyze,选择分析模式

抓应用 / 终端 / 手机 — MITM 代理

-

1. Settings → MITM 代理 → 安装 CA 证书 -

2. 启用代理(默认端口 8888) -

3. 根据场景配置代理:

# 终端命令

curl -x http://127.0.0.1:8888 https://api.example.com/data

# Python 脚本

proxies = {"http": "http://127.0.0.1:8888", "https": "http://127.0.0.1:8888"}

requests.get("https://api.example.com/data", proxies=proxies)

# Node.js

HTTP_PROXY=http://127.0.0.1:8888 HTTPS_PROXY=http://127.0.0.1:8888 node app.js

# 手机 / 平板

# Wi-Fi 设置 → HTTP 代理 → 手动 → 填入电脑 IP + 端口 8888-

4. 新建 Session(URL 可留空)→ Start Capture → 外部应用流量自动汇入

❗️ 首次安装 CA 证书需要管理员权限(Windows UAC / macOS 密码)。MITM 代理为只读捕获,不修改请求/响应内容。

应用场景

场景 1:逆向网站 API

传统痛点:DevTools 抓到请求,还得手动分析鉴权逻辑、拼接参数,费时费力

解决方案:内嵌浏览器操作一遍,AI 自动输出 API 端点文档 + 鉴权流程 + Python 复现代码

场景 2:JS 加密逆向

传统痛点:前端加密算法藏在混淆代码里,手动找加密函数要花几个小时

解决方案:JS Hook 自动拦截加密调用,AI 识别算法 + 还原流程 + 给出 Python 实现

场景 3:逆向 App 协议

传统痛点:手机 App 的隐藏 API 和签名逻辑,抓包工具配置复杂

解决方案:手机 Wi-Fi 代理指向本机,流量自动汇入,AI 分析 App 隐藏 API + 请求签名逻辑

场景 4:安全审计

传统痛点:人工翻几百条请求找 Token 泄露、CSRF/XSS 漏洞,效率极低

解决方案:选择”安全审计”模式,AI 自动标记敏感数据暴露、鉴权缺陷

常见问题

Q:和 Fiddler / Charles 有什么区别?

Fiddler/Charles 只做代理抓包,没有 AI 分析能力,也没有内嵌浏览器。Anything Analyzer 把抓包 + AI 分析 + MCP 集成合在一起,抓完直接让 AI 逆向,不用手动翻请求。

Q:AI 分析需要什么模型?

支持 OpenAI、Anthropic 以及任何兼容 Chat Completions / Responses API 的模型。在 Settings → LLM 填入 API Key 即可,不内置任何 AI 模型,用你自己的 Key。

Q:MITM 代理会修改我的请求吗?

不会。MITM 代理为只读捕获,不修改请求/响应内容。WebSocket 流量隧道转发,不做解密。

Q:可以在 Cursor / Claude Desktop 里直接调用吗?

可以。内置 MCP Server 将抓包和分析能力暴露为 MCP 工具,Cursor、Claude Desktop 等支持 MCP 的客户端可以直接调用。

资源链接

-

• GitHub 仓库: https://github.com/Mouseww/anything-analyzer

夜雨聆风

夜雨聆风