刚跟人聊完的东西,APP立马就推荐?你的生活被手机“监听”了吗?黑客揭秘真相,5招教你守住隐私!

刚跟人聊完的东西,手机上的社交APP和某宝就立马推荐了相关的购买链接?你是不是也遇到过这种事:

我今天上班摸鱼的时候,就跟同事聊了一下最近比较火的拉布布(Labubu),打开手机刷视频,某音和某宝就立马给我推送拉布布的购物链接广告;明明我也没搜索过任何关键词,为什么App却像“监听器”一样,知道我跟同事说了什么?

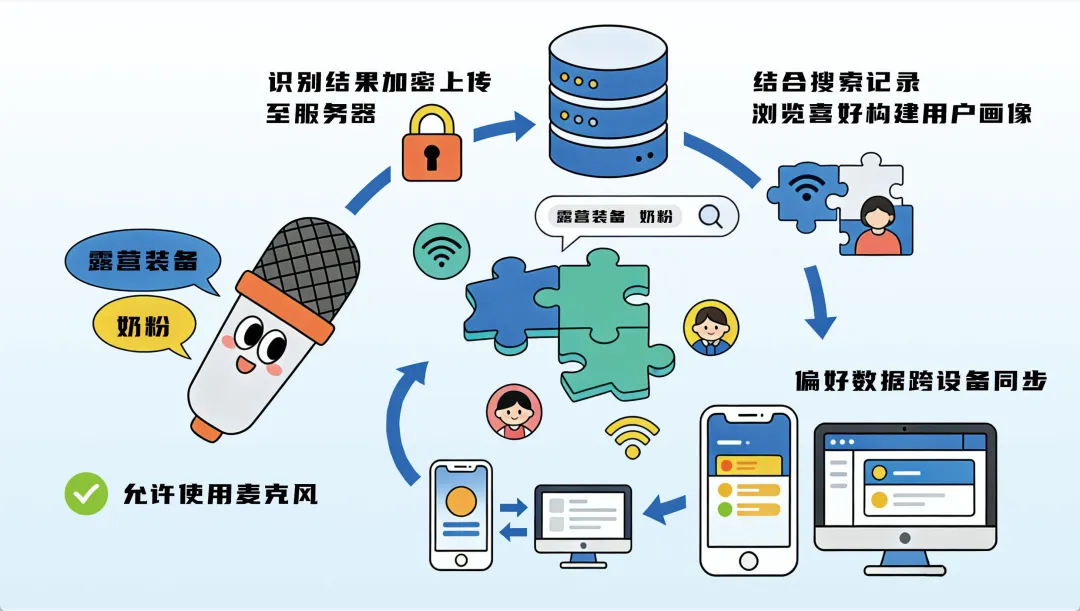

今天我必须告诉你真相:你的手机可能真在“听”你说话,但不是你以为的那种——不是全程录音(那样费流量、费电,还容易被发现),而是在你允许麦克风权限后,手机偷偷在本地识别你说的关键词,比如“拉布布”,然后把这个词加密传到云端。

再结合你的搜索记录、浏览习惯、WiFi下其他设备的数据,拼出一个比算命先生还准的“数字画像”——这就是为什么你刚聊完,购物App就给你推盲盒。

更邪乎的是,有些App连麦克风权限都不要,光靠手机里的陀螺仪、加速度计,通过分析你说话时手机的轻微震动,就能猜出你在说啥。这叫“侧信道攻击”,你连知道都不知道。

别慌,下面先讲清楚App是怎么“监听”你的,再给你5招把这只“耳朵”彻底关掉。花3分钟看完,心里就有底了。

一、App真的是在“偷听”吗?真相可能比你想的更复杂

北京邮电大学计算机学院副教授陈晋鹏认为,这种情况并非窃听器所为,而是大数据多维度采集、算法精准匹配与认知偏差共同作用的结果。“从技术层面来看,正规平台通常不会采用成本高且违法的全程监听方式,而是依赖用户授权后的‘本地关键词触发+多源数据融合’机制运作。”

“本地关键词触发”是什么意思? 简单来说,当你允许App使用麦克风后,你的手机并不会把你说的话全部录下来上传,而是在本地识别环境声音中的关键词——比如“拉布布”“露营装备”等,然后将识别结果加密上传至服务器。

更让你想不到的是,App推荐给你的东西,可能根本不是通过你的手机“听”来的,而是通过你的社交好友“听”来的。平台会结合同一WiFi下其他设备的数据、社交好友的兴趣标签,多维度构建精准的用户画像。

另外,陈晋鹏认为这一现象还与“频率错觉”有关。“我们每天会收到大量信息,但往往对刚谈论过的话题特别敏感,更容易记住那些‘恰好出现’的相关推送,却忽略其他不相关信息,进而产生被‘监视’的错觉。”

但这并不意味着你就安全了。正规App不会全程监听,但不代表所有App都是“正规”的。 恶意App可以绕过规则,偷偷录音上传,或者利用传感器“侧信道攻击”来窃听。

二、黑客是怎么绕过权限偷偷“监听”你的?三种手法揭秘

注意:以下内容仅为科普,让你知道风险,严禁用于非法用途。

手法1:静默录音——藏在后台的“录音笔”

Android系统提供的MediaRecorder接口可以被恶意应用利用,在后台静默采集音频,不对外显现任何提示。

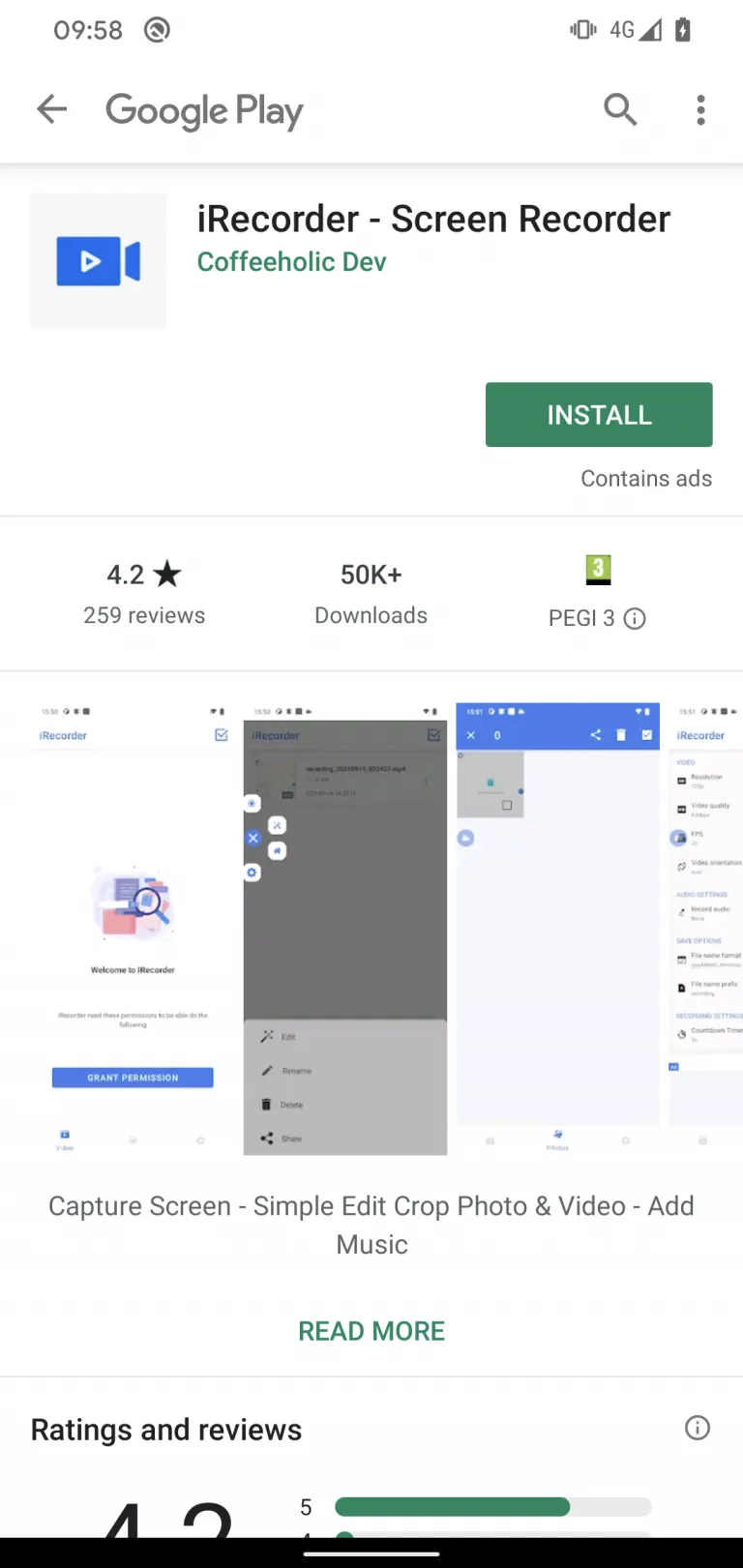

安全公司Zscaler报告显示,一款名为“RecordMe”的安卓应用,能在无UI、无通知的情况下静默录音,并通过HTTP上传至远程服务器。该App利用了Android API提供的前台服务与录音接口组合。

手法2:侧信道攻击——不需要麦克风权限的“隔空窃听”

这是最让人防不胜防的。研究人员发现了一种名为“EarSpy”的侧信道攻击,攻击者可以通过手机内置的加速度计、陀螺仪等运动传感器,捕捉扬声器振动产生的数据,从而推断出通话内容——全程不需要任何麦克风权限!

研究人员在一篇技术论文中写道:“通过运动传感器进行窃听非常简单,因为攻击者不需要获得任何明确权限就能收集原始传感器数据。”也就是说,只要你手机开着,某些恶意App就可以通过读取传感器数据,在你不给麦克风权限的情况下,偷偷分析你在说什么!

手法3:第三方SDK跟踪——你授权一个App,结果几十个公司知道你在干什么

很多App里嵌入了第三方的广告SDK、数据分析SDK。你只给了一个App授权,但这个App里的SDK会收集你的数据,然后发送给它的母公司。这些SDK聚合起来,就能拼凑出你的完整用户画像——你去了哪、买了什么、搜索了什么。

你以为只是授权了一个App,其实可能已经授权了几十家公司在“跟踪”你。

三、别慌!先自己动手抓包验证,看看App有没有偷偷上传你的信息

想知道App到底有没有在偷偷录音、偷偷上传你的数据?你可以自己动手“抓包”——也就是捕获手机和服务器之间的网络数据包,看看里面藏了什么猫腻。

这里介绍两种简单实用的方法:一种是专业版(Burp Suite,适合想深入研究的你),另一种是平民版(手机直接装App抓包,不用折腾电脑)。

方法一:用Burp Suite抓包(专业版,适合电脑端操作)

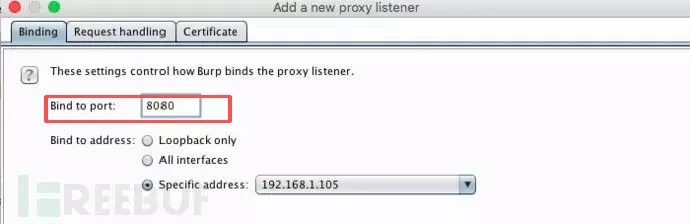

第一步:电脑上配置Burp Suite代理

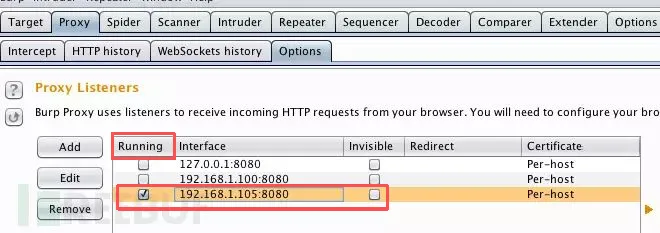

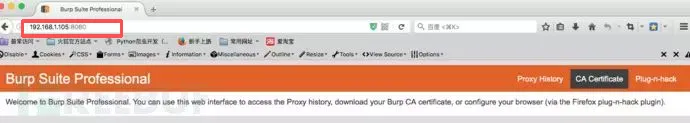

打开Burp Suite,点击Proxy → Options选项卡。点击Add添加一个新的代理监听器,在Bind to port中填写端口(比如8080),Bind to address选择“Specific address”,然后选你电脑的IP地址。

将running框勾选上

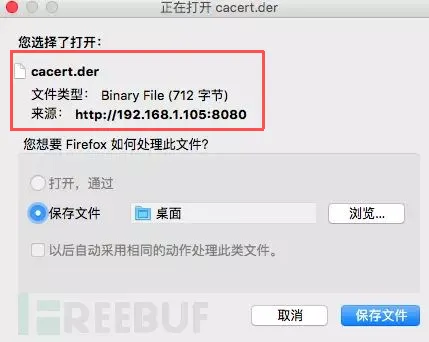

第二步:从Burp Suite下载证书到手机

打开手机浏览器,访问http://你的电脑IP:端口号比如http://192.168.1.105:8080

然后点击右上角的“CA Certificate”下载证书。

下载后进入手机设置→安全→加密与凭据→从存储设备安装证书,找到刚才下载的文件,安装即可。如果手机没设锁屏密码,这里会要求你先设置一个。

第三步:手机上配置代理

进入手机设置→WLAN,长按当前连接的WiFi,选择“修改网络”。滑到最下面,勾选“显示高级选项”,把代理改成“手动”。

代理服务器主机名填你电脑的IP地址,端口填Burp Suite里设置的那个端口(比如8080),保存。

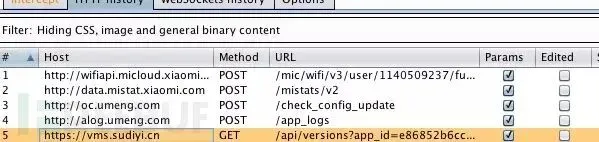

第四步:开始抓包分析

设置好之后,手机的所有网络流量就会经过Burp Suite。在Burp Suite中开启“Intercept”拦截开关,然后打开可疑的App,正常使用几分钟。观察Burp中捕获的数据包,重点看:

-

有没有看到包含“audio”“record”“mic”等关键词的请求?

-

有没有出现陌生的IP地址,频繁发送大量数据包?

-

有没有包含你的聊天内容或关键词的上传请求?

如果发现异常流量,说明这个App可能真的在“偷听”你。抓包完成后,记得把手机代理关掉,否则会影响正常上网。

如果发现异常流量,说明这个App可能真的在“偷听”你。抓包完成后,记得把手机代理关掉,否则会影响正常上网。方法二:手机端直接抓包(平民版,不用电脑)

如果你不想折腾电脑,也可以直接在手机上装个抓包App。推荐两款免费的:

-

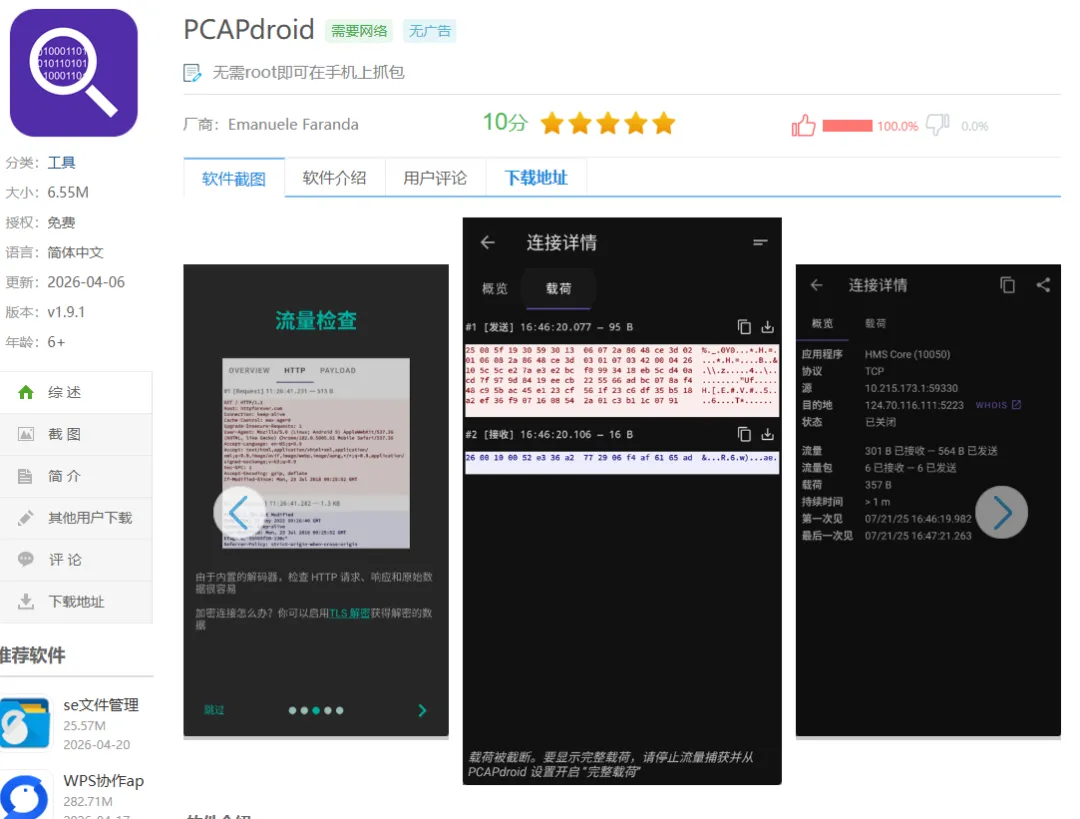

PCAPdroid:无需root就能监控手机上所有App的网络活动,能实时查看每个应用的连接IP、传输数据量,还可以标记异常请求。安装后开启抓包,正常使用App几分钟,然后保存抓包文件导出到电脑,用Wireshark打开分析。PCAPdroid利用Android的VPNService API来捕获数据包,完全不需要root权限。

-

HttpCanary(小黄鸟):也是一款免root的手机抓包工具,界面更直观,但部分新手机可能需要安装CA证书才能抓HTTPS。支持实时查看请求和响应内容,对新手更友好。

抓包后发现异常怎么办?

如果在抓包记录里看到可疑的请求——比如App在你没操作时频繁向陌生IP发送数据包,或者上传的内容里包含了你的聊天关键词——那就说明这个App有问题。果断卸载它,然后去正规应用商店给个差评,提醒其他人。

四、被“监听”之后,能干哪些缺德事?

你以为只是收到一些广告推送?错。“监听”你之后,黑客或不法分子能干的事,比你想的缺德得多。

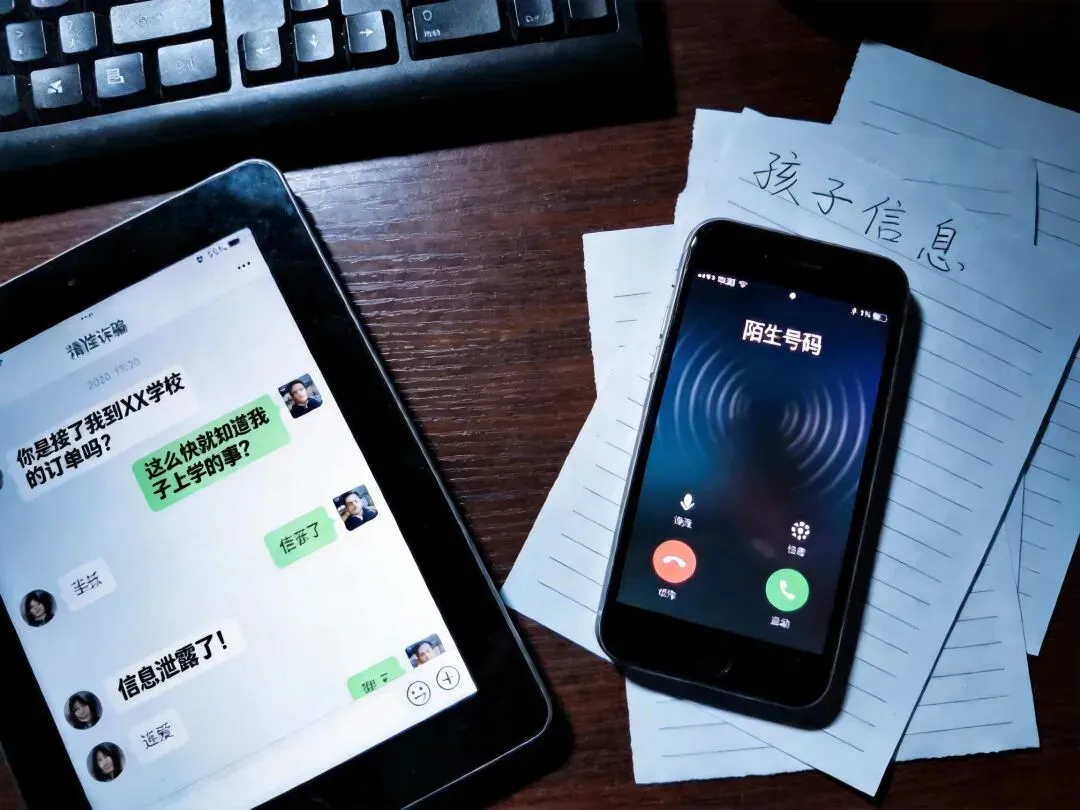

场景1:精准诈骗

你刚和人聊完“孩子上学的事”,第二天就接到电话:“王先生,我是XX学校的老师,您孩子需要报名补习班,请尽快转账……”因为对方知道你在关注什么,你一不当心就上当了。

场景2:敲诈勒索

如果恶意App在你不知情的情况下,录下了你的私密对话、你输入银行卡密码的声音,然后发消息给你:“给我XX万,不然我把这段录音发给你所有亲友。”

场景3:你的账号被撞库

黑客通过监听你输入的语音,获取你的账号信息,然后用这些信息去尝试登录你的微信、支付宝、邮箱。如果你所有账号都用同一个密码,那他就把所有账号都拿下了。

你以为只是收到几条广告推送,其实你的隐私已经在被坏人利用了。

五、别慌!5招彻底防住App监听,把“耳朵”堵上

下面这5招,花5分钟学会,能让App想“听”也听不到。

防御第1招:关闭麦克风权限(除非App真的需要)

最直接的办法:不让App用你的麦克风。

怎么做?

-

苹果:设置 → 隐私与安全性 → 麦克风 → 逐一检查,只保留微信、通话等必需App的权限,其余一律关闭。

-

安卓:设置 → 应用管理 → 权限管理 → 麦克风 → 同样只保留必需App。

专家建议:在安卓10及以上系统中,将麦克风权限设置为“仅在使用中允许”,并定期审查具有录音权限的App,尤其是体积小、功能模糊或不常用的软件。

防御第2招:关闭个性化推荐和广告跟踪

很多App的“个性化推荐”就是靠收集你的行为数据来实现的。关掉它,App就少了收集数据的理由。

怎么做?

-

在手机设置及常用App中,关闭“个性化广告”推荐功能。

-

浏览器设置里,禁用第三方Cookie,并关闭平台跨设备同步功能。

防御第3招:限制传感器访问权限

针对侧信道攻击,目前最新的手机系统已经在限制后台传感器访问。建议做法:检查你安装的所有App,卸载那些功能模糊、不需要传感器权限却频繁请求的应用。

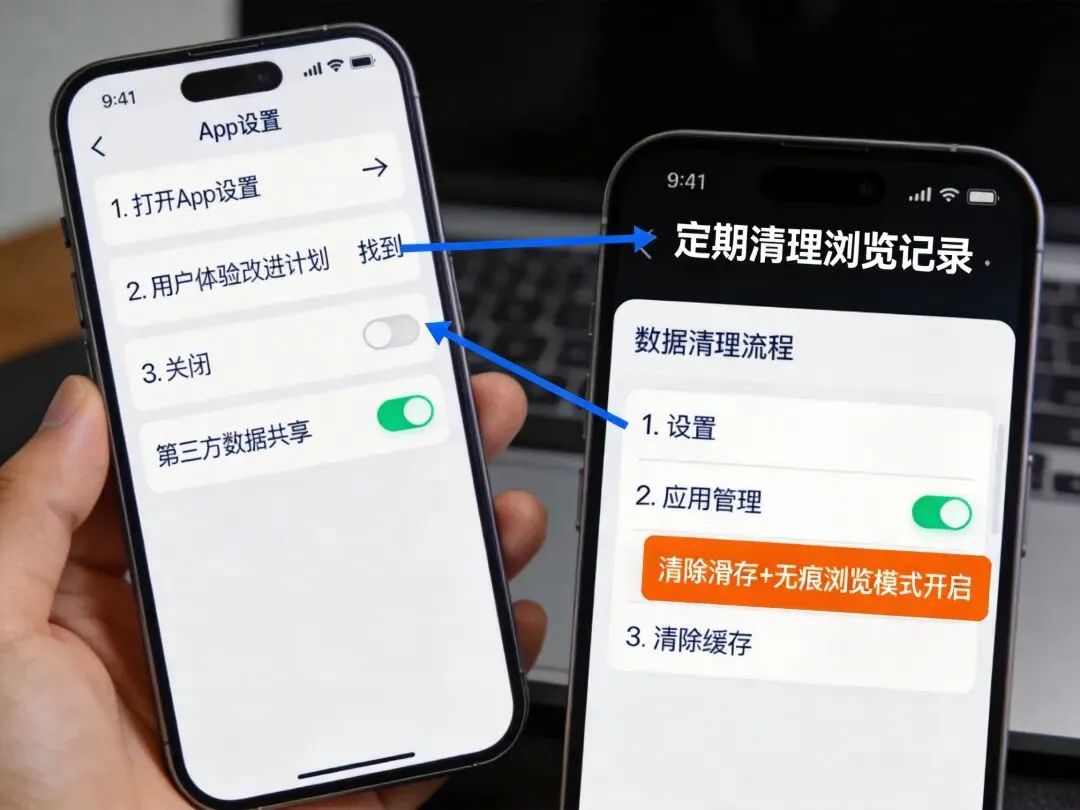

防御第4招:关闭“用户体验改进计划”和“第三方数据共享”

很多App默认开启了“用户体验改进计划”——说得很好听,实际上是在收集你的使用数据。

怎么做?

-

在每个App的设置里,找到“用户体验改进计划”“第三方数据共享”“个性化体验”,全部关闭。

-

定期清除App缓存和浏览记录,浏览敏感内容时使用无痕模式。

防御第5招:使用抓包工具,定期自查

就像前面教你的那样,偶尔用Burp Suite等抓包工具,看看你手机里的App有没有在偷偷往外发数据。如果发现异常流量,果断卸载这个App。

专业建议:如果你不熟悉Burp Suite,也可以使用手机端的抓包工具如PCAPdroid,免root就能抓包分析网络流量。

六、学习建议

入门: 用Burp Suite配置手机代理抓包,只抓自己手机的流量。只练自己的设备,别碰别人的。

小技巧: 抓包后过滤http.request,可看到App明文传输的数据。

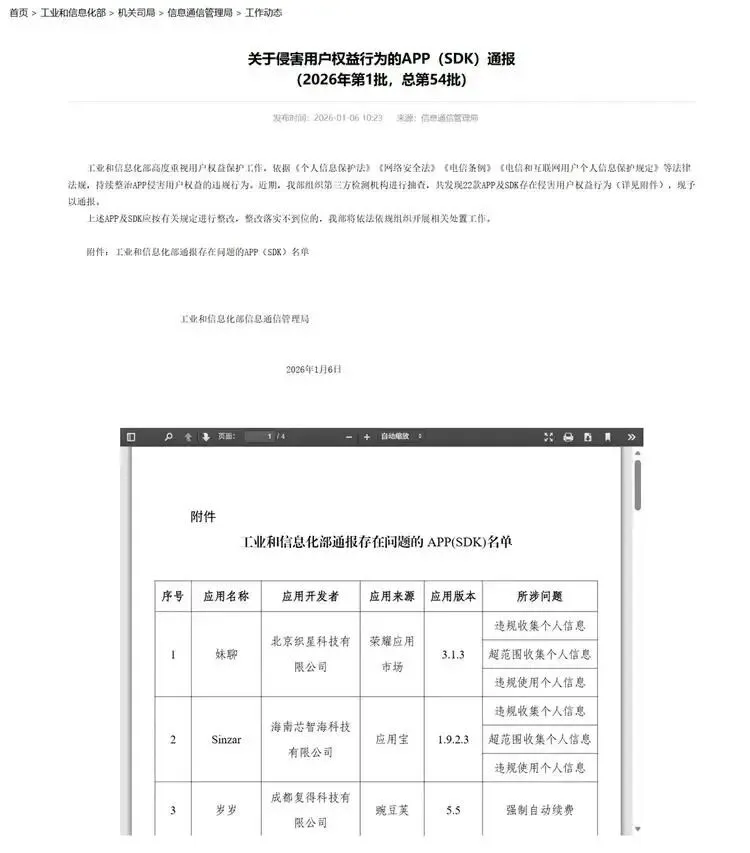

红线: 未经同意抓包分析他人流量、窃听隐私,触犯《刑法》第285条、第253条之一。2026年国家已专项治理App违规收集信息,只在自己手机上研究。

七、福利:配套学习资料

夜雨聆风

夜雨聆风