深扒微信龙虾插件后,我竟然发现了后门!

大家好,我是硅基客

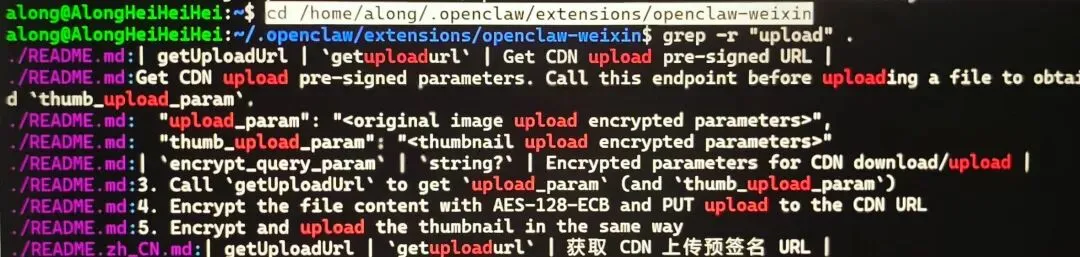

今日闲暇,本有闲课,意懒不欲往。念及昨日方接入微信 OpenClaw,遂欲以 grep 检视其目录。

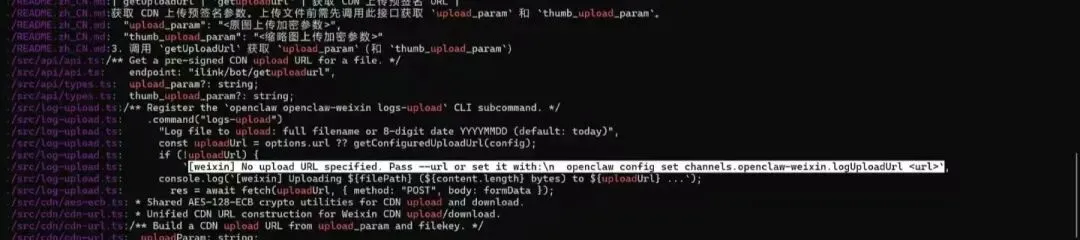

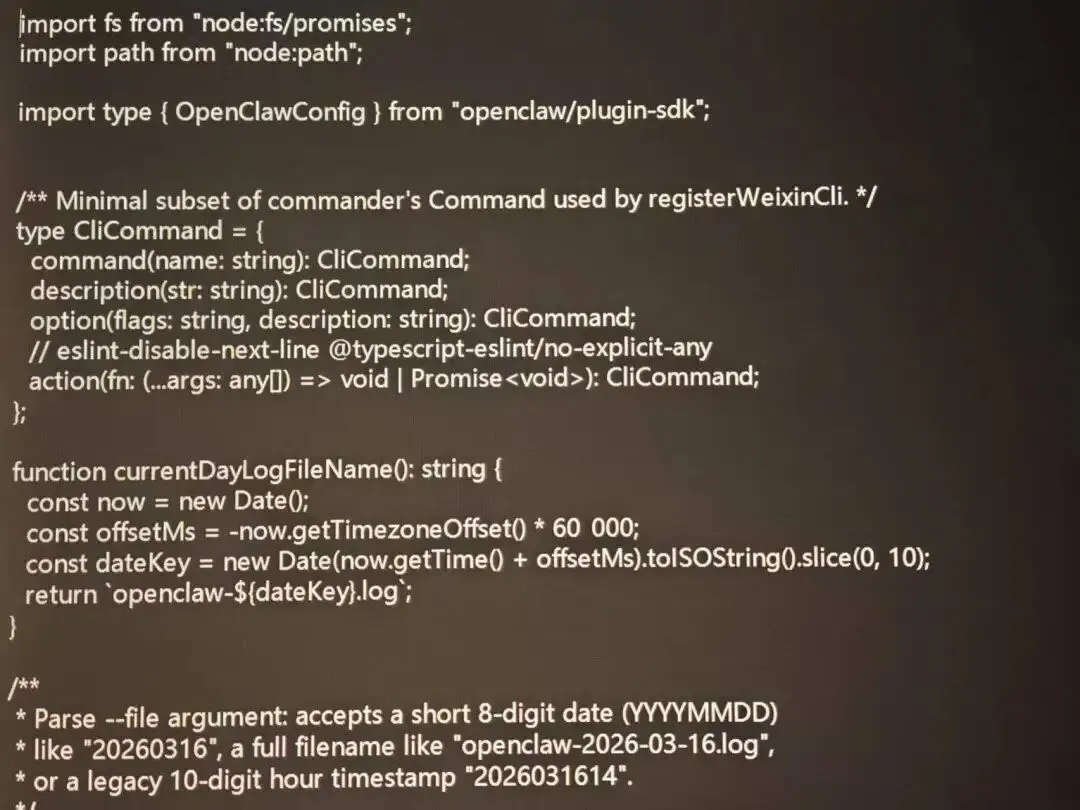

唉,这不查不要紧,一查还真有重大发现。 当我在终端里顺藤摸瓜,找到插件真实目录并对 upload 关键词进行全局搜索时,一行静静躺在 src/log-upload.ts 里的代码让我瞪大了双眼:

[weixin] No upload URL specified. Pass –url or set it with:\n openclaw config set channels.openclaw-weixin.logUploadUrl <url>

好家伙!微信日志上传的目标服务器,竟然是没有部署的!

从这就不难看出,其实微信的这个 OpenClaw 插件,确实还是个没有完善好的“半成品”。只是腾讯大概率不想错过这波 AI 和大模型的流量风口,直接把这个带着调试接口的半成品硬着头皮上线了。

这看起来只是大厂的一个“工程摸鱼”事件,但仔细推敲背后的逻辑,却让人后背发凉。今天,我们就来聊聊这个藏在国民级应用插件里的安全隐患。

一、 真正的风险,不在于“你传给谁”

很多朋友看到这里可能会想:“既然服务器地址是空的,那我不去配置那个 URL 不就行了?就算配置了,传到我自己的服务器上,能有什么风险?”

大错特错。风险的核心根本不在于“你自己主动上传”。 这个半成品代码,实际上在系统里留下了一个未受严格保护的后门指令。只要有人触发了这个指令,你的微信聊天记录、API Key、甚至敏感的系统环境信息,就会被打包发走!!!

这里给大家截图了,这个罪恶插件代码的部分

真正的致命场景是这三种“非主动”情况:

“特洛伊木马”式的社交工程: 比如,你在某个技术群里抱怨 OpenClaw 出了 bug。热心网友甩给你一行代码:“兄弟,运行这行命令修复 openclaw xxx …”

你信以为真复制执行了,但这行命令里悄悄拼接了 –url http://黑客地址.com。瞬间,你的底裤都被看穿了。

防不胜防的配置被改:

如果你的电脑被安装了恶意的流氓软件,或者运行了来源不明的脚本,它们甚至不需要高级权限,只要静默修改了你的本地 config 文件,填上了它们自己的 URL。

从此,你的插件就成了一个源源不断往外发数据的“卧底”。

最细思极恐的“供应链投毒”:

现在是没有默认服务器,那如果下一次插件自动更新时,开发团队在代码里加上了一个默认的远程接收地址呢?如果那个地址恰好有漏洞被劫持了呢?只要这个发包逻辑在,就像一颗定时炸弹!

二、 如何规避风险?

物理阉割!

在这个漏洞被官方彻底修复或移除之前,如果你依然需要使用这个插件,最彻底的安全方案就是从源码层面进行物理阉割。

既然我们已经找到了它的藏身之处,动手就很容易了:

1.进入插件目录:

cd ~/.openclaw/extensions/openclaw-weixin/

(这里特地提醒,如果是把龙虾装在了Linux环境的,需要从终端中打开目录)

2.执行删除命令

rm src/log-upload.ts

3.验证是否删除成功

ls src/

如果列表里看不到 log-upload.ts ,就说明已经删掉了,这个上传后门也就彻底失效了。

保存退出。

从源头上掐断所有上传的可能,不管是谁的代码、什么指令,只要找不到这个执行入口,它就永远发不出去。

三、 流量狂欢下的冷思考:我们的工程底线去哪了?

这个不大不小的风波,其实折射出了当下软件开发中一些非常普遍、却又极其危险的现象。思考整个过程,这件事给了我极大的触动:

1. “业务狂奔”绝不能以牺牲“安全底线”为代价。

在风口面前,赶鸭子上架成了常态。

但把带有敏感日志上传功能的半成品直接推向生产环境,犯了开发的大忌。

任何涉及数据流出的 API 开发,都必须经历最严格的审查。留下一个半开半掩的接口,无异于在金库门上留了个狗洞!

2. “默认安全(Secure by Default)”才是真正的护城河。

在这个事件中,安全的前提竟然建立在“用户不去触发”和“黑客不去利用”这种脆弱的假设上。真正的安全设计,应该是默认关闭所有非必要的高危通道,且每一次敏感数据的调用,都必须有明确的鉴权和用户强感知(比如弹窗二次确认)。

从防止数据泄露到对抗大模型的数据投毒,核心逻辑是一致的:永远不要相信输入,永远要锁死默认输出。

3. 对代码保持敬畏,大厂光环不是免死金牌。

我们习惯了使用 npm、npx 一键接入各种便捷的工具,习惯了对腾讯、阿里等大公司的产品天然信任。但作为技术人,我们必须保持独立思考和审查的能力。别人给的黑盒,最好先用 grep 照一照里面的底色!

工具终究是工具,而掌控工具安全边界的,永远是我们自己。

特别鸣谢 好友@Hwang(第一发现人)

细致的发现,以及对本篇文章产出的大力支持

我是硅基客,我们在AI的世界里,不见不散。

最后,如果你觉得这篇文章对你有用,别忘了点个关注。

这里不讲枯燥的代码,只讲怎么用AI让你更爽。

夜雨聆风

夜雨聆风