别让你的AI助手“叛变”!警惕OpenClaw带来的新型网络攻击

OpenClaw

近期,一款名为OpenClaw(俗称“龙虾”)的开源AI代理平台在全球范围内迅速走红,成为技术圈的热门话题。然而,在我们深入研究后发现,这股热潮背后潜藏着巨大的网络安全风险,特别是对于金融、能源、政府等关键行业的机构而言,一旦被利用,后果不堪设想。

今天,江民反病毒实验室将带大家认识OpenClaw,了解它可能带来的便利,更重要的是,揭示它背后隐藏的安全危机,并为大家提供切实可行的防护建议。

什么是OpenClaw?为什么它如此火爆?

简单来说,OpenClaw可以被理解为一个能够替你执行任务的“AI数字员工”。你可以把它想象成一个拥有高度权限的“智能管家”,安装在你的电脑或服务器上后,它可以:

01

连接你的各种应用:

访问你的电子邮件、Slack、Telegram等通讯工具。

02

替你执行操作:

根据你的指令,帮你回复邮件、整理文档、预订会议,甚至编写代码。

03

7×24小时在线:

即使你不在电脑前,它也能自动完成你交代的任务。

由于其强大的自动化能力和开源属性,OpenClaw在开发者社区迅速积累了超过20万颗GitHub星标,成为AI应用领域的“明星项目”。很多追求效率和创新的企业,尤其是技术部门,都开始尝试部署和使用它。

然而,正如一枚硬币有两面,OpenClaw在带来便利的同时,也因其设计特性和安全配置的“先天不足”,成为了黑客眼中的“香饽饽”。我们的研究发现,围绕OpenClaw的安全事件正在激增,主要风险集中在以下三个方面:

1

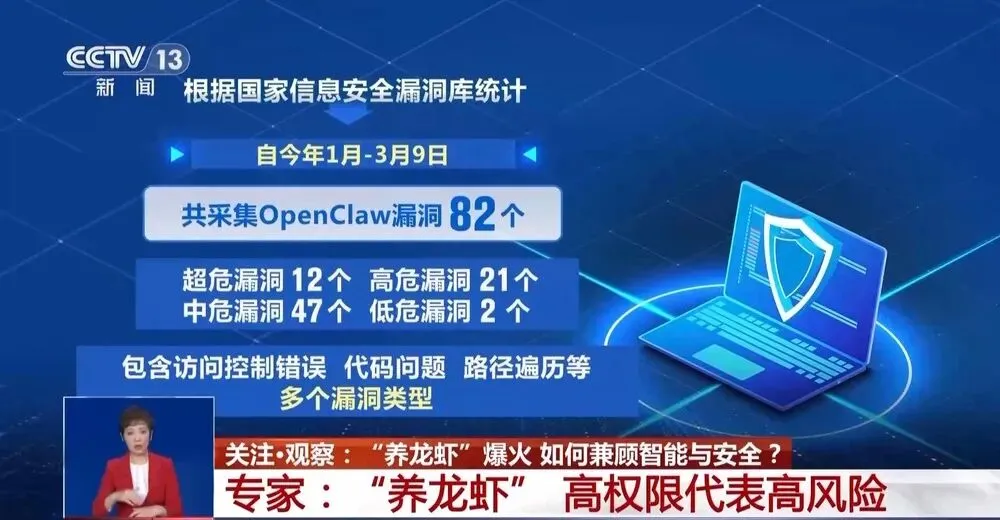

风险一:漏洞频发

攻击者可直接“劫持”你的AI助手

近期,安全研究人员发现了多个影响OpenClaw的高危漏洞(被统称为“ClawJacked”)这些漏洞允许攻击者通过一个精心设计的恶意网站,绕过所有安全机制,直接与你本地运行的OpenClaw建立连接。

想象一下这个场景:

您单位的某位员工在自己的办公电脑上安装了OpenClaw并赋予了高级权限。当他无意中浏览了一个被黑客控制的网站时,网站后台的恶意代码便会悄然发动攻击,暴力破解OpenClaw的密码,并注册一个新的“受信任设备”。从此,攻击者便可以在千里之外,像使用自己的电脑一样,操控这位员工的OpenClaw,读取其中的配置数据、聊天记录,甚至通过它作为跳板,入侵公司内部网络。

2

风险二:开源生态被“投毒”

恶意技能和伪装软件泛滥

OpenClaw的强大之处在于其丰富的“技能”(Skills)生态,用户可以从官方市场下载各种技能来扩展AI的能力。然而,这个生态正在成为恶意软件传播的温床。

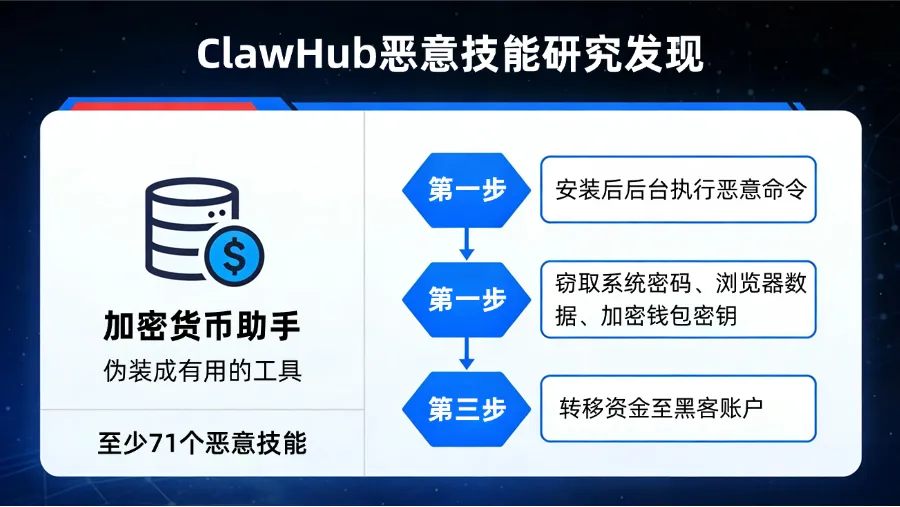

恶意技能:

研究人员在ClawHub(OpenClaw的技能市场)上发现了至少71个恶意技能。这些技能伪装成有用的工具(如加密货币助手),但安装后会在后台偷偷执行恶意命令,窃取你的系统密码、浏览器数据、加密钱包密钥,甚至将你的资金转移到黑客控制的账户。

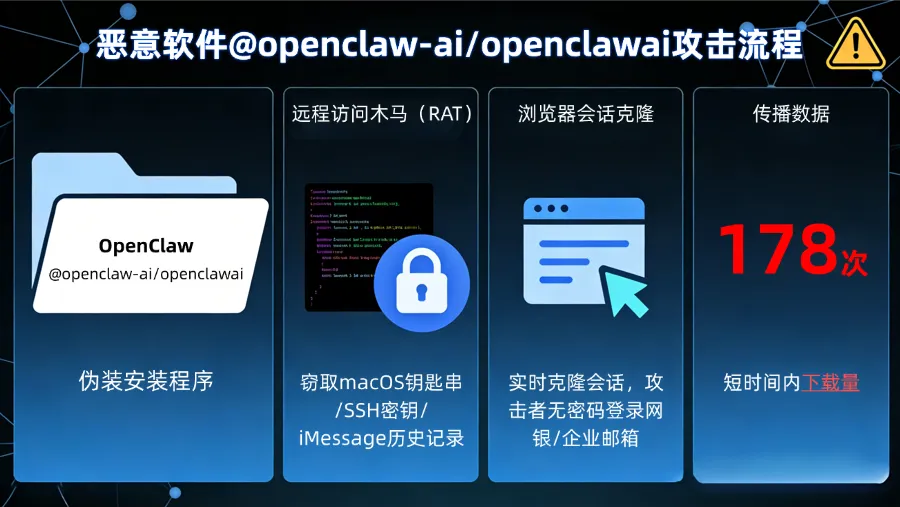

伪装安装程序:

黑客还制作了名为@openclaw-ai/openclawai的恶意软件包,伪装成OpenClaw的安装程序。一旦有人“中招”,它就会在后台安装一个功能强大的远程访问木马(RAT)。这个木马不仅能窃取macOS系统的钥匙串、SSH密钥、iMessage历史记录,还能实时克隆你的浏览器会话,让攻击者无需密码就能登录你的网银、企业邮箱等账户。该恶意包在短短几天内就被下载了178次。

3

风险三:

AI代理成为信息窃取的新目标

传统的恶意软件主要窃取浏览器保存的密码。而现在,黑客的“胃口”更大了。最新的攻击案例显示,一款名为Vidar的信息窃取恶意软件,其最新变种已经能够精准窃取OpenClaw的完整配置文件。

这意味着什么?一旦您的OpenClaw配置被窃取,攻击者就相当于拿到了你“AI数字员工”的身份证和钥匙。他们可以冒充你的AI代理,连接到你的本地环境,执行任意命令,读取你的核心数据,甚至利用你的身份去与其他系统交互。你的AI助手,就这样被“策反”了。

为何国企和机构是重点攻击目标?

国家部门已发出警告

面对这些风险,我们绝不能掉以轻心。国家计算机网络应急技术处理协调中心(CNCERT)已就OpenClaw的使用安全问题发出正式警告,明确指出,对于金融、能源等关键行业,此类安全漏洞可能导致:

01 核心业务数据泄露:包括交易记录、客户信息、核心代码库等。

02 商业机密被窃取:攻击者可能通过被劫持的AI代理,获取单位内部的战略文档、研发资料。

03 业务系统瘫痪:如果攻击者利用OpenClaw的权限执行破坏性指令,可能导致整个业务系统停摆,造成无法估量的经济和声誉损失。

国家有关部门已采取行动,限制在国有企业和政府机构的办公电脑上运行OpenClaw等AI应用程序,这充分说明了事态的严重性。

江民赤豹反病毒实验室安全警示:

如何防范“龙虾”变“毒蟹”?

面对OpenClaw带来的新型安全威胁,我们建议各机构的管理员和技术负责人立即采取以下措施,防患于未然:

– 严控部署,严禁默认配置 –

隔离运行:如果必须评估或使用OpenClaw,绝不能在个人或关键业务的工作站上直接运行。应将其部署在完全隔离的环境中,如专用虚拟机或独立的物理系统。

最小权限:为OpenClaw使用专用的、非特权的账户,仅授予其完成任务所必需的最小权限,严禁授予管理员权限。

– 强化网络控制,严防端口暴露 –

禁止互联网暴露:OpenClaw的管理端口(如18789)绝不能暴露在公网上。应通过防火墙策略,严格限制其访问来源,确保只能从本地或受信的内网地址访问。

加强身份验证:修改默认密码,启用强密码策略,并关注是否存在暴力破解风险。

– 谨慎选择技能,严守供应链安全 –

来源可信:严禁从非官方或不可信的渠道下载安装OpenClaw技能。在安装任何技能前,务必进行安全审查,评估其功能和行为是否合理。

禁用自动更新:对于技能,建议禁用自动更新功能,改为手动更新并审核更新内容,防止恶意更新被推送。

– 保持更新,及时修复 –

OpenClaw官方已修复了包括“ClawJacked”在内的多个高危漏洞。请立即检查并更新到最新、最安全的版本,切勿使用旧版或未经测试的开发版。

– 提高全员安全意识 –

对单位员工进行安全意识培训,特别是技术人员。提醒他们不要轻易在办公设备上安装未经安全评估的AI工具,警惕社会工程学攻击和钓鱼网站

OpenClaw的火爆,反映了人工智能技术在提升生产力方面的巨大潜力。然而,在享受技术红利的同时,我们必须时刻紧绷安全这根弦。对于承载着核心数据和关键业务的国企及机构而言,安全永远是发展的基石。

江民赤豹反病毒实验室将持续关注OpenClaw及相关AI生态的安全动态,为大家提供第一手威胁情报和防护建议。如果您在部署或使用过程中遇到任何安全问题,欢迎随时与我们联系。

安全无小事,警钟须长鸣!

往期推荐

z

江民科技深耕安全30年,产品多次进入央采和政采目录,涵盖终端防护、移动安全、数据安全、云安全、安全服务等跨多个细分领域,可提供“端、管、云、边”信息安全整体解决方案。产品应用覆盖政府、军队军工、公检法、金融、医疗、能源、教育、制造等各行各业数千万终端,深受党政机关、企业及各行业用户信赖。

扫码关注更多精彩

你们点点“分享”,给我充点儿电吧~

夜雨聆风

夜雨聆风