双击PDF竟会泄露国家机密?机关单位速查!境外组织这招太狠了!

这年头,有个事儿特别值得咱们老百姓警惕。

大家都默认电脑里的文件是由Word、PDF这些办公软件打开的,一旦双击鼠标,文档就会正常显示。但很少人意识到:真正“要命”的,往往不是那些明显的病毒,而是那些看起来人畜无害的办公文档。

这话绝不是吓唬你。

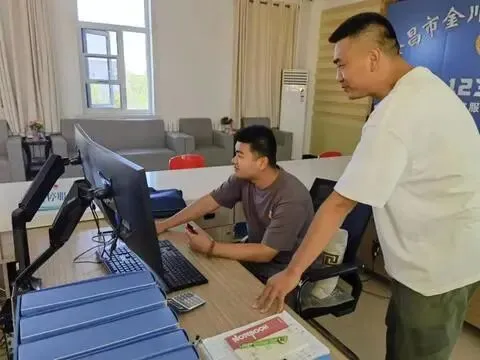

就在保密观刚曝光了几种新型窃密手段:恶意宏文档和伪装PDF。结果很多机关单位的电脑、涉密文件,几乎没人真当回事。

攻击者狡猾得很,他们在伪装,在欺骗,在潜伏,可咱们的工作人员真没防着。更有人真敢点那个“启用内容”,或者双击运行那些来路不明的附件。

因为风险其实不小。

文件安不安全,不是看它图标长啥样的,而是看真懂行的人敢不敢碰它。

这也是为什么,现在很多管保密的技术部门、机关单位、大企业,都开始大规模地清理风险文档了。尤其在政府机关,有个细节正在默默“收割”国家秘密——那就是看似普通的Word和PDF。

这波网络攻击,走到现在,花样的不少,防住的没几个。

但真正的防护,从来就不是靠运气赌的。

恶意代码是那种“温水煮青蛙”的狠角色,它不声张,但每次出手都一针见血,尤其是的攻击,一下子能渗透几十上百台电脑,悄无声息,就把国家秘密、工作秘密、内部文件、领导批示这些最核心的信息一个个偷走。

第一,识别这些陷阱有多难?

你可以去试试一个场景:面对一个写着“紧急会议通知”、带红头、盖公章的文档,你默认会用哪种方式打开?

不出意外,你会选择:直接双击。

甚至现在已经形成一种职业习惯了——要看文件、处理工作,首选就是双击打开。

为啥恶意宏文档开始疯狂传播?主要是在于:

伪装得像,权限拿得高,危害放得大,别看这一招简单,对不懂技术的基层人员来说,这比直接发病毒可怕多了。

攻击者现在还在不断升级手段,但文件本身很隐蔽,还带着点迷惑性。一个恶意文档混进来,光释放的后门程序就能潜伏大半年。

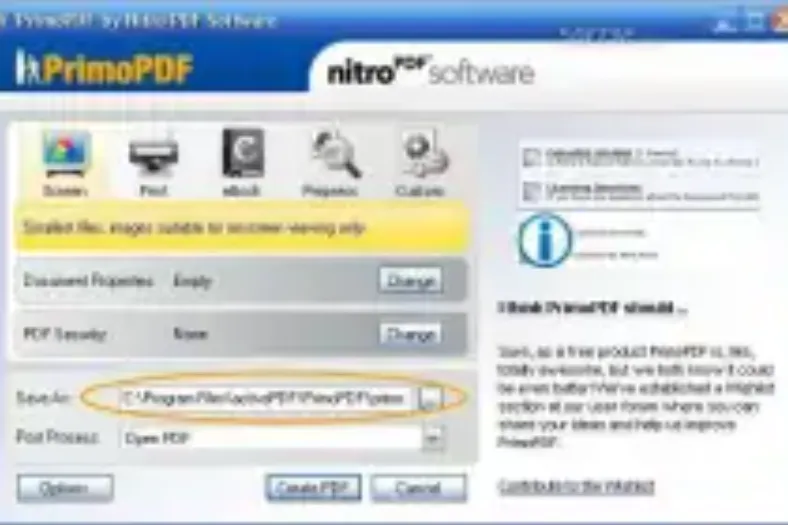

点了“启用宏”之后,好几个恶意程序直接立马开始干活:

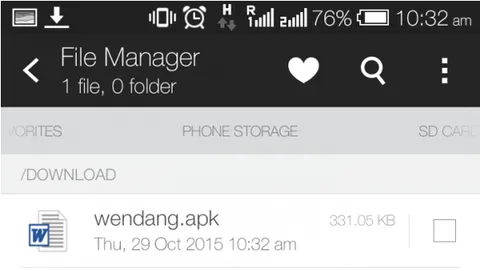

伪装程序:图标长得像PDF,后缀看着像文档,用法完全正常。

释放过程:前台用正常界面迷惑你,后台用隐藏命令下载木马,用户浑然不觉。

隐蔽性:你自己对比测试,同样一个文件,恶意版本比正常版本看起来还正规。

危害性:黑客可以远程控制电脑、窃取任意文件,权限比你自己的管理员账号还高。

安全专家在分析这些样本时,反复警告:“以后记住了,看到‘启用宏’可以不点,文件照样能看,但一点中招了就全完了。”

第二,不止是Word文档,PDF玩的也是套路

这块水更深。

就在前几天某保密单位,有人随手点了个“补丁说明.pdf”附件。图标看着挺正经,但一仔细查文件属性,后门程序就暴露了。

比如那个文件夹里有三个可疑文件,系统隔三差五就提示内存占用到五个G就卡死了,不是程序崩溃,就是数据在偷偷外传。

后来一查出来,同样的套路,居然已经泛滥了,连电脑注册表的启动项都被改了七八处。

你说这招老不老?不是,是攻击手法升级了。

他们这一代窃密工具的隐蔽性,明显比早期那些病毒要更唬人:

图标做得真真的,

文件名起得妥妥的,

“合同”、“通知”、“补丁”相关的关键词堆了一大堆,

邮件正文写得官方极了,语气像真的。

别看这些细节,就冲这逼真的伪装效果:攻击者赌的就是你的好奇心、麻痹心、图省事的心,这些心理他们早就摸得透透的。

第三,防范是真功夫做出来的,系统的安全性能不能抗住不靠嘴说

很多单位装杀毒软件,买防火墙,搞安全体检,但漏洞真不能全堵住。尤其是那种专门针对人的“社会工程学”攻击。

比如终端防护,现在是技术对抗加人员意识的双重考验,重在管理到位,并不是靠装个软件就能自动查杀干净的。

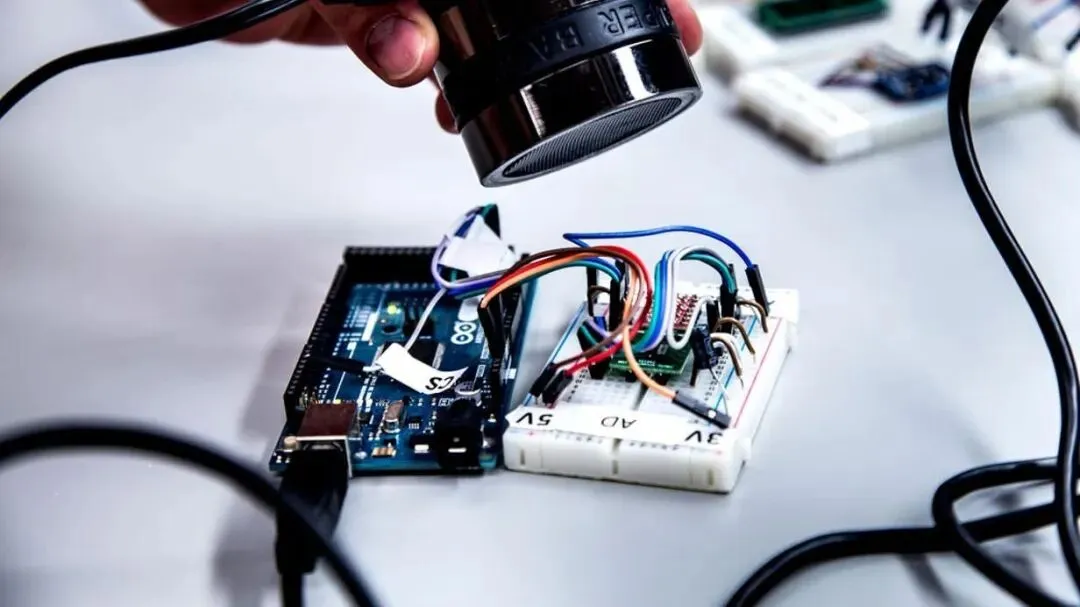

恶意代码在已知的几十种窃密样本里面,已经变异出了几百个变种。

这就不是靠黑名单比对出来的,而是靠深度行为分析才能查出来的。

在最新一轮安全排查中,防护系统共有几十条智能规则在运行,覆盖上千种威胁特征,是现有方案里检测率最高、误报率最低的一套,足以看出完整的防护体系有多关键。

第四,一个残酷且已经发生在身边的现实

这几年机关单位已经经历过钓鱼邮件、宏病毒、伪装文件的一轮轮考验,去年有通报,今年有典型案例,无数教训总结过,真正的教训是:咱们到底有没有一个能识别、能阻断、能溯源的完整体系?

你可能还在幻想攻击者多么仁慈,但血淋淋的现实告诉你:秘密泄露和党纪处分不会等你慢慢长记性。

我们现在急需的,是一套能预警、能隔离、能清除的硬核防护能力。

等真正部署到位了,很多单位在深度排查里才发现以前只看到了冰山一角:

“终于堵住了。”

如今在保密部门,不少机关的电脑已经默认“禁用宏”是标配;在基层单位,越来越多技术部门和管理人员开始严格要求落实安全责任了。

夜雨聆风

夜雨聆风