顶级大模型Claude 源码泄露事件全景复盘,挖出频繁封号的原因!

大家好,我是翊鸿,昨天AI圈子一则“核弹”级别的信息让整个圈子都震惊了。

顶级大模型claude源码泄露了!竟然是一次人为的失误,让这个一直闭源的神级大模型以这样的方式再次出现在大众的视野里。

我先帮大家梳理下这件事件的时间线,最后关于大家最关心的,这个傲娇的克劳德(Claude)总是封号问题,通过源码的解读给大家做一个分析参考。

一,时间线解读

3 月 31 日 14:00

Anthropic 在 npm(Node.js 包管理平台)发布 @anthropic-ai/claude-code v2.1.88 版本。

负责人:核心工程师 Kevin Naughton Jr.

3 月 31 日 16:30

Web3 安全公司 FuzzLand 的实习研究员 Chaofan Shou 在检查 npm 包时,发现了一个异常文件:cli.js.map,大小 59.8MB。

他用一行命令提取了文件内容,震惊地发现:里面嵌入了完整的原始源代码。

3 月 31 日 17:00

Chaofan Shou 在社交媒体 X(原 Twitter)上发布发现,附上部分代码截图。

帖子迅速传播,阅读量突破百万。

3 月 31 日 18:00

第一个 GitHub 镜像仓库建立,仓库名 instructkr/claude-code,标注为”仅供研究使用”。

3 月 31 日 20:00

GitHub 星标数突破 1000,Fork 数超过 200。

3 月 31 日 22:00

Anthropic 紧急操作:

- 从 npm 下架 v2.1.88 版本

- 回退到 v2.1.87

- 关闭关联的 Cloudflare R2 存储桶权限

- 发起 DMCA 下架通知

4 月 1 日凌晨

Kevin Naughton Jr. 被解雇,其 X 账号清空所有推文。

4 月 1 日上午

GitHub 上已有超过 20 个镜像仓库,总星标数突破 5000,总下载量估计过万

目前Anthropic 仍未发布正式公开声明,仅在开发者论坛发布简短公告:

“我们确认这是一次发布流程失误,并非外部攻击。用户数据和模型权重未受影响。我们正在加强内部审查流程。”

二,claude 封号机制

Claude 为什么总封号? leaked 源码告诉你真相

这不是误判,而是你的行为一举一动都在被监控。

一个被忽视的事实

很多人以为 Claude 封号是”AI 误判”或”运气不好”。大错特错。

根据 2026 年 3 月泄露的 Claude Code 源代码(51.2 万行完整代码),Anthropic 构建了一套企业级用户追踪系统,对你的每个操作了如指掌。

封号不是随机事件,而是多维度数据综合判定的结果。

你是如何被监控的?

Claude 通过三层数据实时上报,构建你的完整画像:

第一层:身份锁定(永久追踪)

- Device ID:首次运行时生成一个 256 位随机值,存储在 ~/.claude.json,除非手动删除,否则伴随设备一生

- Account UUID:绑定你的账号

- Email:直接明文上报

- 消息指纹:从你的首条消息特定位置提取字符,计算 3 位指纹嵌入 HTTP Header,后端可校验请求完整性

第二层:环境指纹(40+ 维度)

系统自动采集并上报:

- 操作系统、CPU 架构、Node.js 版本

- Linux 发行版、内核版本、是否 WSL

- 终端类型(tmux/SSH/VSCode/JetBrains)

- 安装的包管理器(npm/yarn/pnpm)

- 安装的运行时(bun/deno/node)

- 是否在 CI/CD 环境(GitHub Actions/GitLab CI 等 40+ 种检测)

- Git 仓库 remote URL 的哈希值

第三层:行为遥测(640+ 事件类型)

每 5 秒批量上报一次,包含:

- 每次 API 调用的 token 用量、模型名、耗时、美元成本

- 工具使用情况(执行了什么命令、耗时多久)

- 会话时长、总消耗

- 登录/刷新/失败事件

- 进程资源占用(内存、CPU)

这些数据通过三路并发上报:

- Anthropic 自家事件日志(每 5 秒)

- Datadog 第三方监控(每 15 秒)

- GrowthBook 功能开关服务(每 20 分钟)

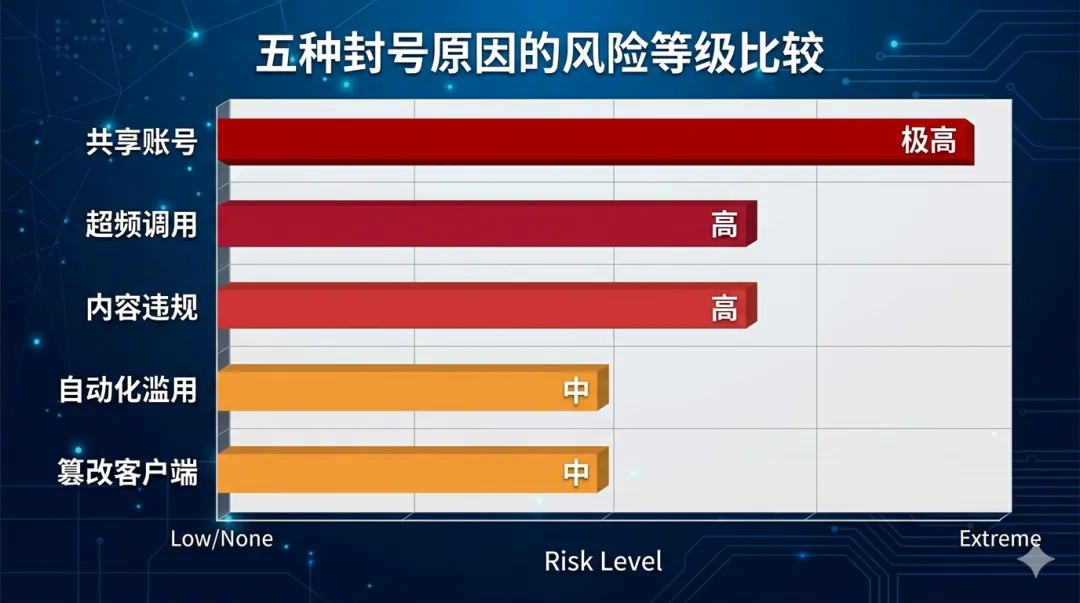

封号的 5 大原因(按风险排序)

封号原因按风险从高到低可分为五类:

- 共享账号(风险等级:极高)同一账号会在多个 Device ID 上被检测到,同时伴随不同 IP、操作系统、时区在短时间内切换登录的情况。系统通过这种“账号与环境不匹配”的异常模式,判定为共享或违规使用,从而触发封号。

- 超频调用(风险等级:高)每次 API 调用都会上报 token 用量,若超出订阅配额,接口会先返回 429 错误。若此时继续调用,系统会识别为“无视限流规则的超频行为”,进而封号。

- 内容违规(风险等级:高)系统会通过消息指纹校验,结合 anti-distillation(防蒸馏)检测机制,识别是否存在“利用 Claude 输出训练竞争模型”的行为。一旦触发这类内容或用途违规,会被直接封号。

- 自动化滥用(风险等级:中)系统会结合 CI/CD 环境检测、非交互模式运行、异常 token 消耗等维度进行综合判断。若在自动化场景下存在大规模、无节制的调用,会被标记为自动化滥用。

- 篡改客户端(风险等级:中)客户端会与服务器进行版本指纹校验,若校验失败,或请求 Header 格式出现异常,系统会识别为“客户端被篡改或非官方修改”,进而限制或封号。

三,如何降低封号的几率?

立即可做的 5 件事

- 一人一号,绝不共享

- 每台设备单独订阅

- 不要在不同设备间切换登录同一账号

- 家庭/团队使用请购买团队版

- 控制使用频率

- 避免短时间大量 API 调用

- 遇到 429 错误立即停止,不要重试

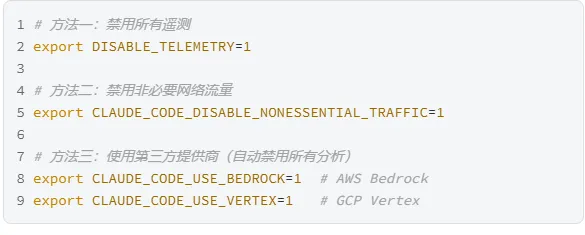

- 定期清理关键文件

# 删除设备标识(会重新生成新的)rm ~/.claude.json# 清理失败的遥测缓存rm -rf ~/.claude/telemetry/# 清理敏感会话历史rm -rf ~/.claude/projects/- 保持官方客户端更新

- 旧版本可能被远程停用

- 不要使用测试版或修改版

🔴 极高风险的绝对禁区

- 多设备共享账号:同一账号在不同 Device ID、不同 IP、不同操作系统或时区之间频繁切换登录,会被系统判定为“账号共享”或“异常使用”,几乎必然导致封号。

- 篡改客户端或伪造 Header:修改客户端版本、伪造 HTTP Header 格式,会导致版本指纹校验失败或请求结构异常,被系统直接标记为“非官方客户端”,风险极高。

🟡 中等风险需谨慎规避

- 在 CI/CD 环境中大规模调用 OAuth:CI/CD 环境(如 GitHub Actions、GitLab CI)本身就被系统识别为“非交互式自动化场景”,若再叠加 OAuth 认证 + 高频率调用,会被判定为“自动化滥用”。建议改用 API Key 并控制调用节奏。

- 长期不升级客户端版本:旧版本可能因缺少安全补丁或新监控字段,被系统远程停用或限制功能。请始终使用官方最新稳定版。

- 使用非官方客户端:第三方修改版、开源仿制客户端往往缺少必要的安全 Header 或指纹信息,容易被系统识别为“异常客户端”,从而暴露使用痕迹甚至触发封号。

以上行为不是说“可能”被封号,而是“极大概率”会触发风控机制。尤其在“共享账号”和“篡改客户端”这两类行为上,系统有明确的指纹校验和日志比对机制,不存在侥幸空间!

另外为了进一步降低风险,建议配合前文提到的 立即可做的 5 件事”,形成完整防护策略。

免责声明:本文是基于对泄露代码的解读,部分细节是根据源代码理论推测,具体还是要请以 Anthropic 官方公告为准。

最后也是希望国内速速有大厂基于开源模型做出来一个产品,好的产品还是要学习!

感谢你的喜欢,关注我,带你了解AI。

参考资料:

- Claude Code 泄露源码分析报告(GitHub: instructkr/claude-code)

- 源码位置:src/utils/fingerprint.ts、src/telemetry/、src/cli/config/

夜雨聆风

夜雨聆风