403bypass插件

告别一扫就封IP!纯 Java 重构的 403 绕过神器 —— 403Bypasser-Pro 保姆级食用指南

在日常的 Web 渗透测试、SRC 挖洞和红队打点中,遇到 403 Forbidden 或 401 Unauthorized 简直是家常便饭。为了绕过这些权限限制,大家通常会祭出各种 Burp Suite 的 403 绕过插件。

但实战中,传统的绕过工具往往有着让人抓狂的三大痛点:

-

一扫就封 IP: 传统工具都是“瞎子”,只要触发了 WAF(比如发了一个

../),IP 瞬间被墙。但工具还在继续狂发几百个包,导致你宝贵的代理 IP 瞬间报废。 -

满屏误报看瞎眼: 大多数工具依赖响应头的

Content-Length来判断是否绕过成功。一旦遇到服务器开启了 GZIP 压缩,长度每次都在变,扫出来几百个“成功”,挨个看全都是误报,极其浪费生命。 -

遇到“假 200”就变瞎子: 现代前后端分离系统,哪怕你越权失败了,HTTP 状态码也流氓地给你返回

200 OK,正文却是{"code":-1, "msg":"无权限"}。传统工具只会盯状态码,根本识别不出这种拦截。

为了彻底铲除这些实战毒瘤,403Bypasser-Pro 应运而生!

🔥 开源项目地址:

🛠️ 核心降维打击特性(为什么选它?)

本工具基于 Java 11 深度重构,彻底抛弃了老旧的 Jython 架构,带来了质的飞跃:

-

🛡️ 独家 WAF 智能防御对抗引擎 (防封 IP 神器):

-

智能探活: 内置 12+ 款主流 WAF 指纹(阿里云、腾讯云、Cloudflare、长亭等)。当 Payload 触发 WAF 时,工具会智能补发一个正常包测试。如果正常包也被拦,说明 IP 被墙了,工具会立刻自动熔断对该站点的扫描,保护你的出口 IP!

-

PoC 动态拉黑: 如果 IP 没被墙,只是这个 Payload 违规,工具会把它加入“动态黑名单”,后续扫该站点自动跳过,绝不头铁硬碰硬。

-

📏 绝对精准的“字节级 Diff”算法:

-

强制分离 HTTP 头与响应体,通过纯字节切片计算正文差异,零误报解决数据包长度动态变化的坑。

-

🎭 独创“假 200”正则捕获引擎:

-

动态编译正则引擎,自动识别带有

未授权、{"code":-1}、access denied等特征的“假 200”响应,并强制把它们拉入 403 绕过流水线。 -

☕ 极限并发不卡顿: 采用

ConcurrentHashMap与多线程内存隔离架构,后台 15 线程狂扫,前台 UI 依然丝滑如初。

🚀 极简安装教程(小白必看)

-

下载成品: 访问上方的 GitHub 链接,点击右侧的 Releases,下载最新自动编译的

403Bypasser-xxx.jar文件。 -

导入 Burp Suite: 打开你的 Burp Suite,点击顶部的

Extensions(扩展) ->Installed-> 点击Add。 -

选择文件: Extension Type 保持默认为

Java,选择你刚刚下载的.jar文件,点击Next。 -

加载成功: 看到控制台打印出炫酷的 Logo,且 Burp 顶部多出一个

403Pro的专属标签页,说明安装大功告成!

🎯 实战怎么玩?(两种傻瓜模式)

插件加载后,点击顶部的 403Pro 标签页,你会看到非常直观的操作大盘。

模式一:被动监听模式(推荐日常挂后台)

这是最省心的方式,适合你在做信息收集和日常浏览目标网站时使用。

-

在控制面板的 [1. 全局与白名单],勾选 “允许被动监听与扫描”。

-

建议开启 “开启白名单匹配”,并在配置中心的“域名白名单”里加上你的目标(如

target.com),防止误扫到正常网站。 -

开始干活: 像平时一样在浏览器里正常访问目标,只要遇到了

401/403/404的接口,或者命中了假200(未授权文字)的接口,插件就会在后台默默地用几十种路径畸变和头部伪造帮你尝试绕过!

模式二:右键主动定向打击

如果你在抓包时偶然发现了一个极度诱人的 /api/admin/getUser 接口返回了 403:

-

在 Proxy 或 Repeater 界面,直接右键点击这个数据包。

-

找到 “403 Bypass (主动扫描)”。

-

选择**“全部扫描”**。

-

切回到插件的【扫描大盘】界面,喝口水,看着 Payload 自动跑完。

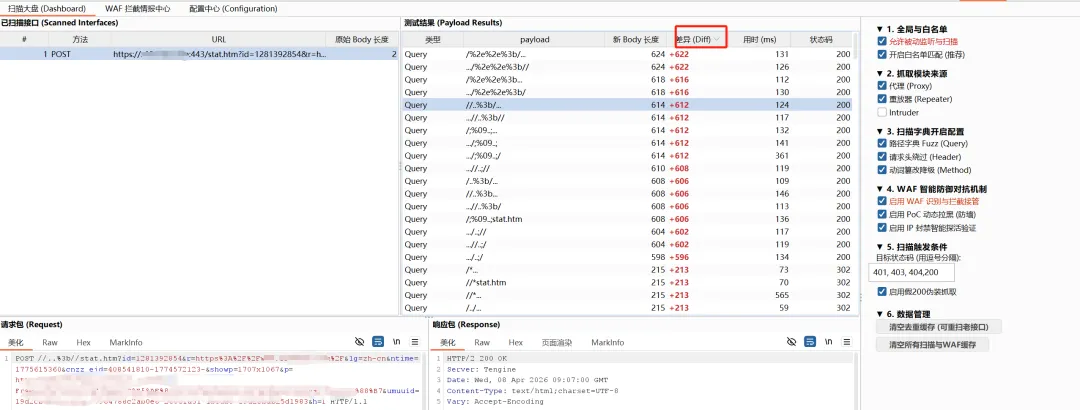

📊 如何看懂扫描结果?(一眼定乾坤)

在插件的左侧大表中,点击你扫过的 URL,右侧会展示测试结果。这里有一个碾压其他插件的神级细节:

🖱️ 一键表头动态排序(瞎眼救星):其他插件扫出几百个 Payload,全靠肉眼一行行找成功的包,极其反人类。本插件底层重构了 UI 排序逻辑,你只需要用鼠标点击一次【差异 (Diff)】或者【状态码】的表格头部,瞬间就能把绕过成功的 Payload 置顶!

🔥 差异 (Diff) 列怎么看?这是最关键的数据!

-

它的意思是:用了绕过手段后,网页的长度比原来多了(或少了)多少个字节。

-

如果排序后你发现某一行显示红色的正数(比如

+240),而且状态码变成了 200,说明页面多出了 240 个字节的信息!大概率是后台敏感数据爆出来了! 直接点击这行,在下方查看具体的响应包即可提洞。

🛡️ WAF 情报中心:

-

点击顶部的

WAF 拦截情报中心,你可以清晰地看到你扫过的站点用的是什么 WAF(比如显示“阿里云盾”),以及你的 IP 目前是否已经被墙。

💡 进阶玩法:打造你自己的专属武器库

每个红队大佬都有自己的私藏字典。本插件支持极速自定义,改完即生效,无需重启插件!切换到 “配置中心 (Configuration)”:

-

📂 路径与参数: 可以添加你平时积攒的奇葩跨目录 Payload(如

..;/,%2e%2e%3b)。 -

🕵️ 请求头伪造: 自定义欺骗 IP 的 Header(如

X-Forwarded-For: 127.0.0.1)。 -

🎭 假200匹配特征: 如果你打的目标系统提示词比较特殊(比如提示

{"status":"error","msg":"登录凭证失效"}),直接把这串字加进去,插件就能精准捕获它。

⚠️ 免责声明: 本工具仅限用于获得合法授权的安全测试与攻防演练,请勿用于非法用途!因使用本工具造成的任何直接或间接后果由使用者本人承担。

还在等什么?赶紧去 GitHub 下载体验,告别假死和封 IP,感受真正流畅的高并发绕过体验。祝大家天天挖 0day,逢扫必出高危!别忘了给项目点个 Star ⭐ 支持一下哦!

夜雨聆风

夜雨聆风