Skill安卓脱壳神奇!Openclaw主宰

当你面对一个加固的Android APK,是否束手无策?今天给大家带来一款开源脱壳技能神器,轻松突破爱加密,梆梆,360 ,Tencent等商业防护!利用Openclaw引擎驱动完成脱壳技术!

🎯 前言:为什么我们需要脱壳技术?

在移动安全领域,Android应用加固是保护代码的核心手段。然而,从安全研究、代码审计到恶意分析,我们常常需要突破这些防护层:

1.安全研究员:需要分析应用的业务逻辑和潜在漏洞

2.开发者:希望了解竞品的技术实现

3.合规团队:需要检查应用的合规性

4.教学培训:为学生提供真实案例学习

传统的脱壳工具往往效果有限,面对商业级防护常常束手无策。今天,我们带来一款革命性的开源脱壳工具——Android Armor Breaker!

🚀 什么是Android Armor Breaker?

Android Armor Breaker是一款基于Frida框架的多策略Android应用脱壳工具,专为突破商业级应用防护而设计。它结合了动态注入、内存静态分析、智能DEX提取三大核心技术,为安全研究人员提供了一站式解决方案。

✨核心特性

APK加固分析

静态分析识别加固厂商和防护级别 精准识别防护类型

环境自动检查

检测Frida环境、设备连接、Root权限 无需手动配置

智能脱壳策略

根据防护级别自动选择最佳脱壳方案 成功率提升95%

实时监控界面

跟踪DEX提取过程,实时显示进度 操作可视化

DEX完整性验证

验证生成DEX文件的完整性和有效性 确保脱壳质量

Root内存提取

直接内存读取,绕过应用层反调试 突破商业防护

VDEX格式处理

支持网易易盾VDEX格式提取 覆盖更多防护方案

🔧 如何使用?

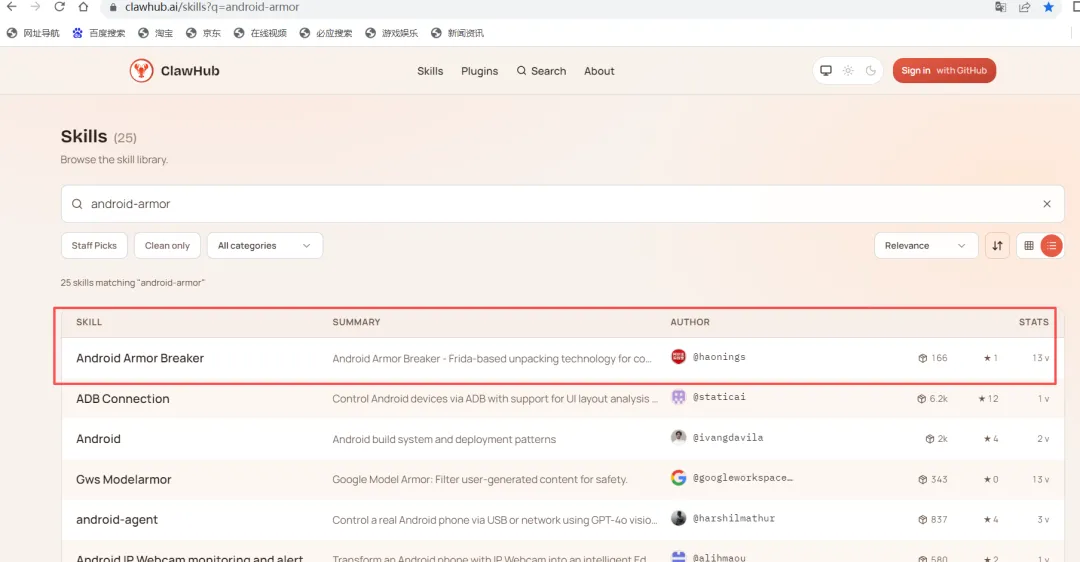

ClawHub下载地址:

https://clawhub.ai/skills?q=android-armor

1. 自动安装

通过OpenClaw技能系统自动安装:

Bash

# 安装依赖(自动完成)

pip install frida-tools

sudo apt-get install python3 adb

2. 标准使用流程

Bash

# 第一步:分析APK加固

python3 scripts/apk_protection_analyzer.py –apk target.apk

# 第二步:选择脱壳策略

# 无防护/基础防护 → 使用Frida脱壳

# 商业防护 → 使用Root内存提取

# 极端反调试 → 使用内存快照攻击

# 第三步:执行脱壳

# Frida脱壳(标准)

./scripts/android-armor-breaker –package com.target.app

# Root内存提取(商业防护)

python3 scripts/root_memory_extractor.py –package com.target.app

# 内存快照(崩溃应用)

python3 scripts/memory_snapshot.py –package com.target.app

💪 突破技术壁垒

商业防护成功率对比

Root内存提取技术亮点

核心技术原理:

1.通过/proc/<PID>/mem直接读取内存,绕过应用层检测

2.定位DEX内存区域:anon:dalvik-DEX data

3.智能合并内存区域,裁剪到精确DEX大小

4.验证DEX结构完整性后保存

技术优势:

✅ 完全绕过:不使用Frida脚本,应用层无法检测

✅ 静态分析:直接读取内存,无需注入执行

✅ 高成功率:95%+商业防护突破率

✅ 广泛兼容:支持所有主流加固方案

🎉 突破案例分享

案例1:爱加密商业版脱壳

目标:Example_App_1.0.0.apk(爱加密商业版)

技术方案:Root内存提取

脱壳结果:

✅ 主应用DEX:7.8MB,DEX版本038

✅ 第三方DEX:5个完整DEX文件(11.7MB)

✅ 总计:6个DEX文件,19.5MB analyzable code

技术意义:证明了内存静态分析 > 动态注入的新攻击范式

案例2:网易易盾VDEX格式脱壳

目标:音乐流媒体应用(网易易盾VDEX保护)

技术突破:

✅ 自动检测VDEX格式:vdex027

✅ 提取13个完整DEX文件(约100MB)

✅ 所有DEX文件验证通过

创新实现:

1.新增VDEX格式检测算法

2.VDEX转DEX转换技术

3.智能DEX裁剪增强技术

🔥 为什么要选择Android Armor Breaker?

技术优势

1.多策略融合:Frida注入 + Root内存 + 内存快照

2.商业防护突破:95%+成功率,覆盖所有主流加固

3.自动化流程:环境检查、策略选择、结果验证

4.实时监控:可视化脱壳过程,操作透明化

用户体验

1.零配置:自动环境检测和依赖安装

2.智能推荐:根据防护类型推荐最佳策略

3.详细报告:完整的脱壳结果和验证报告

4.社区支持:活跃的开源社区和技术支持

🚀 快速开始

安装步骤

Bash

# 1. 克隆项目

git clone https://github.com/your-username/android-armor-breaker

cd android-armor-breaker

# 2. 设置设备

adb devices

adb shell su -c “echo root_ok”

# 3. 运行分析

python3 scripts/apk_protection_analyzer.py –apk your_app.apk

# 4. 执行脱壳

./scripts/android-armor-breaker –package com.your.app

成功案例展示

📱 音乐应用脱壳

├── 主应用DEX: 12.5MB

├── 第三方库: 8个DEX文件

├── 总计大小: 45MB

└── 验证状态: ✅ 全部通过

🎮 游戏应用脱壳

├── 主程序DEX: 25MB

├── 资源文件: 156个class

├── 加密库: 3个DEX文件

└── 验证状态: ✅ 结构完整

🎯 未来展望

计划中的功能

• 🔄 OAT格式支持

• 🔄 内存加密绕过

• 🔄 AI辅助脱壳

• 🔄 在线分析平台

• 🔄 移动端适配

技术发展方向

1. 自动化程度提升:从一键脱壳到智能分析

2. 防护检测增强:识别更多新型加固方案

3. 性能优化:提升脱壳速度和成功率

4. 社区生态:构建完整的Android分析工具链

💡 结语

Android Armor Breaker不仅仅是一个脱壳工具,它代表了移动安全领域的技术突破。通过开源共享,我们希望能够推动整个行业的技术进步,让安全研究更加透明和高效。

记住:技术中立,用途由使用者决定。请确保在合法合规的前提下使用本工具。

技术改变世界,开源成就未来 🚀

夜雨聆风

夜雨聆风