LiteLLM遭遇供应链投毒:AI开发工具链安全再响警报

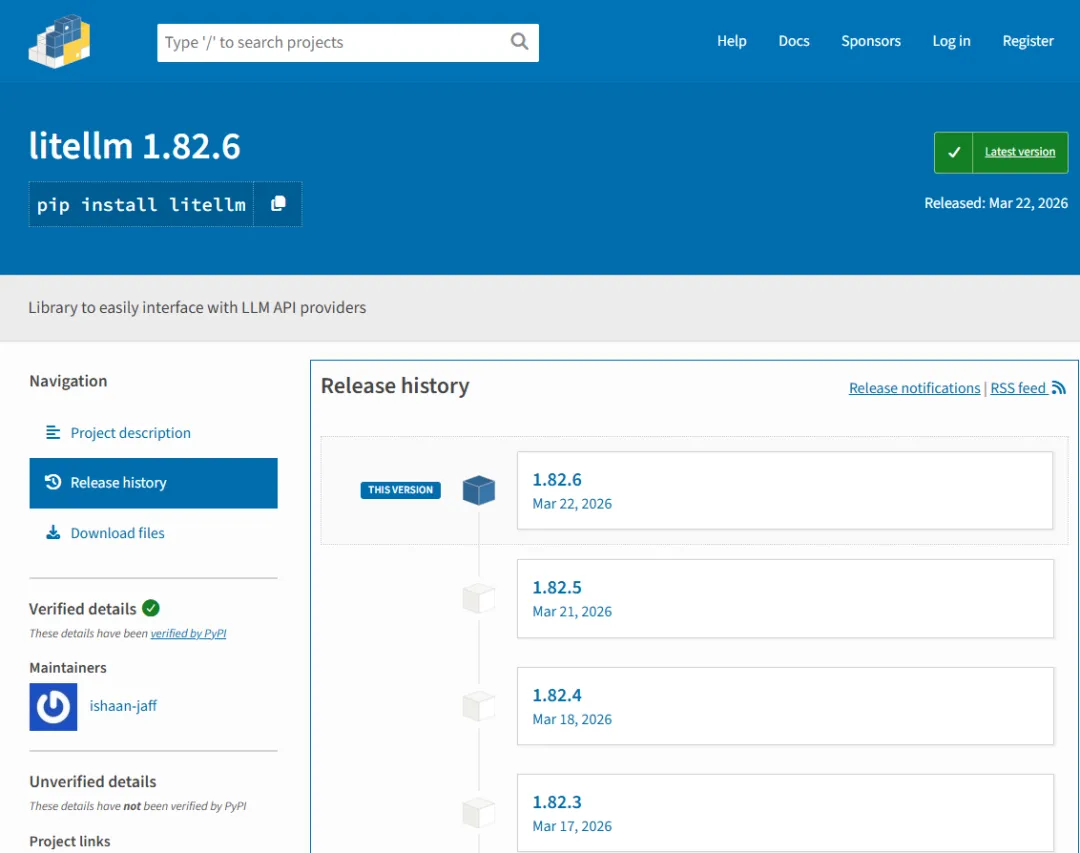

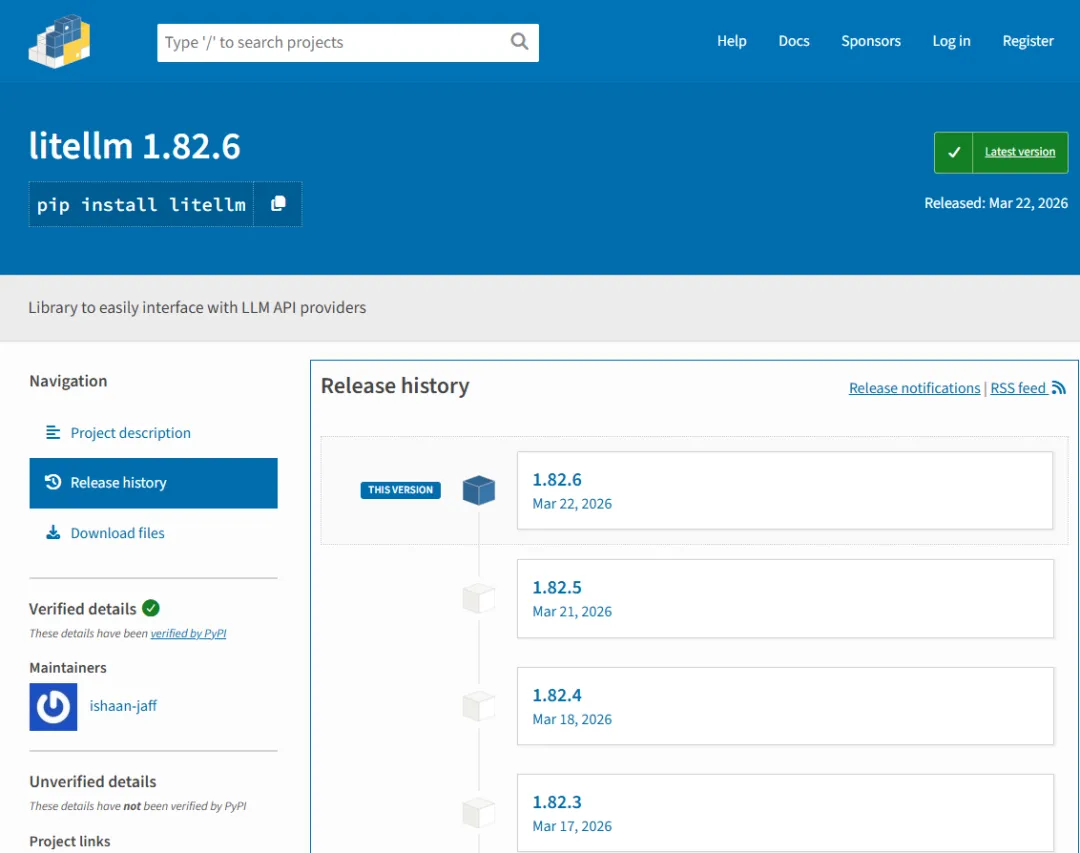

最近,开源LLM网关项目LiteLLM被曝遭遇供应链投毒,恶意版本被上传至PyPI,影响了大量通过”pip install litellm”安装或被自动拉取依赖的开发环境。

此次受影响版本为 1.82.7 和 1.82.8。其中,恶意代码主要植入在litellm/proxy/proxy_server.py文件中,1.82.8版本还额外包含恶意启动文件litellm_init.pth,可在Python启动时自动执行,风险更高。

目前,官方已下架相关恶意包,并暂停发布流程开展全面排查。

从公开信息来看,这不是一次普通的软件漏洞事件,而是一次典型的供应链攻击。

攻击者并没有直接面向LiteLLM用户实施入侵,而是通过上游安全扫描和CI/CD链路失陷,进一步获取发布权限,再将带有窃密能力的恶意版本投放到正式分发渠道。

LiteLLM官方认为,此次事件可能与此前的Trivy供应链失陷有关;微软与 Snyk的分析也表明,相关攻击活动已从Trivy进一步扩散至Checkmarx KICS和LiteLLM,呈现出明显的链式传播特征。

根据官方披露,恶意包会扫描并收集以下敏感信息:环境变量、SSH密钥、云厂商访问凭证、Kubernetes令牌、数据库密码等敏感信息,这些信息会被发送到攻击者控制的外部域名。

值得注意的是,部分恶意版本借助.pth文件实现了Python启动阶段自动执行。这意味着风险并不只存在于显式调用LiteLLM的场景,而是可能在环境启动时就已悄然发生,隐蔽性和危害性都更强。

从影响范围来看,在2026年3月24日相关时间窗口内,以下用户和团队需要高度警惕:

-

-

-

-

-

与此同时,官方也说明,以下场景不在本次直接影响范围内:

-

使用 官方LiteLLM Proxy Docker镜像的用户

-

-

这起事件引发广泛关注,不只是因为LiteLLM本身是较为流行的开源项目,更因为它再次暴露出一个现实:

当越来越多企业使用开源网关、Agent框架、MCP工具和自动化流水线去连接模型、密钥、数据库与云资源时,一次依赖包投毒,可能迅速扩散到开发机、CI/CD、测试环境甚至生产侧,形成贯穿全链路的安全风险。

关于我们

漳州中成信息科技有限公司是一家专注于网络安全实战防护的创新型服务提供商。我们深刻理解网络安全的核心在于攻防对抗的持续较量,并以此独特视角为基石,致力于为客户构建动态、主动、智能化的纵深防御体系。区别于传统的被动防御,我们坚信“未知攻,焉知防”。公司汇聚了顶尖的渗透测试专家(红队)、应急处置精英(蓝队)及经验丰富的安全服务工程师,形成了一支具备完整攻防对抗能力的专业团队。我们的渗透测试团队模拟真实攻击者的思维与手段,深入挖掘系统、应用及网络中的深层次漏洞与风险点;应急处置团队则能在安全事件发生时快速响应、精准定位、有效遏制损失并溯源根因;安服工程师团队则致力于将攻防对抗中获得的宝贵经验转化为常态化的安全策略、加固措施与运营流程。