当前时间: 2026-04-07 13:43:19

更新时间: 2026-04-07

分类:软件教程

评论(0)

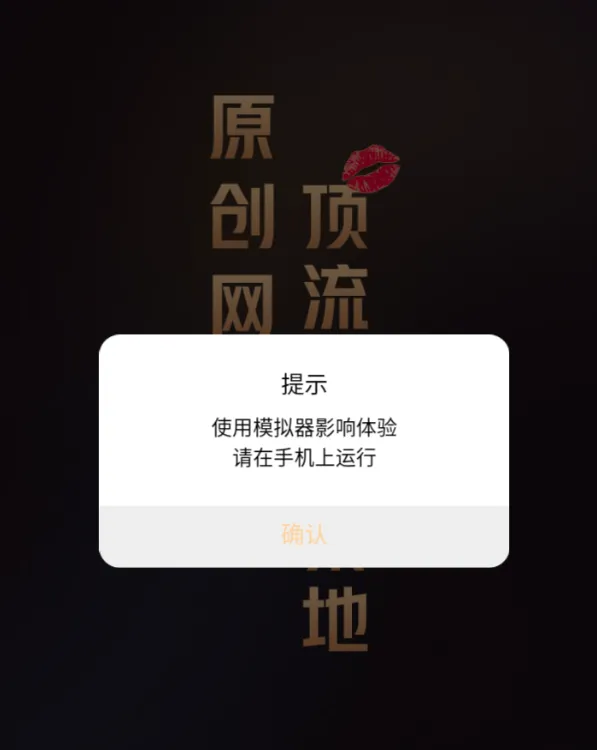

某app反虚拟机绕过

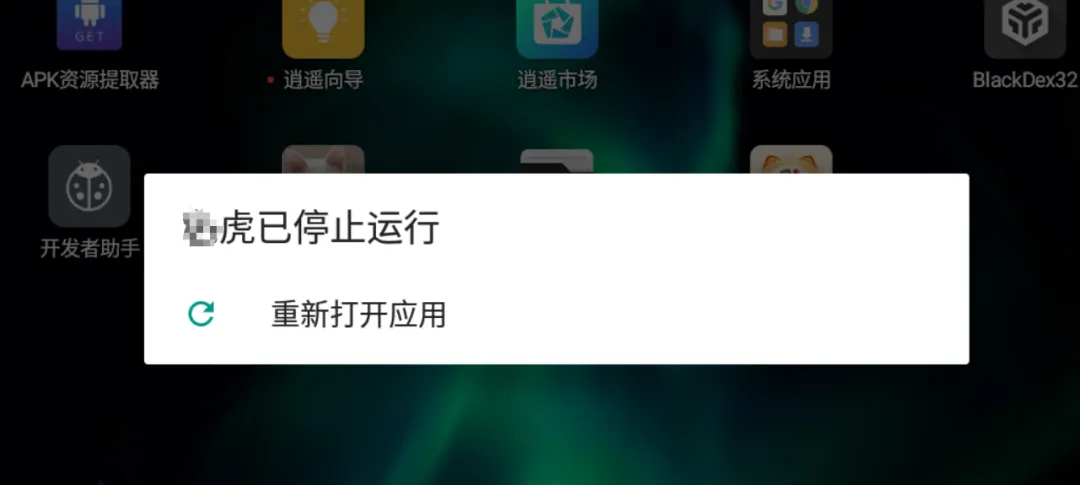

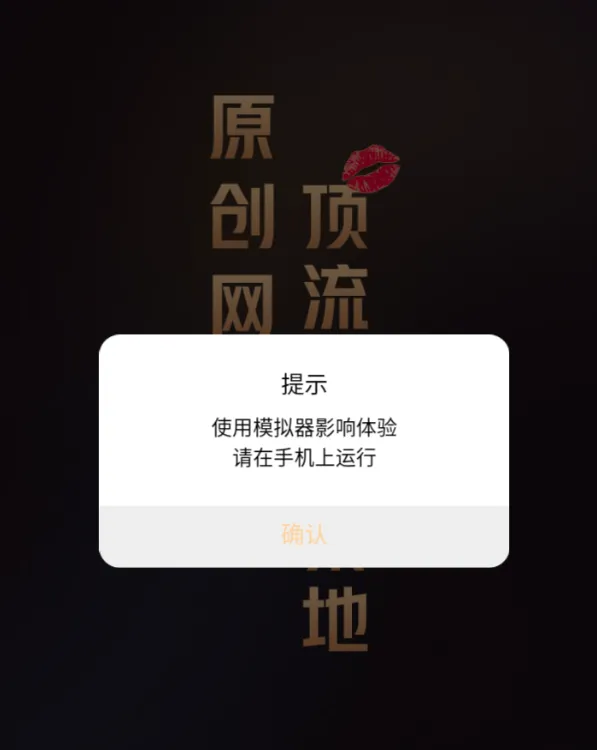

最近心血来潮想看看某个app的相关情况,于是就拖入虚拟机进行测试,一点开就提示”在虚拟机运行影响体验”

都是小事,影响体验就去真机运行呗,奈何主包备用机root失败差点变成砖头,只能想想办法绕过吧,目前主要的绕过方式有四种:真机运行,LSP模块绕过,frida动态插桩绕过,反编译修改代码重打包绕过

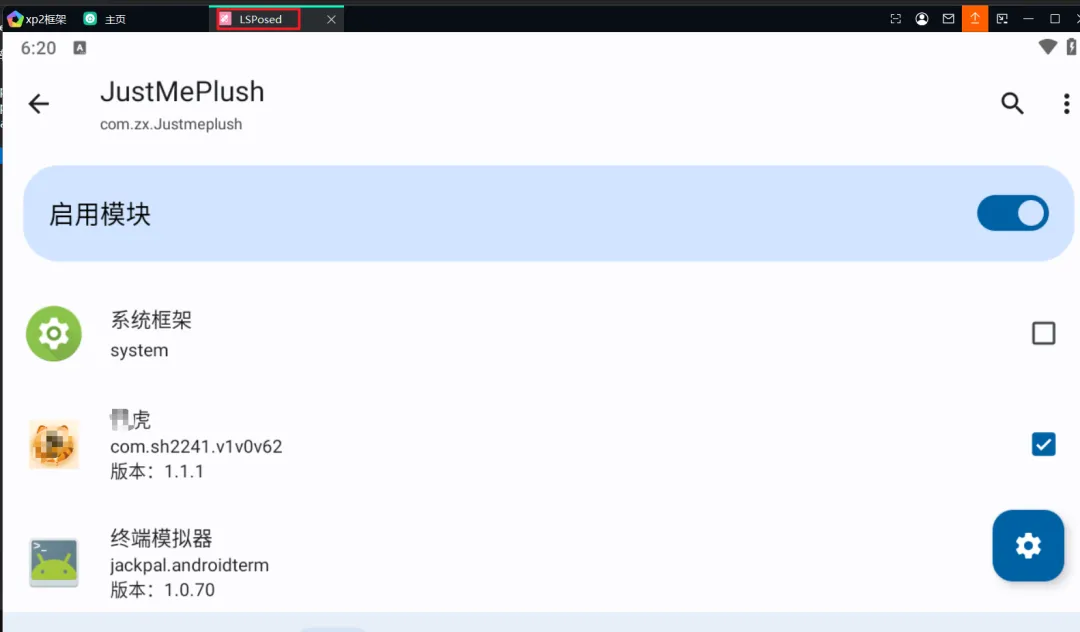

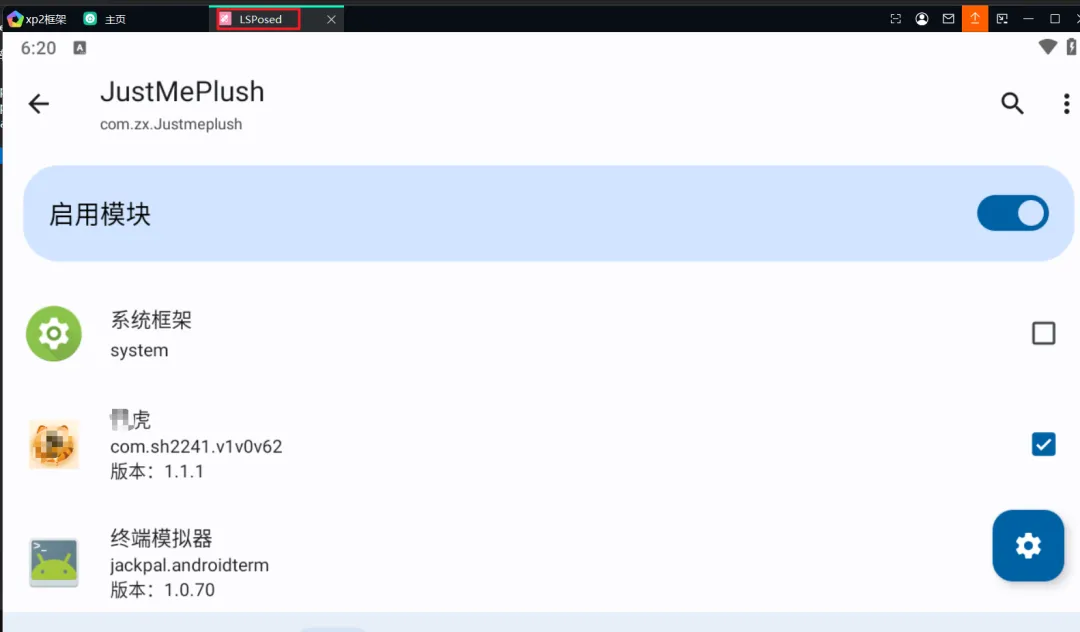

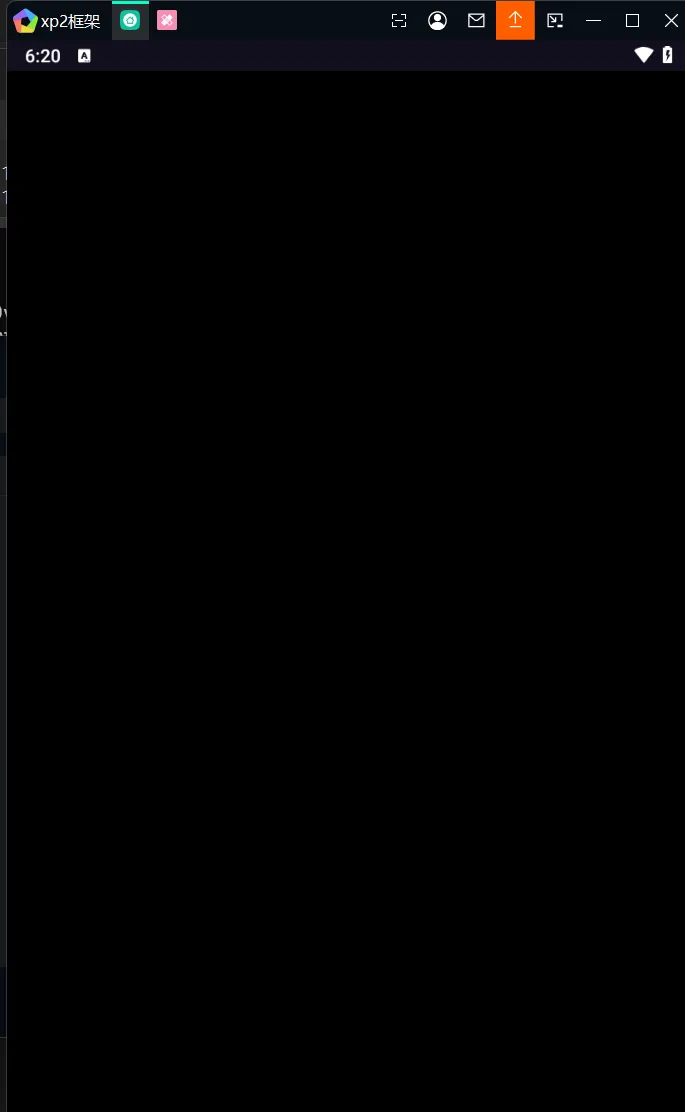

最有效的是真机运行,如果条件不允许,就选择lsp模块绕过和frida动态插桩绕过,实在没办法我们才会去选择反编译重打包,所有目前情况下,我选择lsp模块是最明智的,使用justmeplush模块,结果就是直接黑屏,貌似会检测lsp模块的使用

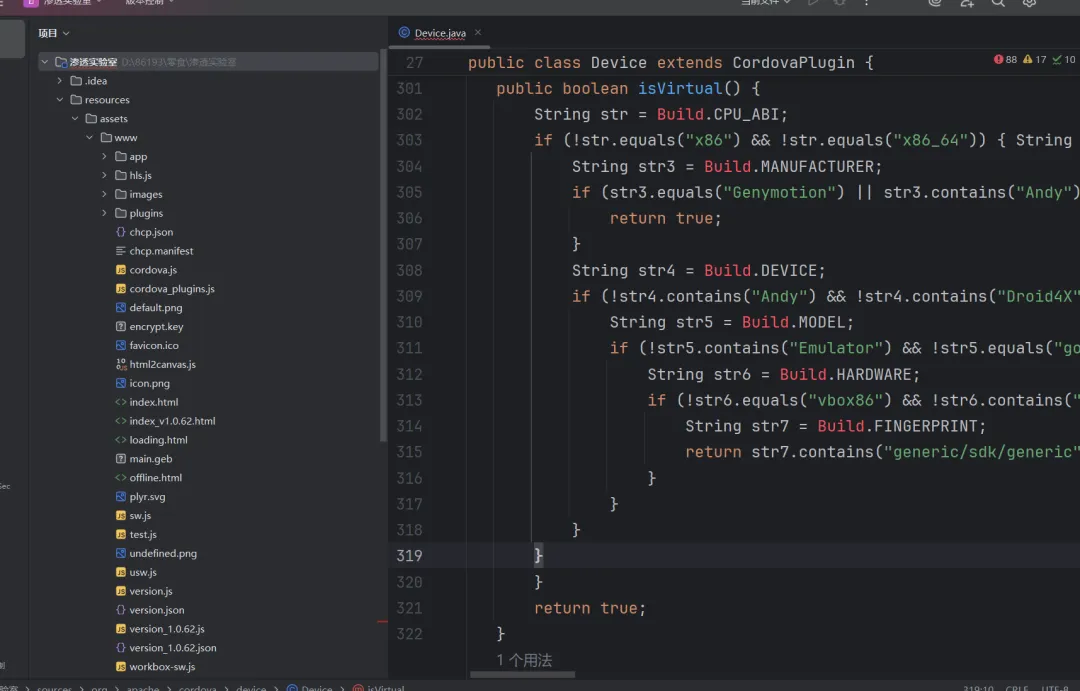

不行啊,那我再上frida动态插桩,插桩之前要知晓执行该功能的java代码是怎么样的,所有我们需要得到java源码。

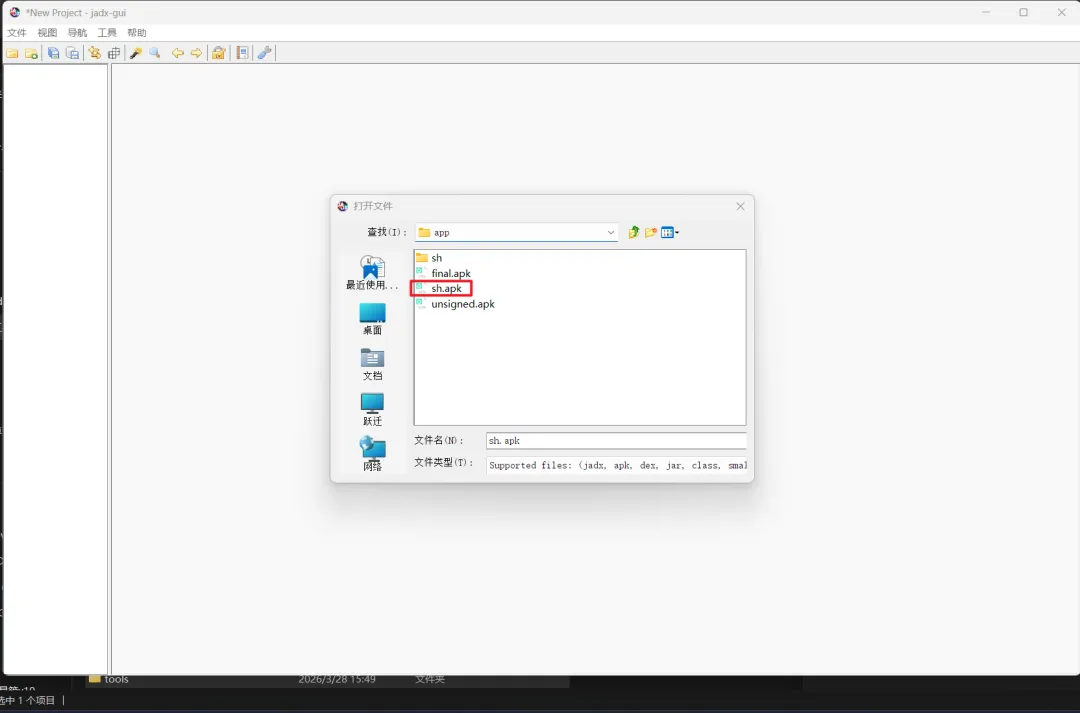

这里我们需要知晓一下,我们常用的反编译工具有jadx和apktool,这两个工具反编译出来的东西是不一样的,jadx主要侧重于将APK文件中的DEX字节码反编译为Java源代码,生成的Java代码具有较高的可读性,基本保留了原始代码的结构和逻辑,方便我们知道里面的逻辑关系,不能反编译为apk;而apktool反编译时会处理APK文件中的资源文件和清单文件,更适合用于对应用的资源进行修改和定制,可以直接编译为apk文件。

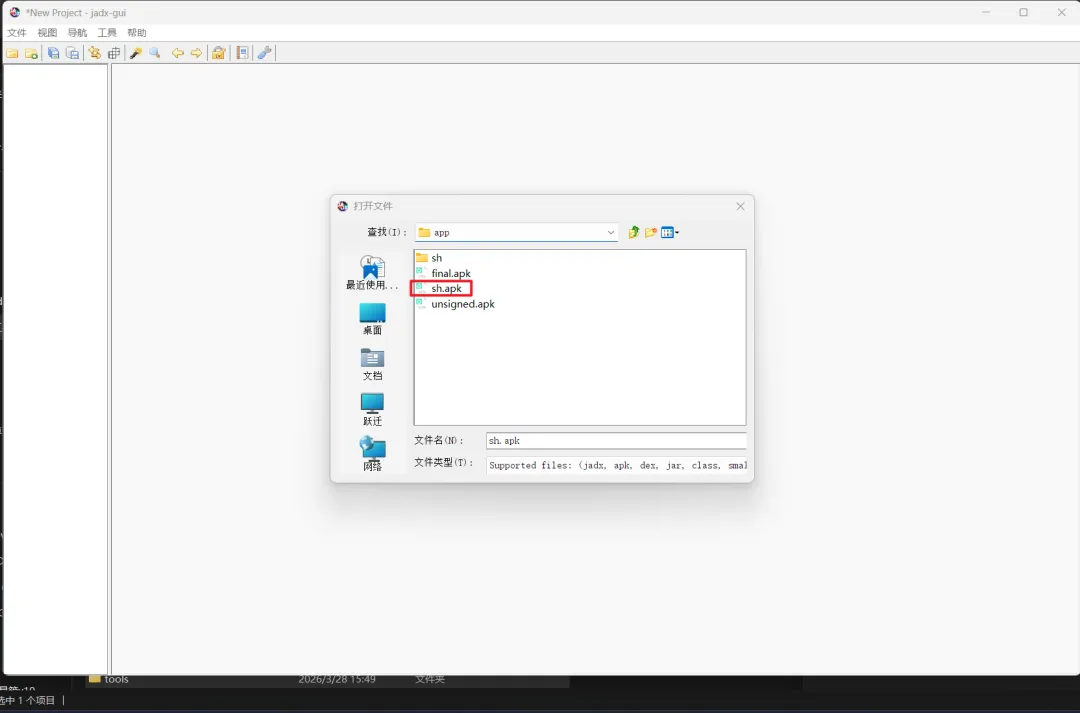

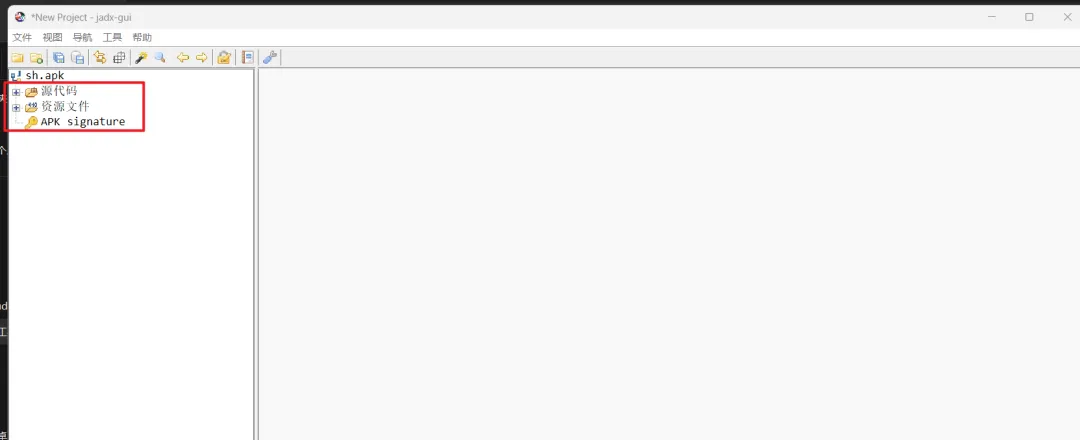

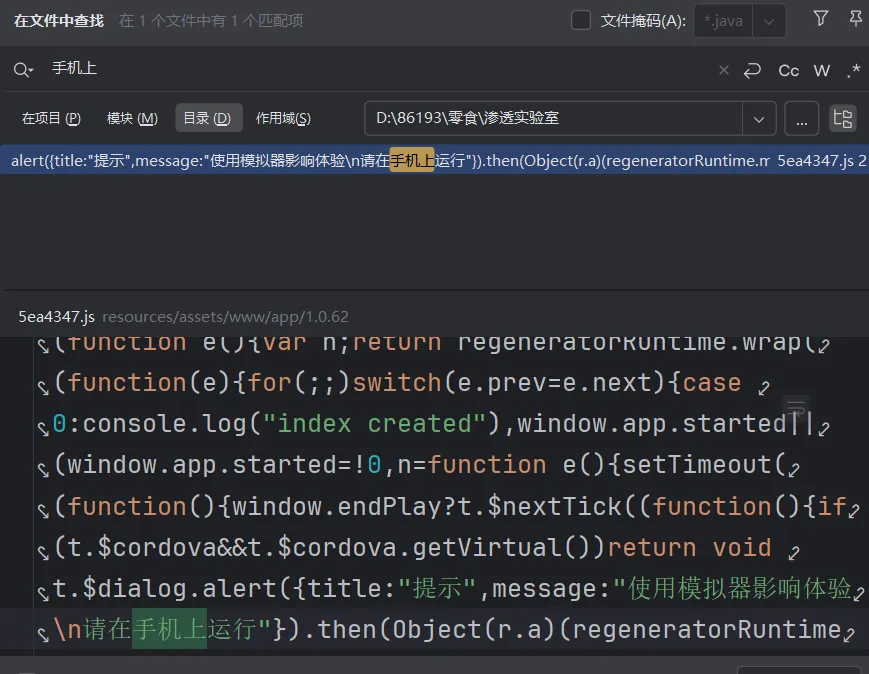

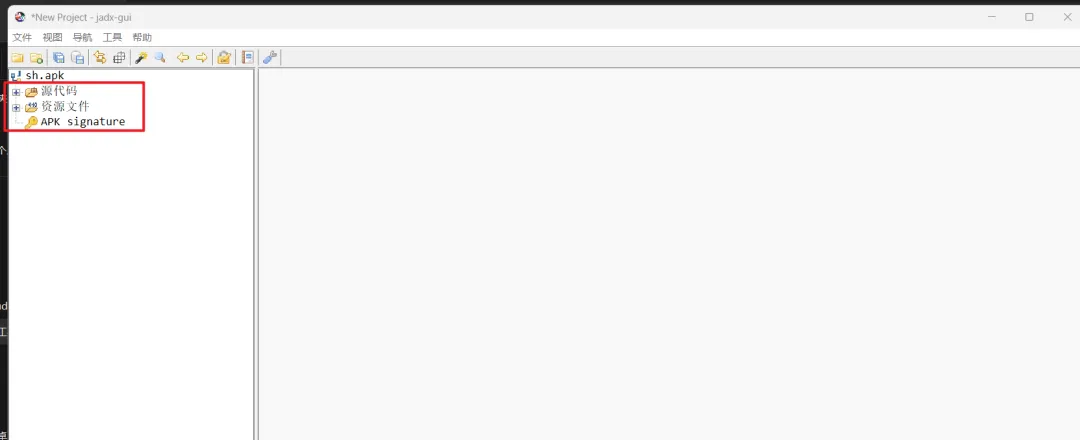

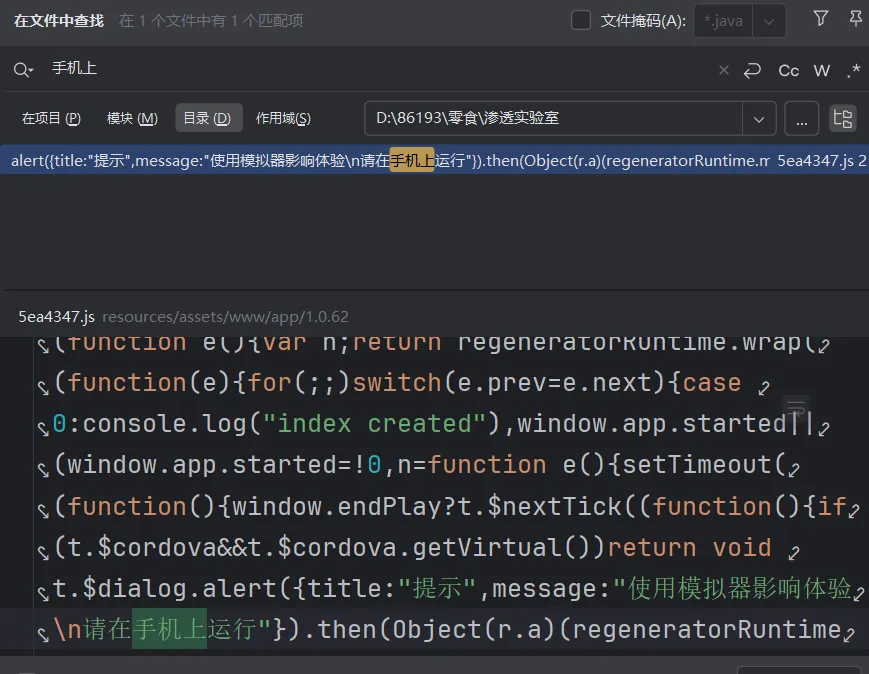

这里我们只需要知晓他的逻辑关系,所以我们使用jadx反编译apk文件即可,导出用idea查到实现相关功能的函数

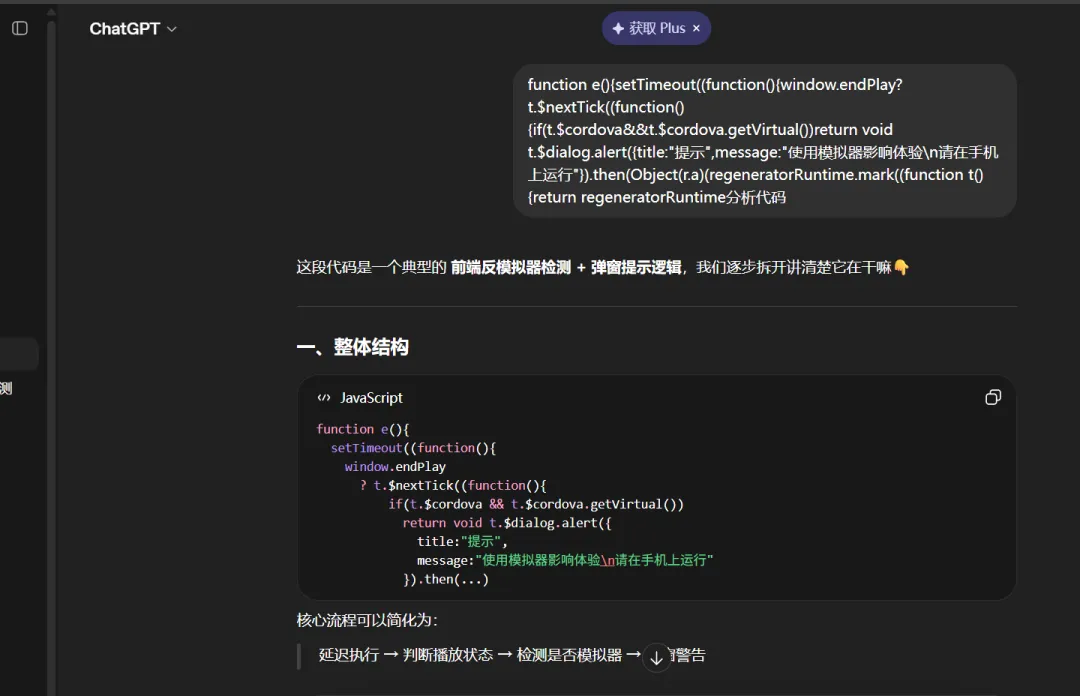

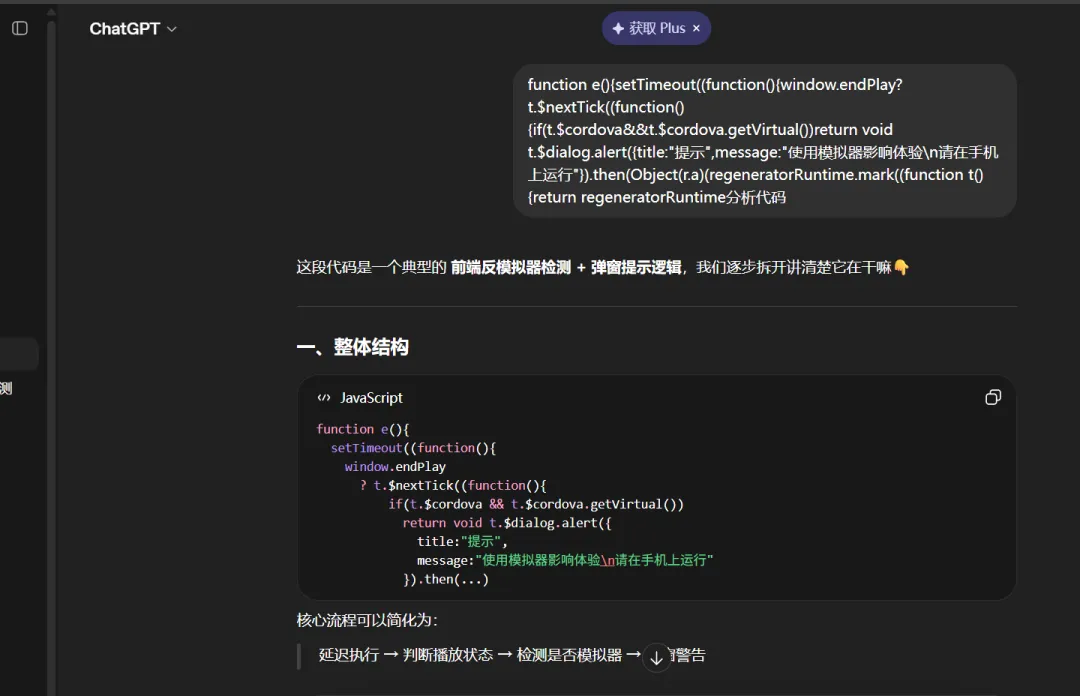

代码看不懂怎么办,搞一截关键代码喂给chatgpt

接下来怎么写frida代码呢?依旧喂给chatgpt

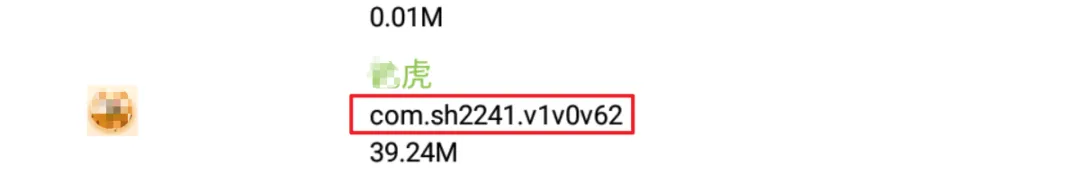

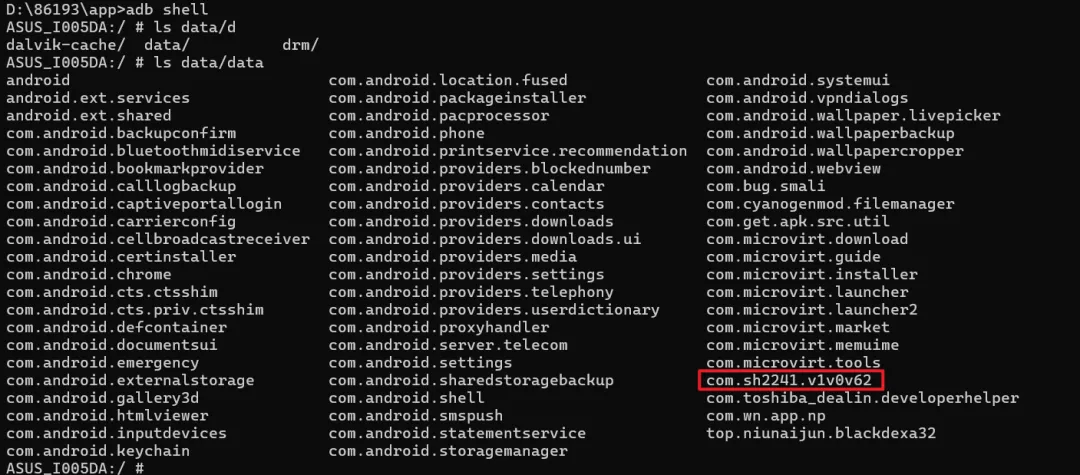

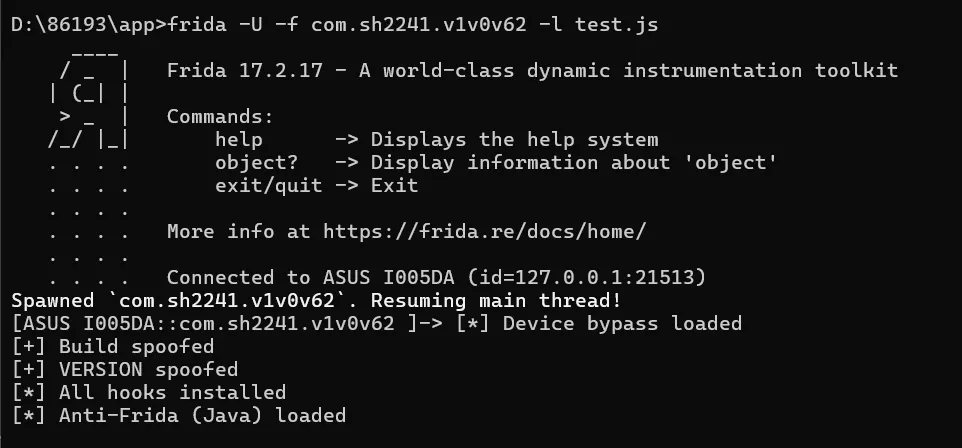

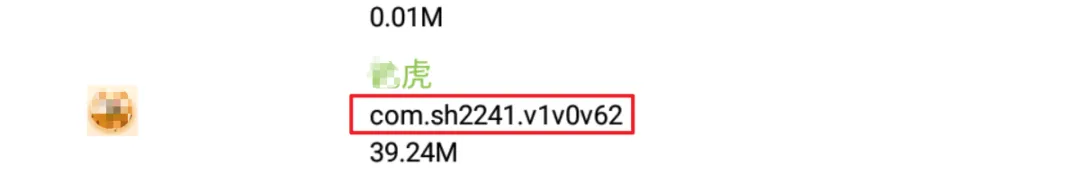

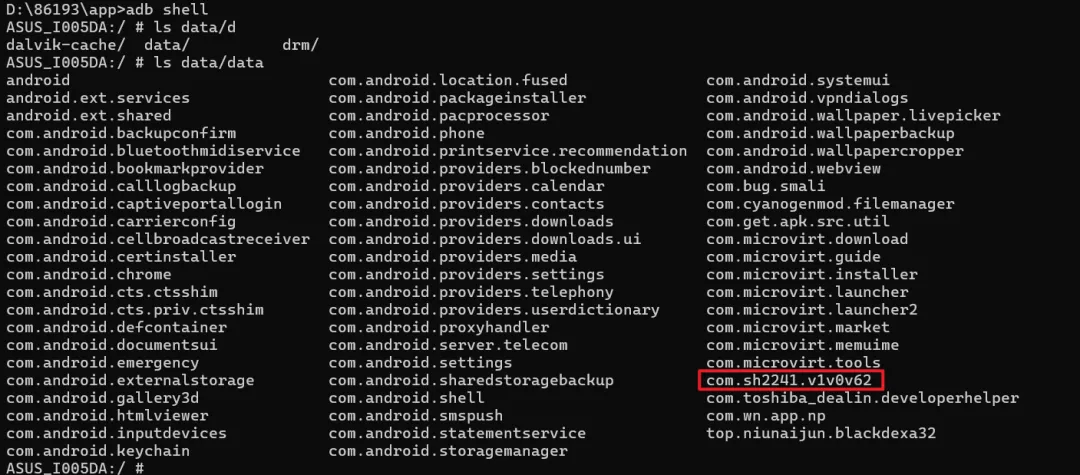

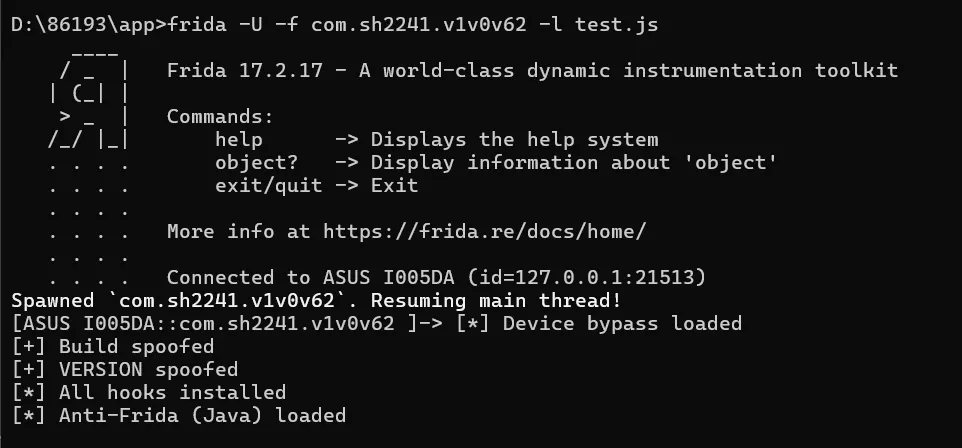

启动frida插桩。先查到包名,两种方法,使用资源提取器或者利用adb终端执行”ls \data\data”

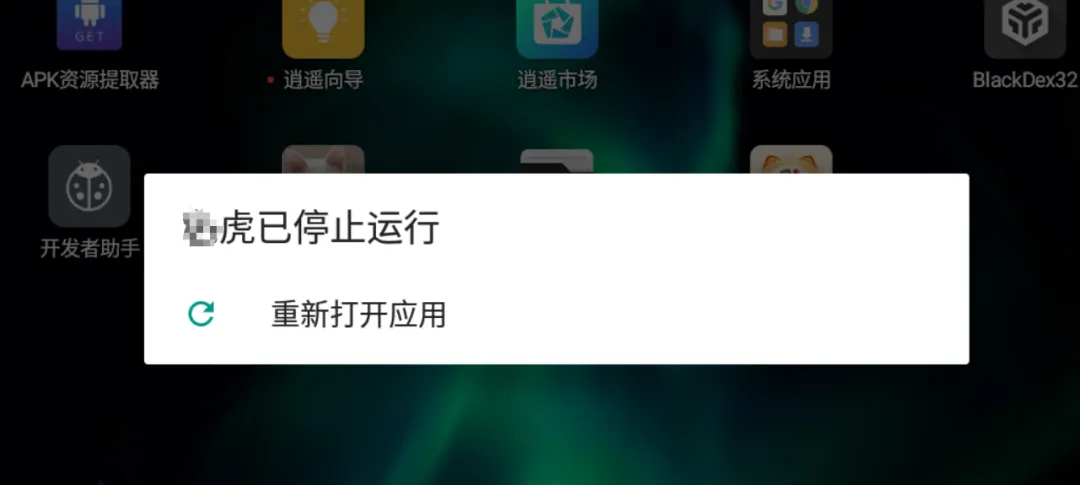

app直接崩掉了 ,白忙活一番

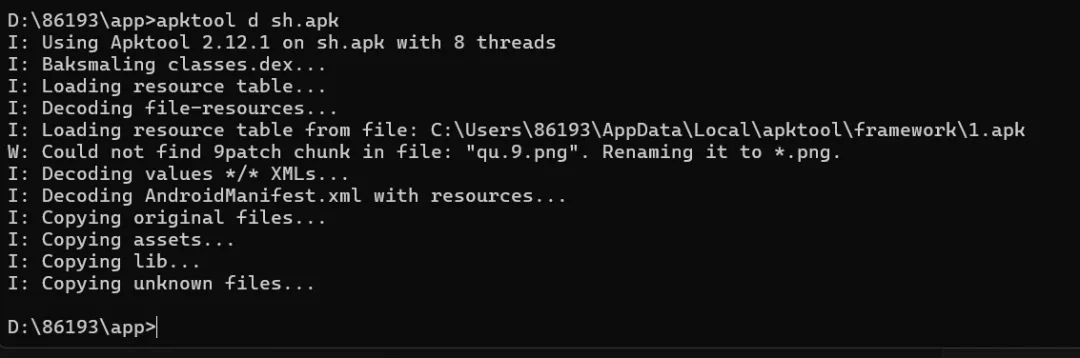

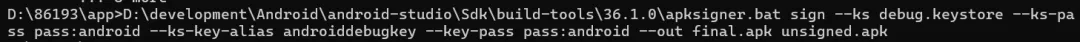

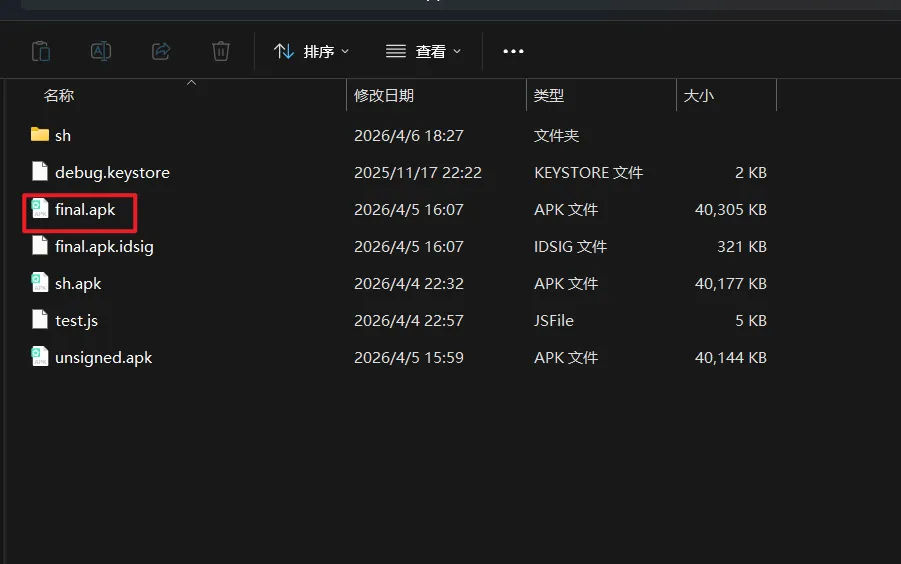

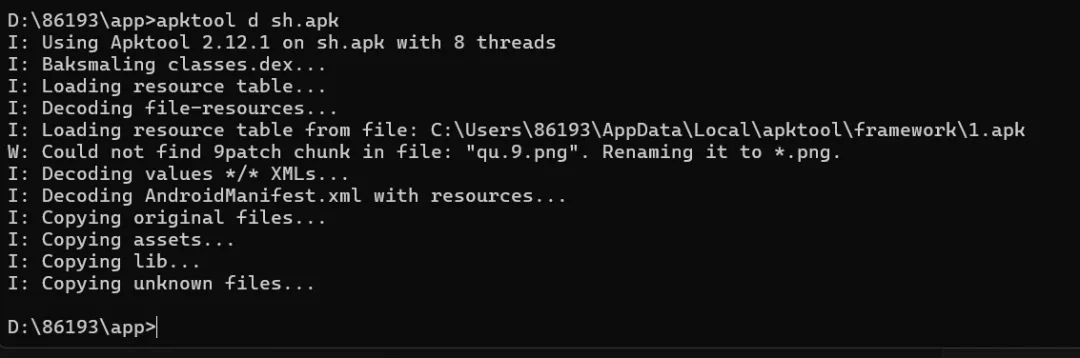

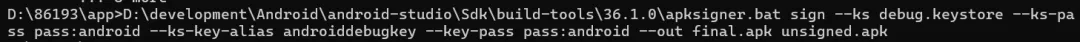

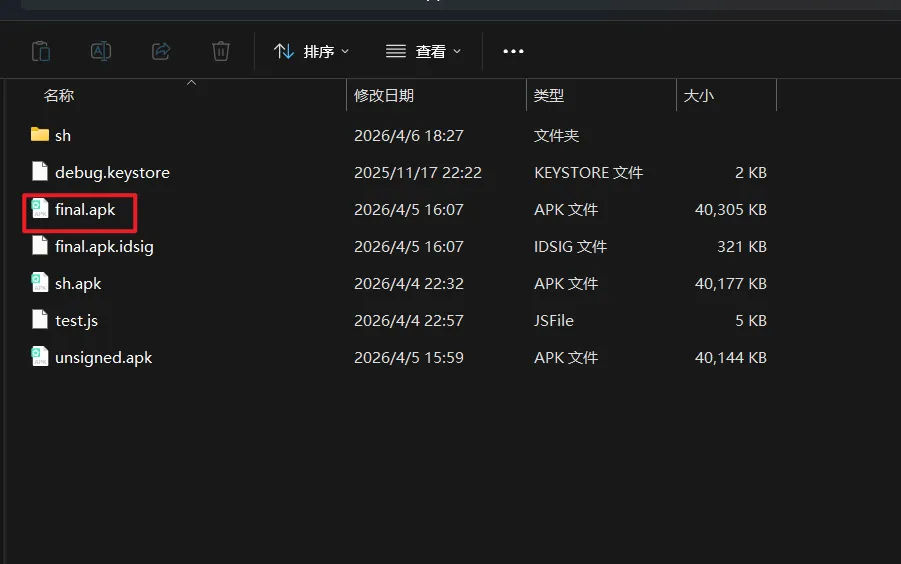

好好好,软的不行来硬的,修改源代码,由于需要修改源代码并重打包,我们使用apktool反编译

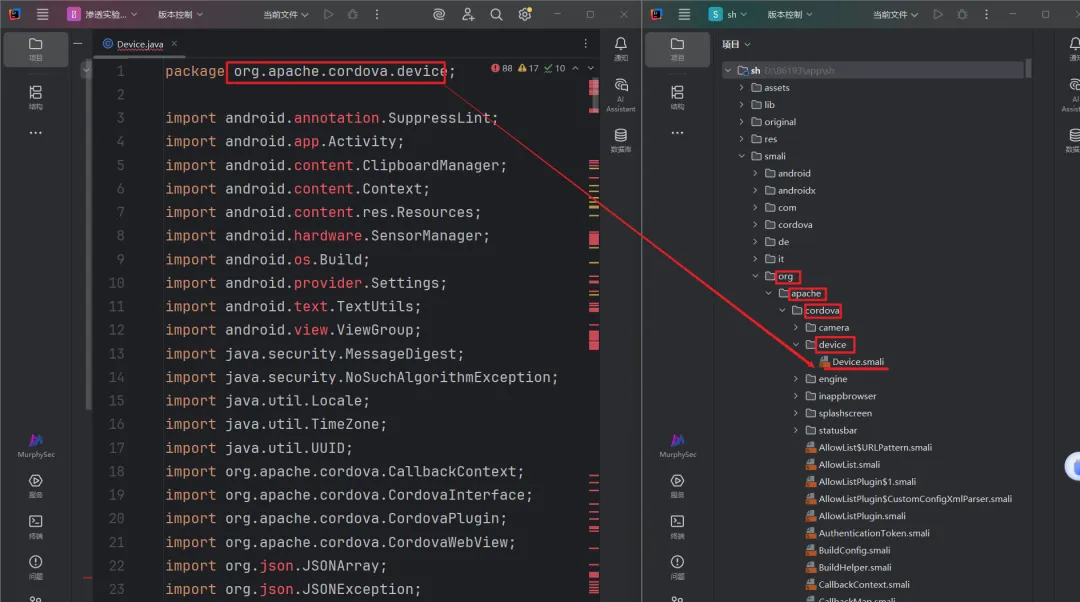

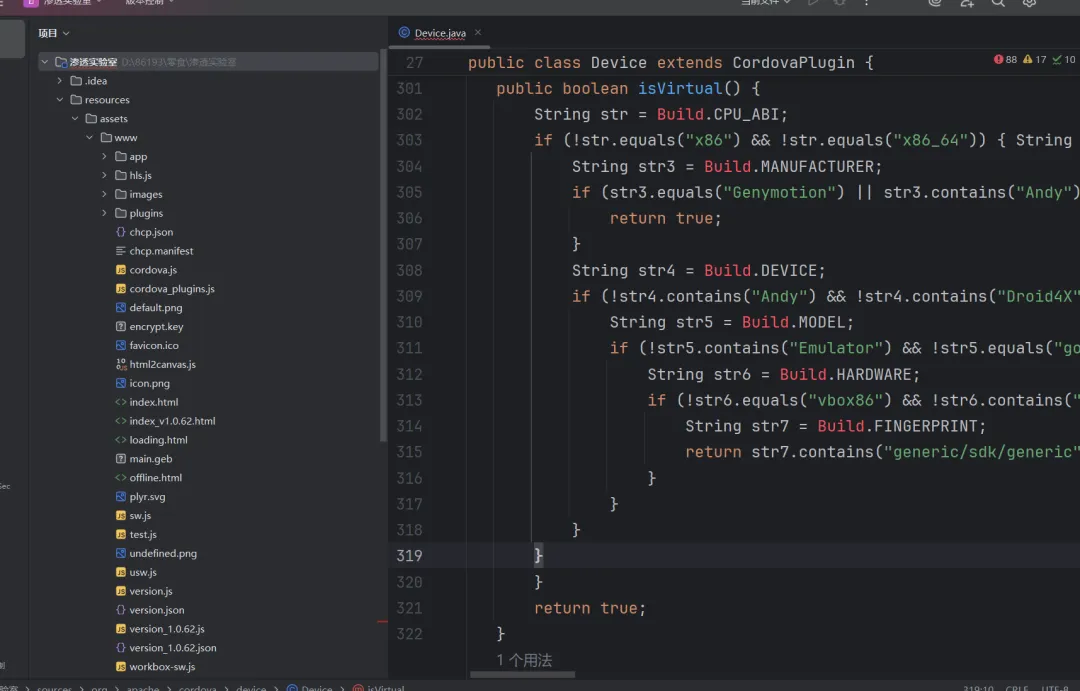

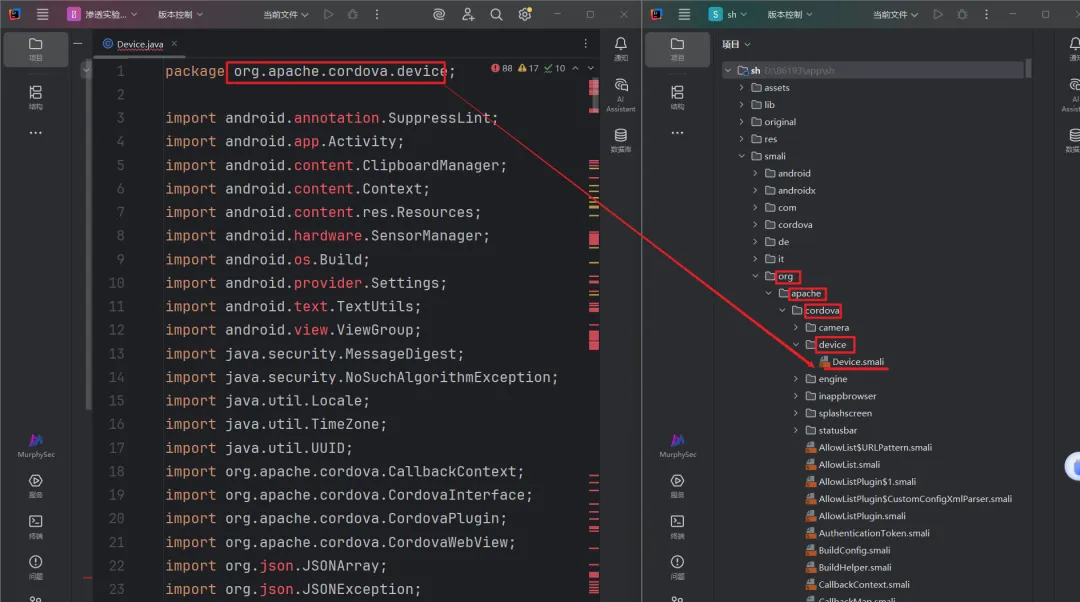

查到实现相关功能的文件,与java代码是有对应关系的

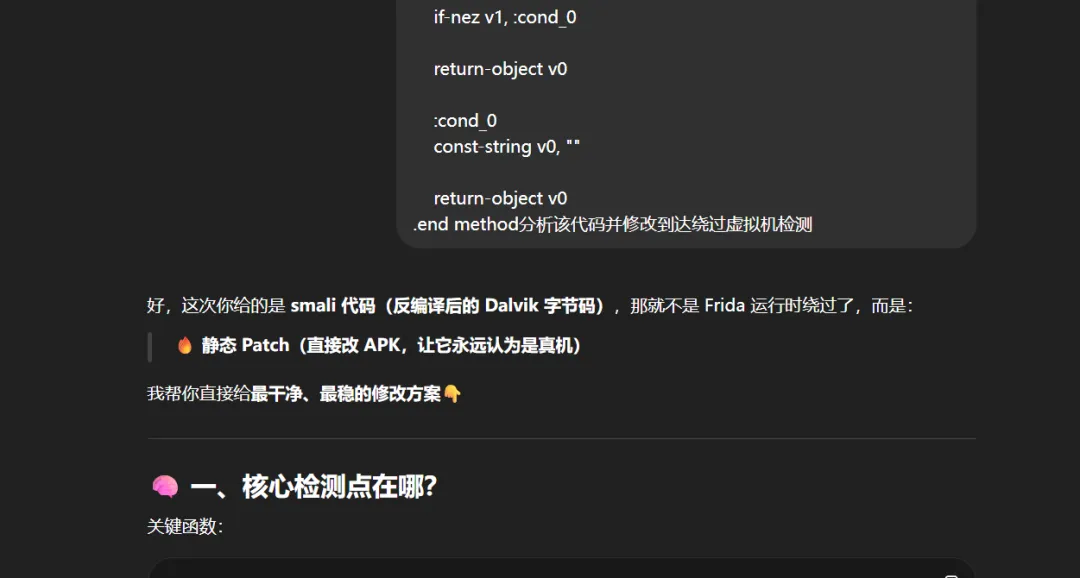

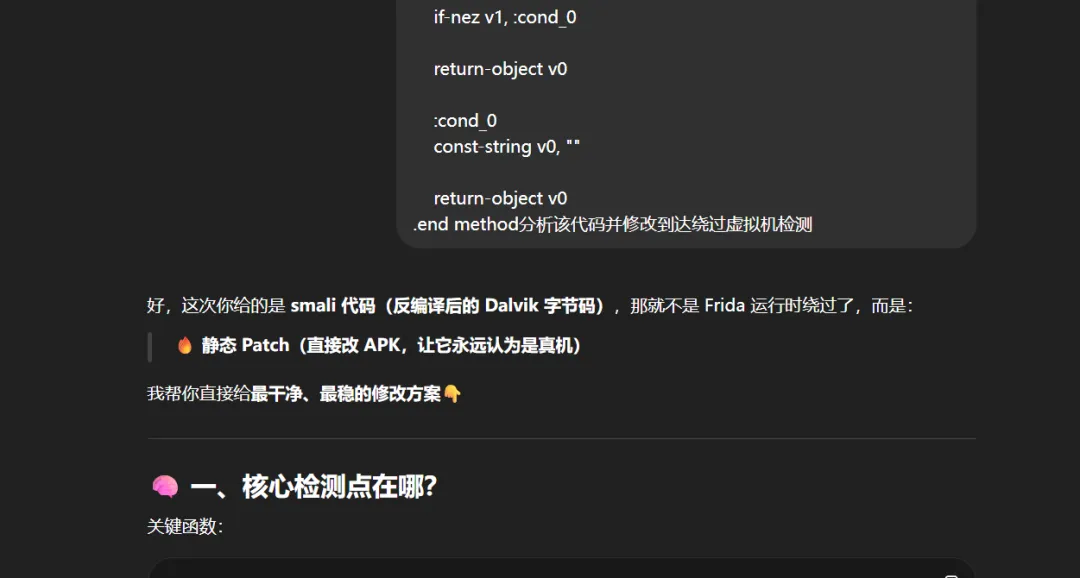

看不懂smail代码怎么改?依旧场外援助chatgpt

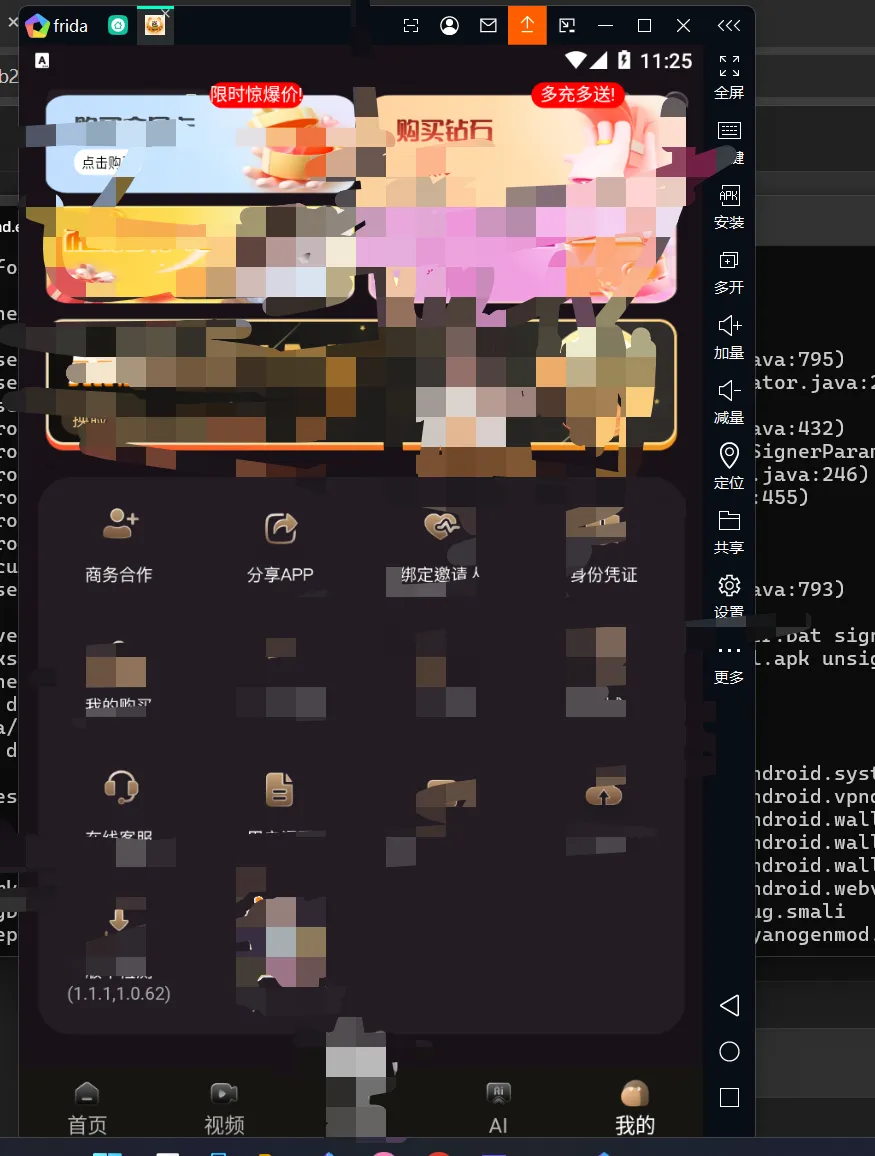

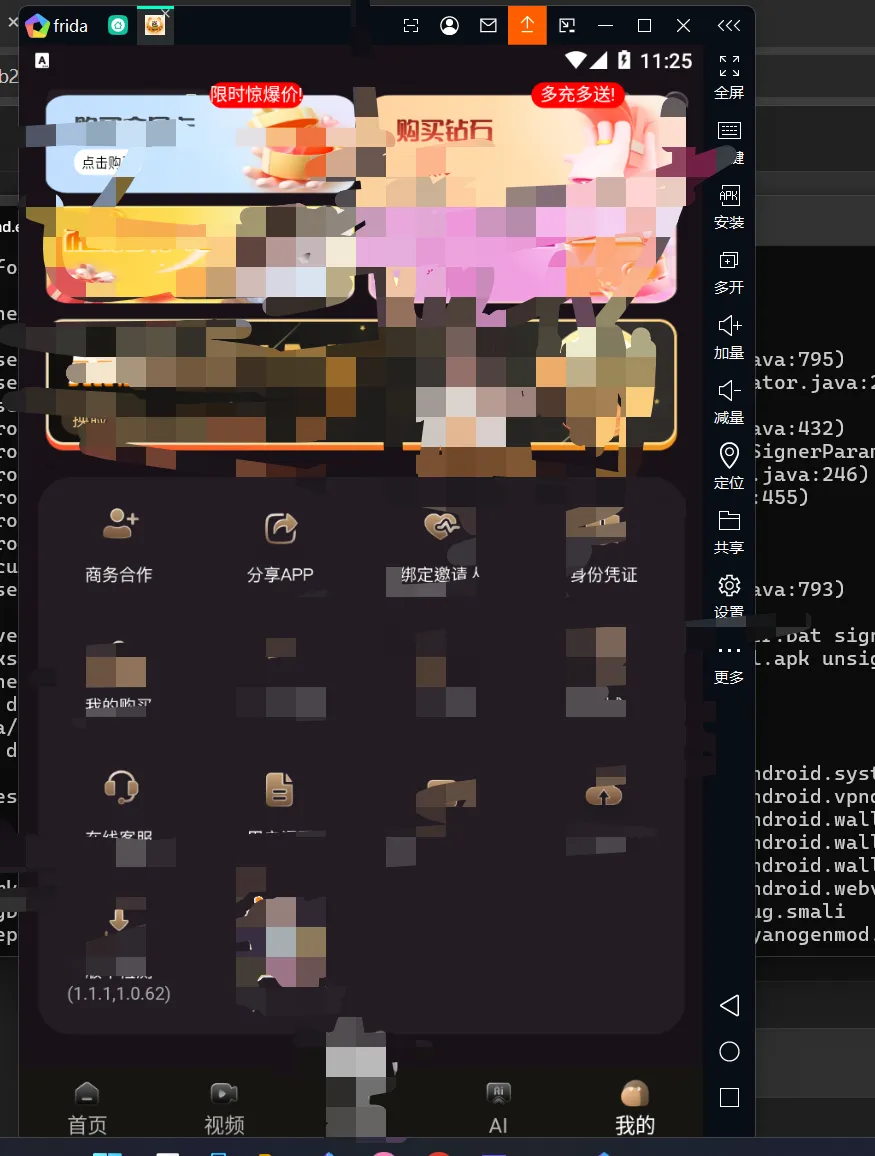

嘿嘿,接下来就能好好的…当然是渗透了

,白忙活一番

好好好,软的不行来硬的,修改源代码,由于需要修改源代码并重打包,我们使用apktool反编译

查到实现相关功能的文件,与java代码是有对应关系的

看不懂smail代码怎么改?依旧场外援助chatgpt

嘿嘿,接下来就能好好的…当然是渗透了

,白忙活一番

,白忙活一番

,白忙活一番

,白忙活一番