深度说明 | 为什么花了上百万买安全设备,公司还是被黑?企业安全管理体系(ISMS)落地全指南

在过去的一段时间里,为了降低安全事件对企业造成的影响,许多企业的安全团队会从网络、系统、应用和数据等多个层面采取有效、适用的技术手段进行防护。这种“哪里漏了补哪里”的技术堆叠,表面上让企业在安全方面暂时放心,但实际上这只是取得了“救火”阶段的初步胜利。

如果你希望继续提升安全管控水平,保持安全状态稳定,有序地开展信息安全工作,目前单纯依赖技术的做法还远远不够。在日益复杂的网络威胁环境下,企业信息安全已不再是单纯的“技术对抗”,而是管理、技术与流程的系统性工程。

很多企业负责人存在一个误区:只要买了昂贵的防火墙、杀毒软件等软硬件产品,就能高枕无忧 。这就像家里装了个最好的防盗门,结果员工为了图省事把密码贴在门框上,或者钥匙插在门上没拔。

技术只是“盾牌”,它无法解决“人”和“流程”的问题 。具体来说,技术有三个无法回避的硬伤:

只会认“老熟人”:杀毒软件通常只认识已经出现过的病毒特征。一旦面对新变种或零日漏洞,技术手段往往会陷入“致盲”状态 。就像保安只记得通缉令上的脸,坏人只要化个妆就能大摇大摆地进去。

管不了“内鬼”:技术能防住外面的黑客,却管不了有合法钥匙的人搞破坏。当员工因为利益诱惑将客户数据拷贝到U盘带走,或者私自倒卖账号密码时,防火墙形同虚设。

怕“人犯傻”:再尖端的技术,也经不起低级的操作错误 。比如管理员为了省事,将核心服务器的密码设为“123456”,或者由于配置失误将公司内网直接暴露在公网上。

深度洞察:技术只能应对已知和可预测的风险。技术是锁,管理则是“钥匙保管制度”。如果制度缺位,锁的存在就失去了意义。而安全管理体系(ISMS),正是为了建立这套覆盖全员、全流程的“钥匙管理制度”。

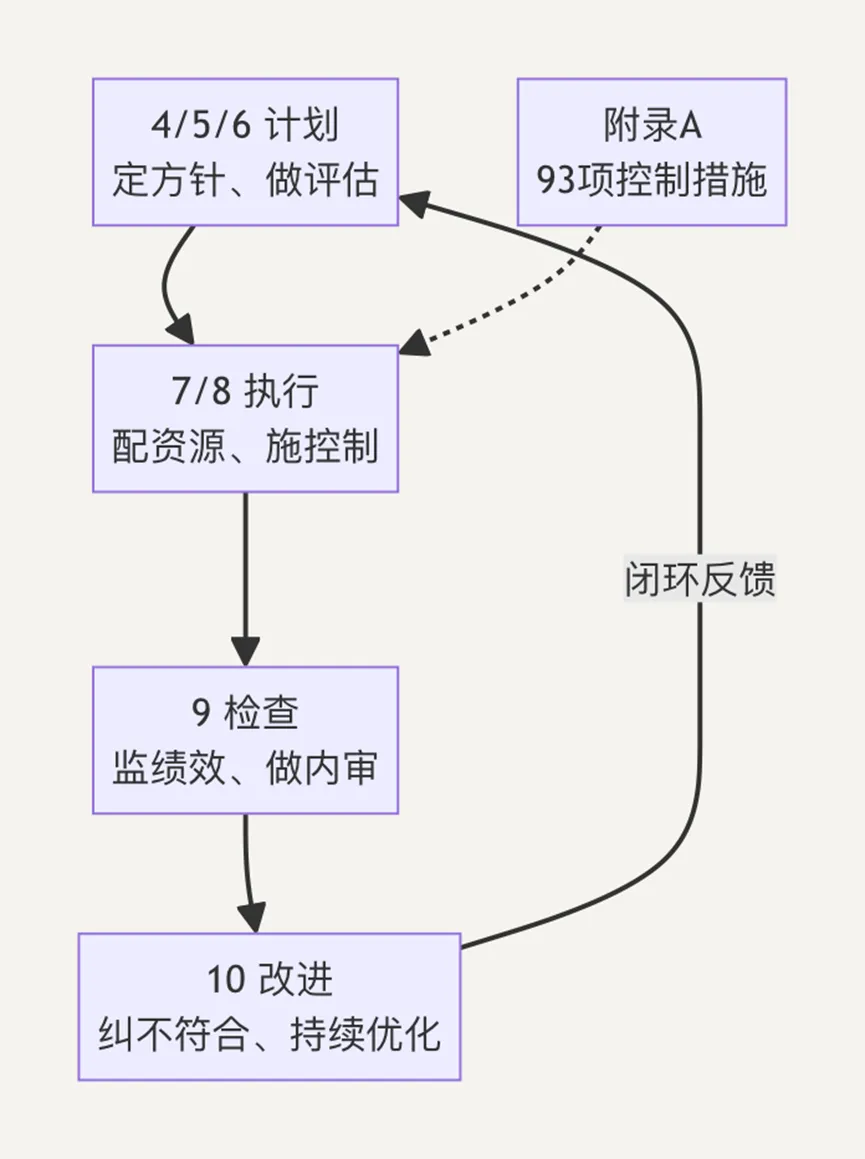

构建安全管理体系并非简单的写写制度,而是需要充分结合法律法规、行业监管要求以及企业自身的运营特点 。目前国际上最权威的框架是《ISO/IEC 27001:2022 信息安全与隐私保护要求》,其核心逻辑在于PDCA循环运转。

1.P – 计划阶段(建立体系的根基)

这是体系建设中最繁重的部分,涉及组织环境分析、领导作用和策划:

定范围:明确ISMS的边界。哪些部门、哪些业务、哪些数据资产属于保护范畴?

立承诺:必须由最高管理者制定《信息安全方针》,任命首席信息安全官(CISO),确保“上面拍板”。

评风险:建立科学的风险评估方法,这是整个体系的驱动引擎。

2.D – 执行阶段(实施运行的关键)

将纸面上的规划转化为实际行动:

配资源:确保人、财、物到位,尤其是定期的安全意识培训。解决“人”的风险是第一要务。

控风险:根据风险处置计划,实施具体的控制措施。

3.C – 检查阶段(监控评审的保障)

体系不能只有运行,没有反馈 :

监指标:建立KPI(如补丁修复率、安全事件响应时间) 。

做内审:每年定期进行内部审核,发现潜在的合规性缝隙 。

4.A – 处置阶段(持续改进的闭环)

针对内审和安全事件中发现的问题采取纠正措施,实现PDCA的闭环优化,让安全水平呈螺旋式上升。

在新版ISO 27001标准中,附录A提供了93项具体的管理控制项,分为四大主题:

组织控制(37项):侧重顶层设计,包括新增的“威胁情报”和“云服务安全” 。

人员控制(8项):重点解决背景调查、入职培训和离职管理,防止“内鬼”和“犯傻” 。

物理控制(14项):涵盖机房入口控制、设备保护以及新增的“物理安全监视” 。

技术控制(34项):聚焦具体技术防护,如新增的“数据防泄露(DLP)”、“安全编码”和“配置管理” 。

1.风险评估:体系建设的基石

风险评估不是为了消除所有风险,而是为了科学地应对风险 。

资产清单: 搞清楚家里有多少宝贝(数据、系统、人员)及其价值 。

威胁与漏洞: 识别谁会攻击你,以及你哪里最薄弱 。

计算风险值: 风险 = 可能性 × 影响 。

分级处置: 高风险必须处理;中风险预算充足则处理,否则记录待办;低风险则学会接受 。

2.文档结构:金字塔式的规范体系

体系文档是管理要求的载体,必须层次分明,避免歧义:

第一层(方针):告诉全员“我们要达到什么目标”。

第二层(手册/程序):告诉部门经理“谁、何时、做什么”。

第三层(作业指导书):告诉技术人员具体的“操作步骤。

第四层(记录):留下审计证据,如审批单、培训签到表。

3.“一把手”工程:获得高层授权

这是体系能否运转起来的先决条件。安全实践必须是自上而下的,原因有二:

目标统一:安全管理涉及部门广、内容杂,必须与业务战略一致,才能获得全体员工的重视。

指标考核:只有安全管理体系成为影响绩效、激励和惩戒的硬性指标,它才能真正发挥效用。这一点仅靠安全团队自身努力是无法实现的。

构建企业安全管理体系,本质上是一场文化变革。它要求企业从过去被动应对安全事件的模式,转向主动识别风险、管理风险的科学模式。

它始于对技术局限性的清醒认知,成于顶层设计的架构支撑,固于科学严谨的风险评估,最终落地于层次分明、持续更新的文档与实践。

唯有如此,安全才能真正成为企业业务发展的“护航者”,而不是“绊脚石”。在这个网络威胁瞬息万变的时代,建立一套有生命力的安全管理体系,是每一家企业的必修课。

如果你正在经历安全体系建设的迷茫期,不妨先从梳理一份完整的“资产清单”和“风险评估报告”开始。记住,安全不是一蹴而就的,而是一个不断优化的过程。

夜雨聆风

夜雨聆风