AI工具链被下毒:你的IDE、CI/CD可能正在偷云密钥

每天340万下载的AI基础库LiteLLM,从AI助手变成数字窃贼。供应链攻击时代,你最信任的工具,可能已成为攻击者的帮凶。

2026年3月24日,黑客组织TeamPCP入侵PyPI,发布了LiteLLM恶意版本1.82.7和1.82.8。这些版本仅存活约3小时就被隔离,但已让无数开发环境、生产服务器和Kubernetes集群中招。

你最近执行过pip install litellm吗?如果答案是“是”,请立刻检查环境——这可能是2026年最贴近开发者日常的安全威胁。

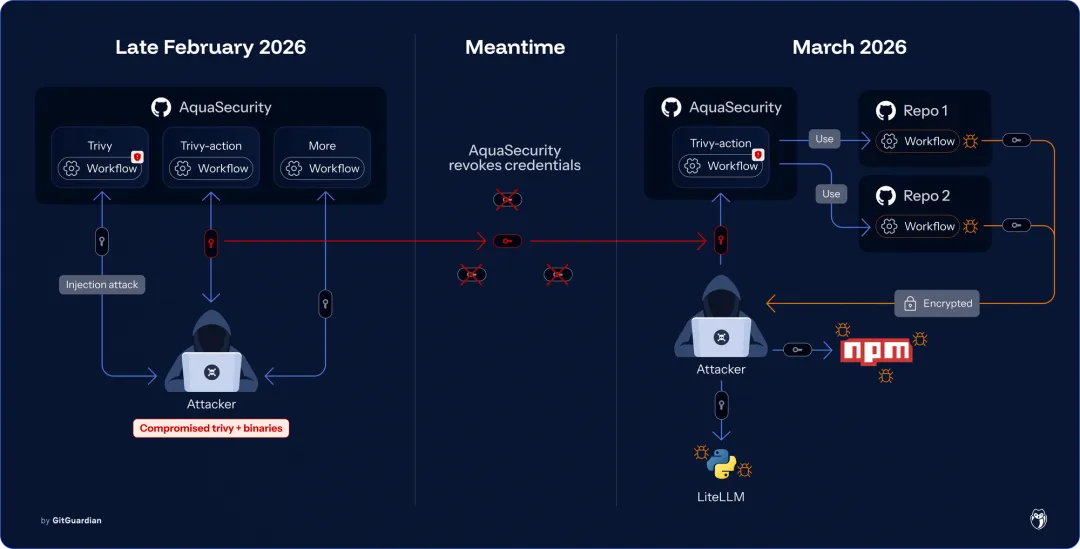

一、攻击全链路:安全工具反成武器

:利用GitHub Actions pull_request_target漏洞,窃取Trivy维护者凭证,重写标签为恶意版本。

:LiteLLM CI/CD使用@latest拉取恶意Trivy,窃取PyPI发布令牌。

(上图:Trivy供应链攻击流程示意,清晰展示从Aqua Security到LiteLLM的感染路径)二、恶意载荷:.pth钩子 + 三阶段“偷-传-占”

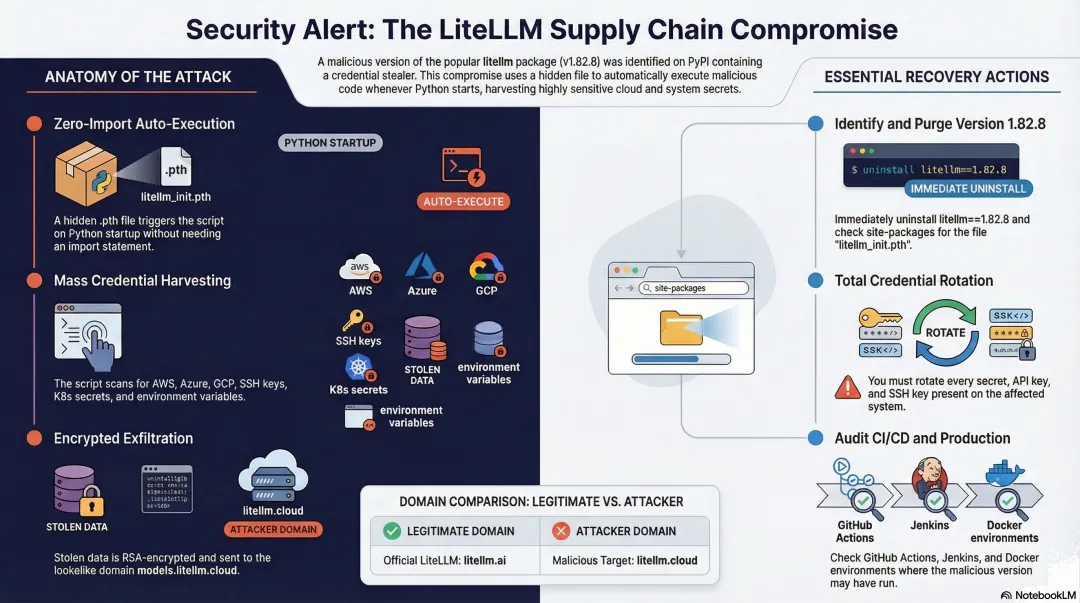

1.82.8版本最致命:在site-packages目录投放litellm_init.pth文件。

.pth文件有多危险?Python启动时会自动执行所有.pth文件——无需import,甚至在你的代码运行前就触发。这意味着打开IDE、启动Jupyter、运行任何Python脚本,都可能激活恶意代码。

—— 扫描SSH密钥、AWS/GCP/Azure凭证、Kubeconfig、.env文件、浏览器数据、加密货币钱包等。

—— 数据AES加密后发送至恶意域名(models.litellm.cloud、checkmarx.zone)。

—— 创建systemd服务,每5分钟轮询命令;在K8s环境中部署特权Pod,实现集群横向移动。

(上图:LiteLLM攻击解剖图,展示.pth自动执行、凭证收割、外泄流程及恢复行动)

SSH私钥、云凭证、Kubeconfig →极高风险(服务器/集群完全失守)

.env文件、加密货币钱包 →高风险(密钥泄露、资金损失)

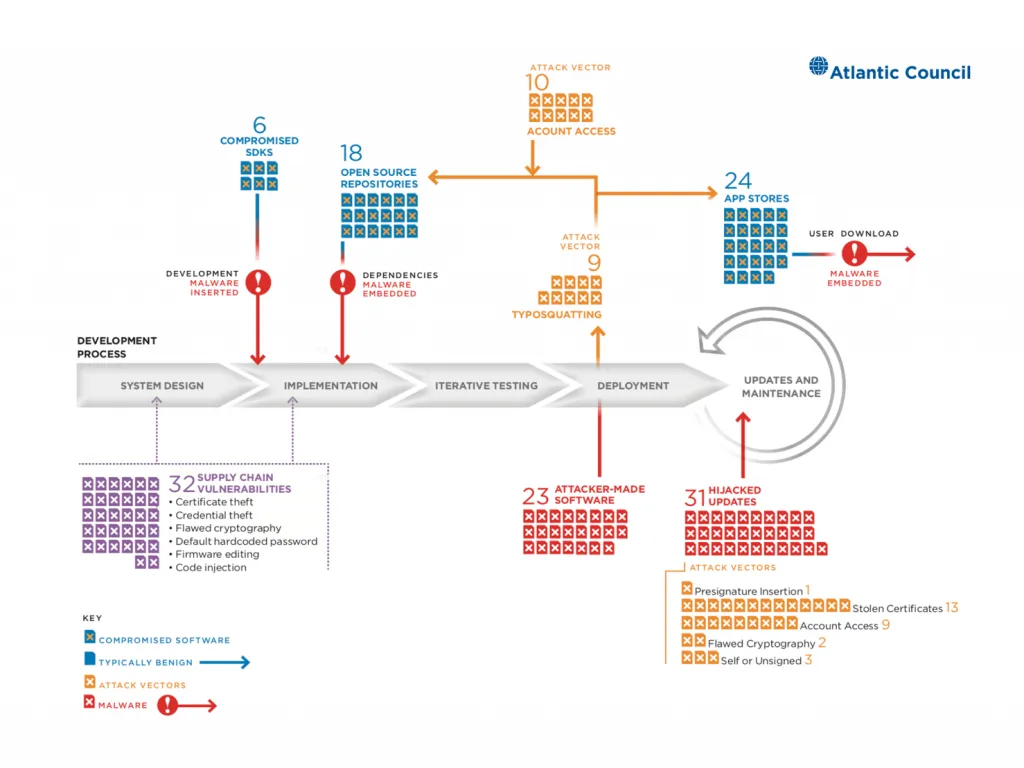

三、谁会中招?影响远超想象

LiteLLM是AI中间件,许多框架(如DSPy、MLflow、CrewAI)依赖它。 任何Python环境都可能受波及:数据科学家、Web开发者、DevOps工程师。

高危人群:依赖未固定版本的团队、快速迭代的AI项目。

(上图:软件供应链攻击通用流程图,帮助理解从开源仓库到用户环境的完整风险链)四、立即自查与清理(强烈建议现在执行)

pip show litellm | grep Versionfind ~/.local/lib/python* -name "litellm_init.pth" 2>/dev/nullsystemctl --user list-units --all | grep sysmon

Bashpip uninstall litellm -yrm -f ~/.local/lib/python*/site-packages/litellm_init.pthrm -f ~/.config/systemd/user/sysmon.service

关键:立即轮转所有凭证(SSH、云账号、K8s、API密钥等)。

pip install "litellm<=1.82.6"

2. 凭证革命:放弃长寿命令牌,拥抱OIDC临时凭证(GitHub Actions + PyPI Trusted Publishers)。

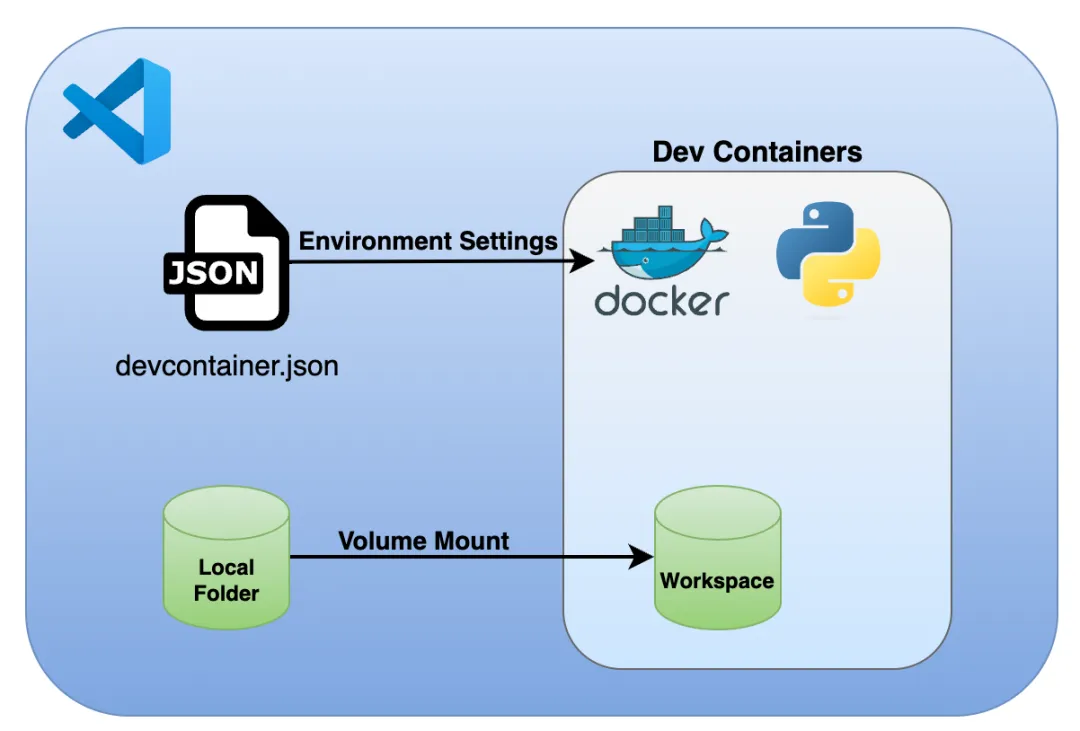

(上图:典型CI/CD管道示意,突出Trivy等安全扫描环节,提醒固定版本的重要性)

3. 环境隔离:每个项目独立虚拟环境(venv/conda/uv),推荐Docker + DevContainer。

(上图:DevContainer开发环境架构,展示代码隔离与一致性)

实施SBOM和供应链扫描(Snyk、pip-audit)。

(上图:数字锁与科技背景,象征AI时代的安全守护)五、行动呼吁:今天就做

LiteLLM事件再次提醒:开源生态脆弱但有韧性,快速响应值得肯定,但开发者必须主动防御。

安全不是一次性检查,而是日常习惯。每一次pip install,都是一次信任决策。

从现在起,多问自己:这个依赖,我真的了解它的风险吗?

六、最后提醒 + 行动呼吁

LiteLLM事件再次证明:供应链攻击已成常态,开源生态脆弱却也有快速响应的韧性。

安全不是一次性检查,而是日常习惯。每一次pip install,都是一次信任决策。

喜欢这篇技术干货的同学,点个「赞」+「在看」支持一下!觉得有价值的,转发给需要的人,一起筑牢AI时代的供应链防线。

关注公众号「AIGuard攻防智能体」,持续为你带来更多前沿AI安全、技术干货、开发最佳实践。 下期见,我们一起守护代码世界!

夜雨聆风

夜雨聆风