养龙虾需谨慎!OpenClaw被黑客注入575个恶意skills

AIPress.com.cn报道

你的“龙虾”可能已经被黑客盯上了。

有一群黑客,在Hugging Face和ClawHub上架了575个恶意skills,通过伪装成合法AI工具和Agent扩展的方式,分发木马、加密货币挖矿程序和信息窃取器。

根据安全机构Acronis TRU通过在ClawHub平台分发的OpenClaw生态里,一共发现了13个黑客账号,这13个账号发布了575个恶意skills。

其中,有两个黑客账号发布的恶意skills占了九成以上:一个ID为“hightower6eu”,发布了334个恶意工具,另一个叫“sakaen736jih”,发了199个。

最坑的是,这些被植入木马的skill伪装得特别逼真,比如伪装成“YouTube视频文案摘要器”,看起来是帮你省时间、提效率的实用工具,但只要你下载使用,就等于给黑客开了“后门”。

它们会诱导你,让你下载带密码的压缩包,或者在后台偷偷执行你看不懂的指令,等你发现不对劲时,可能已经被“偷家”了。

不同的系统,不同的套路

这帮黑客还根据不同的系统给“冤大头”们定制了“专属毒药”。不管你用的是Windows、Mac、Linux还是安卓,都可能中招。

针对Windows系统,黑客发布的是经过VMProtect 加壳处理的木马。

VMProtect 是一种专门用于 保护 Windows 可执行程序(EXE/DLL) 的商业软件加壳与代码混淆工具。它的核心作用是防止程序被逆向分析、破解、调试和反编译。

所以,经过VMProtect 加壳处理的病毒,更加不容易被电脑杀毒软件检测到。

而针对macOS系统,恶意代码会通过Base64 编码命令连接外部 IP 地址 91.92.242[.]30,在后台静默下载并执行 AMOS Stealer。

这款软件专门偷Mac电脑里的信息,比如你的密码、聊天记录、照片。它常在Telegram和地下黑产论坛以「恶意软件即服务(MaaS)」模式售卖。

而另一款 Windows 恶意载荷则采用30字节异或密钥在运行时解密字符串,动态解析 Windows 原生 NT 接口,并向资源管理器进程(explorer.exe) 进行内存注入。

注入代码后,恶意程序通过 HTTPS 建立 AES 加密的命令与控制(C2)通信,连接域名 velvet-parrot.com:443,下载伪装成系统进程 svchost.exe 的挖矿程序,并通过计划任务和Windows Defender 排除路径实现长期驻留。

你的“龙虾”,可能“叛变”了

同时研究人员还发现,黑客们有一个很阴险的操作,叫做“间接提示注入”(Indirect Prompt Injection),简单说就是,把恶意指令藏在AI工具的配置里,AI自己会读取这些指令,然后替黑客执行操作。

OpenClaw本身就是让AI自己干活的工具,黑客就利用这一点,把恶意指令藏在工具里,AI不知情,它就会用着你的电、烧着你的Token,帮黑客偷你的信息、传你的数据,变成了黑客的“帮凶”。

在拥有超过100万个机器学习模型的Hugging Face平台上,Acronis TRU还发现多个仓库被用作多阶段感染链的中转节点,托管适配Windows、Linux 和安卓系统的恶意载荷。

两个典型案例值得参考

Acronis TRU还追踪到两起典型的攻击活动。

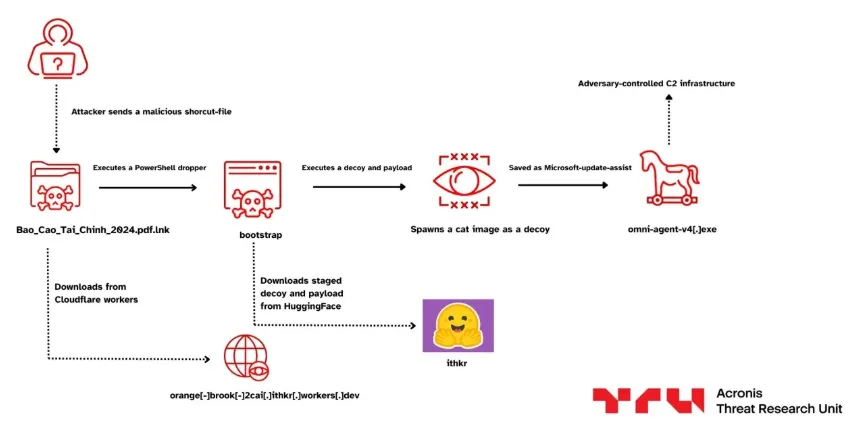

一个是在今年一月针对越南金融机构的骗局。

黑客利用恶意 LNK 快捷方式调用 Cloudflare Workers,下发 PowerShell 加载器。

这个下载器会从 Hugging Face 的 Dataset 仓库中拉取恶意载荷,点开就会弹出一张猫咪图片,看上去没啥问题,但实际上后台已经在偷偷运作病毒程序了。

而黑客用来作案的PowerShell脚本里,还包含了越南语注释,说明这东西可能还是用AI生成的。

另一个是伪装成“系统安全程序”的骗局

黑客会使用一个名为CDC1.bat的批处理脚本,该脚本包含经过编码的 PowerShell 数据块,从 Hugging Face 仓库下载一个高度混淆的第二阶段批处理脚本。

恶意程序会绕过电脑的安全防护,恶意代码向 explorer.exe 注入 Shellcode,并投放一个伪装成 Windows Security 的文件。用户会以为这是系统自带的,从而放松警惕。

而针对这次的大规模攻击,研究人员也给出了建议。

1. 检查已安装的 OpenClaw 技能,看看是否存在编码命令或外部下载指令;

2. 监控 explorer.exe 是否出现异常进程注入行为;

3. 封禁已知恶意威胁指标:IP 91.92.242.30、域名 velvet-parrot.com;

4. 通过组策略限制随意修改 Windows Defender 排除路径的行为。

上网要谨慎,“养虾”更要谨慎。互联网时代,病毒可能还是自己下载来的,但到了AI时代,木马会神不知鬼不觉地,利用你养的“小白虾”,钻进你的电脑。

点击关注AIPress公众号:

夜雨聆风

夜雨聆风