你装进AI的插件,可能是一颗定时炸弹

众所周知

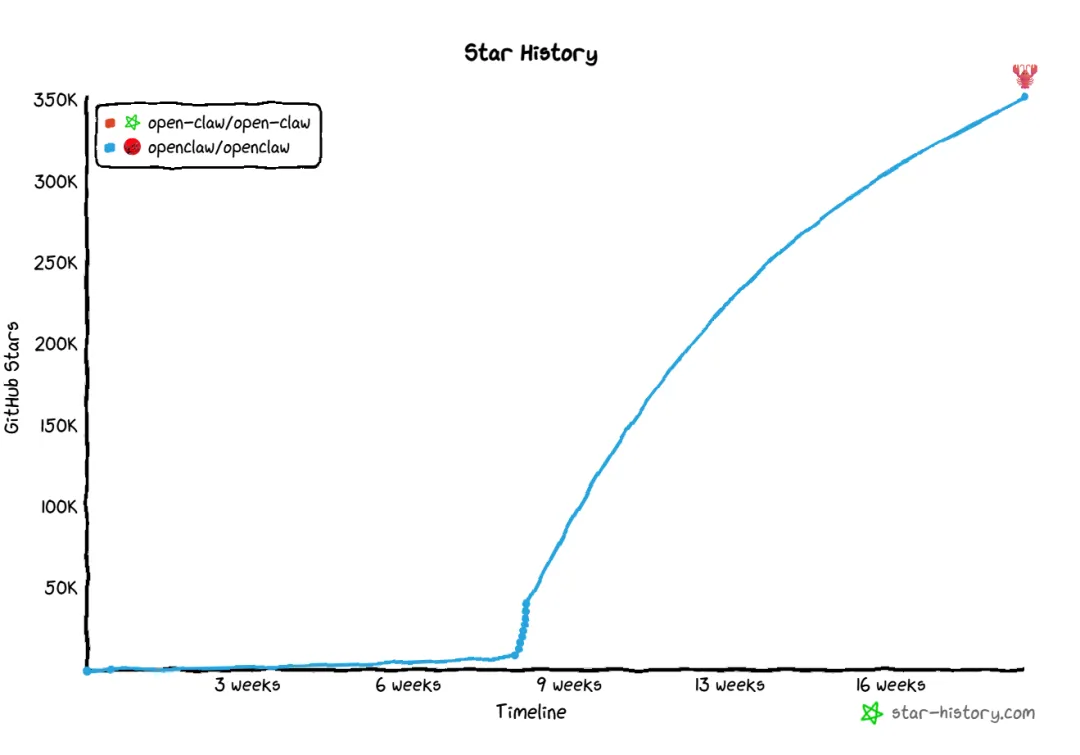

2026年初,有一只龙虾爬上了全球开发者的屏幕,它能帮你发邮件、管日历、刷网页、跑代码,接入 WhatsApp 之后,你可以躺在床上用手机发一条消息,它就去把事情办完,不是告诉你怎么做,是直接替你完成任务。它就是OpenClaw。

一经发布后便在GitHub上持续发酵,在第9周时星标(即该平台的点赞/收藏)开始函数级飙升,增速超过了此前所有开源项目。开发者们疯狂涌入,插件生态随之爆炸式膨胀……

“全民养虾潮”来势汹汹的同时,OpenClaw 的官方插件市场ClawHub,在短短数周内技能包扩张到接近三千个,烈火烹油,全民狂欢,在“养虾潮”的背后,

埋藏了一颗颗随时爆炸的炸弹。

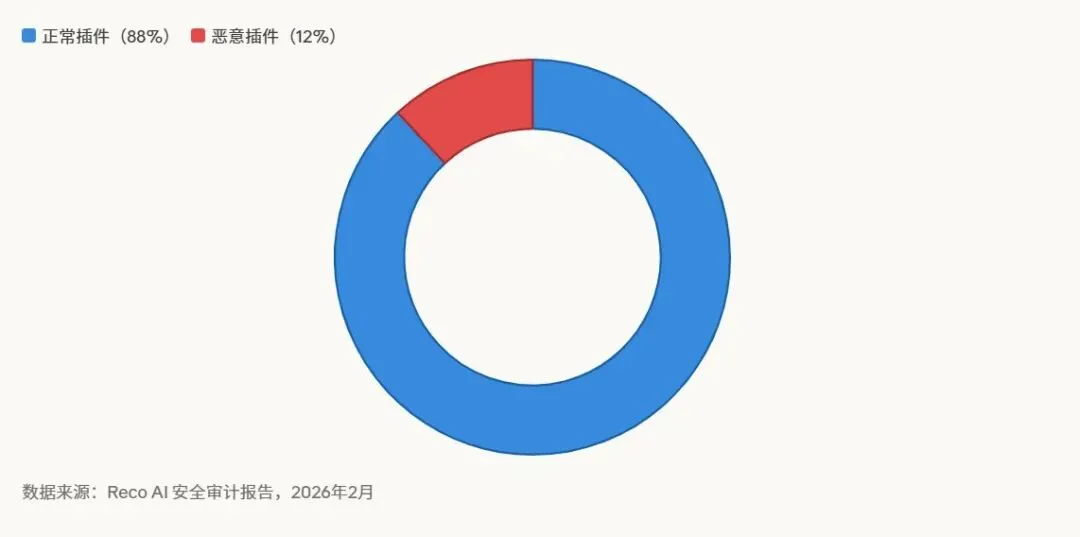

12%,这个数字有多恐怖

2026年2月,安全研究人员对 ClawHub 市场做了一次系统审计。

结论让人脊背发凉:2857个插件里,341个是恶意的,比例高达12%。也就是说,你随手从市场里装的每八个工具,就有一个可能正在你的电脑上干坏事。

这些恶意插件不是粗制滥造的钓鱼软件。它们有专业排版的使用说明,有正常的功能描述,甚至名字也无害到令人放松警惕。安装之后,它们会引导用户运行外部脚本,在 Windows 机器上植入键盘记录器,或在 macOS 上安装 Atomic Stealer 恶意软件。

一个漏洞,毫秒级完成入侵

插件市场还只是问题的冰山一角,更瘆人的还在后面。

安全研究人员还发现了一个编号 CVE-2026-25253的严重漏洞。原理并不复杂:OpenClaw 的控制界面在接收外部指令时,没有核验这条指令从哪里来,就像一栋楼的门卫,只要有人喊”开门”,他就开,从不问你是不是住这里的。

用户仅需打开一个恶意网页,攻击链就能立马从触发到完成入侵,耗时”毫秒级”。

(来源:Reco AI 安全报告)

在漏洞公开披露之时,全球82个国家共有超过13.5万个 OpenClaw 例子暴露在公网,其中1.5万个可被直接远程执行命令。原因同样很简单:OpenClaw 安装后默认对所有网络连接敞开,且绝大多数用户从未改过这个设置。

四天之内,九个同类漏洞接连披露,其中八个被评为最高严重等级。

OpenClaw 能碰到的,攻击者也能碰到

OpenClaw 的核心卖点,恰好也是它最大的攻击面。

它同时接入你的 WhatsApp、Telegram、邮件、日历、本地文件和终端命令。你授权给它的每一条通道,攻击者拿到控制权之后也能走。Moltbook 的泄露事件把这件事具体化了,这是一个专为 OpenClaw Agent 设计的社交网络,高峰时有77万个活跃 Agent 在上面运行。平台数据库毫无防护,一次泄露直接暴露了3.5万个用户邮箱和150万个 Agent 的访问令牌。

拿到令牌,就等于拿到了那个 Agent 的身份。而那个 Agent,连着你的收件箱。

早在最初的安全警告里,OpenClaw 的一位维护者就已经在 Discord 上这样写道:

“如果你不知道怎么跑命令的话,那这个项目(OpenClaw)对你来说太危险了。”

(来源:Wikipedia OpenClaw 词条)

这话说得是准确。但问题是,知道怎么跑命令行的人,从来都不是这波热潮的主角。

涌进来的是想让 AI 替自己干活的普通人。大多数人看到13.5万颗 GitHub 星标摆在那里,便默认把安全问题抛之脑后,他们在 ClawHub 里翻插件,像逛应用商店一样随手点安装,但是没有人告诉他们这个市场没有审核机制。

ClawHub 的恶意插件被清查了,漏洞补丁也发出去了。但插件市场的审核机制目前还没完善,Agent 的权限边界也还没有界定清晰,下一个用包装好的恶意脚本,随时可以重新上架…

Agent 和过去的软件不一样。它不是被动响应的工具,它在后台持续运行。你装一个浏览器插件出了问题,损失的是你的浏览记录;你装了一个有问题的 OpenClaw 技能包,它能动的是你所有接入的账户、文件和通信。攻击面不是一个点,是你整个数字生活的横截面。

这不是 OpenClaw 一家的问题。任何走这条路的 Agent 产品——持久运行、深度授权、自主执行——都面临同一套结构性风险。OpenClaw 只是第一个把这件事逼到明面上的。

下一个同类产品已经在路上了。它会有更好看的界面,更流畅的安装流程,更多人愿意给它最高权限。但在那之前,没有人认真解决一个问题:谁来审核这些插件?

夜雨聆风

夜雨聆风