新型恶意软件“LucidRook”被用于针对非政府组织和大学的定向攻击

一种名为 LucidRook 的基于 Lua 的新型恶意软件正被用于针对台湾非政府组织和大学的鱼叉式网络钓鱼活动。

Cisco Talos 的研究人员将该恶意软件归因于内部追踪的威胁组织 UAT-10362,他们将其描述为“拥有成熟作战技巧”的强大对手。

LucidRook 于 2025 年 10 月被用于攻击,这些攻击依赖于携带受密码保护的存档的网络钓鱼电子邮件。

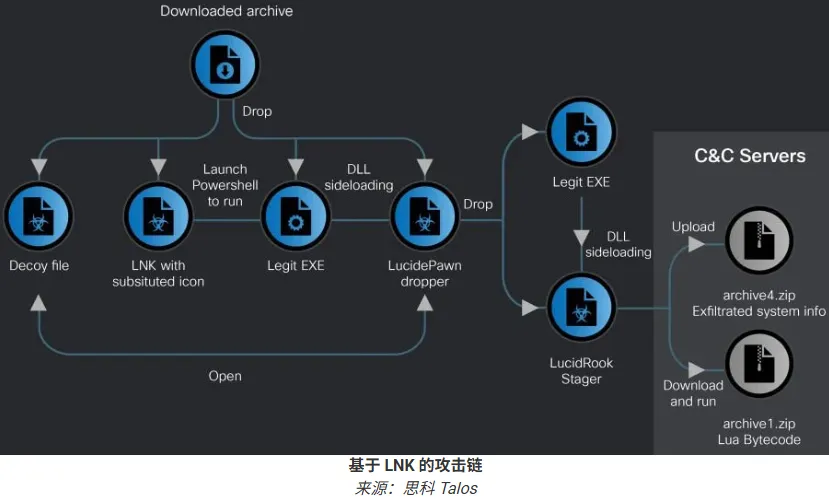

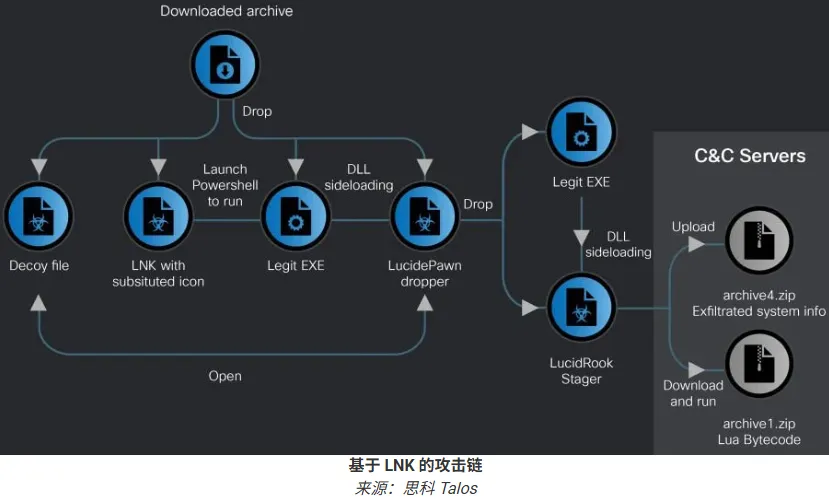

研究人员发现了两条感染链,一条使用 LNK 快捷方式文件,最终投放名为 LucidPawn 的恶意软件投放器;另一条基于 EXE 的感染链利用了伪装成 Trend Micro Worry-Free Business Security Services 的伪造防病毒可执行文件。

基于 LNK 的攻击利用诱饵文件,例如伪造的、看起来像是来自某政府的政府信函,来转移用户的注意力。

Cisco Talos 观察到 LucidPawn 解密并部署一个合法的可执行文件,该文件被重命名以模仿 Microsoft Edge,同时还部署了一个恶意 DLL (DismCore.dll) 以侧载 LucidRook。

LucidRook 的显著特点是其模块化设计和内置的 Lua 执行环境,这使得它可以检索和执行 Lua 字节码形式的第二阶段有效载荷。

这种方法使操作者能够在不修改恶意软件核心代码的情况下更新功能,同时还能限制取证的可见性。此外,通过对代码进行大量混淆,进一步增强了隐蔽性。

Cisco Talos 解释说: “嵌入 Lua 解释器有效地将原生 DLL 变成了一个稳定的执行平台,同时允许攻击者通过更新 Lua 字节码有效载荷,以更轻量级、更灵活的开发流程,针对每个目标或攻击活动更新或定制行为。 ”

这种方法还可以提高运行安全性,因为 Lua 阶段可以只短暂托管,并在交付后从 C2 中移除,而且当防御者只回收装载机而没有外部交付的 Lua 有效载荷时,可以阻碍事后重建。

Talos 还指出,该二进制文件在嵌入式字符串、文件扩展名、内部标识符和 C2 地址方面进行了大量的混淆处理,这使得任何逆向工程工作都变得复杂。

LucidRook 在执行过程中会进行系统侦察,收集诸如用户和计算机名称、已安装的应用程序和正在运行的进程等信息。

数据使用 RSA 加密,存储在受密码保护的存档中,并通过 FTP 泄露到攻击者控制的基础设施。

在研究 LucidRook 时,Talos 的研究人员发现了一个名为“LucidKnight”的相关工具,该工具可能用于侦察。

LucidKnight 的一个显著特点是滥用 Gmail GMTP 来窃取收集到的数据,这表明 UAT-10362 拥有一套灵活的工具包,以满足不同的操作需求。

Cisco Talos 以中等置信度得出结论,LucidRook 攻击是定向入侵活动的一部分。然而,他们未能捕获到 LucidRook 获取的可解密 Lua 字节码,因此尚不清楚感染后采取的具体行动。