一次OpenClaw自我毁灭式更新,暴露 Claw 生态真实现状

-

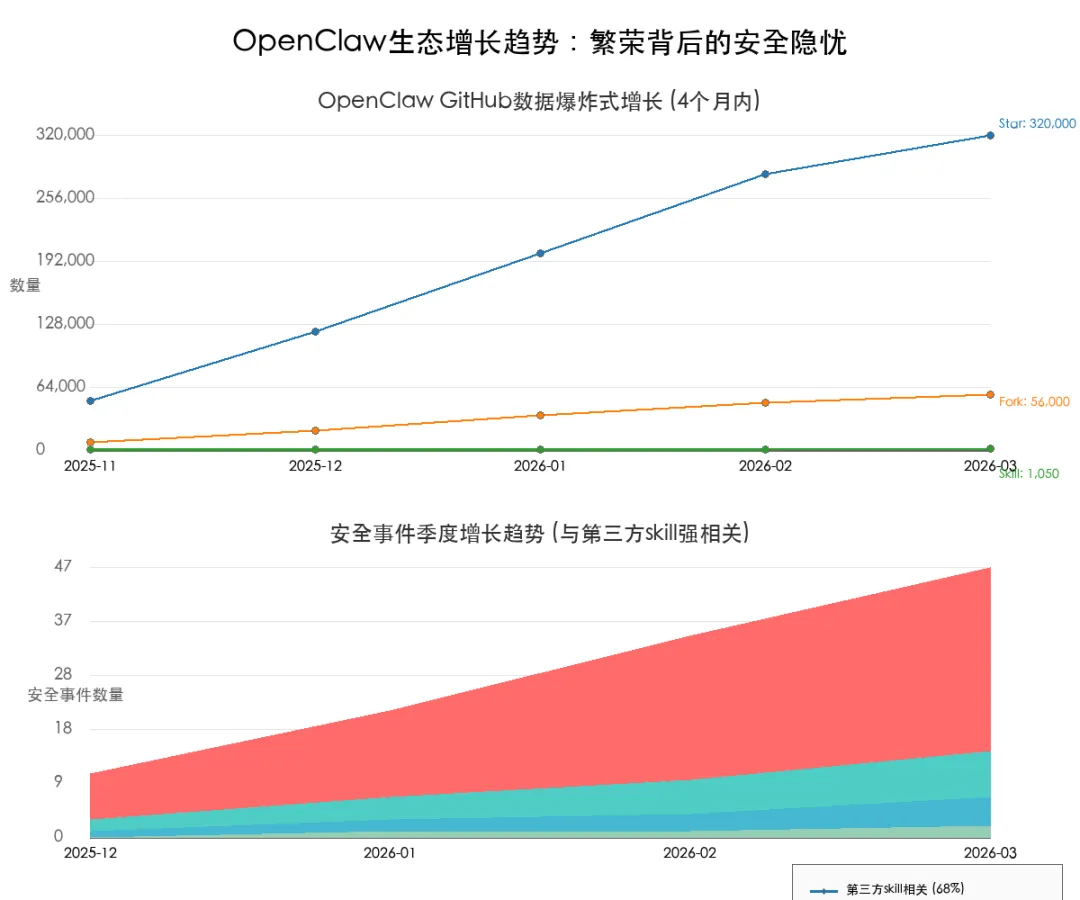

OpenClaw主仓库:30万+ star,5.6万+ fork(4个月内) -

第三方skill数量:1000+(仍在快速增长) -

提供OpenClaw服务的厂商:50+(模型军备竞赛) -

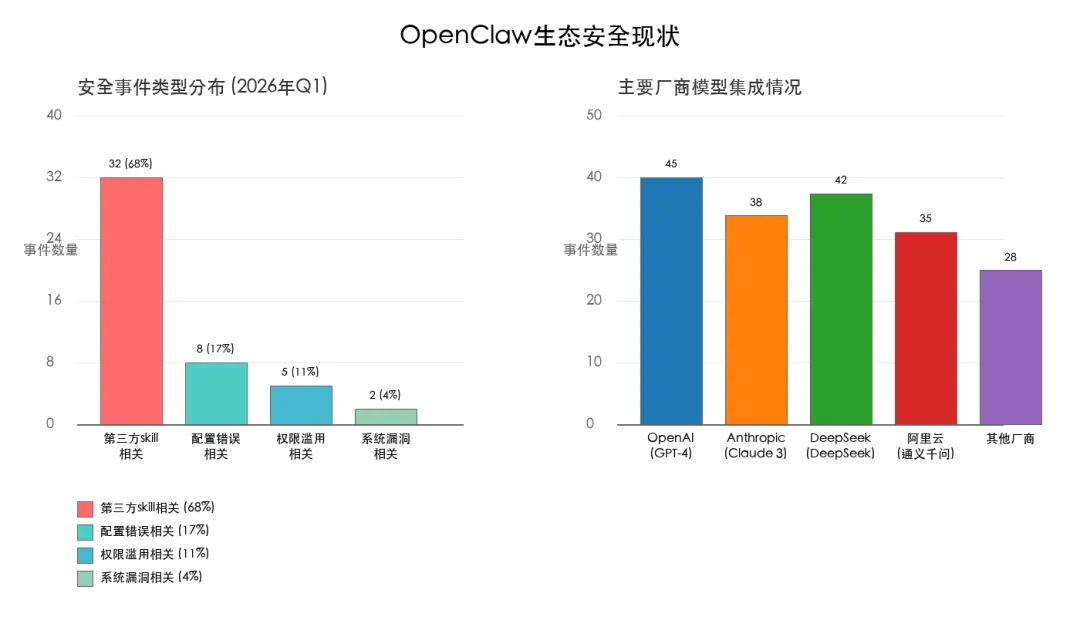

2026年Q1安全事件:47起(68%与第三方skill相关) -

高风险skill占比:约15%(文件操作、网络请求类)

一、OpenClaw的”自杀式”更新:一个产品经理的作死实验

致命对话:当自然语言遇上机械执行

“请你更新到最新版本。”

二、安全警示:当AI助手变成”特洛伊木马”

安全现状:繁荣背后的隐忧

真实案例:当便利变成威胁

隐私的幻觉:私有化部署≠隐私安全

三、安全指南:本地部署OpenClaw的N个必须

权限管理:最小权限原则

创建专用用户(必须执行)

sudo groupadd openclaw

sudo useradd -m -s /bin/bash -g openclaw openclaw-user

sudo passwd openclaw-user # 设置强密码

# 创建专用目录

sudo mkdir -p /opt/openclaw/{data,logs,config}

sudo chown -R openclaw-user:openclaw /opt/openclaw

sudo chmod 750 /opt/openclaw

# 检查用户权限

sudo -u openclaw-user id

sudo -u openclaw-user groups

文件系统权限隔离(关键配置)

#

1. 设置ACL权限

sudo setfacl -R -m u:openclaw-user:rwx /opt/openclaw/data

sudo setfacl -R -m u:openclaw-user:r-

– /opt/openclaw/config

sudo setfacl -R -m u:openclaw-user:–

– /home

sudo setfacl -R -m u:openclaw-user:–

– /etc/shadow

sudo setfacl -R -m u:openclaw-user:–

– /var/log/auth.log

#

2. 检查当前权限

getfacl /opt/openclaw

getfacl ~

确保主目录没有开放权限

#

3. 设置不可变标志(保护关键文件)

sudo chattr +i /etc/openclaw/config.yaml

sudo chattr +i /opt/openclaw/config/*.yaml

网络权限限制(防止数据泄露)

使用ufw防火墙

sudo ufw default deny incoming

sudo ufw default deny outgoing

# 只允许必要的网络访问

sudo ufw allow from 192.168.1.0/24 to any port 3000 # 内网访问

sudo ufw allow out 53 # DNS

sudo ufw allow out 80,443 proto tcp # HTTP/HTTPS(谨慎使用)

# 禁止危险端口

sudo ufw deny out 25 # SMTP(防止邮件泄露)

sudo ufw deny out 587 # SMTP SSL

sudo ufw deny out 465 # SMTPS

sudo ufw deny out 21 # FTP

sudo ufw deny out 22 # SSH(除非必要)

DROP

技能审核:不要盲目信任第三方

安装前的安全检查(必须执行)

#1. 查看skill源码

git clone https://github.com/author/skill-name.git

cd skill-name

#2. 检查关键文件

cat SKILL.md

查看skill描述和权限要求

cat package.json # 检查依赖

cat requirements.txt # Python依赖

ls -la scripts/ # 查看脚本文件

#3. 搜索可疑代码

grep -r “exec|system|spawn|fork|curl|wget” . –include=”.js” –include=”.py” –include=”.sh”

grep -r “upload|send|post|http” . –include=”

.js” –include=”

.py”

grep -r “file|read|write” . –include=”

.js” –include=”*.py”

#

沙盒测试环境(关键步骤)

创建测试环境

mkdir -p /tmp/openclaw-test

cd /tmp/openclaw-test

# 使用Docker隔离测试

docker run –rm -it </span>

–name openclaw-test </span>

-v $(pwd):/workspace </span>

-u nobody:nogroup \ # 使用低权限用户

–network none \ # 禁用网络

openclaw:latest

# 或者在虚拟机中测试

# 使用VirtualBox或VMware创建隔离环境

高风险skill类型检查清单对于以下类型的skill,需要额外警惕:

-

文件系统操作类:检查是否有rm -rf、mv、cp等危险命令

-

网络请求类:检查请求的目标地址是否可信

-

系统命令执行类:检查执行的命令是否需要提权

-

数据导出类:检查导出数据的格式和目标

安装后的监控

监控skill行为

sudo lsof -p $(pgrep -f “skill-name”) # 查看打开的文件

sudo netstat -tunap | grep $(pgrep -f “skill-name”) # 查看网络连接

sudo strace -p $(pgrep -f “skill-name”) -e trace=file,network # 跟踪系统调用

# 设置资源限制

sudo prlimit –pid $(pgrep -f “skill-name”) –nofile=100 # 限制文件打开数

sudo prlimit –pid $(pgrep -f “skill-name”) –cpu=10 # 限制CPU时间

监控与审计:知道它在做什么

日志配置(config.yaml)

lo

gging:

level: debug

file: /var/log/openclaw/debug.log

max_size: 100MB

max_files: 10

compress: true

audit: true

audit_file: /var/log/openclaw/audit.log

敏感操作记录

sensitive_operations:

– file_read: true

– file_write: true

– network_request: true

– command_exec: true

– permission_change: true

实时监控脚本

#!/bin/bash

realtime-openclaw-monitor.sh

# 监控文件修改

inotifywait -m -r /opt/openclaw/data -e modify,create,delete |

while read path action file; do

echo “$(date): $action $path$file” >> /var/log/openclaw/file-monitor.log

# 如果是敏感文件,立即警报

if [[ “$file” =~ .(pem|key|env|secret) ]]; then

echo “ALERT: $path$file” | tee -a /var/log/openclaw/alerts.log

fi

done &

# 监控进程行为

while true; do

# 检查是否有新进程

NEW_PID=$(pgrep -f “openclaw” | grep -v $)

for pid in $NEW_PID; do

echo “$(date): 新进程 PID=$pid, 命令: $(ps -p $pid -o cmd=)” >> /var/log/openclaw/process-monitor.log

done

设置警报规则

使用fail2ban监控日志

cat > /etc/fail2ban/jail.d/openclaw.conf << EOF

[openclaw]

enabled = true

port = 3000

filter = openclaw

logpath = /var/log/openclaw/debug.log

maxretry = 3

bantime = 3600

EOF

cat > /etc/fail2ban/filter.d/openclaw.conf << EOF

[Definition]

failregex = ^.*ERROR.permission denied.$

^.WARN.suspicious.$

^.audit./etc/shadow.

$

ignoreregex =

EOF

# 重启fail2ban

sudo systemctl restart fail2ban

夜雨聆风

夜雨聆风