OpenClaw无明文凭证方案

OpenClaw 无明文凭证方案

本文介绍如何通过阿里云 IDaaS Agent ID Guard 实现 OpenClaw 的动态凭证管理,彻底解决密钥硬编码、权限无隔离、身份缺失等核心安全问题,构建零信任的 AI Agent 凭证管理体系。

一、为什么 OpenClaw 需要 Agent ID Guard

OpenClaw 面临的核心挑战

🔴 密钥硬编码(高风险)大模型 API Key 明文存储在配置文件或环境变量中,泄露后无法溯源

🔴 权限无隔离(高风险)多 Agent 共享同一组凭证,无法实现”谁能访问什么”的细粒度管控

🟡 身份缺失(中风险)无法识别”哪个 Agent、代表谁、基于什么授权”发起请求,审计链路断裂

🔴 委托失控(高风险)用户通过 Agent 交互时,Agent 实际权限可能远超用户本身

🟡 运维负担(中风险)凭证轮换依赖人工,Agent 规模增长后难以持续

通过 IDaaS 的 Agent ID Guard 来实现:OpenClaw 负责”怎么调”,Agent ID Guard 负责”谁能调、凭什么调、调了之后怎么追”。

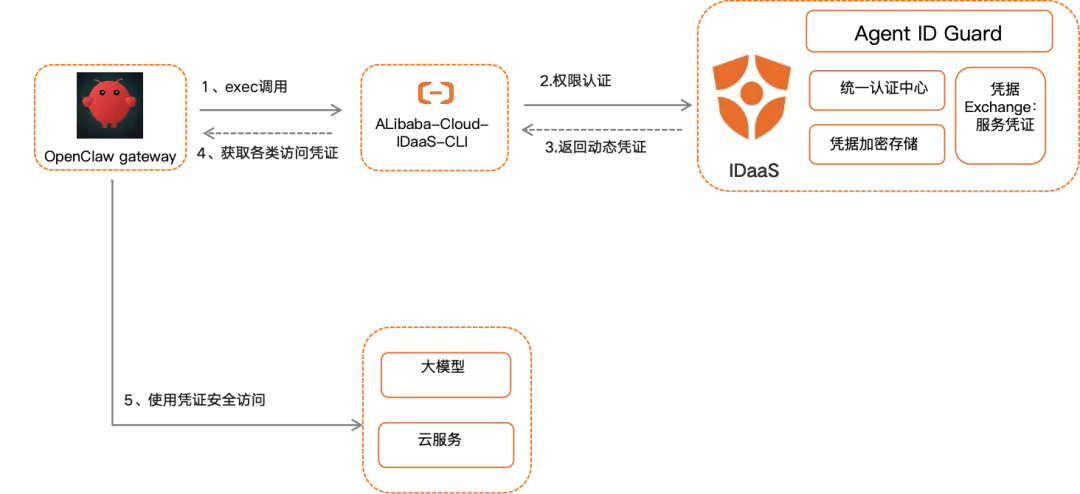

二、技术架构与原理

核心组件与协作流程

简单理解:OpenClaw 要操作外部的模型、工具,一旦涉及到凭证都可以通过这个链路集成。

🔧 OpenClaw GatewayAI 网关,负责 Agent 编排与模型路由,通过 exec Secret Provider 触发凭证获取

🔧 alibaba-cloud-idaas CLI命令行工具,实现 OpenClaw Secret Provider 协议,桥接 OpenClaw 与 IDaaS 服务

🔧 IDaaS Agent ID Guard统一身份认证与凭证管理服务(内含 Authorization Server、PAM Server、KMS),验证 Agent 身份,动态分发 API Key / STS Token

OpenClaw Secret 协议

alibaba-cloud-idaas CLI 实现了 OpenClaw Secret Provider exec 规范,通过 stdin/stdout 完成凭证交换:

请求(stdin):

{ "protocolVersion": 1, "provider": "idaas", "ids": ["model_key", "oss_key"] }响应(stdout):

{ "protocolVersion": 1, "values": { "model_key": "sk-xxxxxxxxxxxx" }, "errors": { "oss_key": { "message": "unauthorized" } } }CLI 内部工作流:读取 stdin 请求 → 基于 Profile 认证获取 AT_pam → 逐个调用 Credential API 获取凭证 → 组装标准响应输出到 stdout。

支持的动态凭据场景

- AI 模型 Provider

– models.providers.*.apiKey(OpenAI / Claude / Gemini 等)

- 语音服务

– talk.apiKey

- 通讯渠道

– Telegram / Slack / Discord / WhatsApp 等 Bot Token

- 工具 – Web Search

– tools.web.search.apiKey

- 插件凭证

– plugins.entries.*.apiKey

- Webhook / Hooks

– hooks.token

- Auth Profile

– profiles.*.keyRef / tokenRef

认证方式对比与选型指南

✅ RAM Role(AKless)适用于阿里云 ECS、函数计算等支持绑定 RAM Role 的环境

✅ PKCS#7 工作负载身份(AKless)适用于阿里云 ECS、轻量应用服务器、无影云电脑、AWS EC2

✅ Device Code Flow(AKless)适用于本地开发机 / 有浏览器环境

✅ OIDC Token(AKless)适用于基于 K8S 的部署环境(如阿里云 ACK)及支持 OIDC 的 CI/CD 工具

✅ Private CA 证书适用于企业内网 / 专有云

⚠️ Client Credentials (M2M)需要 Client Secret,适用于无根信任解决方案且部署环境可信的场景

Agent 凭证隔离原理多 Agent 场景下,每个 Agent 在 IDaaS 中注册为独立 Client,通过不同的 Profile 对应不同的 Client ID 和授权策略。每个 Agent 只能获取其被授权的凭证,权限边界清晰,互不交叉。

三、阿里云 ECS 部署 OpenClaw 实战

3.1 IDaaS 控制台配置

步骤 1:创建 Agent ID(应用身份)

-

登录 IDaaS 管理控制台

-

访问菜单 Agent 身份安全 → 注册 Agent 身份

-

在 Agent 配置页面点击 Agent 节点进入配置流程,填写 Agent 名称

-

记录生成的 Agent ID(如 app_ngfs**********************)

步骤 2:创建出站节点(大模型、三方服务等)

-

在 Agent 配置页面点击 Agent 节点右边的 + 添加出站节点,选择大模型或者三方服务

-

添加大模型节点服务,选择已有大模型 API Key 凭据或添加新凭据

-

创建凭据时填写:凭据名称、API Key 标识(如 default_model)、实际的 API Key 值

步骤 3:配置 ECS RAM Role

在部署 OpenClaw 的 ECS 绑定 RAM Role 角色,并添加如下权限 Policy(替换 {#InstanceId} 和 {#ApplicationId}):

{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": "eiam:GenerateOauthToken", "Resource": [ "acs:eiam:*:*:instance/{#InstanceId}/application/{#ApplicationId}" ] } ] }3.2 ECS 部署环境配置

效果:让 OpenClaw 从 Agent ID 里面动态获取凭证。

步骤 1:安装 CLI 工具

# 下载预编译二进制(以 Linux amd64 为例) wget https://github.com/aliyunidaas/alibaba-cloud-idaas/releases/download/v0.1.0-preview11/alibaba-cloud-idaas-linux-0.1.0-preview11-amd64.tgz tar -zxvf alibaba-cloud-idaas-linux-0.1.0-preview11-amd64.tgz chmod +x alibaba-cloud-idaas mv alibaba-cloud-idaas /usr/local/bin/alibaba-cloud-idaas步骤 2:配置 CLI Profile

创建配置文件 ~/.cloud_idaas/idaas-cli.json:

{ "version": "1", "current_profile": "openclaw-agent", "profile": { "openclaw-agent": { "agent": { "instance_id": "idaas_wrws**********************", "developer_api_endpoint": "eiam-developerapi.cn-hangzhou.aliyuncs.com", "access_token_provider": { "open_api": { "instance_id": "idaas_wrws**********************", "application_id": "app_ngf****", "audience": "urn:cloud:idaas:pam", "scope_values": [".all"], "type": "ecs_ram_role", "role_arn": "acs:ram::***:role/****" } } } } } }步骤 3:验证 CLI 连通性

# 测试 openclaw-secret 子命令 echo '{ "protocolVersion": 1, "provider": "idaas", "ids": ["default_model"] }' \ | /usr/local/bin/alibaba-cloud-idaas openclaw-secret -p openclaw-agent # 预期输出 { "protocolVersion": 1, "values": { "default_model": "sk-aac*****************************" } }步骤 4:配置 OpenClaw Gateway

在 OpenClaw 配置文件中添加 secrets 配置,将对应的 apiKey 静态值替换为动态获取:

{ "secrets": { "providers": { "idaas": { "source": "exec", "command": "/usr/local/bin/alibaba-cloud-idaas", "args": ["openclaw-secret", "-p", "openclaw-agent"], "passEnv": ["HOME"], "jsonOnly": true } } }, "models": { "providers": { "qwen": { "apiKey": { "source": "exec", "provider": "idaas", "id": "default_model" } } } } }步骤 5:启动验证

# 启动 OpenClaw Gateway openclaw gateway start # 验证日志中无凭证获取错误 tail -f /var/log/openclaw/gateway.log | grep -i "secret\|credential"— END —

夜雨聆风

夜雨聆风