虚拟光驱软件DAEMON Tools 自4月起遭遇供应链攻击

谁能想到呢?那个陪着咱们这代人挂载镜像、打盗版游戏的“老战友” DAEMON Tools,这次居然晚节不保。

最近炸锅了,说是这款虚拟光驱神器的官方渠道,从 2026 年 4 月初就被人“投毒”了。简单的说,就是黑客直接把官家的老巢给端了,并正大光明地分发起带毒的安装包,波及了全球几千台设备。

卡巴斯基那边的调查结果是:黑客压根没插入虚头巴脑的钓鱼链接,而是直接在官方的二进制文件里加了“料”,而且还贴心地打上了人家开发商 AVB Disc Soft 的正规数字签名。这谁防得住啊?

具体的“投毒”时间是从 4 月 8 号开始的。从 12.5.0.2421 到 12.5.0.2434 这几个版本的用户全都在射程之内。黑客为了把戏演得逼真,连域名都注册得跟官方网站一样,双胞胎似的。三个核心文件 DTHelper.exe、

DiscSoftBusServiceLite.exe

DTShellHlp.exe

全都成了“内鬼”,只要你一开机,它们就开始在后台偷偷摸摸跟黑客的指挥中心(C2)打报告,那叫一个敬业呀。

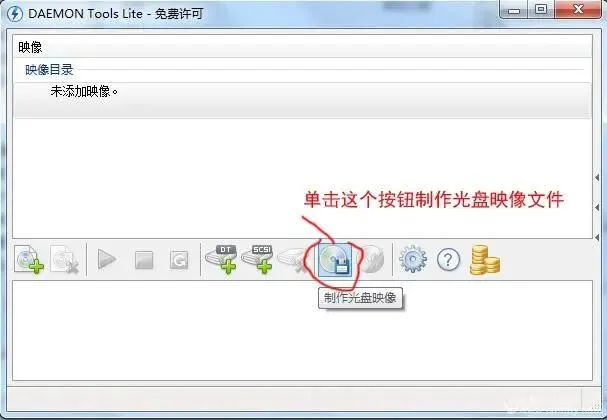

这波攻击的套路也是妥妥的“职场范儿”,分工极其明确。第一阶段,先给你塞个“信息小偷”。它不急着搞破坏,而是像查户口一样,把你电脑的 MAC 地址、主机名、装了啥软件、甚至网络配置和语言设置全摸个透。这些数据传回去,就是为了让黑客在后台“选妃子”:看看谁是普通屌丝,谁是大肥羊。

有趣的是,载荷里还发现了一些中文字符,这让大家对幕后主使的身份展开了无限遐想,虽然还没正式锤死。

虽说中招的人不少,但黑客也没打算对每个人都倾注感情。绝大多数普通人只是被搜集了信息,只有极少数像政府、制造业、科研院所这样的“高价值目标”,才会享受到黑客的第二阶段“贵宾服务”。这种有针对性的“精准扶贫”,足以说明这帮人不是来要饭的,而是带着战略任务来的特务。

一旦黑客认定你是大客户,就会空投一种极简后门,能直接在内存里运行,连个脚印都不留。在有些案例里,他们还部署了一个叫 QUIC RAT 的高级玩意,能把自己藏进记事本(notepad.exe)这些正经进程里,通信协议玩得比你家的路由器都溜,藏身术简直100分。

目前,这场“带毒版虚拟光驱”的环球旅行已经走过了 100 多个国家。俄罗斯、巴西、土耳其领跑,咱们中国也有不少人中招。虽然大部分受害者还停留在“查户口”阶段,但确实让人背后发凉。

卡巴斯基说,他们的安全软件能根据异常的 PowerShell 活动或者临时目录的骚操作把这些毒揪出来。给出的建议也很老道:4 月 8 号之后装过这款软件的,赶紧去审计一下系统吧,重点查查有没有奇怪的命令行在跑。别总觉得老牌软件就稳如泰山,在现在的供应链攻击面前,曾经的“好兄弟”指不定什么时候就在背后捅你一刀。这次事件再次提醒大家:信任是奢侈品,零信任才是活命的根本,哪怕是陪了你十年的软件,该防也得防啊。

夜雨聆风

夜雨聆风