当前时间: 2026-04-23 14:04:54

更新时间: 2026-04-23

分类:软件教程

评论(0)

第三方测试机构是如何做软件安全漏洞测试的?

第三方测试机构一般依据GB/T25000.51-2016标准,通过渗透测试、漏洞扫描、代码审计等方法,找出系统存在的安全漏洞,帮助委托方优先分配资源处理高威胁问题。

漏洞严重程度评估是第三方测试机构在执行测评工作时的重点环节,其目标是量化漏洞可能带来的风险。发现的漏洞、数量、危险级别等数据均会如实写进测试报告中。

在软件测评中,测试机构一般使用行业公认的漏洞量化标准CVSS(通用漏洞评分系统)作为基础量化标准外,还会结合以下维度来综合评估。

-

漏洞利用可能性:漏洞的实际威胁与利用门槛直接相关,即使CVSS高分漏洞,若无公开PoC(概念验证)、无在野利用记录,风险也会降低;反之,中低分漏洞若存在现成攻击脚本或被勒索团伙针对性利用,风险则会升高。

-

攻击面暴露程度:漏洞是否处于可被攻击的范围内,是风险能否转化为现实威胁的前提。判断标准包括:是否公网可访问、是否处于核心网络区域、是否关联敏感服务(如CI/CD系统、数据库)。

-

资产价值关联度:同一漏洞在不同价值资产上的风险差异很大,需结合资产重要程度加权评估。核心资产上的漏洞无论CVSS分数高低,均需提升风险等级;非核心资产(如测试环境服务器)的漏洞可适当降低优先级。

-

攻击路径可达性:单一漏洞需能嵌入完整攻击链才构成实际风险。需评估攻击者能否通过该漏洞突破边界、获取初始权限、横向移动至核心资产,实现权限提升。

-

业务影响范围:从业务视角评估漏洞被利用后的损失,包括数据泄露、业务中断、合规风险等。

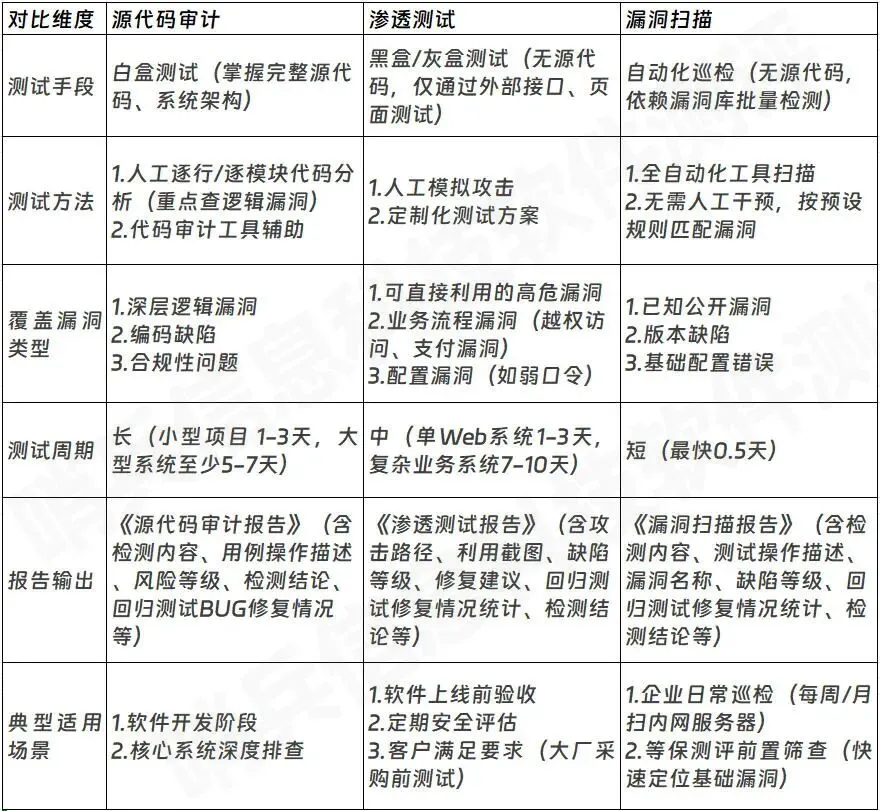

在选择安全漏洞检测方法时,代码审计、渗透测试、漏洞扫描虽均能覆盖SQL注入、跨站脚本、弱口令等常见安全风险,但三者的技术路径与价值产出存在本质差异,选择逻辑应匹配甲方的测试目标、软件所处阶段、预算约束及风险容忍度。三种方法既可单独选用,也可组合实施——实际项目中组合使用更为常见,例如:先漏扫初筛漏洞,再渗透验证可利用性,最后审计代码补根源。

哨兵信息科技集团有限公司,国内专业的第三方测评服务机构,拥有成熟的漏洞测评技术体系和经验丰富的技术团队,可依据国家相关标准、企业标准或行业规范(如电力10929.5标准),提供合规、专业的软件安全漏洞测试服务。机构具备CMA、CNAS等多项资质,资质认可范围覆盖应用软件全维度测试,所有检测项目均可出具加盖CMA/CNAS章的权威报告,充分满足项目验收、招投标、政策申报等各类场景需求。如果您正在寻找第三方测试服务,欢迎通过以下方式咨询。

夜雨聆风

夜雨聆风