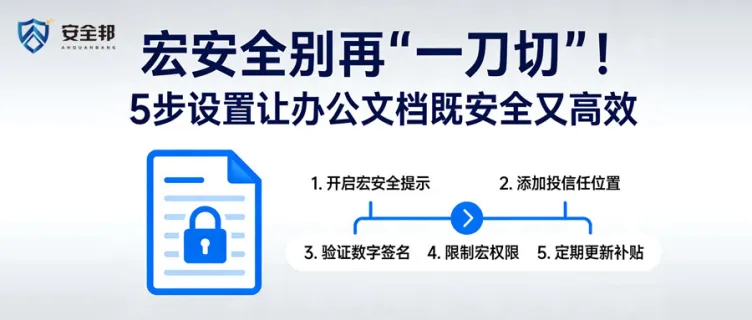

宏安全别再“一刀切”!5步设置让办公文档既安全又高效

在机关、单位日常办公中,宏作为自动化办公的“利器”,却成了境外组织窃密的 “突破口”。此前国家安全部通报的案例中,境外间谍正是通过嵌入恶意宏的 Word 文档,试图窃取前沿科技机密。但一刀切禁用所有宏,又会导致合法办公需求受阻 —— 如何在安全与效率间找到平衡?今天 “保密观” 教你 5 步精准设置,筑牢宏安全防线。

典型案例:轻信“宏启用提示”,科研数据险些外泄

某省级科研单位工作人员李某,收到一封标注“紧急审批文件” 的邮件,附件为 Word 文档。打开后弹出 “启用宏以查看审批流程” 的提示,李某因急于完成工作,未核实发件人身份便点击 “启用内容”。随后电脑看似正常运行,但 3 天后单位保密检查时发现,其计算机已被植入木马,存储的 30 余份涉密科研数据被窃取,李某因违反保密规定受到政务处分。

宏安全误区:不是“开或关”,而是 “信与控”

很多人误以为宏安全只有“启用” 和 “禁用” 两个选项,实则陷入了认知误区。宏的核心风险源于 “不可信的来源” 和 “未受控的执行”,只要掌握精细化管控方法,就能有效规避风险:

危险场景:陌生邮件附件、网络下载的文件启用宏

安全场景:本单位已签名的模板文件、内部审批流程文档

5 步宏安全设置指南(WPS/Office 通用)

第 1 步:建立数字证书,给合法宏 “贴身份证”

这是最核心的防护措施,能有效区分恶意宏与合法宏:

打开 WPS/Office,进入「开发者工具」→「数字证书」→「创建数字证书」

填写单位名称、部门信息,设置 1-2 年有效期(建议每年更新)

导出证书为.pfx 格式,设置密码备份(企业可统一部署商业数字证书)

✅ 作用:只有带有本单位数字签名的宏,才会被允许运行,从源头阻断恶意宏。

第 2 步:分级设置宏安全级别,按需管控

进入「文件」→「选项」→「信任中心」→「宏设置」,根据使用场景选择:

|

场景 |

推荐级别 |

核心作用 |

|

公用电脑(会议室) |

完全禁用 |

杜绝任何宏运行,零风险 |

|

机关单位办公电脑 |

仅启用数字签名宏 |

只信任已认证的合法宏 |

|

个人办公电脑 |

用户确认后启用 |

陌生宏需手动批准,兼顾安全与灵活 |

|

开发调试环境 |

完全启用(虚拟机隔离) |

仅在隔离环境中使用,禁止连接涉密网 |

第 3 步:设置受信任位置,打造 “安全办公区”

在电脑本地磁盘创建专属文件夹(如 C:\ 办公安全文件夹),避免存放在网络位置

进入「信任中心」→「受信任位置」,添加该文件夹并取消 “允许网络位置”

仅将内部模板、常用报表等合法含宏文件放入此文件夹

✅ 作用:受信任位置内的文件可自动运行宏,外部文件需严格审核,减少重复操作。

第 4 步:启用前必做 6 项检查,拒绝 “盲目允许”

即使是看似可信的文件,启用宏前也要完成以下检查:

核实来源:是否为单位内部人员发送,有无正式通知

检查签名:是否带有本单位数字证书签名,签名是否有效

扫描病毒:用终端安全工具查杀,确认无恶意代码

查看代码(可选):通过「开发者工具」→「Visual Basic」,检查是否有 “Shell”“Kill” 等危险代码(参考下表)

|

危险代码特征 |

风险等级 |

可能用途 |

|

Shell、CreateObject |

高危 |

执行外部程序、植入木马 |

|

Kill、FileCopy |

高危 |

删除文件、窃取数据 |

|

XMLHTTP、WinHttpRequest |

中危 |

远程传输数据 |

第 5 步:开启运行日志,全程追溯留痕

在宏代码开头添加日志记录功能(企业可统一部署):

|

Sub 日志记录(宏名称 As String) Dim 日志文件 As String 日志文件 = “C:\宏运行日志\log_” & Format(Date, “yyyymmdd”) & “.csv” Open 日志文件 For Append As #1 Print #1, Now & “,” & Environ(“USERNAME”) & “,” & ThisWorkbook.Name & “,” & 宏名称 Close #1 End Sub |

✅ 作用:记录每一次宏运行的时间、用户、文件名,便于安全审计和风险追溯。

保密观提醒:宏安全是责任,更是底线

根据《中华人民共和国保守国家秘密法实施条例》,机关、单位工作人员对本岗位保密工作负直接责任,因违规操作导致泄密的,将依法追究责任。宏安全设置看似繁琐,实则是守护国家秘密的“第一道关卡”:

机关、单位应统一部署数字证书体系,通过组策略推送安全设置;

工作人员需牢记“三不原则”:不启用陌生文件宏、不关闭安全提示、不随意修改信任设置;

定期开展保密培训,让每一位办公族都成为宏安全的“守护者”。

筑牢宏安全防线,既守护国家秘密,也让办公更高效—— 转发给身边同事,一起杜绝 “指尖上的泄密”!

夜雨聆风

夜雨聆风