当前时间: 2026-04-28 15:44:11

更新时间: 2026-04-28

分类:软件教程

评论(0)

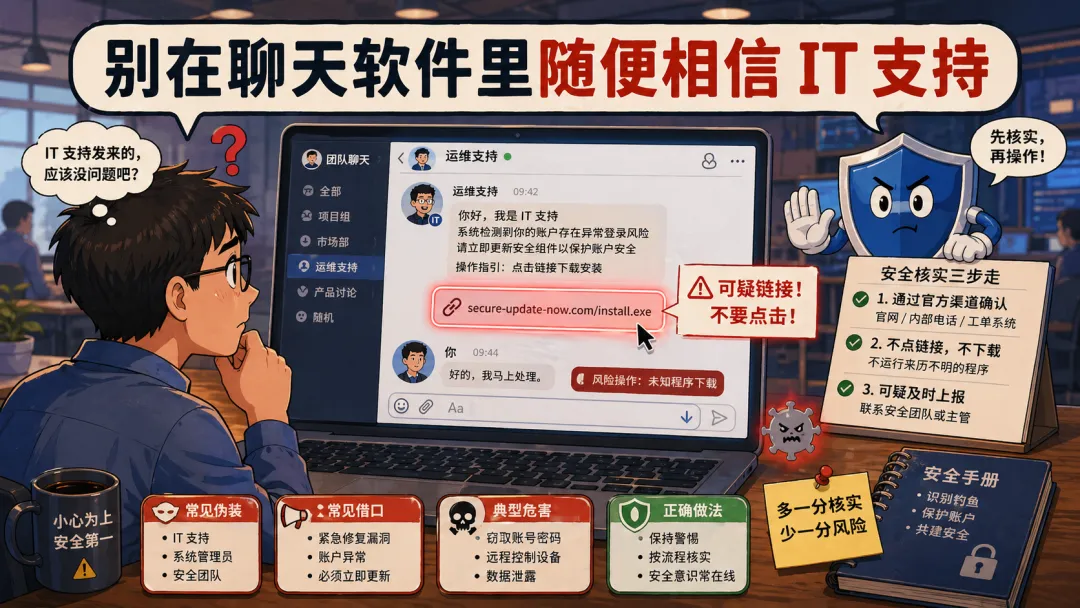

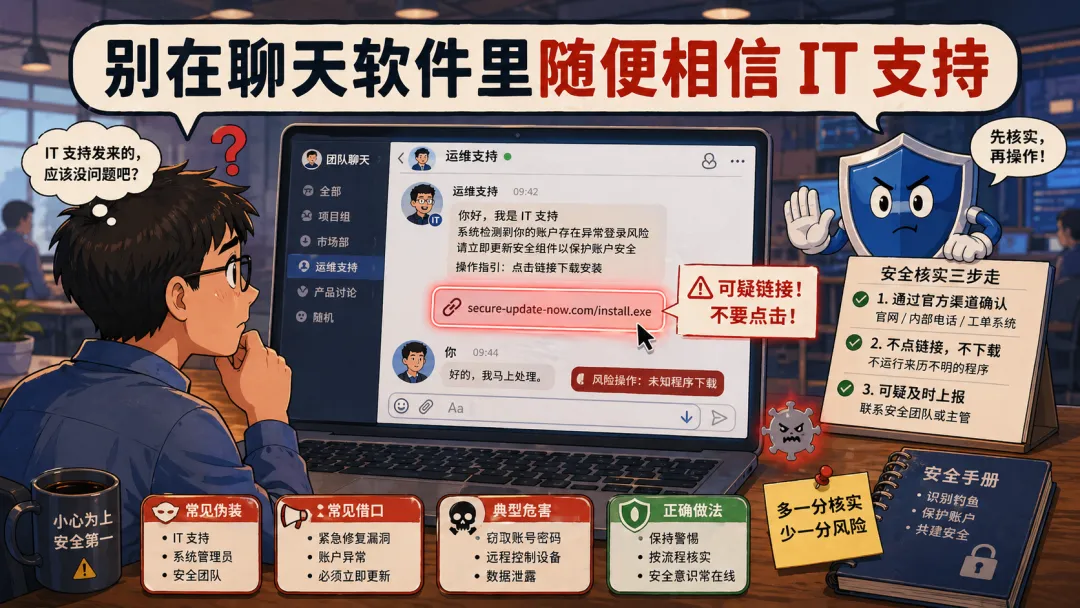

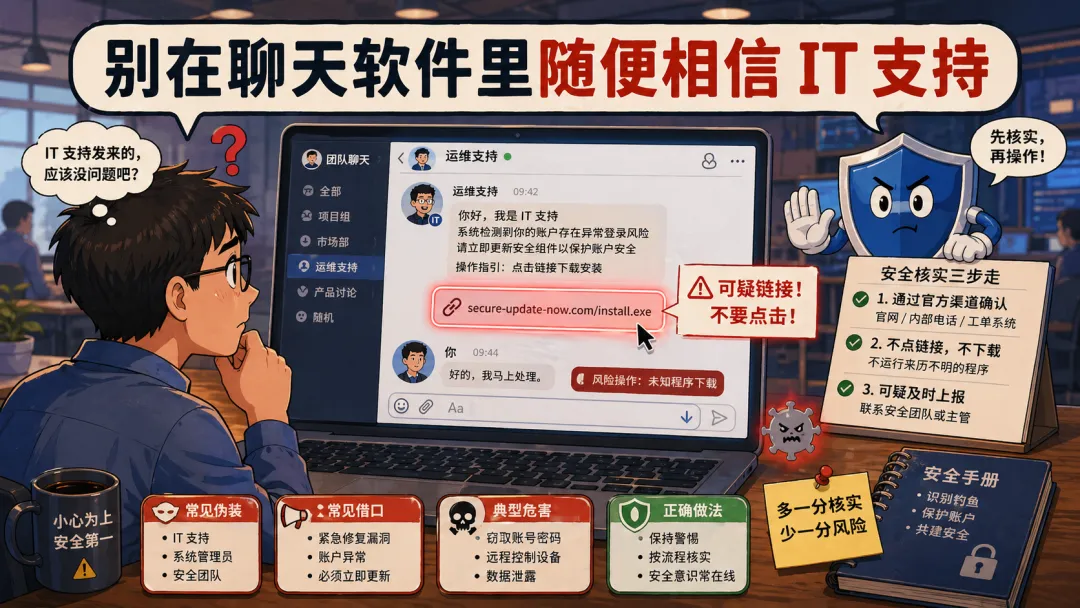

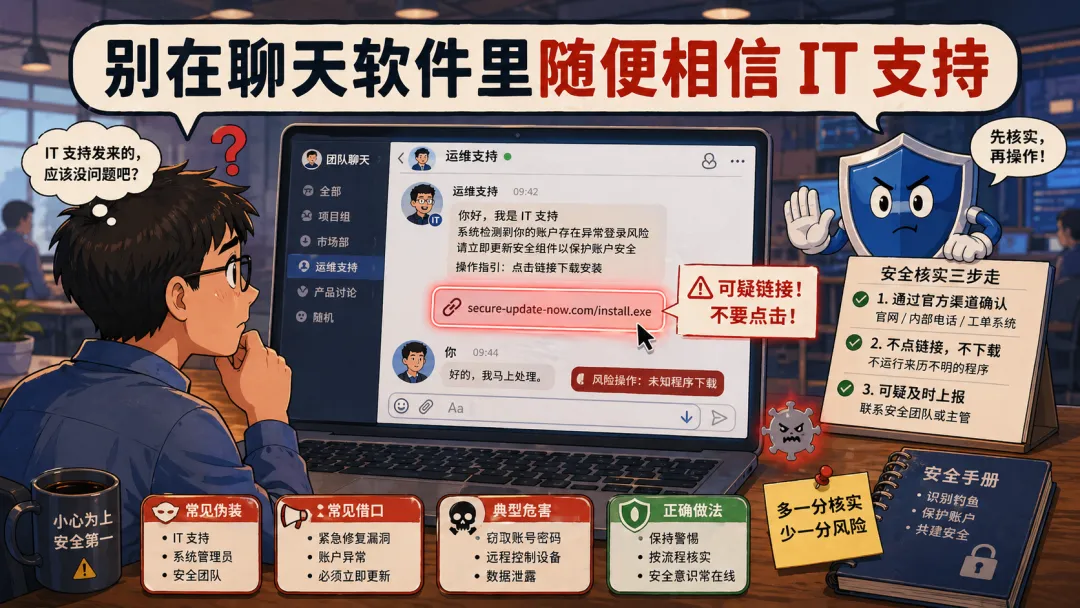

别在聊天软件里随便相信“IT 支持”

最近安全社区里有个很现实的攻击方式又被讨论起来:攻击者不再只靠钓鱼邮件,而是跑到企业聊天软件里,假装自己是 IT 支持。它的套路不复杂。先制造一点混乱,比如大量垃圾邮件、账号异常提醒、系统更新提示。然后有人在聊天软件里私聊你:“你好,我是 IT 支持,检测到你的账号有风险,请按这个链接安装修复工具。”很多人这时候会放松警惕。因为它不是陌生邮件。它出现在工作聊天里。头像看起来像同事,话术也很像内部支持。但这恰恰是危险的地方:攻击者正在借用你对“内部沟通工具”的信任。

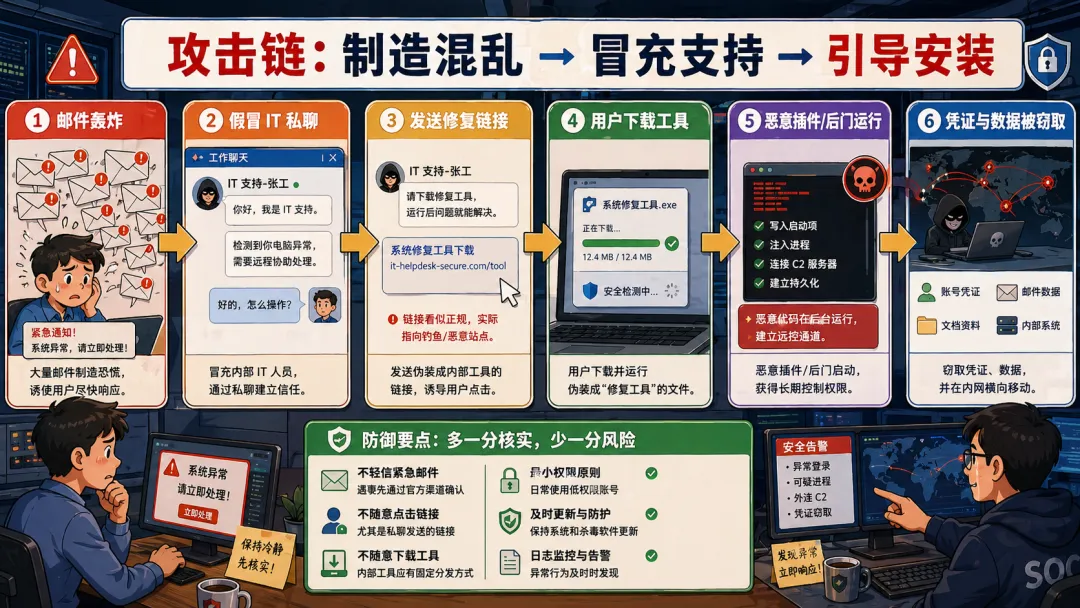

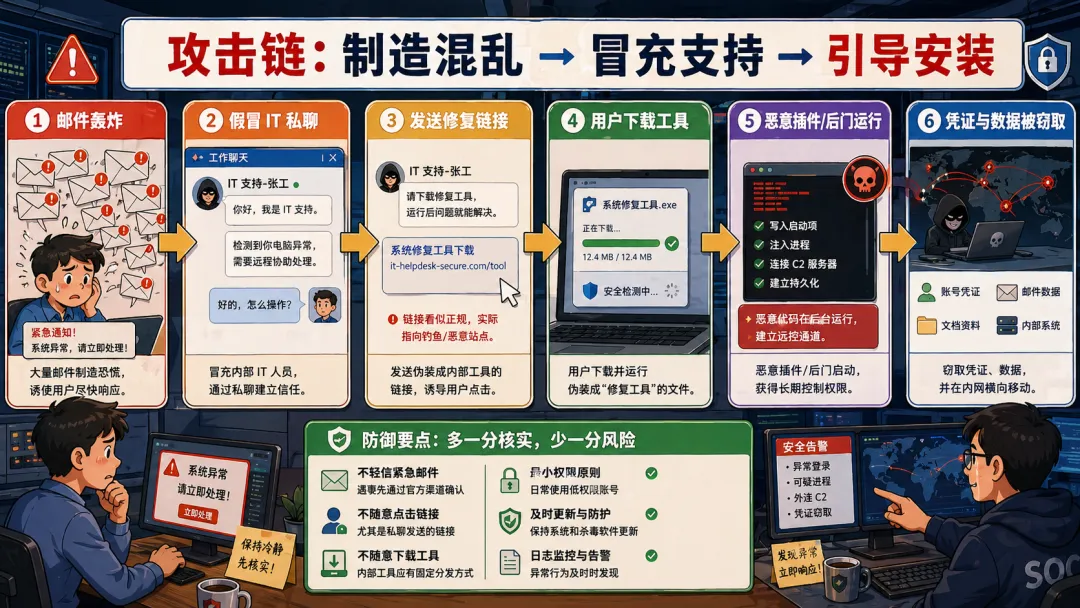

这个攻击链是怎么走的这类攻击通常不是一上来就丢木马。它更像一场小型心理战。第一步,制造焦虑。比如让你邮箱里出现大量异常通知,或者让你觉得账号出了问题。第二步,冒充支持。攻击者通过聊天软件联系你,假装自己是 IT、运维、系统管理员或安全团队。第三步,引导操作。让你点击链接、下载工具、安装插件、共享屏幕,甚至远程协助。第四步,进入内网。一旦你执行了不该执行的程序,对方就可能拿到凭证、浏览器会话、远程控制入口,甚至继续横向移动。这套流程不靠技术炫技。它靠的是信任和忙乱。

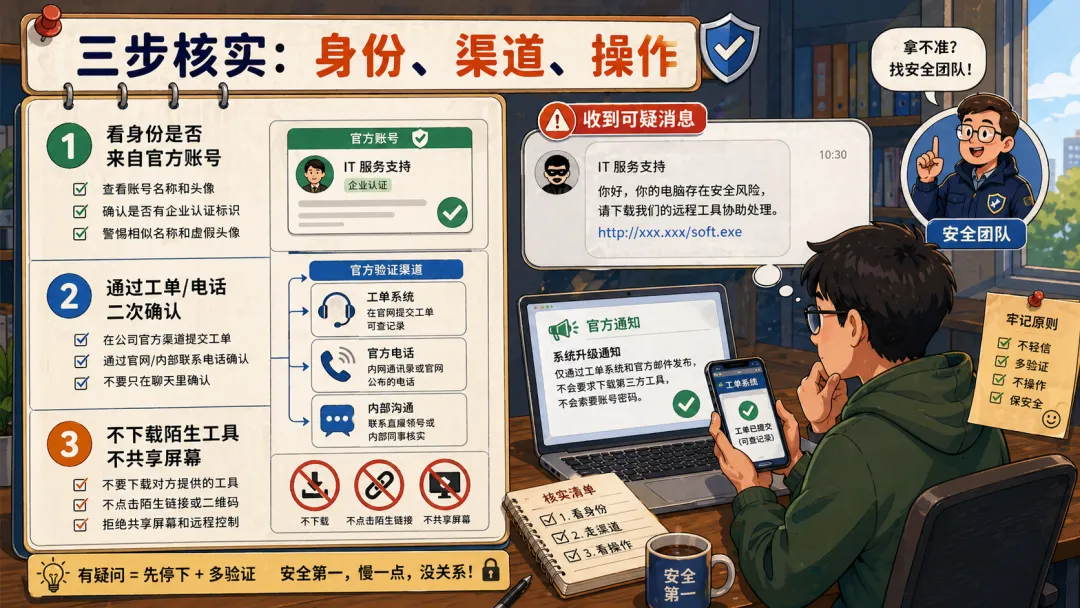

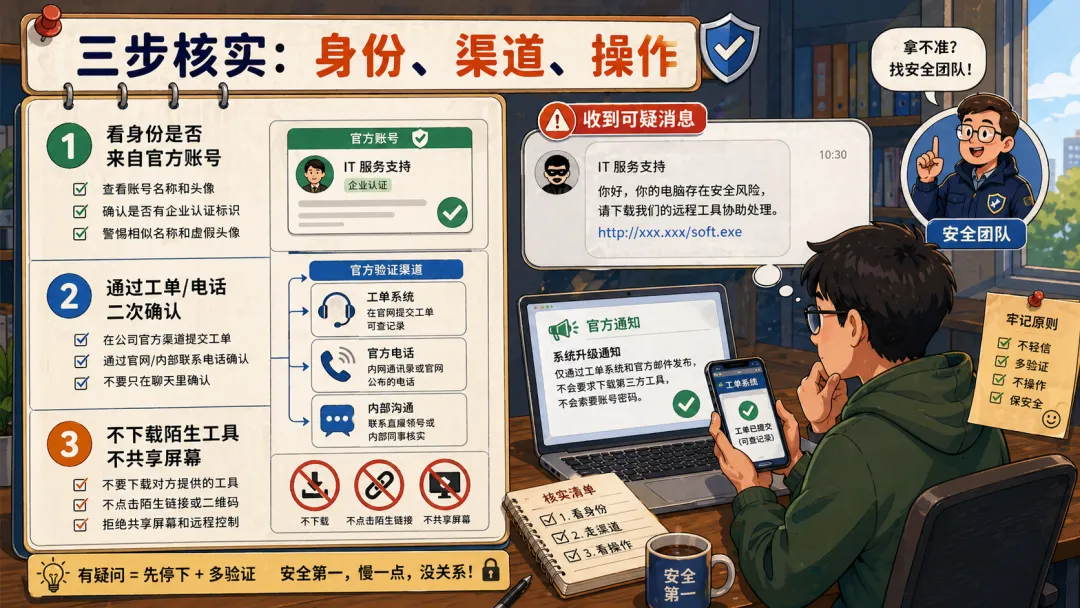

三步核实,不要急着配合遇到“IT 支持”私聊你,不要马上点链接。先做三步核实。第一,看身份对方是不是公司官方支持账号?是不是来自内部通讯录?头像和昵称能不能伪造?只看头像和名字,不够。第二,看渠道真正的支持流程,通常应该能在工单系统、内部公告、官方电话或固定群里验证。如果对方只让你在私聊里操作,风险就高。第三,看动作凡是让你下载工具、共享屏幕、输入验证码、重置密码、关闭安全软件,都要停一下。这些都属于高风险动作。

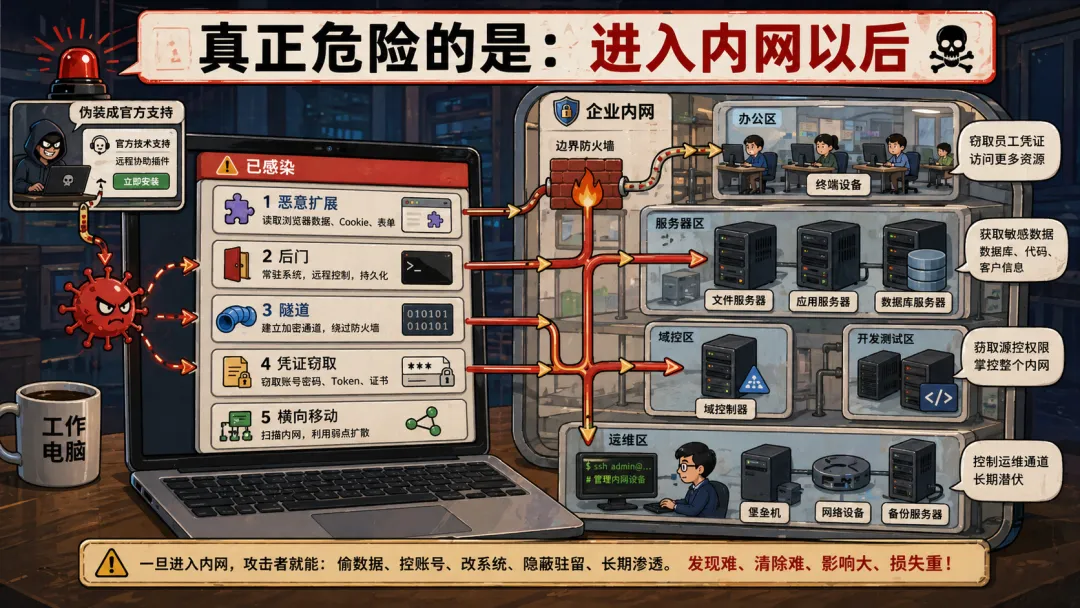

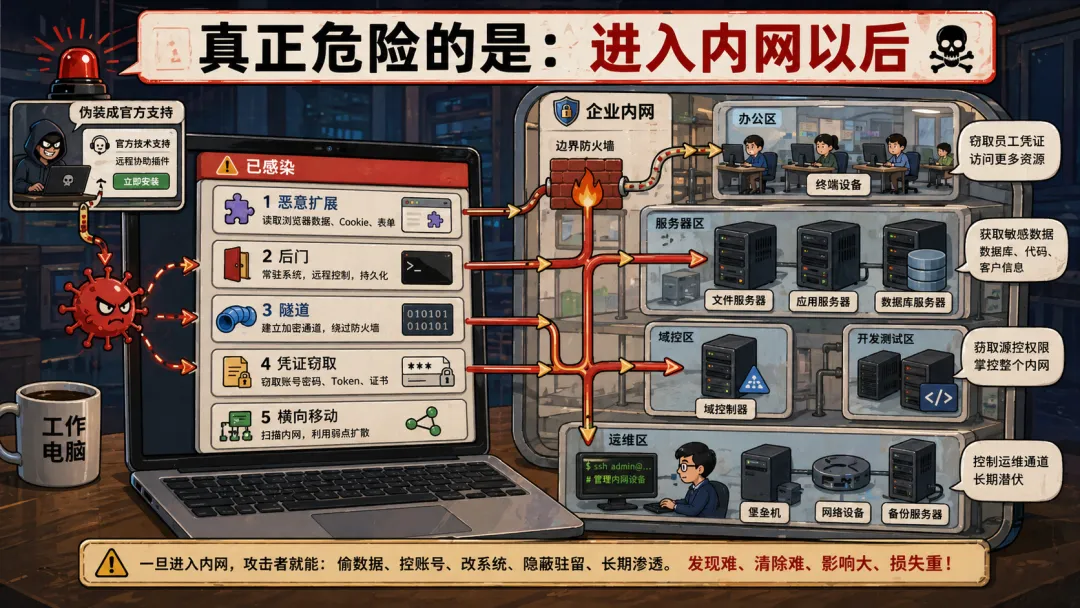

真正危险的是进入内网以后很多人以为点错一个链接,最多就是中个病毒。企业场景里没这么简单。攻击者真正想要的,往往不是你这台电脑本身。而是通过你的账号和设备,进入更深的内部系统。它可能拿到:• 浏览器里保存的会话。• 内部系统的访问权限。• 远程控制入口。• VPN 或单点登录凭证。• 代码仓库、文档、客户数据的访问路径。一台普通员工电脑,可能是进入整张内部网络的第一块跳板。所以这类攻击不能只靠“个人小心”。公司也要把流程和权限设计好。

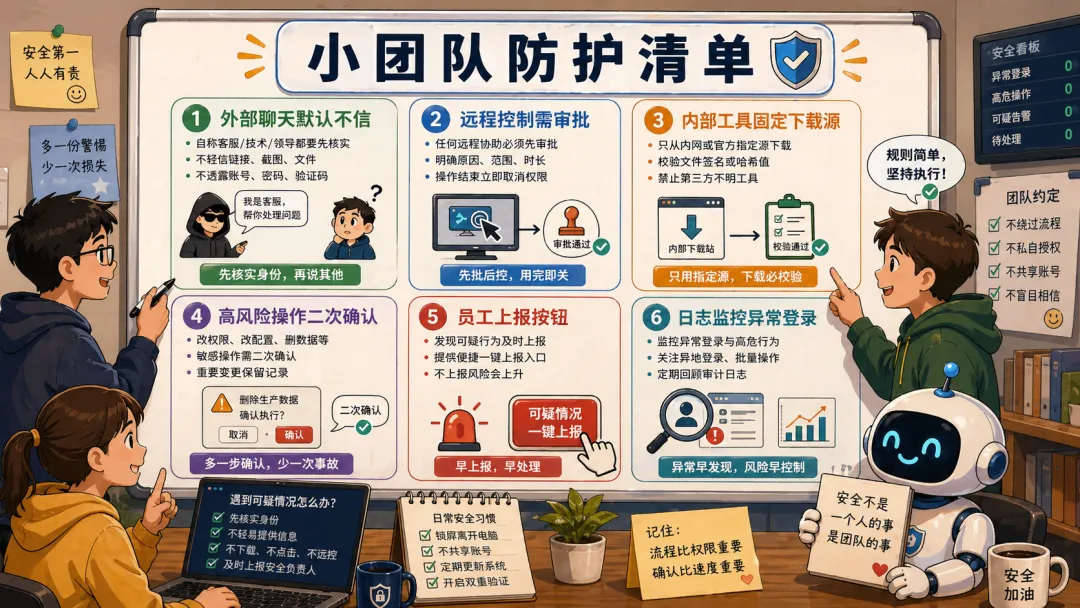

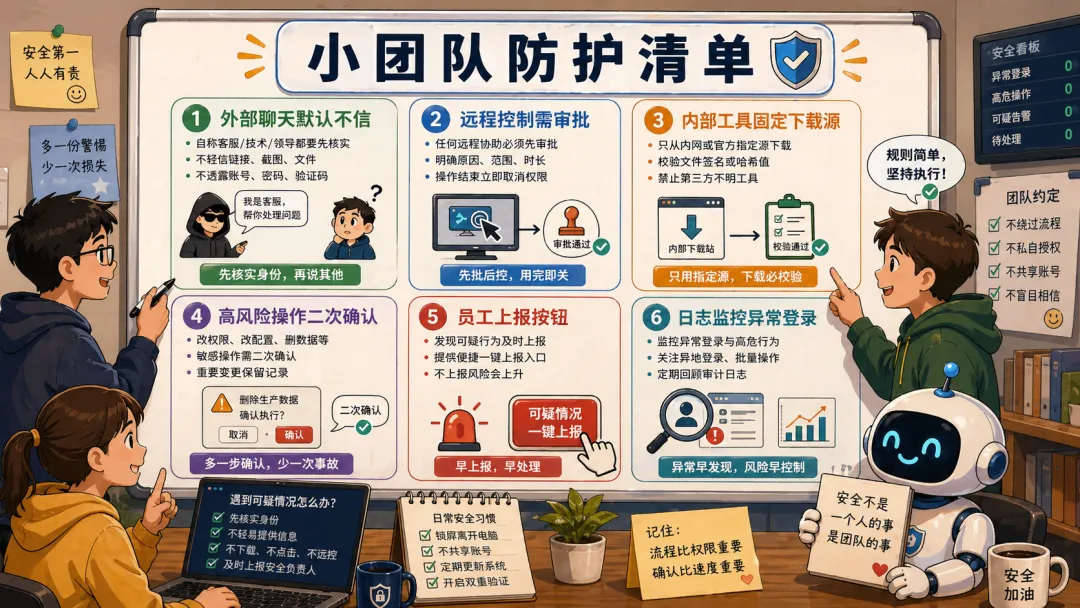

小团队可以先做这 6 件事不是每个团队都有完整安全部门。但小团队也能先做一些低成本防护。• 外部聊天默认不信。• 远程控制必须审批。• 内部工具只从固定地址下载。• 高风险操作二次确认。• 给员工一个简单上报入口。• 监控异常登录和新设备登录。这些规则不复杂,但能挡住很多低成本攻击。尤其要明确一句:这句话最好写进员工安全手册里。

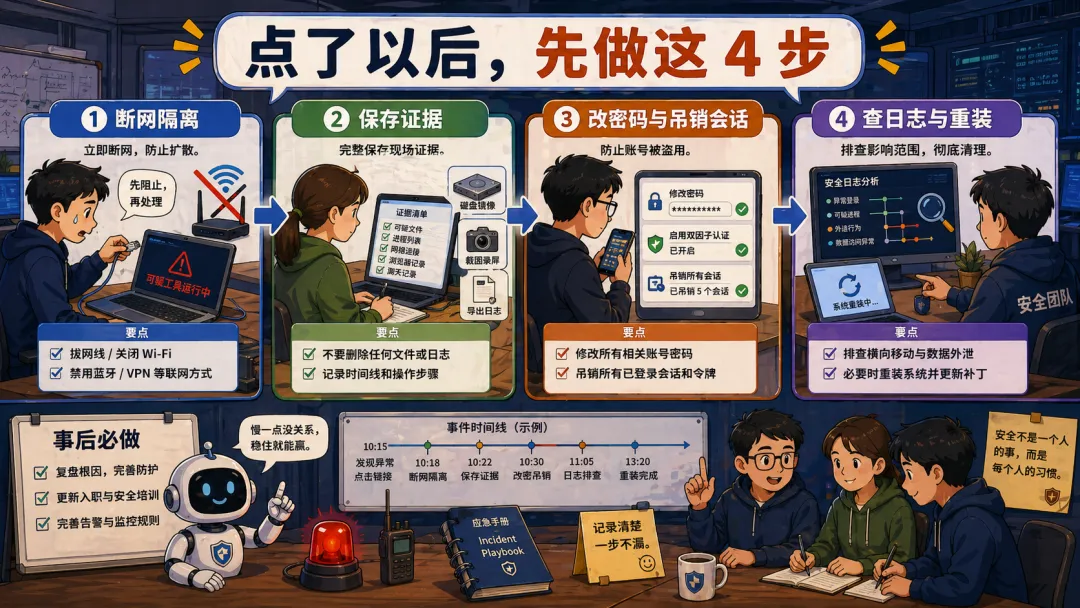

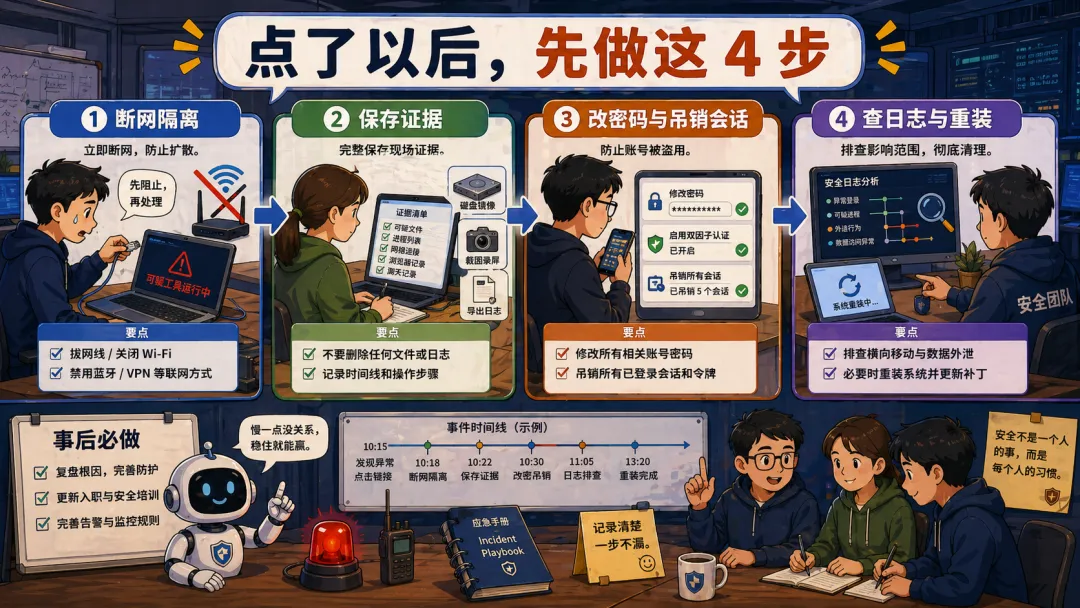

如果已经点了,先做这 4 步万一真的点了链接,或者已经安装了对方给的工具,不要假装没事。第一步,断网隔离。先让设备离开网络,避免继续连接对方服务器。第二步,保存证据。保留聊天记录、链接、下载文件名、时间点,不要急着清空。第三步,改密码和吊销会话。尤其是邮箱、办公系统、代码仓库、云账号、单点登录账号。第四步,查日志或重装设备。让管理员检查异常登录、进程、浏览器插件和远程控制痕迹。如果无法确认干净,重装比硬撑更稳。

给普通员工的一张小纸条你不需要懂所有安全技术。只要记住几个信号:• 对方催你马上操作。• 对方让你离开官方流程。• 对方让你下载陌生工具。• 对方让你共享屏幕或输入验证码。• 对方说“别告诉别人,我帮你快速处理”。这些都是危险信号。遇到这种情况,不要怕麻烦。多问一句,多核实一次,可能就少一次事故。

最后安全攻击越来越像正常工作流程。以前我们警惕陌生邮件。现在还要警惕熟悉工具里的陌生请求。聊天软件、工单系统、远程协助工具,本来是为了提高效率。但效率越高,越容易被攻击者借用。所以别把“出现在工作聊天里”当成可信证明。真正可信的,不是头像,不是昵称,也不是对方说自己是谁。而是固定流程、可验证身份、明确权限和二次确认。安全不是让大家什么都不信。而是让该信的东西,有办法被验证。