OpenClaw生态安全风险分析报告

AI科普馆部分垂类内容转移至👆

【长三角人工智能联盟】公众号,快点进去瞧瞧!

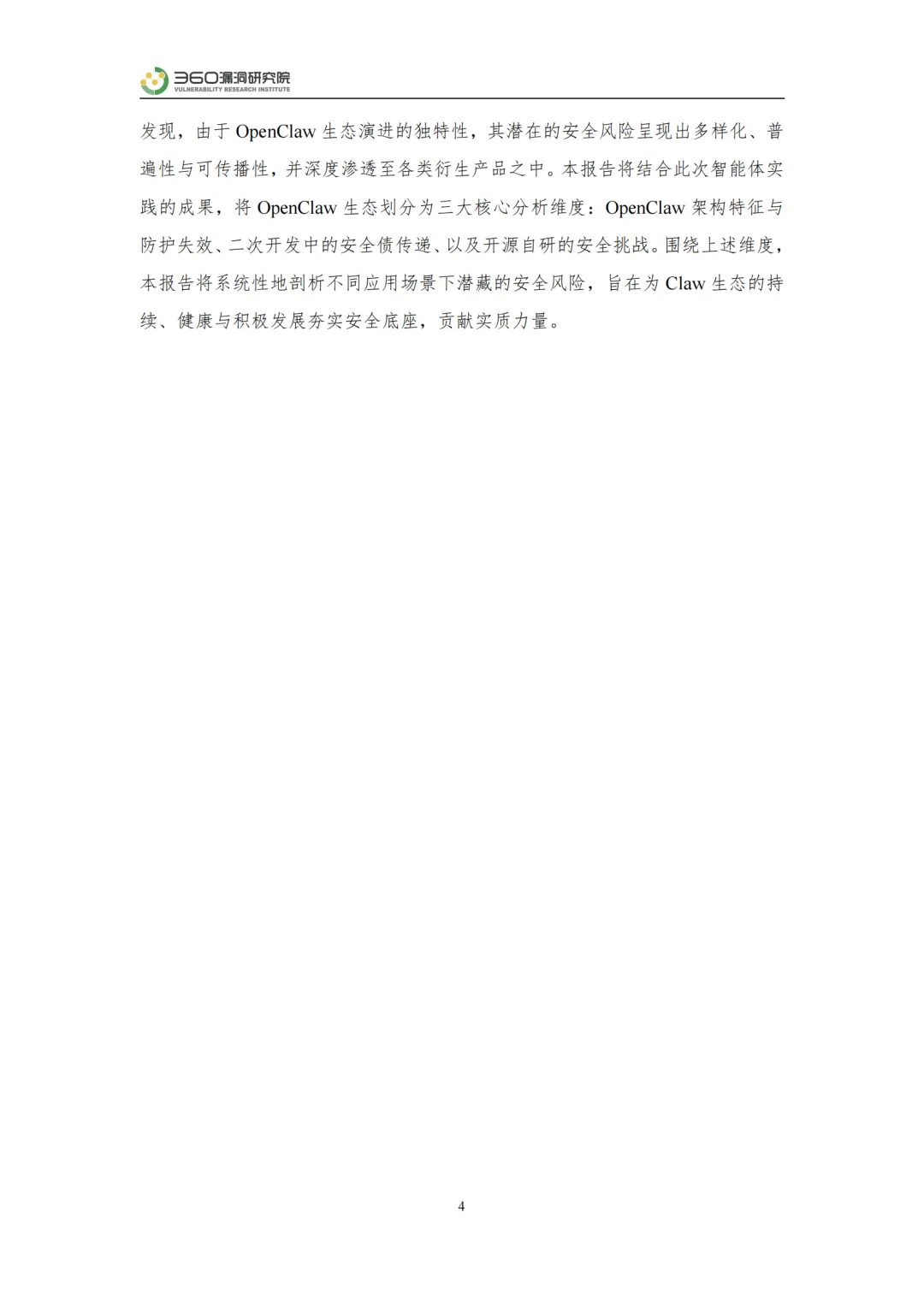

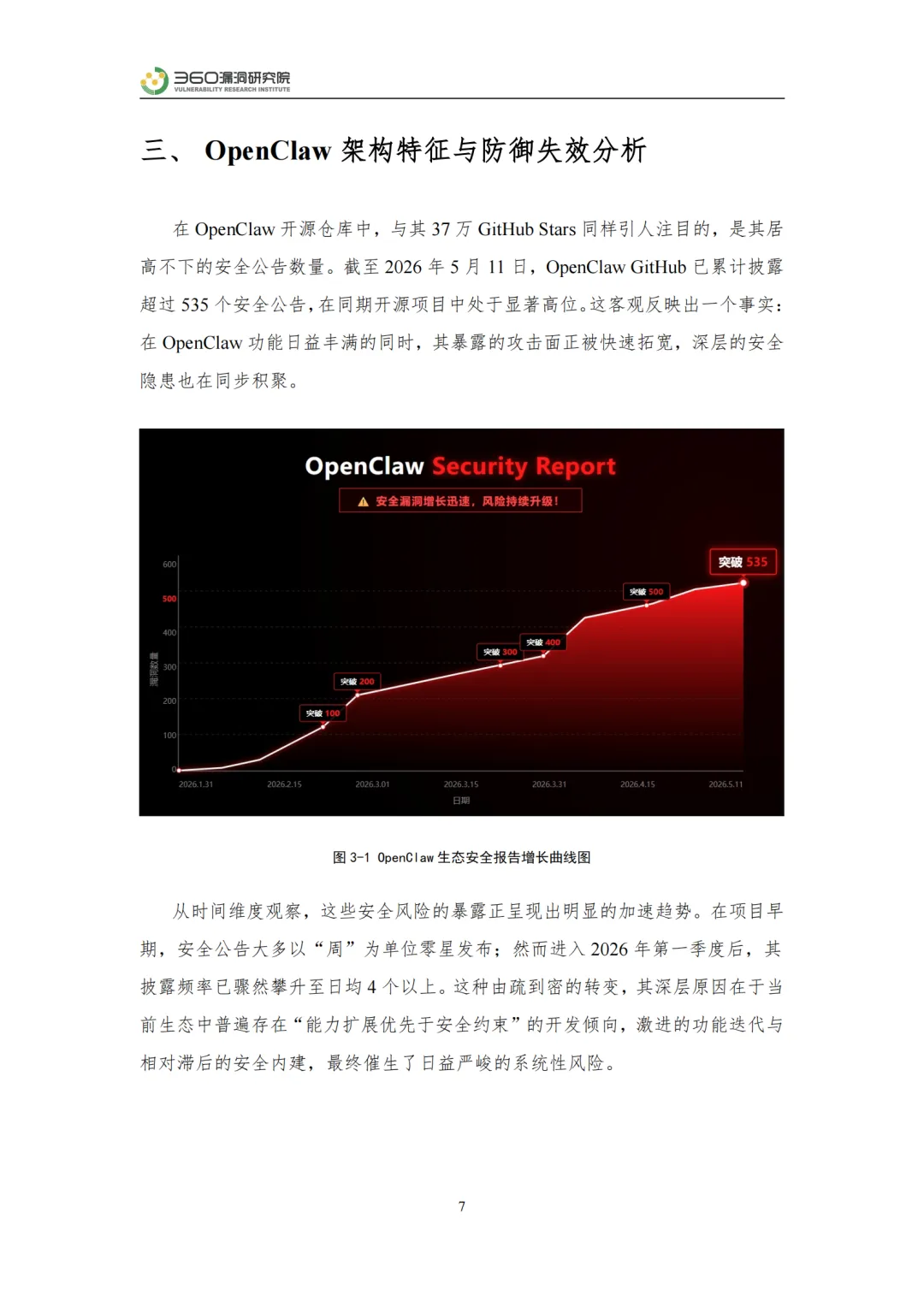

360漏洞研究院最新发布的《OpenClaw生态安全风险分析报告》,以自研漏洞挖掘智能体对OpenClaw核心及10款衍生产品展开系统性审计,累计发现23处独立安全漏洞,涵盖远程代码执行、认证绕过、权限提升、信息泄露等多种高危类型。这不是一份简单的漏洞清单,而是一份关于AI Agent生态安全治理的系统性诊断。

01|架构扩张与防御溃败:四层边界的连锁崩塌

理解OpenClaw的安全风险,需先理解它的架构本质——一个以本地资源操控为设计哲学的AI Agent网关,其运作依赖三个相互嵌套的组件:本地工具层(将大模型决策转化为文件读写、命令执行等实际操作)、网络连接层(支撑Agent与外部世界的双向数据交换)、决策核心层(以大语言模型为中枢调度任务)。

这三层组件决定了OpenClaw的安全防御必须构建纵深体系:认证边界管控访问主体、网络边界约束数据流向、执行边界实现高权限操作的物理隔离、控制边界确保决策指令不可被劫持。

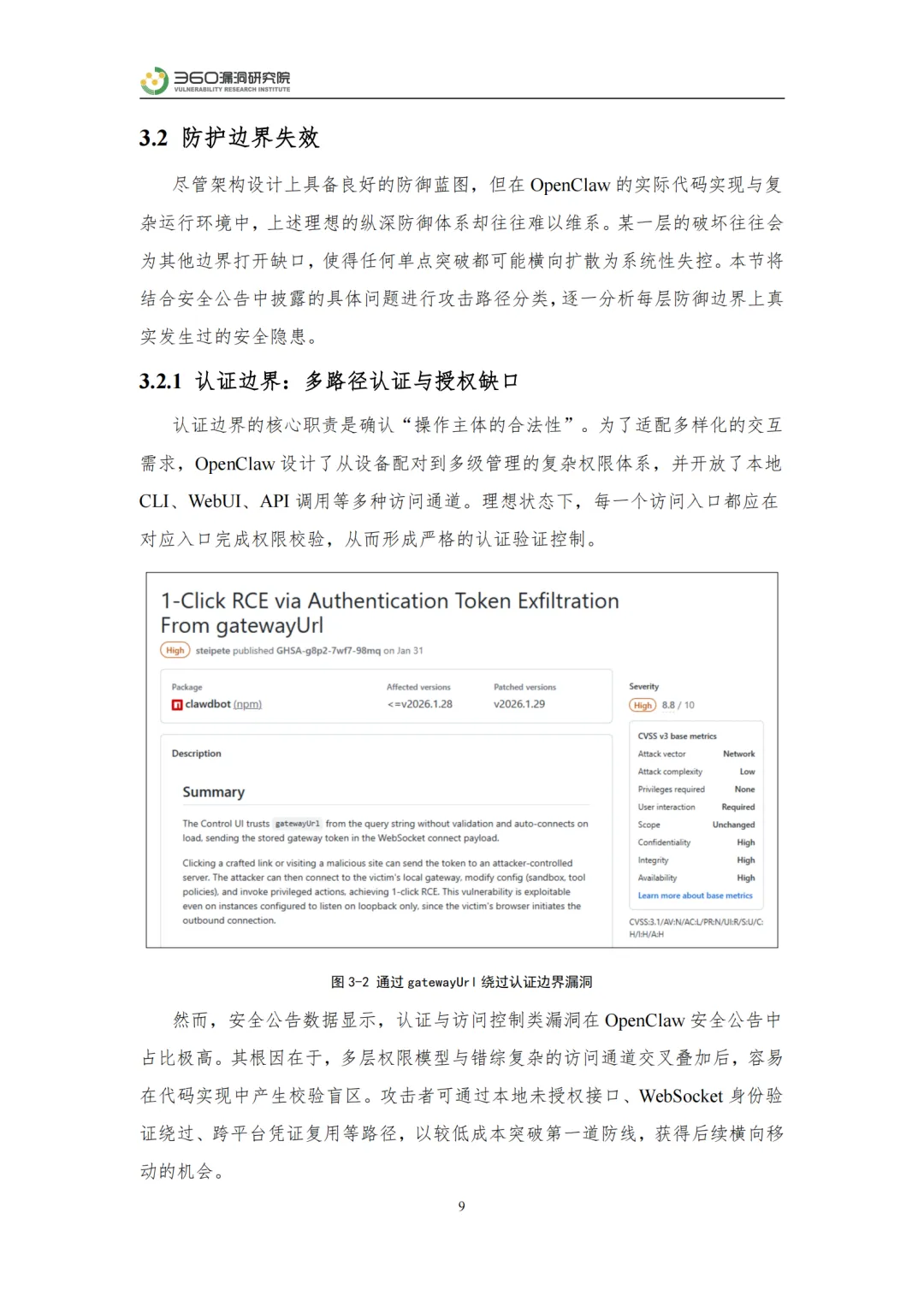

然而,四层边界之间存在高度耦合性,任何单一维度的突破都可能引发连锁崩塌。 报告揭示的认证边界缺陷尤为典型——OpenClaw设计了从设备配对到多级管理的复杂权限体系,开放了CLI、WebUI、API等多种访问通道,但多层权限模型与错综复杂通道交叉后,极易在代码实现中产生校验盲区。攻击者通过本地未授权接口、WebSocket身份验证绕过、跨平台凭证复用等路径,可以较低成本突破第一道防线。

这种”多米诺效应”的深层原因,在于当前生态中普遍存在”能力扩展优先于安全约束”的开发倾向。当Agent的每一项能力增加都直接转化为用户体验提升,底层安全加固却是一项难以量化收益的防御性工程——这笔账,在功能优先的产品导向下,被自然后置了。

02|安全债务的跨代传递:二次开发中的风险叠加

得益于MIT开源协议,开发者能够轻松基于OpenClaw进行二次封装,将复杂底层技术”黑盒化”为开箱即用的产品。但这种友好交付,也在无意中掩盖了深层的系统风险。

360漏洞挖掘智能体的审计结果表明,衍生产品面临双重威胁:

内忧——原生继承下的版本差异。 部分衍生产品选择将OpenClaw核心组件以二进制形式直接打包进安装包,OpenClaw自身缺陷会随之同步至下游。当上游出现安全修复后,下游开发者往往缺乏提前预警渠道,需经历漫长的打包、测试与推送周期才能完成漏洞修复。在这个补丁时间差里运行的Claw产品,处于毫无防护的危险状态。

外患——差异化功能导致的攻击面扩张。 二次开发商追求产品差异化引入的新功能模块,往往涉及独立的网络接口、特殊文件处理逻辑或脚本执行机制,但在安全设计上未经充分考量。例如某衍生产品增加的浏览器自动化功能,其中继服务在本地运行时暴露了未鉴权的WebSocket端口,导致任意外部页面均可连接并操控运行中的浏览器。攻击者仅需诱导用户访问恶意网页,即可窃取Token实现账户接管。

安全债务在传递中不断叠加,衍生产品面临的攻击路径远比原生项目复杂。

03|代码重写≠风险消除:自研产品的同源脆弱性

部分开发者选择吸收OpenClaw核心架构理念进行独立重构,看似切断了上游历史漏洞的直接传播链条。但审计结果揭示了一个反直觉的结论:脱离原生代码库并未真正消除系统性风险。

开源自研产品在核心定位上依然遵循相同的基础设定——本地执行优先、复杂网络通信、深度系统资源操控、多渠道实时交互。当开发者将这套复杂运行逻辑复刻到全新代码库时,与之相伴的防御边界冲突也同步迁移。

相同的设计范式,导致高度相似的安全盲区。 OpenClaw历史记录中因过滤逻辑未覆盖IPv6到IPv4过渡地址而导致的SSRF漏洞,在完全独立重写的某开源Claw产品中以完全相同的模式重现——攻击者仅需构造类似http://[::ffff:127.0.0.1]的请求,即可绕过现有检测机制。

更值得关注的是”防御强化反成攻击入口”的现象。某使用Rust编写的主打轻量跨平台的自研产品,引入了基于六位数字配对码的动态凭证生成机制,但服务端识别独立客户端的唯一依据仅为HTTP请求头中的X-Forwarded-For字段,攻击者可通过伪造请求头模拟多个客户端绕过防爆破策略,进而获取管理员Token。

04|从单点修补到系统防御:生态安全治理的范式转变

报告呈现的不是一个孤立的安全事件,而是一种结构性问题:底层框架的固有缺陷正通过静态代码打包被下游被动继承,外围新增业务逻辑不断撕开新的攻击敞口;即使脱离原生代码库的自研产品,也因遵循相同底层设计范式而在无意中复刻同类问题。

面对跨越代码边界的风险蔓延,依赖事后补丁分发与被动响应的传统治理机制已然失效。

生态的长期健康发展,迫切要求整个开发者社区完成从局部修补到系统防御的认知跨越。 安全机制不能继续作为功能扩张后的附属约束,而必须成为产品研发的绝对基石。唯有在认证接入、网络流转、执行隔离与控制决策四大核心边界上,严格贯彻默认安全、最小权限与纵深防御的工程准则,方能有效应对具备高自主性的Agent系统所带来的未知挑战。

当AI Agent从极客玩具走向企业核心系统,这场关于安全架构的深层追问,才刚刚开始。

本文基于360漏洞研究院《360漏洞挖掘智能体实践——OpenClaw生态安全风险分析》撰写,详细内容请查阅原文。

以下是内容节选↓↓↓ 文末点击链接免费下载pdf,扫二维码加入交流群

版权声明:本公众号推送的文章,均来自公开及合法渠道,文章版权归原作者所有,仅供读者学习、参考,禁止用于商业用途。除非确实无法确认,所载文章都会注明作者和来源。我们不仅是知识的搬运者,也是价值的传播者,希望通过我们的搬运,能给读者带来知识,给原作者带来价值。部分文章推送时未能与原作者取得联系,若涉及版权问题,烦请原作者联系我们,与您共同协商解决。联系方式:微信号:Athena_9901

AI科普馆:打开AI世界之窗

夜雨聆风

夜雨聆风