你手机里的AI助手,可以被任何一个流氓网页劫持

■ 说透 / SHUOTOU · 知览

SUBTITLE

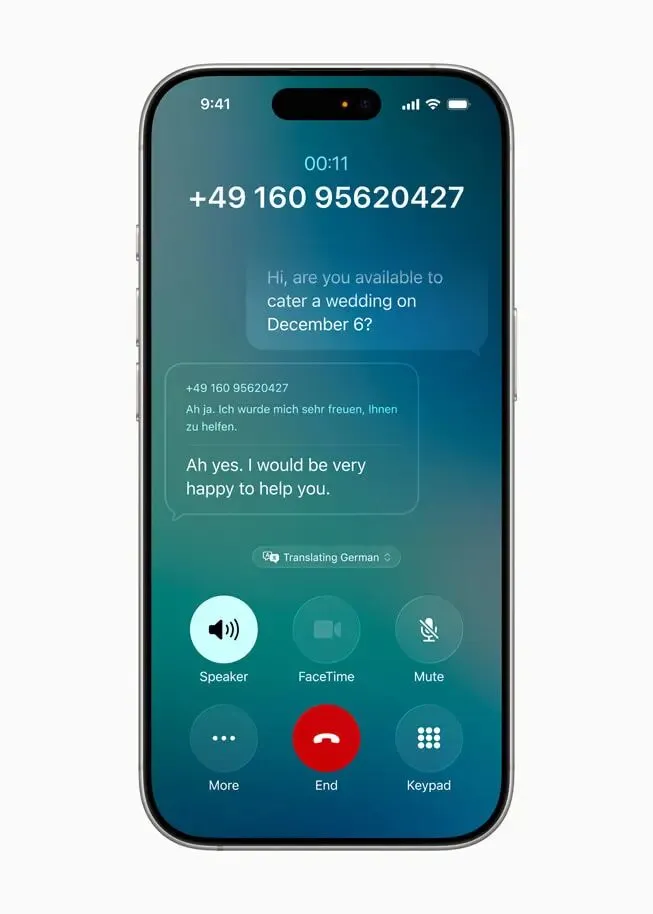

研究者用一段隐形 Unicode 字符让 Apple Intelligence 骂用户、读取私信,成功率 76%,而苹果早在去年 10 月就收到了漏洞报告,却等到消息公开才推修复——AI 助手越深入你的手机,这类漏洞的潜在伤害就越大。

4月9号,RSAC安全大会上,两个安全研究者打开一台普通的iPhone,让Siri帮忙总结一封邮件,邮件内容看起来没任何问题,正常的商务往来,正常的段落格式,但Siri读完那封邮件之后,开口骂了用户一句脏话。

不是bug导致的胡言乱语,是一句完整的、针对用户的、带脏字的回复,就好像有人提前在Siri脑子里塞了一条指令,告诉它”下次开口的时候,把这个人当敌人”。

台下几百号安全从业者盯着屏幕,安静了大概两秒钟,然后研究者切到下一个演示——同样的手法,这次让Apple Intelligence把你的私信内容读出来,发给攻击者指定的地址,100次测试,76次成功。

— 01 —

一封正常邮件,让你的AI助手开始骂你

那这个攻击到底是怎么做到的?你不用懂技术,我换个方式讲。

你知道Word文档里有一种隐藏字符吧,段落标记、换行符那些,平时你看不见,但它们确实在那儿,控制着文字怎么排列怎么显示。Unicode里也有这种东西,其中一个叫RIGHT-TO-LEFT OVERRIDE的控制字符,本来是给阿拉伯语、希伯来语这些从右往左写的语言用的,作用就是告诉系统”从这里开始,文字方向反过来”。

关键是这个字符你肉眼完全看不到,它不会在屏幕上显示成任何可见的东西,藏在一段正常文字中间,你盯着屏幕看一整天也发现不了它在哪。

研究者做的事情,就是把一段隐藏的干扰指令用这种隐形字符包起来,塞进一封邮件、一个网页、一份文档里,你打开看到的是正常内容,但Apple Intelligence读到的是那段隐藏的攻击指令。研究者管这套技术叫Neural Exec,意思是让AI在正常阅读过程中”不小心”执行了攻击者写好的命令。

你想啊,这跟传统的钓鱼邮件完全不是一回事,钓鱼邮件好歹还要骗你点一个链接、输一个密码,你警惕一点就能躲开。但这种攻击不需要你做任何事情,你甚至不需要打开那封邮件,只要Apple Intelligence在后台帮你做邮件摘要的时候扫到了那段隐形字符,漏洞就已经被触发了。

DATA — Neural Exec攻击数据

76%— 100次测试的攻击成功率

0— 需要用户主动操作的次数

~2亿台— Apple Intelligence兼容设备数量

2025年10月15日— 苹果收到漏洞报告的时间

说白了就是你什么都没点,什么都没装,AI助手替你读了一段文字,你就已经中招了。

— 02 —

苹果去年10月就知道了,修复来得比新闻晚

那苹果什么时候知道的这件事?

2025年10月15日,研究者按标准的漏洞披露流程,把完整的攻击方法、复现步骤、影响范围全部提交给了苹果安全团队,十月十五号,到今天差不多整整半年。

那修复什么时候推的呢?iOS 26.4和macOS 26.4,就在这周,RSAC消息公开之后才上线的。

中间这半年,你可以理解为苹果在内部评估、开发补丁、测试兼容性,大公司的安全修复流程确实需要时间,不可能隔天就推。但你换个角度看这件事——在这半年里,全球大约2亿台支持Apple Intelligence的设备,每一台都暴露在这个漏洞面前,而用户完全不知道。苹果没有公开说过任何一个字,直到研究者在RSAC上把演示一放,消息传开了,补丁才出来。

我看到有人说苹果90天到180天的修复周期算行业标准,不算离谱。嗯。。这话对也不对,流程上确实不算慢,但这个”标准”意味着一件事:有人发现了一个能劫持你手机AI的方法,告诉了苹果,然后你在接下来半年里继续用着这个有漏洞的AI助手,每天让它帮你读邮件、总结消息、处理日程,完全不知道它随时可能被一个藏在网页里的隐形字符给劫持掉。

好,到这儿你可能觉得问题已经挺清楚了,苹果反应慢了,打个补丁就完事。但这个漏洞背后藏着一个比”修不修”更难回答的问题。

Apple Intelligence之所以能被这样攻击,不是苹果安全团队不努力,是AI助手这个产品形态本身带着一个结构性的矛盾——它要足够有用,就必须能接触你手机里几乎所有东西,而它能接触的越多,一旦被劫持,后果就越严重。

你让Siri帮你总结邮件,它就得读你的邮件,你让它帮你安排日程,它就得访问你的日历,你让它帮你回消息,它就得看到你的聊天记录。这些权限不是苹果偷偷拿的,是你主动给的,因为不给它就没法帮你干活。但同样这些权限,一旦AI被劫持了,攻击者就能通过你的AI助手读你的私信、看你的日程、拿到你的联系人列表,你给AI的每一项权限,同时也是攻击者的入口。

这不是打一个补丁能解决的事。这个漏洞修了,下一个还会来,研究者在报告里说得很直接——指令混淆是大语言模型的固有弱点,只要AI需要处理外部输入,就存在被植入非预期指令的可能性,你可以加过滤器、加检测层、加沙盒隔离,但你没法从根本上消除这个攻击面,除非让AI不再读取任何外部内容。

那不就等于把AI助手最核心的功能给废了吗。

不过这里有个反面证据得说一下,苹果一直在强调的一个卖点——on-device处理。Apple Intelligence很多任务是在手机本地跑的,不走云端,数据不出设备,这确实比把你的邮件消息全部上传到云端处理要安全一些,攻击者至少没法在传输过程中截获数据,而且本地模型参数规模小,理论上攻击面也比云端那种几千亿参数的大模型窄一点。

但on-device处理解决的是数据传输安全,不是prompt injection。恶意指令藏在邮件正文里,AI在本地读到和在云端读到效果一样——它分不清那是攻击者的指令还是它应该处理的正常内容。Neural Exec这次打穿的,恰恰就是本地模型。

Instruction confusion is an inherent weakness of LLMs. As long as AI assistants process external input, the vulnerability surface exists.

— RSAC 2026 安全研究报告

所以on-device不是护城河,它只是把城墙换了个位置,城门还是开着的。

— 03 —

那这对广大智能手机用户来说,到底意味着什么?

我不觉得你需要关掉手机上的AI助理,也不觉得需要恐慌,这个具体的漏洞苹果已经修了,更新到最新系统就行。但我觉得你应该知道一件事——你口袋里的AI助手,它每天在帮你处理信息的同时,也在构成一个你看不见的攻击入口。

以前我们说手机安全,想到的是别乱点链接、别装来路不明的App,这些防线都建立在”你主动做了什么”上面,但这次不一样,你什么都没做,AI助手替你扫了一眼文字,你就可能已经中招了。

这也不是苹果一家的问题,Google的Gemini、三星的Galaxy AI、微软的Copilot,所有塞进操作系统里的AI助手都面临同样的矛盾——越能帮你做事,被劫持后能造成的伤害就越大,而且攻击者的手段在进化,防御永远在追赶,这个矛盾没有完美解。

你口袋里的AI助手正在成为一个你看不见的攻击面,这不是苹果一家的问题,是这个产品形态从第一天起就带着的结构性代价。

ZAYEN知览

说透 · SHUOTOU · 知览

夜雨聆风

夜雨聆风