边界探针到AI监测:国际网络安全工程40年之变

本公众号部分分享的资料来自网络收集和整理,所有文字和图片版权归属于原作者所有,且仅代表作者个人观点,与本公众号无关,文章仅供读者学习交流使用,并请自行核实相关内容,如文章内容涉及侵权,请联系后台管理员删除。

来源:MY战略

|

【摘要】网络安全的本质,是不断更换“观察世界”的方式。从看内容,到看连接;从看行为,到看身份;再到今天看AI的输入与输出。一部40年演进史——观察观测方式不断迁移的安全工程史清晰明了。 |

引言/观网安之变

天地有常,人事多迁;技以用立,势随时变。昔网络初兴,万象皆明,如观掌中之纹;后密钥兴而数据隐,云海起而边界散,至今日,智能既成,机心(AI)自运。回首四十载,网安之道,非仅御敌之术,更似观势之学——旧术不进,则新技发生;旧象难察,则新象可循。今循其脉络,述其演进,探见其理。

自上世纪70年代网络诞生以来,至今已逾半个世纪;而作为系统工程的网络安全,大致在过去四十年间逐步成型并不断演进。若仅从攻防对抗来观察,网络安全史似乎只是一场攻击不断升级、防御不断加固的竞赛;但若换一个视角,把国家级工程与 Cisco、Google、Microsoft、Cloudflare等商业体系置于同一时间轴,就会发现一个更本质的变化:

网络安全的演进,剖开呈现出不断增强能力以外,探其内里,更多是“观察世界的方式”在不断进阶与更新。

从读取数据内容,到分析网络连接;从理解通信语义,到拼接异常行为;从聚焦网络边界,到以身份信任为核心;再到今天围绕人工智能系统,观察输入输出记录与行为轨迹——这是一条连续“观察世界”的技术迁移路径。

观其所显,察其所隐;隐显相易,法随之生。

1 / 1970年-2000年

明文之世,万象可观

昔互联网初兴,通信尚朴,数据多以明文传输。是时虽未有成体系之国家安全工程,然,数据之“可读”,却为后世所难得。

这一阶段的典型事件,如莫里斯蠕虫与CIH病毒之类,虽已显网络传播之威,却尚不足以促成系统级工程体系。商业体系中,Symantec 与McAfee 等厂商,主要构建终端防护能力:扫描文件、识别病毒特征、阻断恶意代码。

工程部署多在终端主机和局域网边界防火墙,而所依赖的数据,几乎全部来自内容本身:

-

网络数据包Payload;

-

邮件正文;

-

HTTP页面与参数;

-

文件与进程。

昔者观流,可得其文;观文,即知其意。

在这个时代,安全工程的核心能力,就是直接读取并理解数据内容。

2 / 2001年-2010年

边界立,观其往来

及至新世纪初,网络规模大增,攻击渐趋组织化。国家开始纷纷介入,网络安全首次被纳入国家工程范畴。

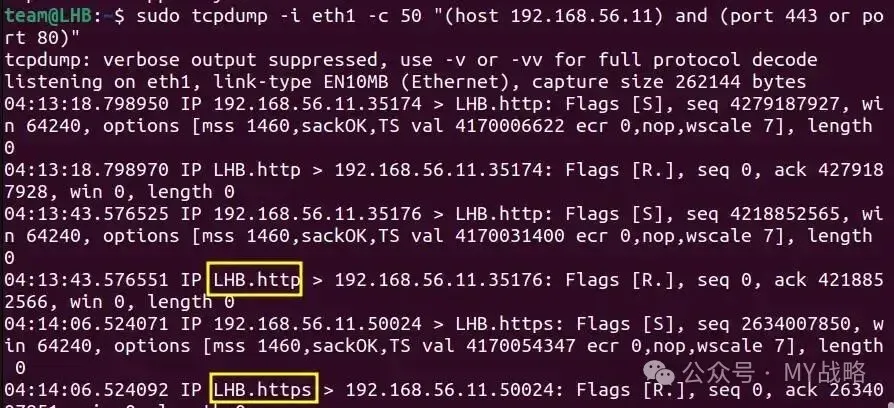

美国的Einstein系统,是这一阶段的重要标志。其部署于政府网络出口及骨干节点,通过流量镜像与规则分析,观察跨网络通信行为。欧洲则通过后续形成的网络与信息系统安全指令(NIS Directive)逐步建立跨国协同机制,日本亦在政府主导下推进国家级网络安全体系建设。

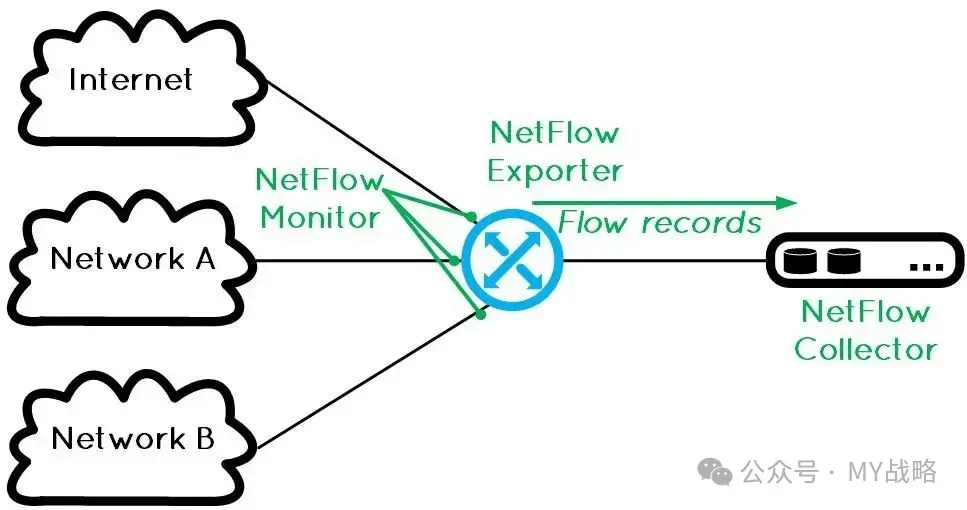

与此同时,Cisco推动NetFlow技术,将网络观测的重点从“内容”转向“连接”,工程所依赖的数据也随之发生了明显变化:

-

源/目的IP;

-

端口与协议;

-

会话持续时间;

-

字节数与包数;

-

DNS查询与解析。

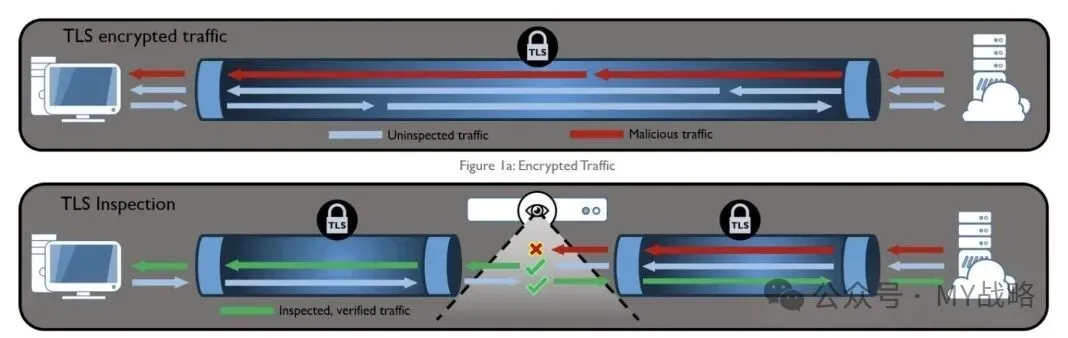

HTTPS普及加速,使得越来越多的应用内容无法直接读取。于是,工程开始依赖:

-

域名;

-

IP;

-

通信规模与模式。

不见其辞,而观其往来;不闻其言,而察其动静。

此时,安全工程已从“读内容”转向“看连接”。这并非简单的技术调整,而是网络安全工程第一次主动降低对内容的依赖,转而以连接关系作为判断基础。此后诸多演化,皆由此展开。

3 / 2010年-2015年

密流成势,观其形而不观其辞

Stuxnet一役,使世人知网络可动现实之器;而TLS加密的普及,则使网络数据逐渐“有形无文”。在国家层面,美国通过ICS-CERT等体系,深入工业控制网络,采集工控协议与设备状态数据:

-

PLC指令;

-

控制信号;

-

设备运行状态。

以FireEye为代表的安全公司,将分析重点转向行为链与攻击过程。互联网侧,工程开始依赖:

-

TLS握手信息(SNI、Cipher);

-

指纹(JA3,后续又发展出JA4);

-

流量统计特征(包长、周期)。

辞不可见,则观其形;形可循,则理可推。

这一阶段的核心,是通过“形”(握手与行为)来推断“意”(应用与攻击)。

4 / 2016年-2020年

众流汇聚,以全局拼其图

网络愈繁,系统愈多,攻击愈长。单一视角已不足以解释全局。国家层面,美国通过 NIST 推出网络安全框架,将安全工作系统化;欧洲由 ENISA 牵头推动跨成员国威胁情报与安全认证体系建设,日本则通过 NISC 建立国家级安全运营与协同响应机制。商业体系中:

-

Microsoft Defender融合终端、云与身份;

-

Cloudflare在全球边缘汇聚流量。

部署位置遍布:

-

终端;

-

网络;

-

云平台;

-

身份系统;

-

日志中心。

数据则呈现“全域化”:

-

主机行为;

-

用户操作;

-

网络会话;

-

云API;

-

威胁情报。

众流并汇,而后见江海之势。

此时,安全工程不再依赖单点,而是通过多源数据拼接出攻击链条。

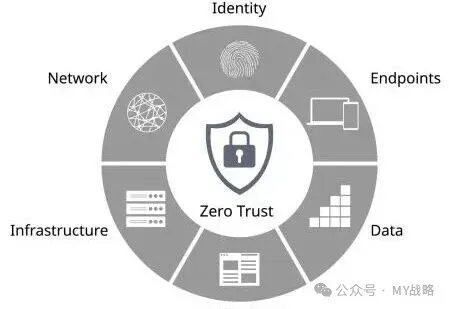

5 / 2020年-2023年

边界渐隐,以人以器为纲

-

用户身份;

-

设备状态;

-

登录轨迹;

-

访问路径;

-

行为序列。

不问其所来,但问其是谁;不守其地界,但察其所行。

安全判断,从网络转向身份与行为。

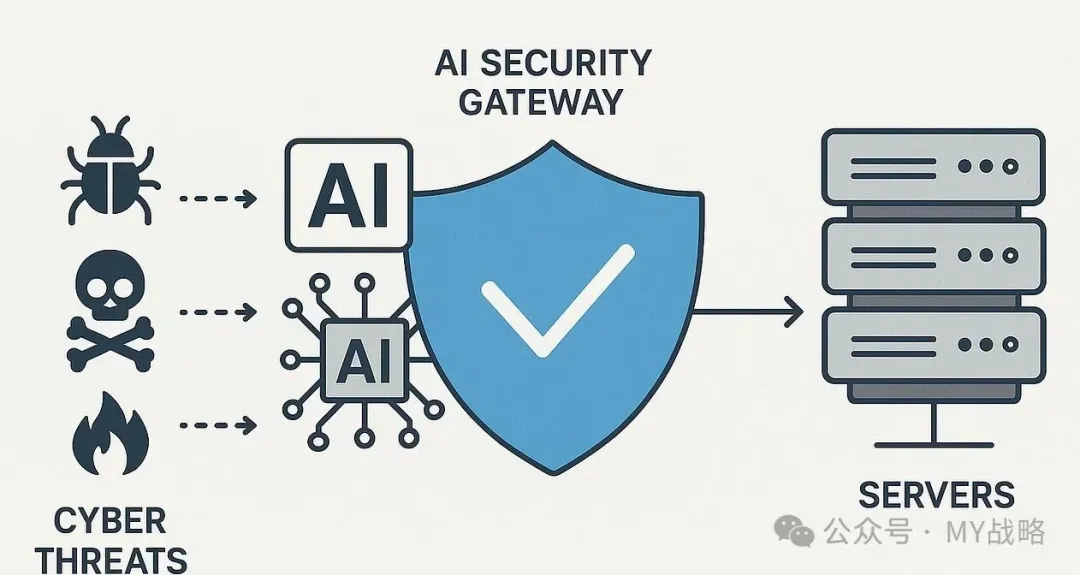

6 / 2023年-2026年

机心(AI)既成,观其言行而不究其心

当人工智能成为基础设施,安全工程再次面临新的现象级难题。国家层面,NIST 推动 AI 风险管理与部署后监测体系。商业体系中,OpenAI、Microsoft、Google等平台,构建模型网关与行为审计机制。

-

输入(Prompt);

-

输出(Response);

-

工具调用链;

-

用户反馈;

-

安全策略命中。

其心难测,其迹可循;观其言行,以知其偏正。

面对不可解释的系统,工程不再试图理解内部推理,而是通过外部行为持续评估。

结语/再论其理

回顾四十年网络安全工程之演化,可以看到一条清晰的认知路径:

从内容,到连接;从连接,到行为;从行为,到全域日志;从日志,到身份;从身份,到人工智能的输入与输出。

每一次技术转折,并非简单增加能力,而是当原有数据不再可直接读取时,工程必须迁移观测点,并寻找新的数据形态来维持判断能力。法无常形,随势而变;道无定用,因时而行。

网络安全的发展,并不是不断看得更多,而是在看不见之处,持续寻找新的观察方式。

这条路径,既是对历史的总结,也很可能仍将定义未来网络安全工程的演进方式。

参考文献

[1] SOFTWARE ENGINEERING INSTITUTE. History of Innovation at the SEI[EB/OL]. Pittsburgh: Carnegie Mellon University, 2025[2026-04-19].

[2] SOFTWARE ENGINEERING INSTITUTE. Fostering Growth in Professional Cyber Incident Management[EB/OL]. Pittsburgh: Carnegie Mellon University,[2026-04-19].

[3] DHS PRIVACY OFFICE. Privacy Impact Assessment for the EINSTEIN 2 System[R/OL]. Washington, DC: U.S. Department of Homeland Security, 2008[2026-04-19].

[4] CISA. EINSTEIN[EB/OL]. Washington, DC: Cybersecurity and Infrastructure Security Agency,[2026-04-19].

[5] U.S. GOVERNMENT ACCOUNTABILITY OFFICE. Cybersecurity: Recent Data Breaches Illustrate Need for Strong Controls across Federal Agencies[R/OL]. Washington, DC: GAO, 2015[2026-04-19].

[6] U.S. GOVERNMENT ACCOUNTABILITY OFFICE. Information Security: Concerted Effort Needed to Consolidate and Secure Internet Connections at Federal Agencies[R/OL]. Washington, DC: GAO, 2009[2026-04-19].

[7] CISCO SYSTEMS. Cisco IOS Flexible NetFlow Overview[EB/OL]. San Jose: Cisco, 2006[2026-04-19].

[8] CISCO SYSTEMS. Cisco IOS NetFlow[EB/OL]. San Jose: Cisco, 2025[2026-04-19].

[9] CISA. What is ICS-CERT?[R/OL]. Washington, DC: Cybersecurity and Infrastructure Security Agency, 2011[2026-04-19].

[10] CISA. Industrial Control Systems[EB/OL]. Washington, DC: Cybersecurity and Infrastructure Security Agency,[2026-04-19].

[11] STOUFFER K, PEPLOW D, ZIMMERMAN V, et al. Guide to Operational Technology(OT) Security[R]. Gaithersburg, MD: National Institute of Standards and Technology, 2023.

[12] STOUFFER K, FALCO J, SCARFONE K. Guide to Industrial Control Systems(ICS) Security[R]. Gaithersburg, MD: National Institute of Standards and Technology, 2015.

[13] CISA, FBI, NSA, DOE, EPA. Significant Historical Cyber-Intrusion Campaigns Targeting ICS[R/OL]. Washington, DC: CISA, 2021[2026-04-19].

[14] WARD R, BEYER B. BeyondCorp: A New Approach to Enterprise Security[J/OL]. ;login:, 2014[2026-04-19].

[15] OSBORN B, MCWILLIAMS J, BEYER B, et al. BeyondCorp: Design to Deployment at Google[J/OL]. ;login:, 2016, 41(1): 28-34[2026-04-19].

[16] GOOGLE CLOUD. BeyondCorp[EB/OL]. Mountain View: Google Cloud,[2026-04-19].

[17] MICROSOFT. What is Microsoft Defender XDR?[EB/OL]. Redmond: Microsoft, 2024[2026-04-19].

[18] MICROSOFT. Microsoft Defender XDR Documentation[EB/OL]. Redmond: Microsoft,[2026-04-19].

[19] MICROSOFT. Overview – Advanced Hunting – Microsoft Defender XDR[EB/OL]. Redmond: Microsoft, 2026[2026-04-19].

[20] CLOUDFLARE. DDoS Threat Report for 2025 Q4[EB/OL]. San Francisco: Cloudflare Radar, 2026[2026-04-19].

[21] CLOUDFLARE. DDoS Reports[EB/OL]. San Francisco: Cloudflare,[2026-04-19].

[22] NIST. Framework for Improving Critical Infrastructure Cybersecurity, Version 1.0[R]. Gaithersburg, MD: National Institute of Standards and Technology, 2014.

[23] NIST. The NIST Cybersecurity Framework(CSF) 2.0[R]. Gaithersburg, MD: National Institute of Standards and Technology, 2024.

[24] NIST. Artificial Intelligence Risk Management Framework(AI RMF 1.0)[R]. Gaithersburg, MD: National Institute of Standards and Technology, 2023.

[25] AUTIO C, KANDASAMY N, MULLIGAN D, et al. Artificial Intelligence Risk Management Framework: Generative Artificial Intelligence Profile[R]. Gaithersburg, MD: National Institute of Standards and Technology, 2024.

[26] RAO A, KELLER A, KALRA N, et al. Challenges to the Monitoring of Deployed AI Systems[R]. Gaithersburg, MD: National Institute of Standards and Technology, 2026.

[27] NIST. AI Risk Management Framework[EB/OL]. Gaithersburg, MD: National Institute of Standards and Technology,[2026-04-19].

[28] NIST. New Report: Challenges to the Monitoring of Deployed AI Systems[EB/OL]. Gaithersburg, MD: National Institute of Standards and Technology, 2026[2026-04-19].

[29] NVD. CVE-2010-2568 Detail[EB/OL]. Gaithersburg, MD: National Vulnerability Database, 2010[2026-04-19].[30] CISA. Malware Trends[R/OL]. Washington, DC: CISA,[2026-04-19].[31] NIST. Cybersecurity Framework Profile for Artificial Intelligence[R/OL]. Gaithersburg, MD: National Institute of Standards and Technology, 2025[2026-04-19].

[32] EUROPEAN UNION. Directive(EU) 2016/1148 on Security of Network and Information Systems(NIS Directive)[R]. Brussels: European Commission, 2016.

[33] EUROPEAN UNION. Directive(EU) 2022/2555(NIS2 Directive)[R]. Brussels: European Commission, 2022.

[34] ENISA. Threat Landscape 2023[R]. Athens: European Union Agency for Cybersecurity, 2023.

[35] ENISA. Cybersecurity Certification Framework[R]. Athens: ENISA, 2019.

[36] NISC. Cybersecurity Strategy of Japan[R]. Tokyo: National Center of Incident Readiness and Strategy for Cybersecurity, 2021.

[37] NISC. Annual Cybersecurity Report[R]. Tokyo: NISC, 2023.

[38] IPA. Information Security White Paper[R]. Tokyo: Information-technology Promotion Agency, 2022.

夜雨聆风

夜雨聆风