揭秘RAMP:俄罗斯勒索软件黑市的运作剖析

数据泄露揭示俄罗斯勒索软件生态

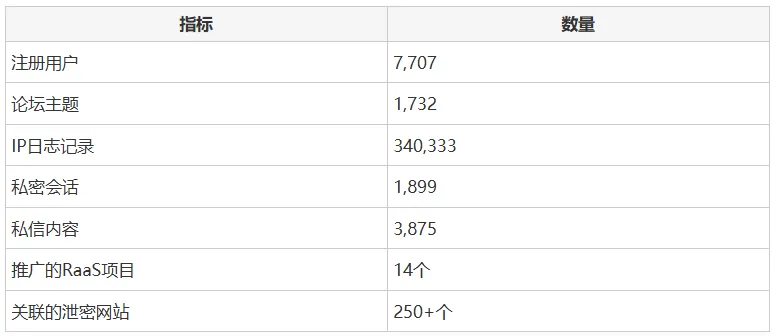

泄露数据全景

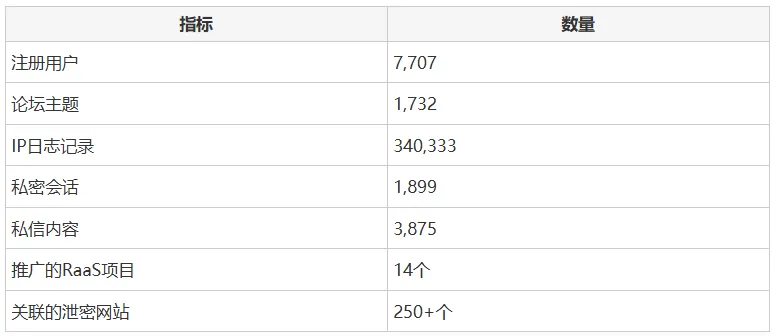

关键数据透视

黑市核心价值

修交易品类分析

攻击目标分布

暗流涌动

当代启示录

企业防御指南

-

缩减对外开放的服务端口 -

全面启用多因素认证 -

建立登录行为异常检测 -

监控暗网是否泄露企业凭证 -

提前完善事件响应机制

参考来源:

RAMP Uncovered: Anatomy of Russia’s Ransomware Marketplace

电报讨论

揭秘RAMP:俄罗斯勒索软件黑市的运作剖析

参考来源:

RAMP Uncovered: Anatomy of Russia’s Ransomware Marketplace