AI工业化猎杀开发者:APT攻击融合技法

|

THREAT INTELLIGENCE · 2026 AI工业化猎杀开发者:APT新手法ChatGPT 写后门 · AI 造假公司 · 流水线盗走 $12M 加密资产 |

|

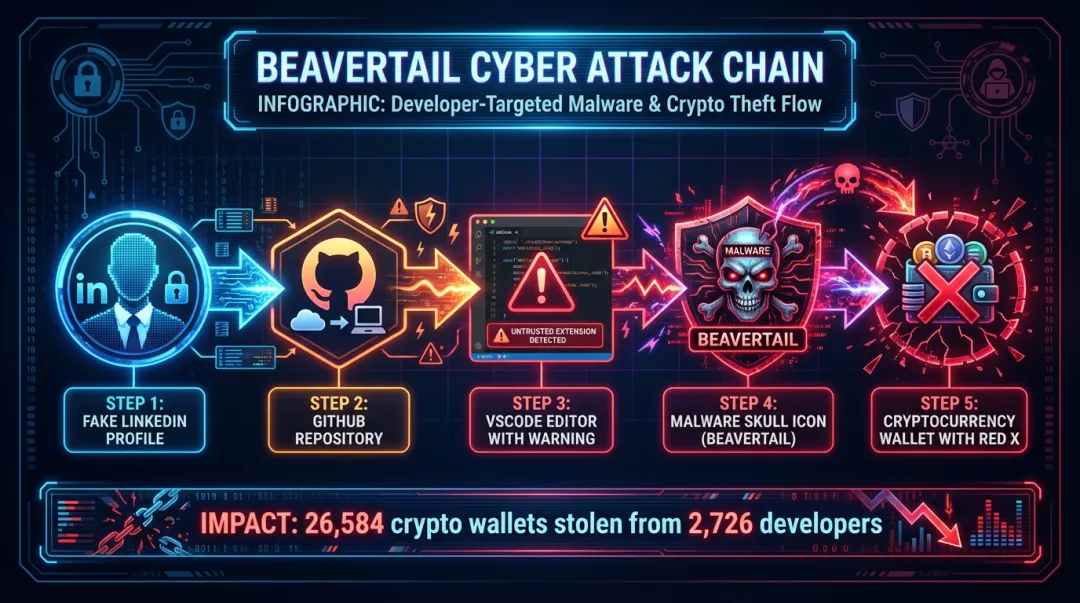

你在 LinkedIn 收到了一封招聘私信:某 Web3 公司的”首席技术官”邀请你参加技术测评,克隆一个 GitHub 仓库,运行代码。你打开 VSCode,项目文件夹一加载——你已经中招了。 |

一、AI 工业化的三个维度安全公司 Expel 追踪的威胁行为者 HexagonalRodent(某国家背景高级持续性威胁组织)正在用 AI 工具将攻击流程彻底工业化。核心手段分三个层次: ① 用 AI 写恶意代码(Vibe Coding 后门)攻击者主要使用 ChatGPT 和 Cursor 开发恶意软件。OpenAI 报告该组织曾查询”密码恢复和凭证安全工作流”等双重用途主题;Cursor 在发现后一个工作日内封禁了相关账号。 AI 生成的恶意代码留有独特指纹——攻击者意外泄露的 AI 提示词证实了这一点: |

|

|

|

|

|

|

|

|

|

|

|

|

|

防 AI 检测的 AI:部分受害者已学会用 AI 工具审计收到的代码。攻击者的应对是让 ChatGPT 先审计自己的后门,消除可识别的恶意特征——攻防两侧都在调用同一个 AI。 ② 用 AI 造假公司基础设施以伪造域名 aihealthchains[.]com 为例:网站用 Anima(AI 建站平台)搭建,背景为 AI 生成的实验室视频,”高管团队”由盗取的真实照片和 AI 合成头像混合拼凑。ESET 记录到攻击者在视频面试中使用实时 AI 换脸,伪装成面试官。 ③ 团队化流水线规模扩张组织内部设立 6 个独立团队(team6/7/8/9/10/101team),各自维护 C2 基础设施和受害者数据库。C2 面板设有”绩效看板”,实时追踪每位操作员的加密钱包窃取量——本质是销售 KPI 系统。 |

二、三阶段感染链入局:假招聘官在 LinkedIn、Web3 求职板等平台向开发者发起接触,以”技能测评”为由发送私有 GitHub 仓库链接。受害者克隆代码后,感染通过两条并行路径触发: 主路径 — VSCode tasks.json 自动执行(无需任何点击): |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

备用路径:若开发者禁用了自动任务,恶意函数直接嵌在正常 JS 文件中,代码执行时触发。两条路径的最终 payload 相同: |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

混淆方案使用商业 obfuscator.io 工具——商业混淆器的合法签名使杀软难以标记。NodeJS/Python 编写的恶意软件在开发者机器上天然”融入”正常开发活动,EDR 几乎没有可见性。 |

三、供应链升级:从一对一到一对多2026年3月,该组织实施了首次确认的供应链攻击:一名受感染的开发者维护着一款流行 VSCode 扩展 fast-draft。攻击者利用从其机器上窃取的 Git 凭证推送了含 OtterCookie 变种的恶意版本(C2:195.201.104[.]53)。 同期的 Graphalgo 行动(2026年2月)针对 npm 和 PyPI 生态:恶意包 bigmathutils 先以良性版本积累超 10,000 次下载,再发布含 RAT 的 v1.1.0。攻击者还伪造了完整的公司 Veltrix Capital(官网+LinkedIn+招聘帖),为投毒提供社会工程掩护。 RAT payload 专门检测 MetaMask 等浏览器加密钱包插件,命中后立即上传凭证。 |

四、作战规模曝光Expel 成功反向工程了该组织的 C2 控制面板,获得以下作战数据(2026 年 Q1): |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

C2 面板四大模块:① 可搜索的凭证数据库(浏览器密码、Keychain、1Password);② 类 VNC 远程桌面(实时屏幕+键鼠控制);③ WebSocket 文件浏览+反弹 Shell;④ 绩效追踪看板(各成员窃取钱包余额实时显示)。 科技行业裁员潮是这场攻击的隐性助推器——失业开发者更积极地在 Web3 平台求职,主动降低了戒心。 |

五、防御手册(立即可做)1. 禁用 VSCode 自动任务(最重要)在设置中搜索 “task runOn” → 关闭 “Allow Automatic Tasks”,或在 settings.json 中添加: |

|

|

2. 先在浏览器中审查再克隆在任何 GitHub 仓库页面按 . 键,打开 github.dev(无 Shell 能力的浏览器 VSCode),安全查看 .vscode/tasks.json 后再决定是否本地克隆。 3. 静态审查清单(克隆前)▸ package.json 的 preinstall/postinstall 脚本是否存在▸ .vscode/tasks.json 是否含 runOn 字段▸ 依赖包版本是否异常(大版本跳跃且无 changelog) 4. 招聘真实性核验▸ 致电公司官方号码确认该职位真实存在,不要只依赖 LinkedIn 私信▸ 视频面试时观察人脸边缘是否有 AI 合成痕迹(不自然的边缘、光线不一致)▸ 测评代码要求运行前先用 AI 工具静态审查 5. 检测已知 C2 IP |

|

|

|

|

|

|

|

|

|

组织层面:使用 Socket.dev 或 Snyk 扫描 npm/PyPI 依赖的版本变更;EDR 规则关注 VSCode 进程启动子 Shell 并建立外联 TCP 连接。 |

|

这场攻击的核心创新不是 0day,而是规模化:AI 工业化恶意软件开发 + AI 工业化假身份建设 + 层级团队流水线管理受害者。开发者的日常工具(VSCode、npm、GitHub、LinkedIn)成了攻击入口。 防御的答案同样简单:在运行任何来历不明的代码前,先在无 Shell 的环境中静态审查。这一习惯养成成本几乎为零,却能挡住 90% 的攻击链。 |

|

情报来源:Expel HexagonalRodent 分析 · ESET DeceptiveDevelopment · SecurityScorecard Operation 99 · ReversingLabs Graphalgo |

夜雨聆风

夜雨聆风