央视点名OpenClaw,养龙虾=引狼入室?

一个看起来正常的技能包,装进去之后,可能不只是帮 AI 智能体干活。

它也可能在后台悄悄下载木马。

据央视报道,部分热门开源 AI 智能体 OpenClaw,也就是不少用户口中的“龙虾”,近期被发现有技能包暗藏恶意代码。安全风险不再停留在“模型回答错了”这种层面,而是直接碰到了设备控制、账号密码、金融信息这些硬东西。

技能包成了新的入口

OpenClaw 受欢迎,很大一部分原因是能本地部署,还能通过技能包扩展能力。用户想让它做更多事,就会安装不同插件、接口、自动化脚本。

问题也出在这里。

技能包生态一旦缺少严格审核,就很容易被仿冒、夹带、替换。不法分子把恶意代码塞进看似正规的技能包里,用户下载、安装、调用,整个过程可能没有明显异常。

真正危险的地方在于,它不是大张旗鼓地破坏,而是安静地拿权限。

国家计算机病毒应急处理中心高级工程师杜振华提醒,恶意技能包可能在后台静默运行,窃取隐私数据并向外传输,进而造成信息泄露和财产损失。

这话听着不新鲜,但放到 AI 智能体上,味道就变了。因为智能体本来就被设计成“替你操作”的东西,一旦权限给得太宽,它能做的事,比普通软件多得多。

最怕的不是中毒,是你主动授权

很多用户安装技能包时,习惯性一路点确认。

访问文件,可以。读取浏览器信息,可以。连接外部接口,也可以。反正先跑起来再说。

结果呢,攻击者等的就是这个动作。

恶意技能包可能窃取账号密码、浏览器缓存、金融信息,也可能把本机变成跳板,继续扫描内网设备。对企业用户来说,这种风险更麻烦。一台测试机看似不重要,但如果它连着办公网、代码仓库、内部系统,后面的事就很难收拾。

AI 智能体越像一个“数字员工”,越不能把它当玩具随便放养。

现在该做什么

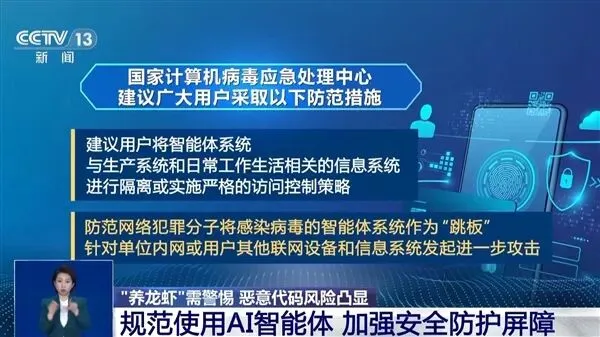

多家安全机构已发布相关预警,官方防范建议里,有几条尤其现实。

-

• 不要向智能体提交密码、身份证号、银行卡信息等敏感内容 -

• 不要让智能体执行删除文件、转账、批量访问内网这类高风险操作 -

• 安装技能包前,尽量核对来源、代码、链接和权限请求

另外,智能体系统最好和日常办公环境、生产系统隔离。能不给的权限就不给,能放沙箱就别放主机。可疑安装包也可以通过国家计算机病毒协同分析平台检测。

这不是劝大家别用 AI 智能体。

恰恰相反,越是要用,越要把边界画清楚。过去我们防病毒,防的是一个压缩包、一个安装程序。现在还要防一个“看起来很聪明、很会干活”的技能包。

别等它开始替你忙活了,才发现,忙的不是你的事。

夜雨聆风

夜雨聆风