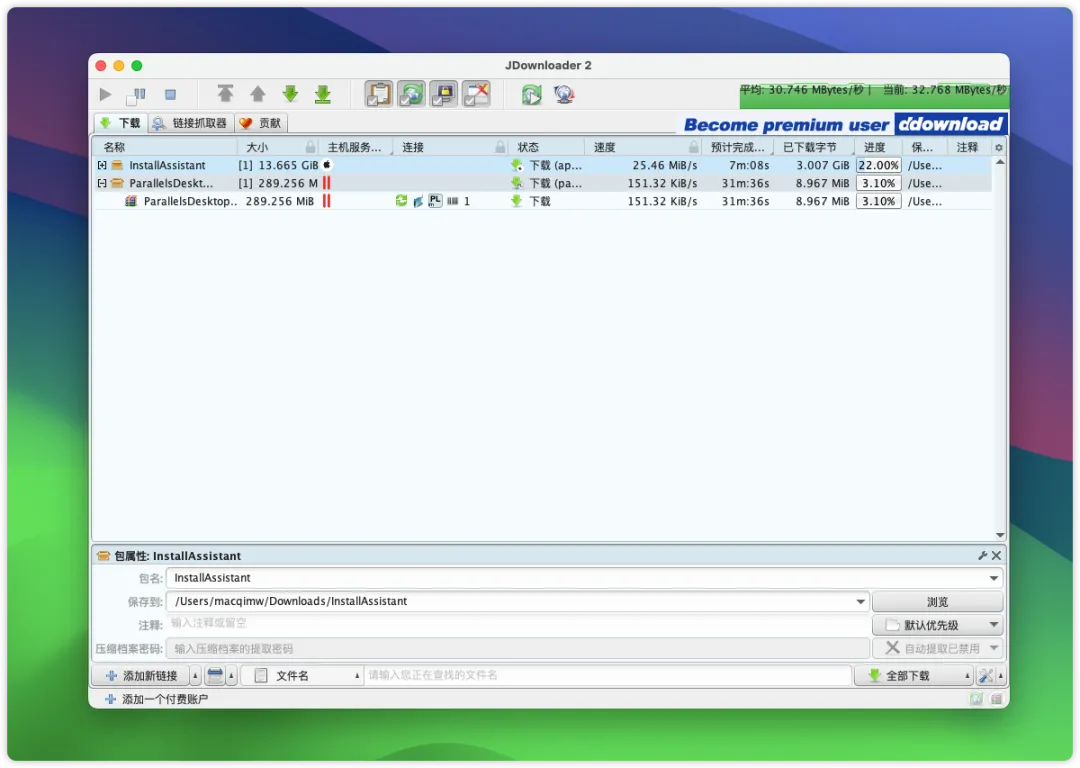

知名下载工具 JDownloader 官网遭入侵

全球热门下载管理工具 JDownloader 官方发布安全公告,其官方网站及备用下载页面在近期遭到网络攻击,攻击者利用未修复的安全漏洞入侵系统并篡改下载链接,导致 Windows 与 Linux 版本安装包被植入恶意代码,目前官网已处于下线状态,进行全面安全加固与漏洞修复工作。

此次攻击发生在周三凌晨,攻击者通过一个未及时修补的漏洞,在未经过身份认证的情况下非法修改了系统的访问控制列表,获取了全站编辑权限,随后对下载页面的链接进行定向替换,将官方原版安装包切换为带有恶意程序的篡改版本。

服务器日志显示,攻击者在正式攻击前,还在测试页面进行了漏洞验证,整个攻击过程在一段时间内未被发现,直到后续巡检才被工作人员察觉。

受此次事件影响最大的是 Windows 与 Linux 平台用户,从官网下载的安装包缺失合法数字签名,存在极高安全风险。Windows 系统中的 SmartScreen 防护功能已能拦截这类异常文件并发出安全警告,一定程度上降低了用户设备被入侵的概率。

Linux 版本的 Shell 安装脚本同样遭到篡改,被植入恶意脚本代码,运行后会对系统安全造成直接威胁。官方明确说明,macOS 版本安装包未受到影响,数字签名保持完整有效,用户可正常使用。

并非所有渠道的 JDownloader 都存在安全风险,开发团队表示,第三方 Docker 镜像、Flatpak、Winget 以及 Snap 安装包均使用独立的分发基础设施,不在此次受攻击的服务器范围内,经过核查确认未被篡改,用户可以放心使用。

同时,JDownloader 的内置更新功能同样部署在独立服务器中,并且采用端到端数字签名保护,更新文件未被攻击者触及,已经安装软件的用户通过自动更新获得的版本均为安全版本。

事件发生后,官方第一时间通过备份还原被篡改的页面与文件,对服务器配置进行全面排查,为彻底封堵漏洞,官网将持续下线至本周五晚间,完成所有漏洞补丁安装与安全策略加固后才会重新开放访问。

软件官网与分发渠道被攻击并非个例,此前知名文本编辑器 Notepad++ 也曾出现类似安全事件,攻击者入侵其更新服务器,通过更新功能推送恶意程序,该事件持续近半年才被开发者发现,随后不得不更换服务提供商并要求用户手动重装安全版本。

对于近期从 JDownloader 官网下载过 Windows 或 Linux 版本安装包的用户,官方建议立即对设备进行全面安全扫描,删除可疑安装文件,切勿运行未经签名的程序。等待官网重新上线并完成安全加固后,再从官方渠道重新获取原版安装包,优先选择 Flatpak、Winget 等第三方可信渠道进行安装,最大程度规避安全风险。

https://jdownloader.org/其它相关资源:

夜雨聆风

夜雨聆风