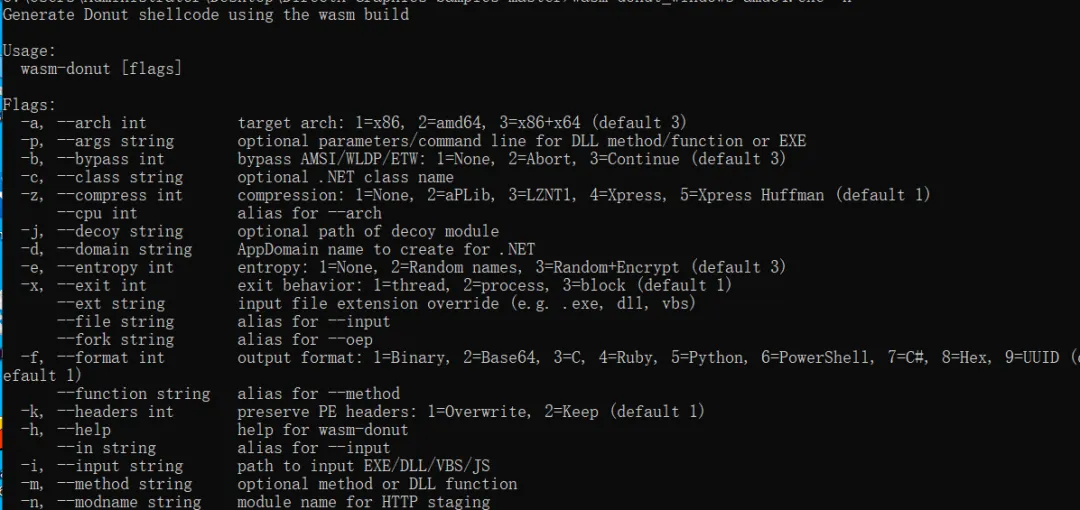

shellcode混淆工具–WASM Donut

Generate Donut shellcode using the wasm buildUsage:wasm-donut [flags]Flags:-a, --arch int target arch: 1=x86, 2=amd64, 3=x86+x64 (default 3)-p, --args string optional parameters/command line for DLL method/function or EXE-b, --bypass int bypass AMSI/WLDP/ETW: 1=None, 2=Abort, 3=Continue (default 3)-c, --class string optional .NET class name-z, --compress int compression: 1=None, 2=aPLib, 3=LZNT1, 4=Xpress, 5=Xpress Huffman (default 1)--cpu int alias for --arch-j, --decoy string optional path of decoy module-d, --domain string AppDomain name to create for .NET-e, --entropy int entropy: 1=None, 2=Random names, 3=Random+Encrypt (default 3)-x, --exit int exit behavior: 1=thread, 2=process, 3=block (default 1)--ext string input file extension override (e.g. .exe, dll, vbs)--file string alias for --input--fork string alias for --oep-f, --format int output format: 1=Binary, 2=Base64, 3=C, 4=Ruby, 5=Python, 6=PowerShell, 7=C#, 8=Hex, 9=UUID (default 1)--function string alias for --method-k, --headers int preserve PE headers: 1=Overwrite, 2=Keep (default 1)-h, --help help for wasm-donut--in string alias for --input-i, --input string path to input EXE/DLL/VBS/JS-m, --method string optional method or DLL function-n, --modname string module name for HTTP staging-y, --oep string fork offset relative to host executable--out string alias for --output-o, --output string output path (defaults based on format)--params string alias for --args-r, --runtime string CLR runtime version-s, --server string HTTP server URL for hosting module-t, --thread run unmanaged EXE entrypoint as a thread-w, --unicode pass DLL arguments as UNICODE

https://github.com/sliverarmory/wasm-donut

-

HeavenlyBypassAV内部版工具-轻松免杀各大杀软 -

Heavenly白加黑自动化生成免杀工具 -

HeavenlyProtectionCS内部CS插件 -

冰蝎webshell免杀工具

-

哥斯拉webshell免杀工具 -

红队场景下lnk钓鱼Bypass免杀AV -

Frp免杀隧道工具 -

1day和0dayPOC -

lnk钓鱼思路视频讲解 -

lnk钓鱼Bypass天擎 -

msi钓鱼 -

chm钓鱼 -

Kill360核晶 -

AV对抗-致盲AV(核晶) -

捆绑免杀360 -

Kill火绒 -

火绒6.0内存免杀 -

kill-windowsDefender

-

Defender分离免杀 -

Defender知识点 - EDR对抗思路

-

进程注入知识点

-

自启动思路 -

多种维权手法

-

Fscan免杀核晶 -

QVM解决思路 -

红队思路-钓鱼环境下小窗口截屏窃取 -

免杀Todesk/向日葵读取工具

-

渗透测试文章思路 -

内网对抗文章思路 -

还有更多红队工具文章!期待您的加入!!!

夜雨聆风

夜雨聆风