关于防范境外组织利用Word、PDF文档窃取机密文件的保密警示通知

近期,工业和信息化部、国家安全部等权威部门连续发布风险预警,通报多起境外组织通过恶意Word、PDF文档,定向窃取我国党政机关、科研院所、军工企业及关键基础设施领域机密文件的案例。此类窃密手段隐蔽,危害严重,直接威胁国家信息安全和核心利益。为筑牢保密防线,严防泄密事件发生,现就有关要求通知如下:

一、提高思想认识,认清窃密风险

当前,境外间谍情报机关窃密手段不断升级,常将恶意代码、木马程序藏匿于普通Word、PDF文档中,伪装成会议通知、工作报告、简历、合同等常见工作文件,通过邮件、即时通讯工具等渠道发送,利用工作人员对常用文件格式的信任实施窃密。此类攻击针对性强、伪装度高、过程隐蔽,一旦打开可疑文档,极易导致电脑被远程控制、机密文件被盗取、系统权限被篡改,造成难以挽回的损失。全体工作人员要高度警惕,增强保密意识,摒弃麻痹思想和侥幸心理,将保密要求落实到日常工作各环节。

二、明确窃密套路,强化防范能力

结合官方通报案例及技术拆解结果,境外组织利用Word、PDF文档窃密的主要方式如下,请全体人员熟练掌握、重点防范:

(一)Word文档窃密套路

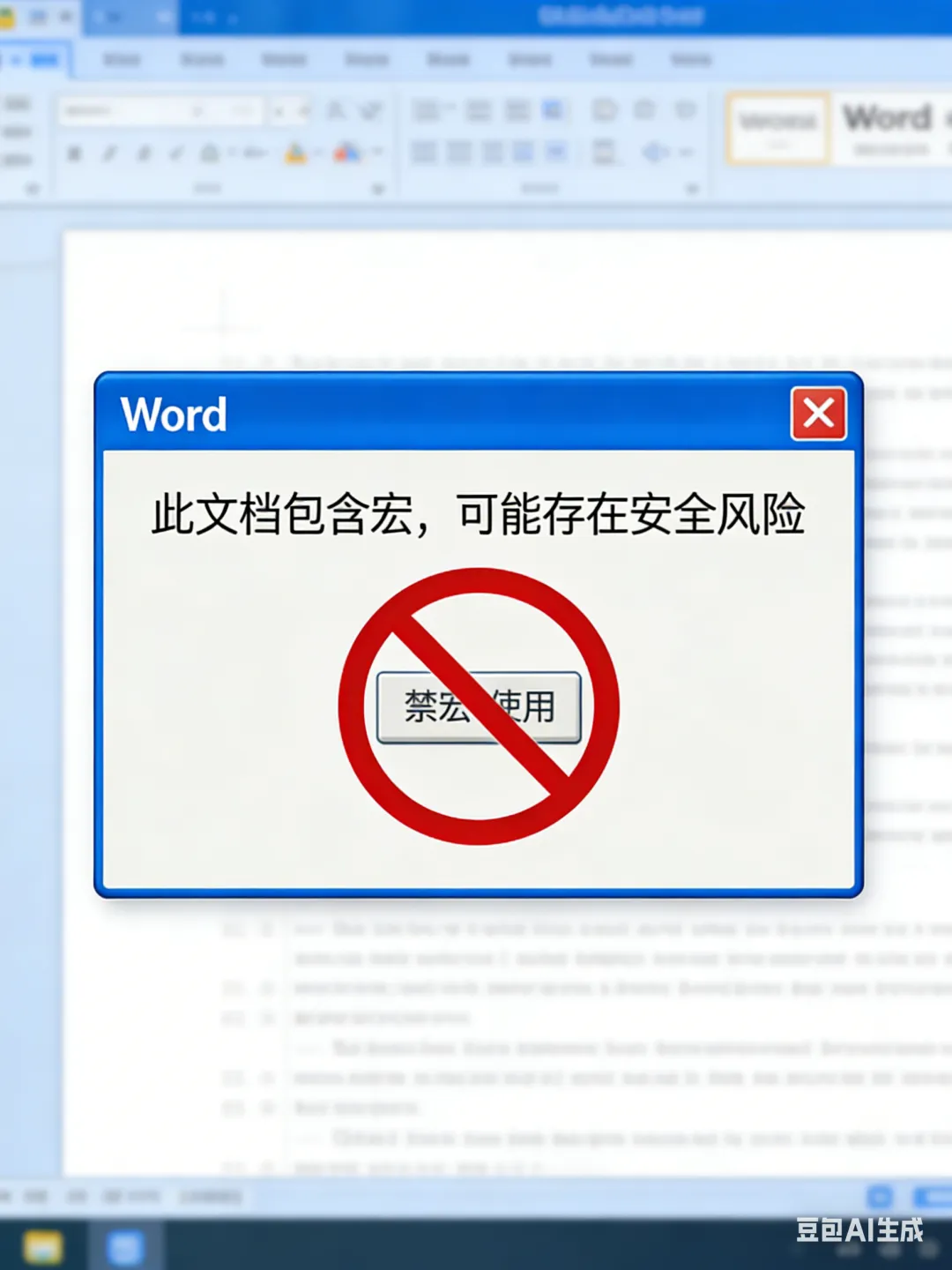

1. 恶意宏诱导:文档伪装成正常工作文件,打开后提示“启用宏才能正常显示”,一旦启用,恶意代码将自动运行,释放木马、植入后门、设置开机自启,进而实现远程控制电脑、窃取文件等操作;

2. 零点击漏洞:利用Word高危漏洞,无需启用宏,仅打开文档即可自动触发恶意代码,窃密过程全程隐蔽,不易被发现。

(二)PDF文档窃密套路

1. 双后缀伪装:文件名显示为“XX.pdf”,实际为“XX.pdf.exe”,图标仿冒PDF格式,双击后会直接运行窃密程序;

2. 恶意脚本植入:PDF内置混淆的JavaScript代码,打开后会自动下载木马、弹出钓鱼页面,窃取账号密码、敏感数据,并将数据回传至境外服务器;

3. 漏洞触发执行:利用PDF阅读器漏洞,打开文档后自动执行恶意代码,窃取本地存储的机密文件及相关数据。

三、严格落实要求,严守保密底线

为有效防范此类窃密风险,全体工作人员必须严格遵守以下保密要求,坚决杜绝泄密事件发生:

1. 严格管控文件来源:陌生邮件、未知链接及非工作对接对象发送的Word、PDF等附件,一律不下载、不打开、不转发;确需接收的工作文件,必须先核实发送方身份、确认文件真实性后,再进行后续操作。

2. 规范使用宏功能:打开Word文档时,若提示“启用宏”,非绝对可信、非工作必需的,一律禁用;工作中确需使用宏的,需经部门负责人审批,且仅在专用非涉密电脑上操作。

3. 仔细核查文件后缀:打开文件前,务必查看完整后缀,重点警惕“.pdf.exe”“*.doc.js”等伪装格式,防止误点运行窃密程序。

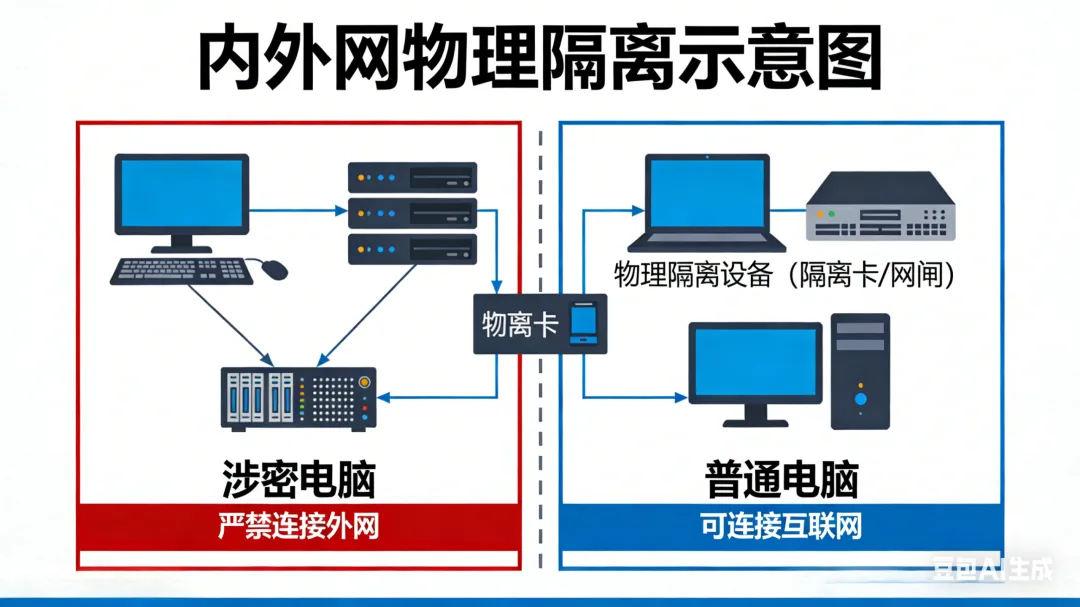

4. 严格执行内外网隔离规定:涉密电脑严禁连接互联网、严禁接入U盘、移动硬盘等移动存储设备、严禁打开任何外来文档;非涉密电脑处理敏感数据时,同样不得接入未知设备、打开可疑文件。

5. 规范处置异常情况:发现可疑文档、异常邮件,或电脑出现卡顿、自动弹窗、后台程序异常运行等情况,立即停止操作、关闭电脑电源,留存相关证据,并第一时间向本部门负责人及单位保密工作机构上报,严禁擅自处理、隐瞒不报。

四、加强宣传教育,落实主体责任

各部门、各单位要切实履行保密工作主体责任,立即组织全体工作人员专题学习,传达本通知要求,讲解窃密风险和防范要点,确保全员知晓、全员掌握、全员落实。要定期开展保密检查,及时排查工作中的保密隐患,对违反本通知要求、存在泄密风险的行为,及时提醒、限期整改;对因违规操作造成泄密事件的,依法依规严肃追究相关人员责任。

保密工作责任重大,容不得丝毫松懈。全体工作人员要提高政治站位,强化责任意识,严格遵守保密纪律,主动防范各类窃密风险,共同守护国家机密和单位敏感信息安全,保障各项工作有序开展。

夜雨聆风

夜雨聆风