RDSClaw数据库纳管——让AI Agent安全接管数据库

一个被忽视的事实:业务人员不懂写SQL,但懂数据的价值

在一家典型的互联网公司里,真正需要跟数据库打交道的人远不止 DBA。市场部要看渠道转化数据,运营要拉用户分群表,产品经理要查功能使用率,甚至财务和客服也会偶尔需要从库里捞一些数据。

但这些人不会写 SQL。于是形成了一个大家都习以为常的工作流:提需求 → 排队 → DBA 或分析师帮忙跑 → 等结果 → 发现口径不对 → 再来一轮。一个原本 10 秒就能出结果的查询,在组织流程中走了三天。

问题的根源不是效率工具不够多,而是数据库的交互方式从诞生至今几乎没变过——它只认 SQL,不认人话。

RDSClaw 的数据库纳管功能,正是要打破这道门槛:把你的数据库安全地交给 AI Agent,让每个人都能用自然语言直接获取数据。

“纳管”听起来是个技术术语,但它做的事情非常直白:让 RDSClaw 的 AI Agent 安全地「认识」你的数据库,知道怎么连、能做什么、不能做什么。

-

建立安全连接——告诉 Agent 你的数据库在哪里、用什么账号访问,密码全程加密,Agent 看不到明文。

-

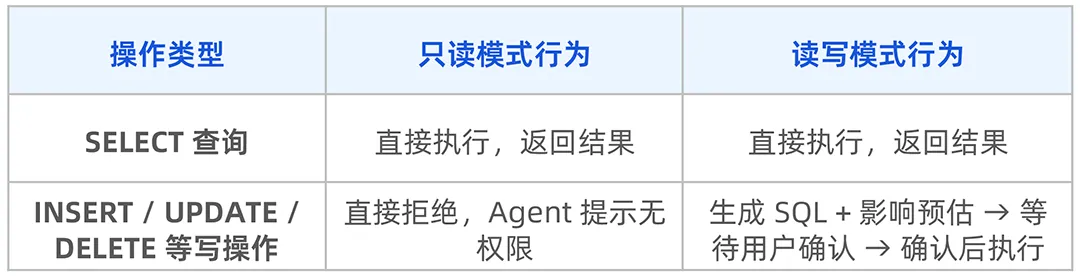

划定权限边界——决定 Agent 能读还是能写,哪些操作需要你确认,哪些操作直接禁止。

-

开启自然语言交互——纳管完成后,你(或团队里任何人)就可以用一句话查数据、做分析、跑诊断。

整个过程在 RDSClaw 的 Web 控制台中完成,不需要写一行代码,不需要改任何数据库配置。

在 RDSClaw 控制台的「数据库纳管」页面,点击「添加连接」,填写以下信息:

-

测试数据库连通性——验证网络可达、端口开放、凭证有效。

-

加密存储密码——密码在提交瞬间由 RDS Daemon 加密,不落盘明文。

-

刷新连接列表——连接出现在列表中即可开始使用,随时可编辑或删除。

整个过程通常在 10 秒内完成。纳管多个库?重复上述步骤即可,RDSClaw 支持同时纳管多个数据库连接,对话中通过 Connection ID 自由切换。

“让 AI 直接操作我的生产库?”——这是每个技术负责人听到数据库纳管后的第一反应。RDSClaw 在安全设计上的原则是:信任但验证,放权但兜底。

-

查询零门槛:读操作不会改变数据,任何人都可以放心地用自然语言查数据。

-

写操作有确认:Agent 不会擅自执行写入操作。它会先告诉你“我准备执行这条 SQL,预计影响 N 行”,你在审批窗口中点击“确认”才会真正提交。

以前的流程:提需求给数据组 → 等 2 天 → 拿到 Excel → 发现少了一个维度 → 再等 1 天。

小李(钉钉群):帮我查一下上周各渠道的新注册用户数,按天拆分,降序排列。

[ RDSClaw 解析意图 → 选择已纳管的 user-db-prod 连接 → 生成 SQL → 只读模式安全执行 ]

[ 返回结构化表格 + 自动调用可视化技能生成趋势折线图 ]

[ RDSClaw 基于上下文记忆,理解“再加上”意为追加维度 → 生成新 SQL → 返回更新后的分析 ]

关键点:小李全程没有写一个字符的 SQL,也不需要知道表名叫什么。数据库在只读模式下运行,不存在误操作风险。

以前的流程:登录控制台 → 逐个看 CPU / 内存 / 连接数 / 慢查询 → 截图 → 写巡检报告 → 发邮件。花 40 分钟。

老王(Web UI):帮我巡检一下 prod-mysql,重点看慢查询和锁等待。

[ RDSClaw 通过已纳管连接访问数据库 → 调用智能运维技能 → 检查 12 项指标 → 2 分钟返回结构化报告 ]

RDSClaw:巡检完成。发现 2 个慢查询:order_detail 表存在全表扫描,建议添加 (user_id, create_time) 联合索引;payment_log 表的 status 字段区分度低,建议改用覆盖索引。其余指标正常。

[ RDSClaw 生成 ALTER TABLE 语句 → 标注预计执行时间和锁影响 → 等待确认 ]

关键点:纳管让运维技能有了“着力点”——Agent 不是在空谈理论,而是真正连着你的库在做分析。

以前的流程:看报错日志 → 猜测是哪张表 → 找 DBA 帮忙看 → DBA 在忙 → 等。

小陈(企业微信):prod-mysql 里 user_session 表最近有没有异常增长?帮我看看最近 7 天每天的行数变化。

[ RDSClaw 自动查询并返回每日行数统计 ]

RDSClaw:user_session 表最近 7 天行数:周一 12 万、周二 13 万、周三 11 万、周四 45 万(异常)、周五 48 万、周六 46 万、周日 44 万。周四起出现明显跳涨,疑似有批量写入。

小陈:查一下周四新增的那些数据,source 字段都是什么值?

[ RDSClaw 基于上下文自动补充时间条件 → 执行聚合查询 → 返回结果 ]

关键点:开发者不需要等 DBA 排期,自己就能快速定位数据层面的问题。Agent 的持久记忆让多轮追问像跟人对话一样自然。

以前的流程:分别找两个组的人跑数 → 自己在 Excel 里手动合并 → 对不上 → 重新对口径。

运营总监(飞书):帮我分别从 order-db-prod 查上月 GMV,从 user-db-prod 查上月活跃用户数。

[ RDSClaw 依次切换两个已纳管连接 → 分别执行查询 → 整合返回 ]

RDSClaw:上月 GMV:1,234 万元(order-db-prod);上月活跃用户:89,432 人(user-db-prod)。人均贡献约 138 元。

关键点:多库纳管让跨库查询变得像切换聊天窗口一样简单。每个连接的权限独立控制,互不影响。

场景:需要清理超过 90 天的过期会话数据。这是一个写操作,需要最高级别的安全保障。

老王(Web UI):帮我删除 user_session 表中 created_at 超过 90 天的记录。

[ RDSClaw 生成 DELETE 语句 → 显示 SQL 文本 + 预计影响行数 ]

RDSClaw:即将执行:DELETE FROM user_session WHERE created_at < DATE_SUB(NOW(), INTERVAL 90 DAY)。预计影响 128,756 行。确认执行?

[ 执行完成 → 返回实际删除行数和耗时 ]

RDSClaw:已执行。实际删除 128,756 行,耗时 3.2 秒。

关键点:写操作的每一步都在你的控制之下——Agent 展示 SQL、预估影响、等你确认、报告结果。

生产库默认只读。为 Agent 创建专用的只读数据库账号,勾选 Read-only 选项。绝大多数业务取数和日常巡检场景都不需要写权限。

为不同用途建不同连接。一个库可以纳管多个连接:prod-mysql-readonly 给业务人员和开发者用,prod-mysql-rw 只给 DBA 用。通过 Connection ID 区分权限边界。

安全组遵循最小开放原则。只开放 Agent 需要访问的数据库端口和 IP 段,入方向和出方向规则分别配置。

善用 IM 集成扩大覆盖面。把 RDSClaw Bot 接入钉钉 / 飞书 / 企业微信群后,团队成员无需登录控制台就能查数据。配置方式极其轻量——在控制台填入相关凭证即可。

定期在可观测性中心回顾。查看会话记录、Token 消耗和安全事件,了解 Agent 的使用情况和潜在风险,持续优化纳管策略。

长期以来,数据库像一座只有少数人持有钥匙的金库——DBA 守着门,业务人员在外面排队递条子。这种模式在效率和成本上的代价,大家心知肚明,却习以为常。

RDSClaw 的数据库纳管做的事情,本质上就是换了一把锁:从“只有会写 SQL 的人才能进”,变成“说一句人话就能进,但每一步操作都有安全护栏”。

它让市场部的同事 10 秒钟拿到数据,让开发者不用排队等 DBA,让 DBA 把精力从重复劳动中释放出来做更有价值的架构工作。而这一切的前提——安全,从凭证加密到读写控制到二次确认——RDSClaw 做到了层层保障。

不需要懂 SQL,不需要等排期,不需要担心安全。说出你的需求,RDSClaw 帮你搞定。

🦞 RDSClaw 现已入驻阿里云 RDS AI 应用市场,支持 1个月 免费试用,复制下方链接至浏览器登录控制台即可开通体验。

🔗 https://yaochi-buy.aliyun.com/rds-ai-deploy?request=%7B%22rds_agent_class%22%3A%22mysql.x2.medium.9cm%22%2C%22orderTime%22%3A%221%3AMonth%22%7D

如果你对RDSClaw感兴趣,或者已经在使用,欢迎钉钉扫码加入RDSClaw用户交流群。(钉钉群号:170415008314)

夜雨聆风

夜雨聆风