企业部署 OpenClaw 类 AI 智能体 这份安全指南请收好

你知道爆火的开源 AI 智能体 OpenClaw 拥有系统级操作权限吗?一旦部署不当,可能引发数据泄露、系统被篡改,甚至级联失控的严重后果。这份官方发布的安全指南,帮你提前避开所有部署隐患。

OpenClaw 作为 2026 年现象级开源 AI 智能体执行框架,目前已经成为全球活跃度最高的 AI 智能体框架。国内头部 AI 公司和云厂商都纷纷推出了相关部署服务,在金融、制造、政务等多个领域开展试点落地。

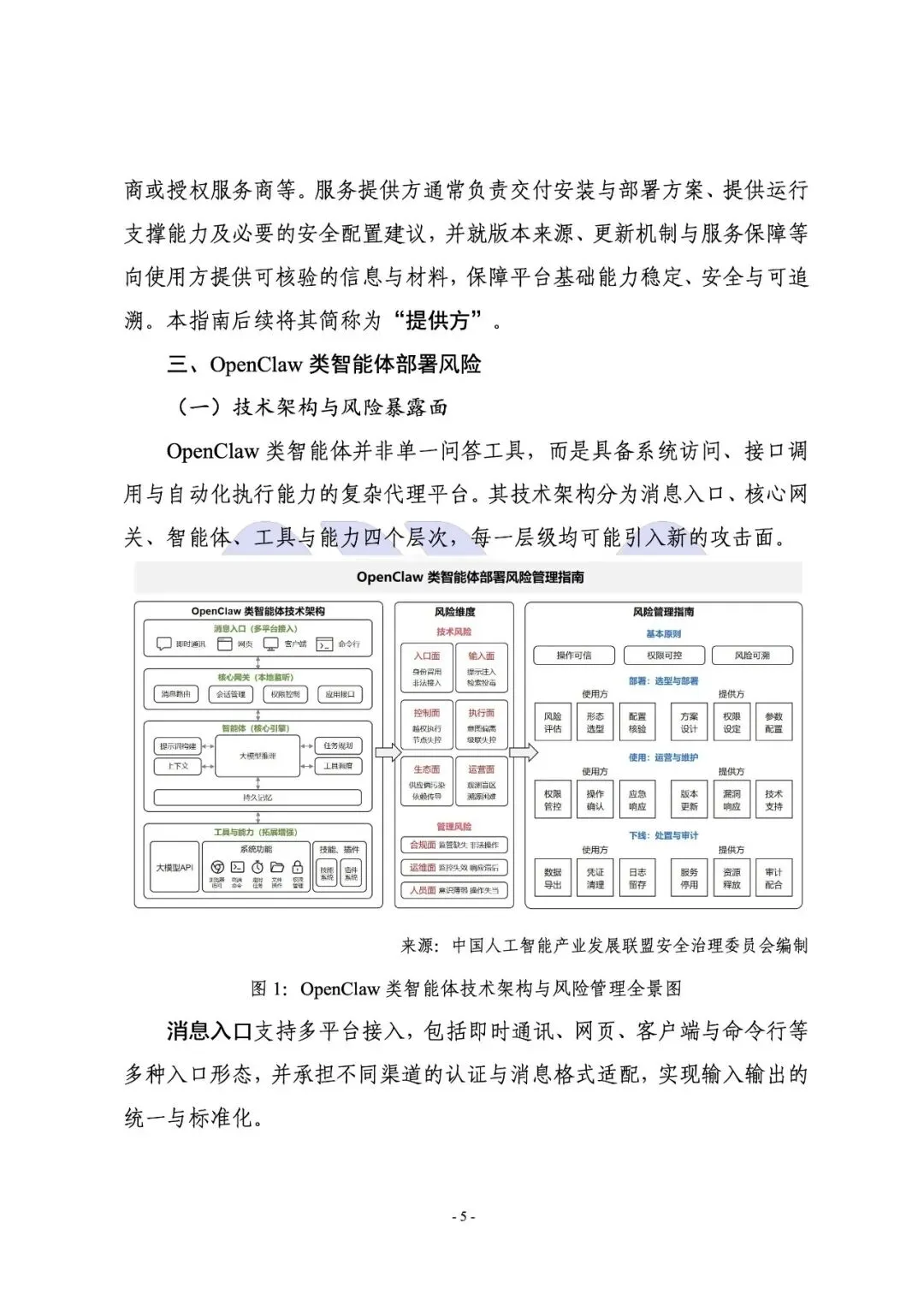

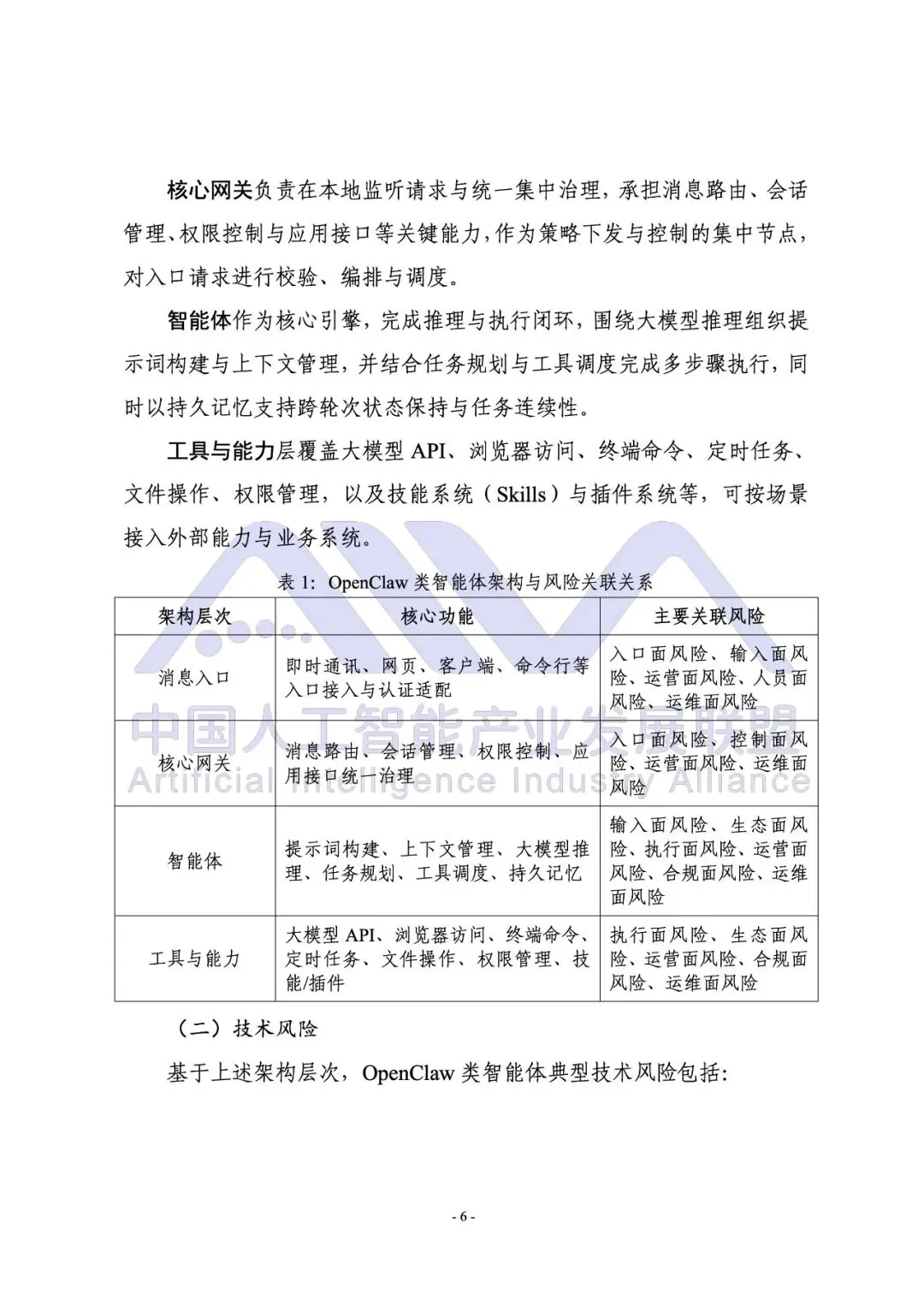

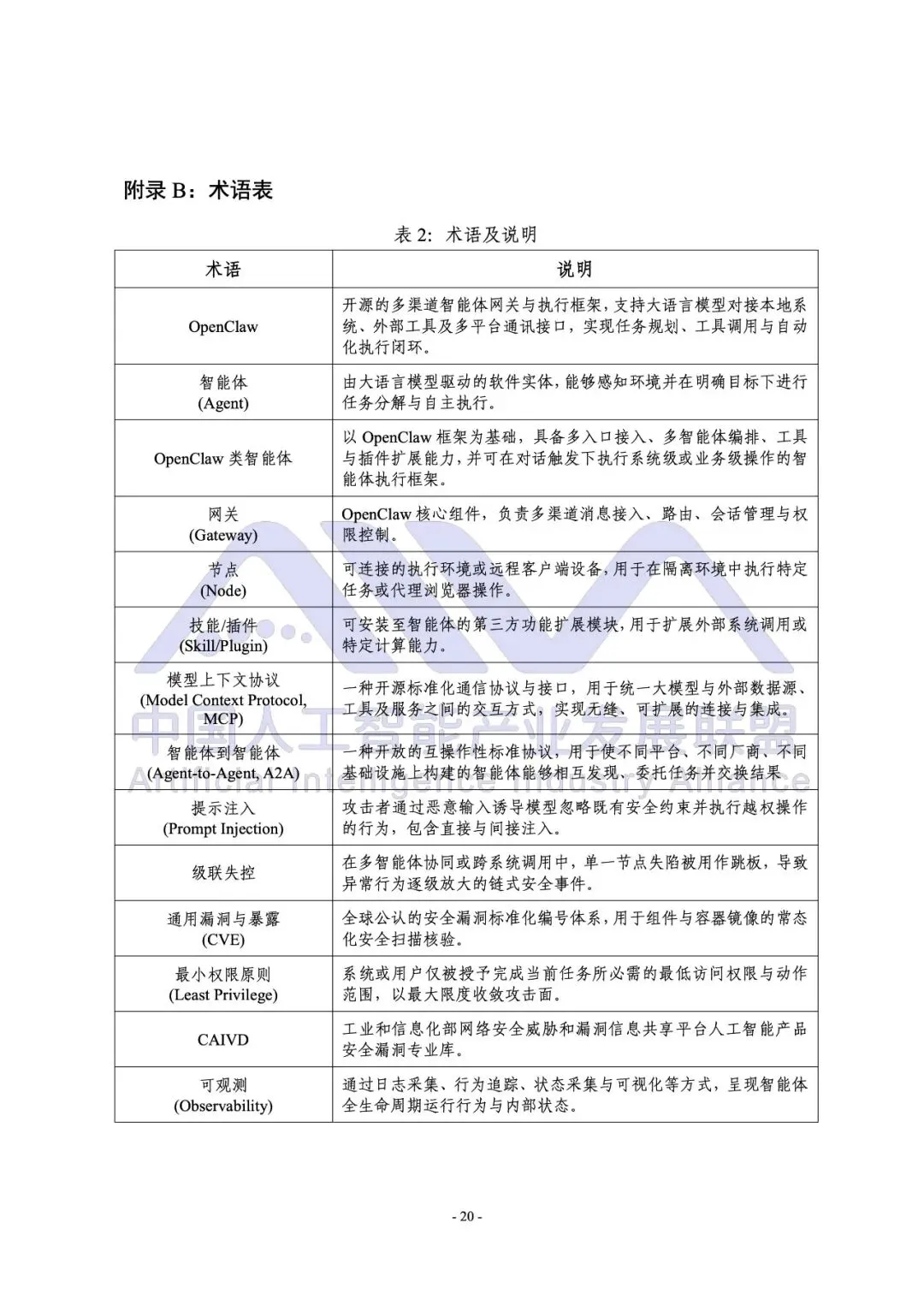

和传统仅具备问答能力的对话 AI 不同,OpenClaw 类智能体是连接大模型与本地系统的执行中枢,具备系统级操作权限,可执行 Shell 命令、访问文件系统、操控浏览器,帮企业实现业务流程自动化,大幅提升运营效率,但也因此放大了安全风险。

报告明确梳理出六大技术风险与三大管理风险:入口面存在身份冒用风险、输入面可能遭遇提示注入、控制面易发生越权执行、执行面可能引发级联失控、生态面暗藏供应链污染、运营面存在观测盲区;再加上合规、运维、人员三方面的管理风险,任何一个环节疏漏都可能造成严重损失。

不同于传统安全问题,OpenClaw 类智能体的单一风险点容易通过工具链、系统链产生链式放大效应,形成级联失控,风险传导性和隐蔽性远超过传统应用,传统监控审计手段很难完全覆盖决策与操作链路。

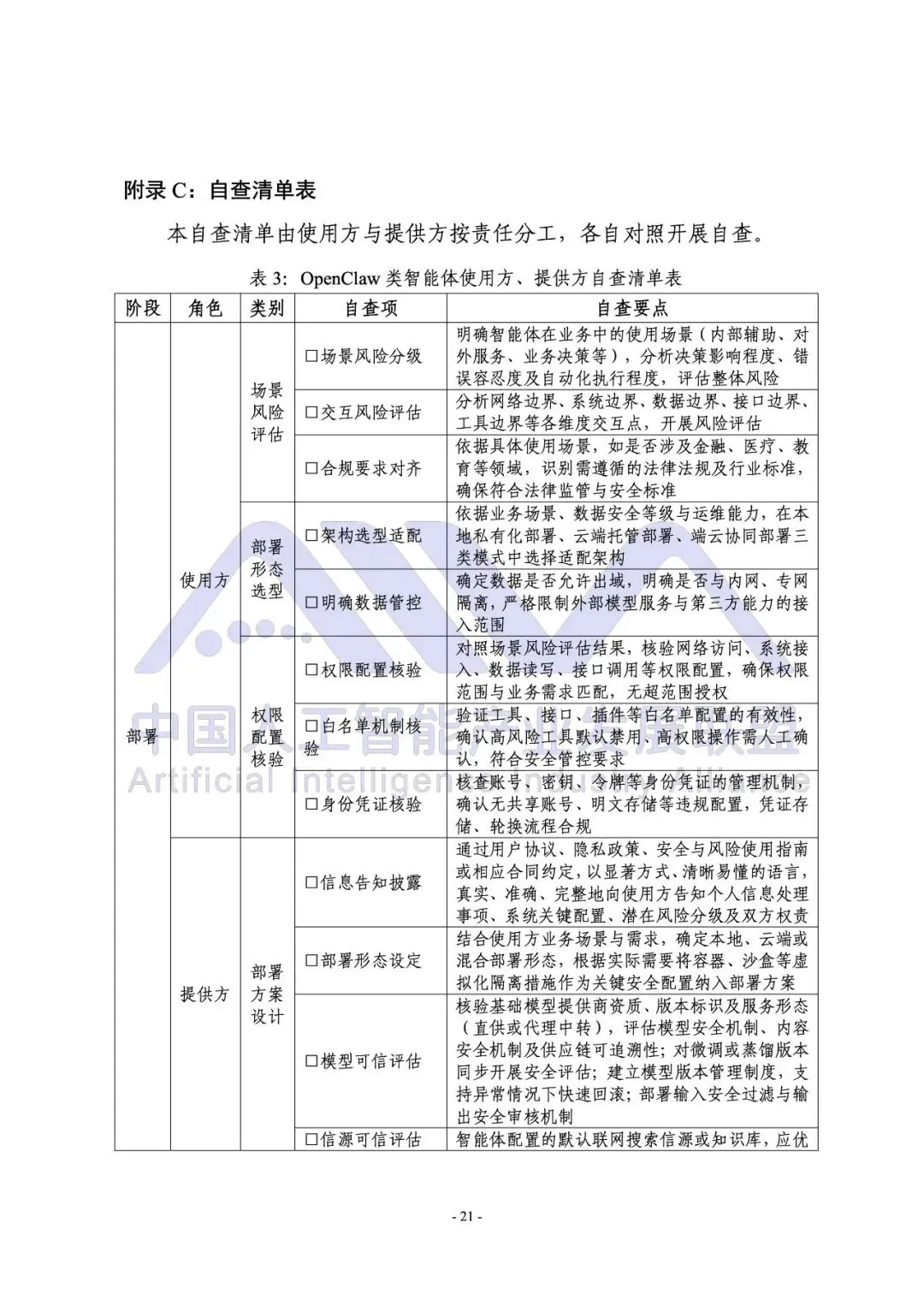

针对这些特征,报告提出了操作可信、权限可控、风险可溯三大核心风险管理原则,并且覆盖部署、使用、下线全生命周期,针对使用方和提供方分别给出了可落地的操作规范。

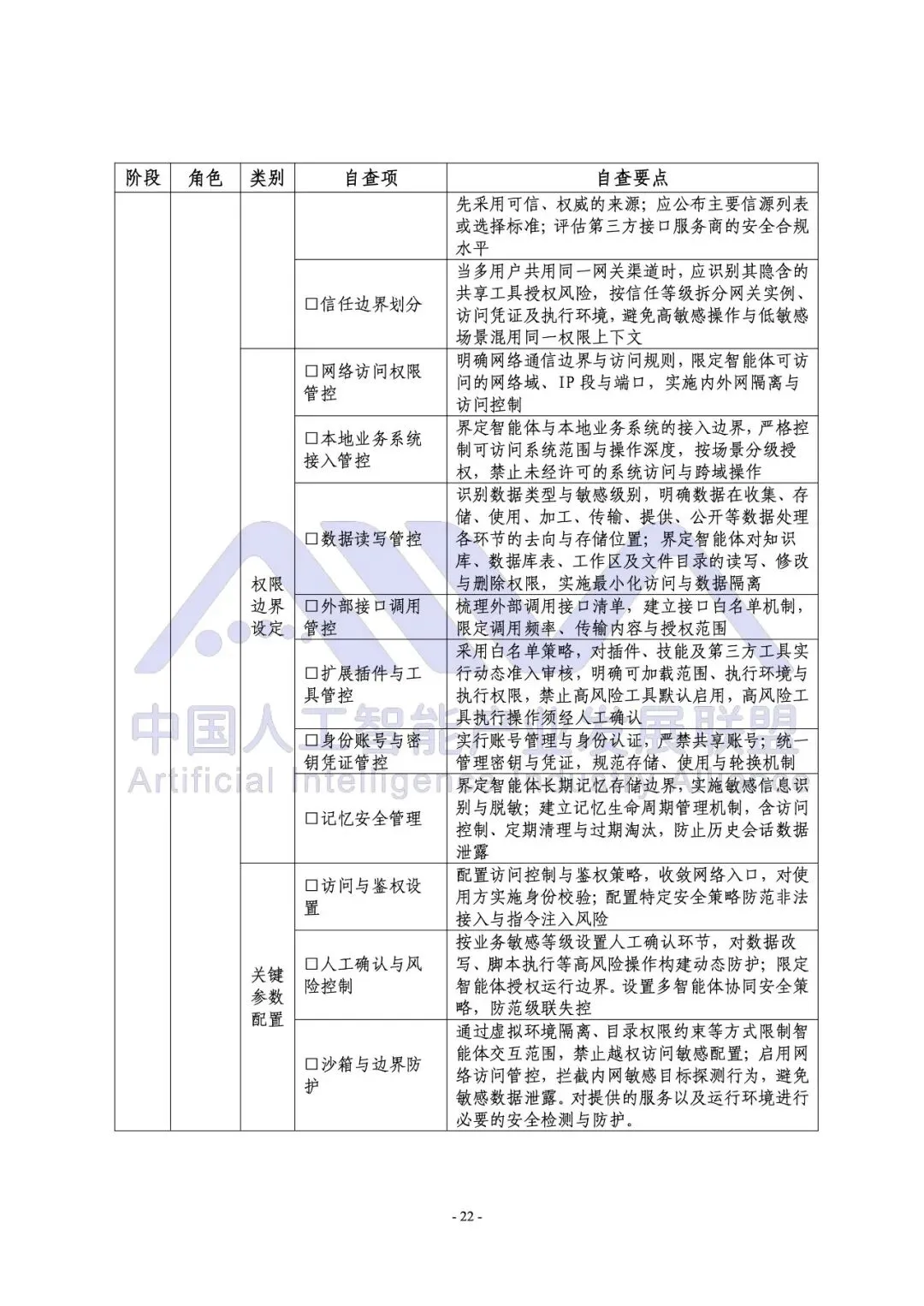

在部署阶段,使用方需要先完成场景风险分级评估,根据数据敏感程度选择适配的部署形态,再对照场景核验所有权限配置,严格遵循最小权限原则。提供方则需要提前划好权限边界,高风险工具默认禁用,高权限操作强制人工确认,同时配置全链路日志审计能力。

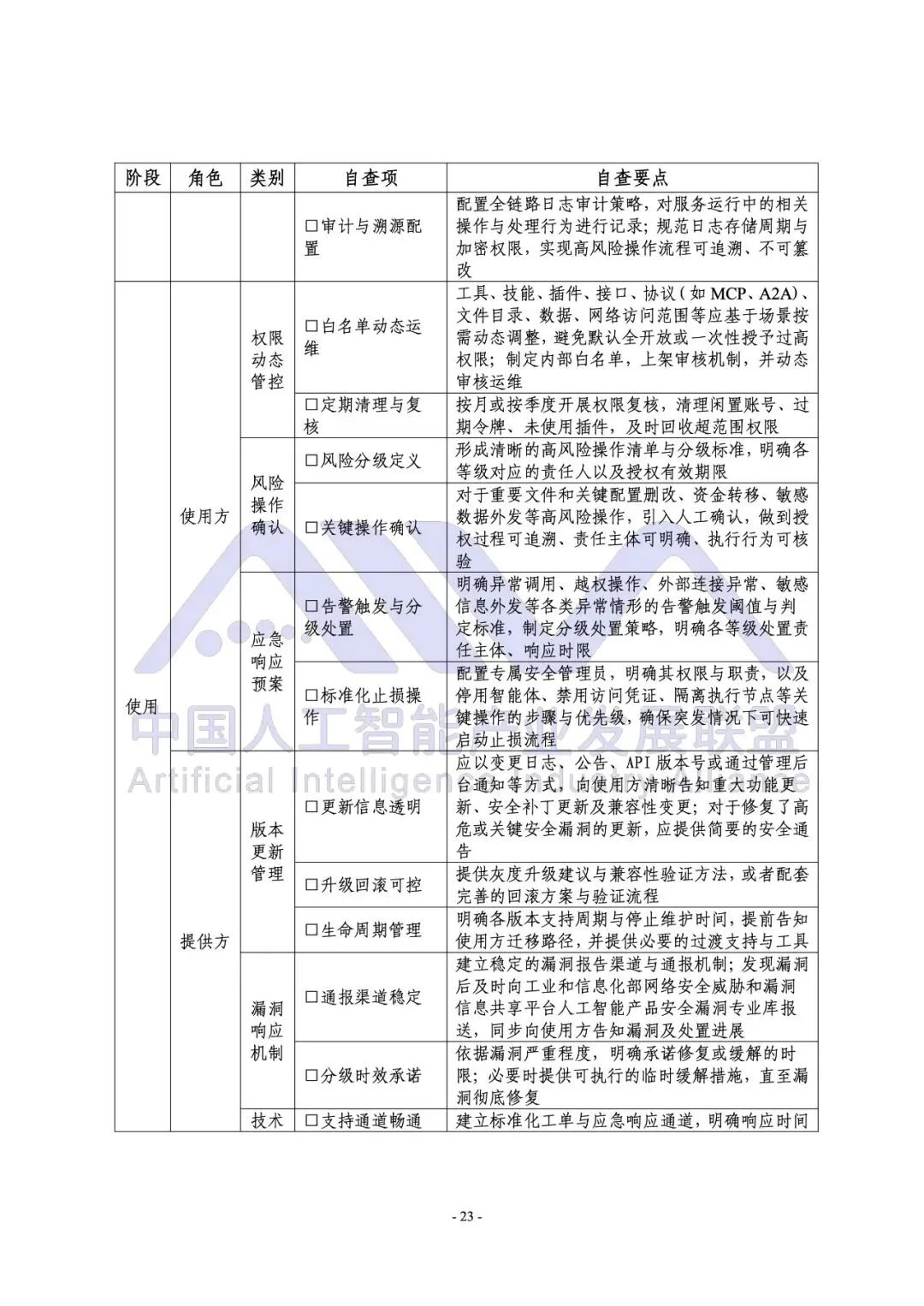

进入使用阶段后,使用方需要动态调整权限范围,按月或按季度复核清理闲置账号、过期权限,对文件删改、资金转移等高风险操作必须加入人工确认环节,提前制定异常告警与应急止损预案。

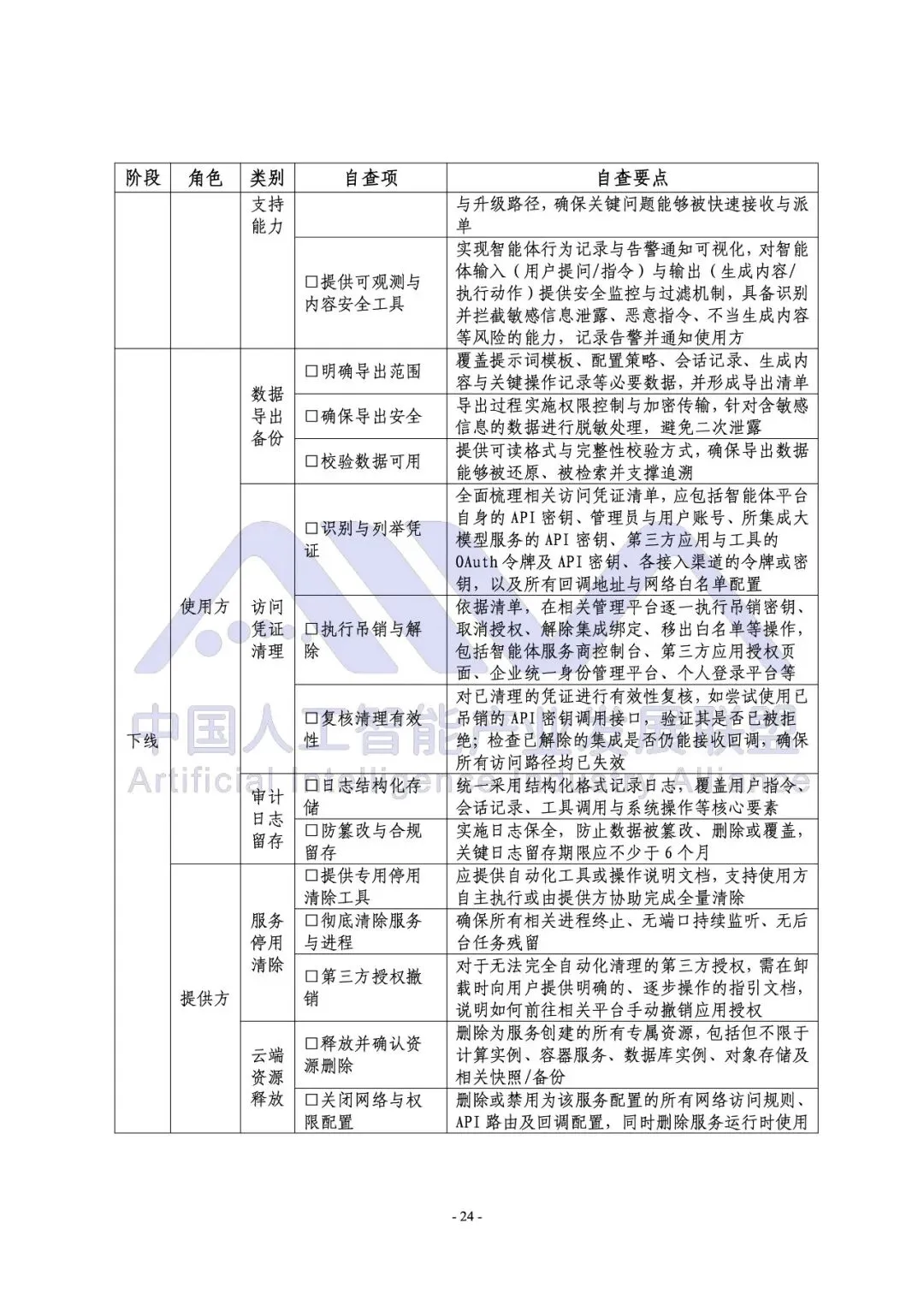

即便是智能体下线,也需要按照规范完成全流程清理:使用方要备份数据、吊销所有访问凭证,并且按照合规要求留存日志,关键日志留存期限不得少于 6 个月,确保所有操作可追溯。

OpenClaw 类智能体是 AI 从对话工具走向自主代理的重要落地方向,能给千行百业带来实实在在的效率提升,但安全合规是一切创新的前提。这份全生命周期的风险管理指南,给所有计划部署的企业和个人梳理了清晰的行动框架,只有落实好安全管控措施,才能真正让 AI 技术以安全底座支撑业务高质量发展。

📊 本文数据来源:《2026 年 OpenClaw 类智能体部署风险管理指南》,中国人工智能产业发展联盟发布

夜雨聆风

夜雨聆风