文档内容

内部资料 免费交流

2024 上半年全国教师资格证考试笔试重要分析

《初中信息技术》

重要梳理·信息道德规范

1.网络道德基本原则

(1)全民原则:一切网络行为必须服从于网络社会的整体利益;

(2)兼容原则:网络行为应符合相互认同的规范和标准,应被他人及整个网络社会所

接受;

(3)互惠原则:网民们有网络社会交往的一切权利,也应承担网络社会对其成员所要

求的责任。

2.信息使用行为规范

(1)在电子邮件和聊天室里用词用语讲究礼貌,避免粗俗化,以免伤害他人;

(2)尊重知识产权,未经许可不随便复制和散播任何软件和资料;

(3)发表信息应该真实,不欺骗别人,不捏造虚假新闻;

(4)不传播对社会和他人有害的信息,不成为信息垃圾的制造者和传播者;

(5)不像黑客那样,肆意攻击他人网站,篡改他人的资料;

(6)严格遵守、执行《全国青少年网络文明公约》(2001年11月发布);

(7)尊重软件作者的知识产权,杜绝使用盗版软件;

(8)不阅读、不复制、不传播、不制作妨碍社会治安和污染社会环境的暴力、色情等

有害信息;

(9)不制作、不传播计算机病毒,不设置破坏性程序,不攻击计算机系统及通信网络。

重要梳理·进制的转换

1.非十进制与十进制数的转换

(1)R进制转换为十进制数

转换规则:采用R进制数的位权展开法,即将R进制数按位权展开形成多项式并求和,

得到的结果就是转换结果。

(2)十进制转换为R进制数

转换规则:整数部分(倒读法):“逐次除以基数取余”法,直到商为0,余数倒序输出。

2.二进制与八进制数的转换

(1)二进制转换为八进制

1位八进制数相当于3位二进制数,因此二进制数转换成八进制数的规则为:“三位并

一位”。

(2)八进制转换为二进制

八进制数转换成二进制数的规则为:“一位拆三位”。

1内部资料 免费交流

3.二进制与十六进制数的转换

(1)二进制转十六进制

1位十六进制数相当于4位二进制数,因此二进制转换成十六进制数的规则为:“四位

并一位”。

(2)十六进制转二进制数

十六进制转换成二进制数的规则为:“一位拆四位”。把1位十六进制数写成对应的4

位二进制数,然后连接起来即可。

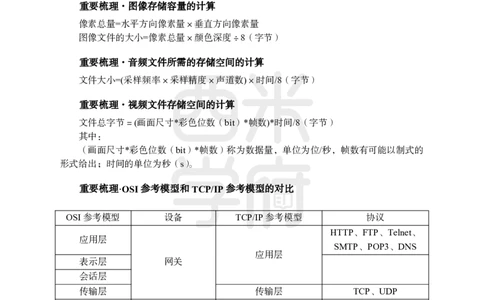

重要梳理·图像存储容量的计算

像素总量=水平方向像素量×垂直方向像素量

图像文件的大小=像素总量×颜色深度÷8(字节)

重要梳理·音频文件所需的存储空间的计算

文件大小=(采样频率×采样精度×声道数)×时间/8(字节)

重要梳理·视频文件存储空间的计算

文件总字节=(画面尺寸*彩色位数(bit)*帧数)*时间/8(字节)

其中:

(画面尺寸*彩色位数(bit)*帧数)称为数据量,单位为位/秒,帧数有可能以制式的

形式给出;时间的单位为秒(s)。

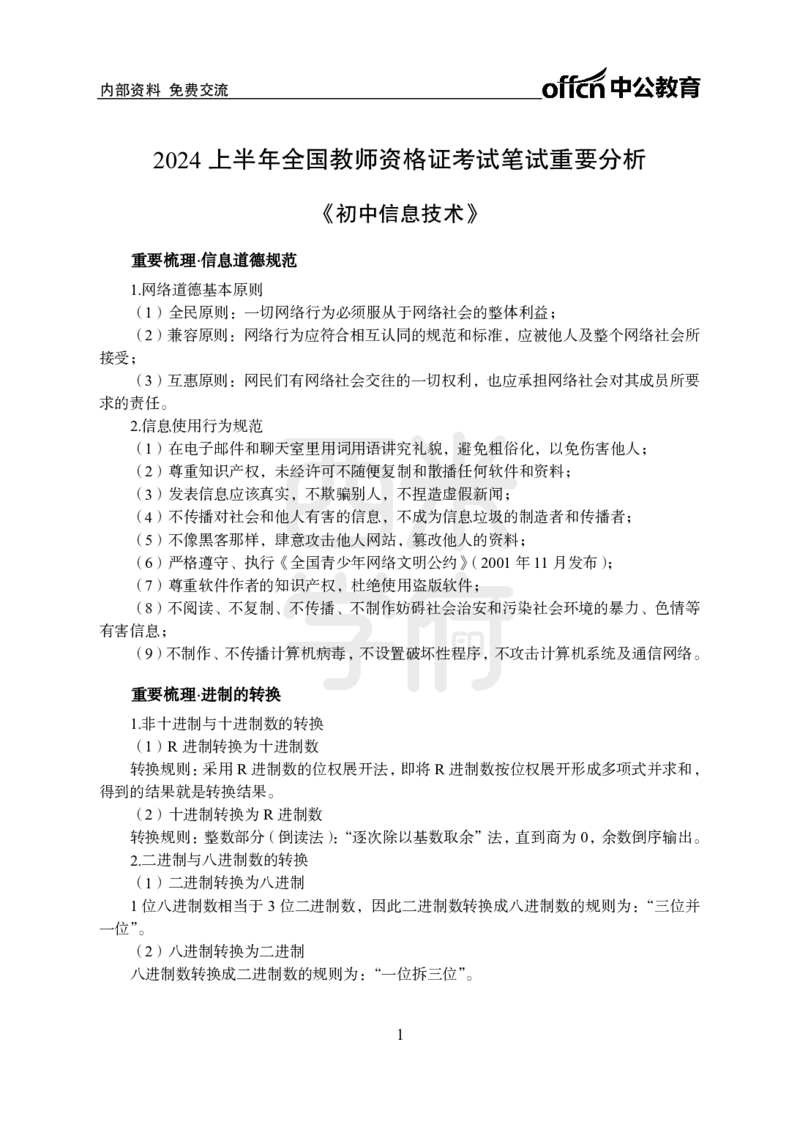

重要梳理·OSI参考模型和TCP/IP参考模型的对比

OSI参考模型 设备 TCP/IP参考模型 协议

HTTP、FTP、Telnet、

应用层

SMTP、POP3、DNS

应用层

表示层 网关

会话层

传输层 传输层 TCP、UDP

网络层 路由器 网络层 IP、ARP、RARP、ICMP

数据链路层 交换机、网桥

网络接口层

物理层 中继器、集线器

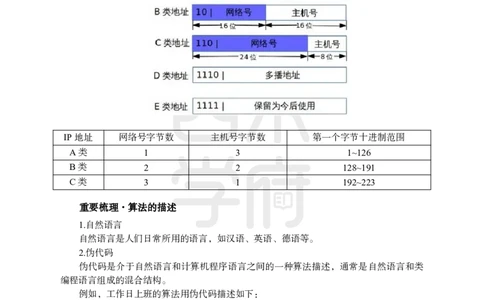

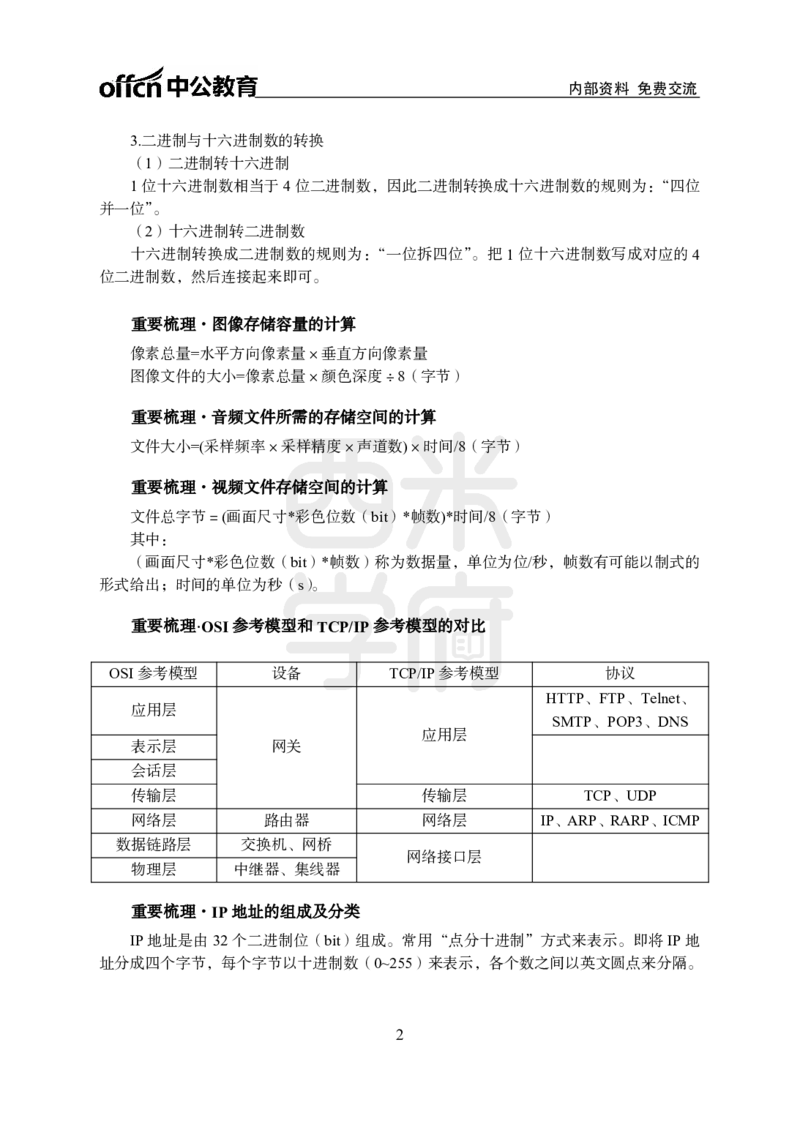

重要梳理·IP地址的组成及分类

IP地址是由32个二进制位(bit)组成。常用“点分十进制”方式来表示。即将IP地

址分成四个字节,每个字节以十进制数(0~255)来表示,各个数之间以英文圆点来分隔。

2内部资料 免费交流

IP地址分为5类。A、B、C三类是常用地址。D类用于组播,E类用于试验和保留。

IP地址的编码规定:全0表示本地网络,全1表示广播地址。

可以将IP地址划分为若干个固定的类,每一类地址都由两个固定长度的字段组成,其

中第一个字段是网络号,第二个字段是主机号。网络号确定了该主机所在的物理网络,主

机号确定了在某一物理地址上的一台主机。

IP地址 网络号字节数 主机号字节数 第一个字节十进制范围

A类 1 3 1~126

B类 2 2 128~191

C类 3 1 192~223

重要梳理·算法的描述

1.自然语言

自然语言是人们日常所用的语言,如汉语、英语、德语等。

2.伪代码

伪代码是介于自然语言和计算机程序语言之间的一种算法描述,通常是自然语言和类

编程语言组成的混合结构。

例如,工作日上班的算法用伪代码描述如下:

IF 九点以前 THEN

do 私人事务;

ELSE9点到18点 THEN

工作;

ELSE

下班;

ENDIF

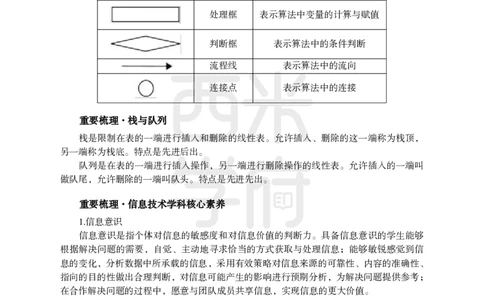

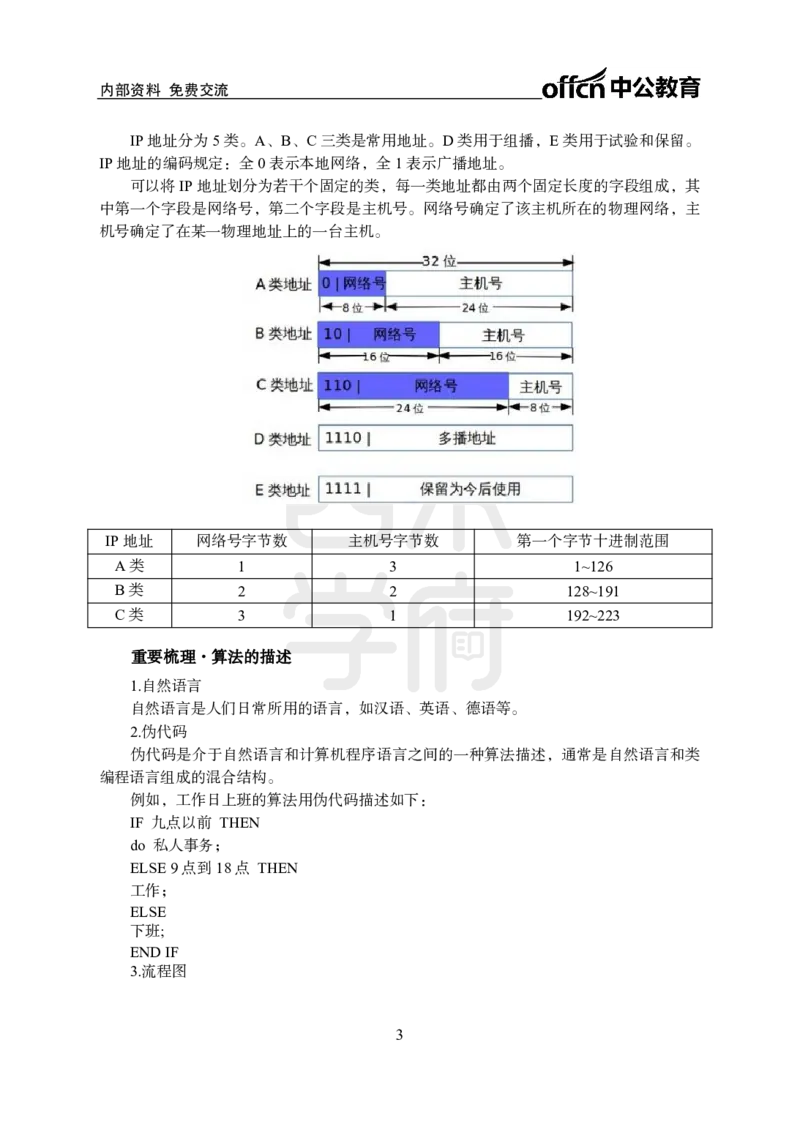

3.流程图

3内部资料 免费交流

以特定的图形符号加上说明,表示算法的图,称为流程图或框图。流程图是算法的一

种图形化表示方法,由如下表所示的图框和流程线组成。

图形 名称 功能

开始/结束框 表示算法的开始或结束

输入/输出框 表示算法中变量的输入或输出

处理框 表示算法中变量的计算与赋值

判断框 表示算法中的条件判断

流程线 表示算法中的流向

连接点 表示算法中的连接

重要梳理·栈与队列

栈是限制在表的一端进行插入和删除的线性表。允许插入、删除的这一端称为栈顶,

另一端称为栈底。特点是先进后出。

队列是在表的一端进行插入操作,另一端进行删除操作的线性表。允许插入的一端叫

做队尾,允许删除的一端叫队头。特点是先进先出。

重要梳理·信息技术学科核心素养

1.信息意识

信息意识是指个体对信息的敏感度和对信息价值的判断力。具备信息意识的学生能够

根据解决问题的需要,自觉、主动地寻求恰当的方式获取与处理信息;能够敏锐感觉到信

息的变化,分析数据中所承载的信息,采用有效策略对信息来源的可靠性、内容的准确性、

指向的目的性做出合理判断,对信息可能产生的影响进行预期分析,为解决问题提供参考;

在合作解决问题的过程中,愿意与团队成员共享信息,实现信息的更大价值。

2.计算思维

计算思维是指个体运用计算机科学领域的思想方法,在形成问题解决方案的过程中产

生的一系列思维活动。具备计算思维的学生,在信息活动中能够采用计算机可以处理的方

式界定问题、抽象特征、建立结构模型、合理组织数据;通过判断、分析与综合各种信息

资源,运用合理的算法形成解决问题的方案;总结利用计算机解决问题的过程与方法,并

迁移到与之相关的其他问题解决中。

3.数字化学习与创新

数字化学习与创新是指个体通过评估并选用常见的数字化资源与工具,有效地管理学

4内部资料 免费交流

习过程与学习资源,创造性地解决问题,从而完成学习任务,形成创新作品的能力。具备

数字化学习与创新的学生,能够认识数字化学习环境的优势和局限性,适应数字化学习环

境,养成数字化学习与创新的习惯;掌握数字化学习系统、学习资源与学习工具的操作技

能,用于开展自主学习、协同工作、知识分享与创新创造,助力终身学习能力的提高。

4.信息社会责任

信息社会责任是指信息社会中的个体在文化修养、道德规范和行为自律等方面应尽的

责任。具备信息社会责任的学生,具有一定的信息安全意识与能力,能够遵守信息法律法

规,信守信息社会的道德与伦理准则,在现实空间和虚拟空间中遵守公共规范,既能有效

维护信息活动中个人的合法权益,又能积极维护他人合法权益和公共信息安全;关注信息

技术革命所带来的环境问题与人文问题;对于信息技术创新所产生的新观念和新事物,具

有积极学习的态度、理性判断和负责行动的能力。

重要梳理·教学评价的类型

(1)以评价基准为依据分类

教学评价按其评价的基准可划分为三类:相对评价、绝对评价和个体内差异评价。

①相对评价

②绝对评价

③个体内差异评价

(2)以评价作用为依据分类

教学方法按照其作用的不同可以分为三类:诊断性评价、形成性评价、总结性评价。

(3)以评价主体为依据分类

根据评价主体的不同可将教学评价分为自我评价和他人评价两类。

(4)以评价方法为依据分类

按照评价所使用的主要方法的不同,可将教学评价分两类:定性评价(质性评价)、定

量评价(量化评价)。

5