国家安全部预警AI投毒风险,两类攻击机制及危害详解

LANYICHINA

蓝易科技

网络安全信息周报

内容概要

1.国家安全部预警AI投毒风险,两类攻击机制及危害详解

2.国家病毒中心发布通报:龙虾智能体现恶意技能包攻击

3.美国两州医疗数据泄露波及60万人,配置错误成主因

4.Oracle4月CPU修补481项安全补丁

本周新闻资讯

1、国家安全部预警 AI 投毒风险,两类攻击机制及危害详解

据国家安全部2026年4月21日发布的安全提示文章,近期,AI“投毒”隐蔽产业链被曝光,引发社会广泛关注。

所谓AI“投毒”,是指通过恶意数据污染AI模型的行为,不仅扰乱商业秩序、影响信息传播,更会危害国家安全。当前这类攻击日益呈现出链条化、隐蔽化、跨境化特征,常被用于恶性市场竞争,甚至可能涉及间谍活动。

AI“投毒”主要分为两类,一类是数据投毒,即向AI大模型训练数据中注入伪装成正常样本的恶意数据,达到削弱模型性能、降低准确性的攻击目的。不法分子借助GEO(生成式引擎优化)工具批量、高权重生成虚构产品介绍、虚假测评、恶意对比信息等虚假内容,定向投放至各类网络平台。AI大模型在训练与检索增强生成阶段会自动抓取网络信息,少量虚假内容经迭代学习后就能固化为“标准答案”,最终输出失真结果。

另一类是模型投毒,该方式更具隐蔽性与危害性,不法分子会通过模型微调、插件植入、接口篡改,在模型权重中嵌入触发式恶意指令。模型日常运行并无异常,遇到特定关键词、产品类别时会自动输出预设虚假内容。

文章指出,人工智能在赋能千行百业的同时,其安全风险也不容忽视。推动AI治理向善,守住数据安全底线,既是行业责任,也需要全社会共同参与。(详见原文地址)

https://baijiahao.baidu.com/sid=1863066548529045071&wfr=spider&for=pc

国家病毒中心发布通报:龙虾智能体现恶意技能包攻击

国家计算机病毒应急处理中心与计算机病毒防治技术国家工程实验室发布预警,在 龙虾(OpenClaw) 智能体系统技能仓库中,发现多款含恶意代码的仿冒技能包,攻击者通过技能包投毒实施木马植入与数据窃取。

用户安装被投毒技能包后,系统调用时会后台静默下载安装POLYSKILLOPENCLAWTROJAN僵尸远控木马,窃取隐私信息,引发数据泄露与财产损失。本次检出 8 类恶意技能包,涵盖 LinkedIn 操作、Polymarket 查询、Excel 处理、Solana 钱包、浏览器自动化等常用功能,仿冒程度高,隐蔽性强。

智能体技能包已成为新型病毒传播载体,针对此类攻击,官方提出四项防护建议:安装前审计技能包代码与链接;将智能体与生产系统隔离并严格权限管控;通过 HASH 值在国家计算机病毒协同分析平台核验;对可疑安装包与技能包进行安全检测。

官方提醒,仿冒 OpenClaw 安装包与技能包的攻击持续活跃,个人与机构需提高警惕,及时检测排查,避免遭受网络攻击。(详见原文地址)

https://www.cverc.org.cn/head/zhaiyao/news20260422-OpenClaw.htm

美国两州医疗数据泄露波及60万人,配置错误成主因

美国医疗行业再曝大规模数据泄露事件。根据SecurityWeek报道,Illinois和Texas两地医疗相关机构近期发生数据泄露,合计影响约60万名个人,暴露出医疗系统在数据安全和配置管理方面的持续风险。

在Illinois事件中,Illinois Department of Human Services(IDHS)因内部系统配置错误,导致用于资源规划的mapping工具被错误设为公开访问。该问题持续时间较长(约2021年至2025年),期间大量敏感数据处于可访问状态。泄露信息包括姓名、地址、case numbers、人口统计信息以及医疗援助计划相关数据,涉及Medicaid和Medicare Savings Program等项目,受影响人数超过60万。(详见原文地址)

原文地址:

https://www.securityweek.com/data-breaches-at-healthcare-organizations-in-illinois-and-texas-affect-600000/

Oracle4月CPU修补481项安全补丁

2026年4月21日,Oracle 正式发布April 2026 Critical Patch Update(CPU)季度安全更新,覆盖28个产品系列,共发布481个补丁,修复约450个独立 CVE 漏洞,其中34个为Critical严重级别,超300个可远程无认证利用,对企业核心系统构成高风险。

本次更新覆盖 Oracle Communications、Fusion Middleware、Java SE、MySQL、VirtualBox 等核心产品线。其中Oracle Communications 获139个补丁,Fusion Middleware 修复59个漏洞,Java SE、GoldenGate、Enterprise Manager 等均有多个关键修复。约390个漏洞为近两年公开披露,部分可被用于远程代码执行、权限提升与数据泄露。(详见原文地址)

https://www.securityweek.com/oracle-patches-450-vulnerabilities-with-april-2026-cpu/

本周漏洞情况

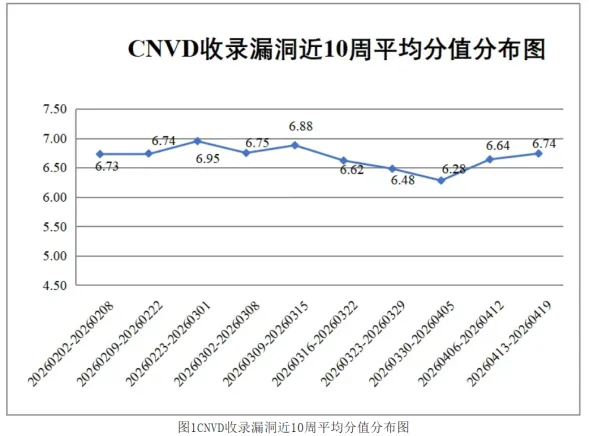

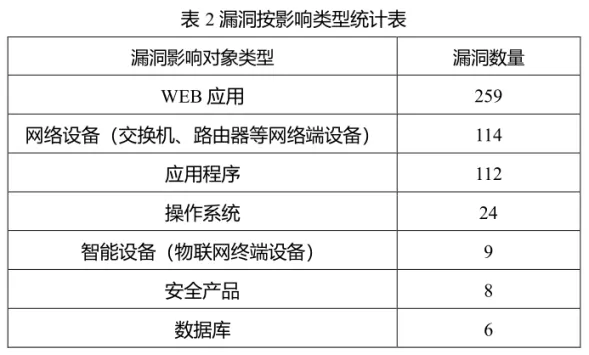

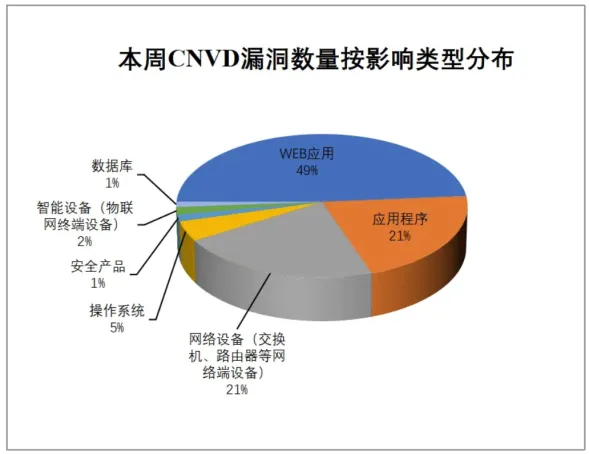

根据国家信息安全漏洞共享平台(CNVD)2026年4月13日至2026年4月19日统计、收集、整理信息安全漏洞532个,其中高危漏洞278个、中危漏洞227个、低危漏洞27个、漏洞平均分值为6.74。涉及0day漏洞400个(占75%),其中互联网上出现“Bank Locker Management System SQL注入漏洞、e-Diary Management System SQL注入漏洞”等零日代码攻击漏洞。涉及党政机关和企事业单位的漏洞总数2973个,与上周(6548个)环比减少55%。

(一)安全漏洞增长数量情况

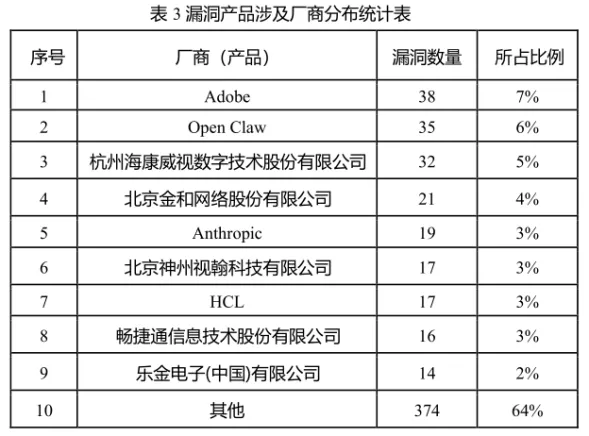

本周收录了583个漏洞。WEB应用221个,应用程序201个,网络设备(交换机、路由器等网络端设备)118个,数据库17个,操作系统12个,安全产品7个,智能设备(物联网终端设备)6个,区块链1个,如表2、图2、表3所示。

相关链接:

https://www.cert.org.cn/publish/main/44/index.html

https://baijiahao.baidu.com/s?id=1863066548529045071&wfr=spider&for=pc

https://www.cverc.org.cn/head/zhaiyao/news20260422-OpenClaw.htm

https://www.securityweek.com/data-breaches-at-healthcare-organizations-in-illinois-and-texas-affect-600000/

https://www.securityweek.com/oracle-patches-450-vulnerabilities-with-april-2026-cpu/

申明:部分内容来源于国家互联网应急中心,新闻资讯来源于网络,版权归原创者所有,如有侵权,烦请告知,我们将立即删除!

商务合作

扫码关注

夜雨聆风

夜雨聆风