OpenClaw安全风险:养虾还是“养瞎”?当AI智能体变成“内鬼”,你的数字资产正在裸奔

👆关注后置顶公众号,及时获取行业最新动态消息

你以为它在帮你养“虾”,其实它正在把你养“瞎”。

2026年3月,一场席卷全球开源社区的供应链投毒事件,让无数开发者、企业用户猝不及防。一个名为OpenClaw的热门AI智能体工具,从“得力助手”变成了“潜伏内鬼”——341个恶意插件伪装成实用工具,悄然窃取API密钥、加密货币钱包,甚至将用户设备变成黑客的“肉鸡”。

这不是科幻电影,而是正在发生的网络安全现实。

2026年3月11日工信部网络安全威胁和漏洞信息共享平台提出“六要六不要”使用建议,包括严格控制互联网暴露面、最小权限原则等。

1

事件概要

时间:2026年3月

威胁编号:OpenClaw高危漏洞/供应链投毒事件(ClawHavoc/AuthTool/Hidden Backdoor关联攻击)

威胁类型:网络攻击

威胁等级:高危

核心影响:攻击者通过官方插件中心ClawHub及非官方渠道投放恶意Skill,伪装成实用工具窃取用户API密钥、加密货币钱包等敏感信息,劫持用户设备,导致数据泄露、财产损失,严重影响企业合规与开源生态健康。

2

技术细节分析

OpenClaw的核心风险源于其设计特性:为实现“自主执行任务”,该应用通常被授予极高的系统权限。当底层安全机制不完善时,攻击者可轻易突破防线。

2.1

供应链投毒:审核缺失的“技能市场”

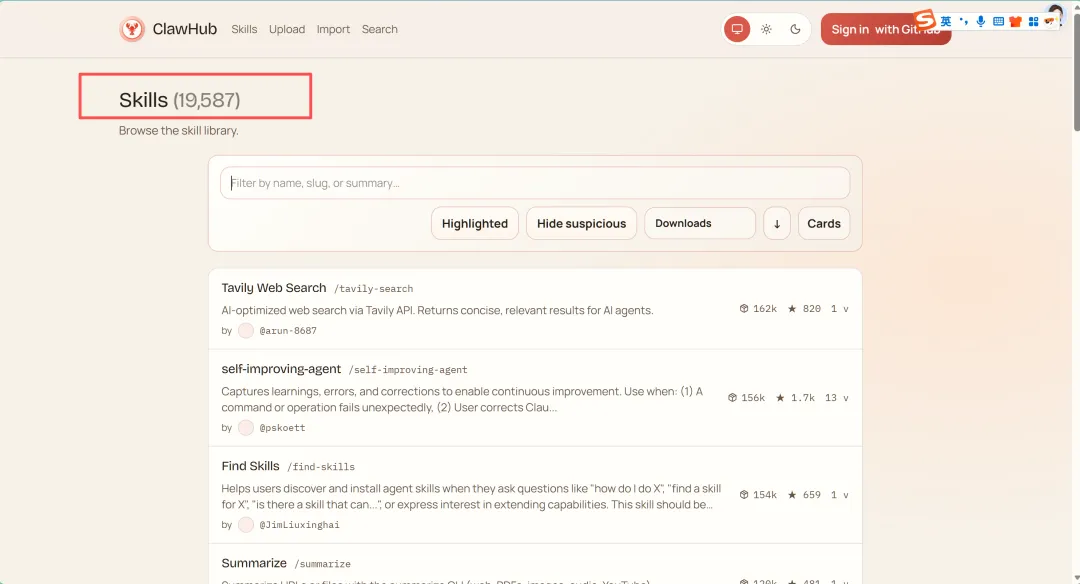

OpenClaw官方插件中心ClawHub的Skill数量已接近2万个,审核机制仍在完善中。攻击者利用这一缺口,批量上传恶意插件,通过以下方式实施投毒:

伪装实用工具:如 polymarket-all-in-one、rankaj 等,诱导用户安装

夹带恶意脚本:在安装包中隐藏远控、挖矿代码

窃取敏感信息:读取本地 .clawdbot/.env 配置文件,静默上传API密钥等

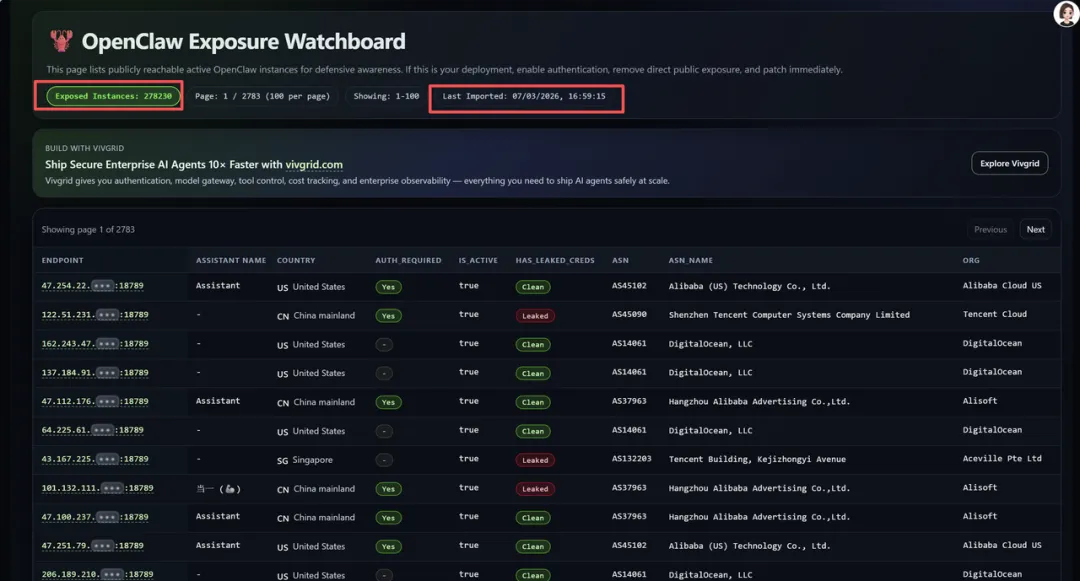

同时,非官方渠道的“汉化版”“一键安装包”缺乏审核,成为恶意代码传播载体。部分用户违规修改监听配置(将 127.0.0.1 改为 0.0.0.0 ),进一步扩大攻击暴露面。

2.2

高危漏洞:可直接远程利用的“后门”

CVE-2026-25253 远程代码执行漏洞(CVSS 8.8):攻击者通过构造恶意参数的钓鱼链接,在未授权情况下执行任意系统命令,已出现在野利用

命令注入漏洞:特定API端点和插件接口存在参数过滤缺陷,允许攻击者注入系统命令或绕过沙箱限制

2.3

架构性缺陷:AI的“盲点”

提示词注入攻击:攻击者将恶意指令隐藏在网页或文档中,诱导OpenClaw执行泄露系统密钥、删除数据等非预期操作

权限管控失效:错误地将所有本地连接视为可信,使得恶意网站可通过浏览器绕过认证

2.4

数据泄露与误操作

敏感信息明文存储:管理仪表盘曾通过URL参数或localStorage明文传输网关认证信息,易被XSS攻击或物理接触窃取

不可逆误操作:AI因误解自然语言指令,可能在用户无明确意图的情况下,错误执行删除核心数据库或企业邮件的操作

3

影响范围与识别指标

3.1

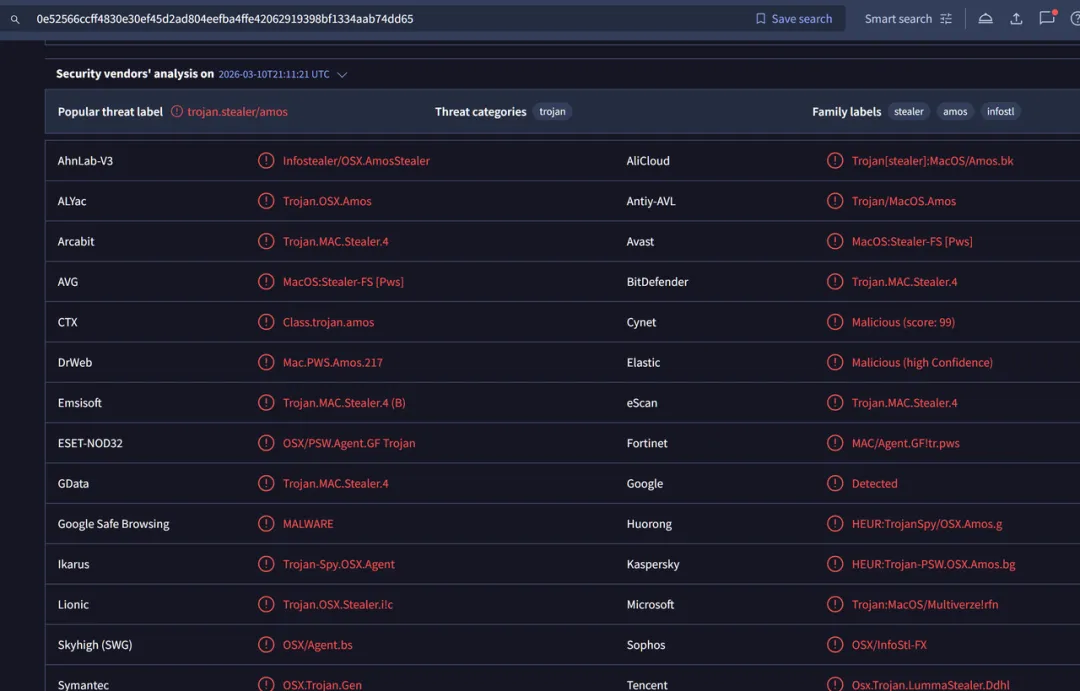

部分IOC截图

3.2

受影响范围

主要影响系统:OpenClaw全版本(截至2026年3月上旬),覆盖Windows、macOS系统

受影响用户:个人开发者、企业办公用户、敏感信息持有者

攻击活跃度:Koi Security扫描2857个Skill发现341个恶意样本(占比12%);全球公网暴露OpenClaw实例近28万个(数据来源:allegro.earth),攻击呈现团伙化、批量化特征

3.3

行为特征

恶意Skill读取本地配置文件,窃取API密钥等敏感信息,静默上传至攻击者服务器

诱导用户执行恶意命令,或夹带恶意脚本,实现远控、挖矿等操作

部分恶意安装包修改系统监听配置,将OpenClaw控制端暴露在公网

3.4

恶意Skills清单

ClawHavoc Campaign:335个恶意Skill

其他恶意样本:6个

总计:341个

4

4.1

临时缓解措施

立即卸载非官方渠道下载的OpenClaw及插件,仅保留官方版本

删除“汉化版”“一键安装包” 等不明来源程序

禁用第三方Skill自动安装功能,手动审核每一个待安装插件的权限与来源

4.2

官方建议解决方案

补丁/更新:升级OpenClaw至2026.3.8及以上版本(官方下载链接),新增12项安全补丁及ACP溯源机制

配置建议:

创建专用低权限账户运行OpenClaw,不使用管理员/root权限;

修改默认端口18789,启用防火墙限制仅信任IP访问;

定期清理过期Skill,仅保留官方认证插件

4.3

检测与自查方法

核对插件列表:排查是否存在本次披露的恶意Skill(如 polymarket-all-in-one、rankaj等)

文件哈希校验:比对本地核心文件(如 openclaw-agent.exe )的哈希值,判断是否感染恶意样本

网络连接检查:查看系统网络连接记录,排查是否连接恶意IP、恶意域名,是否存在异常敏感数据上传行为

5

锐捷安全能力关联

锐捷网络下一代防火墙,将入侵预防系统(IPS)的深度防护能力与云端实时威胁情报相结合,构建了一道坚不可摧的安全屏障。

精准的IPS拦截

深入分析网络流量,即时检测并阻止漏洞利用、SQL注入、恶意软件下载等多种攻击类型。通过“通用型漏洞+具体漏洞”的检测理念,实现对未知+已知漏洞的精准拦截和阻断。即使在系统尚未安装最新补丁的情况下,虚拟补丁机制也能为您提供安全缓冲期。

威胁情报

接入国际化威胁情报网络,毫秒级识别恶意IP地址、钓鱼网站及命令与控制服务器。任何新型威胁一经出现,立即被防火墙阻挡。

IPS特征库升级

自动升级:开启自动升级后,IPS规则库自动更新至v20260311.1524及以上版本,自动更新的设备不受该漏洞影响

离线升级:未联网设备可登录锐捷安全云官网下载最新IPS规则库手动升级

威胁情报库

建议在防火墙特征库升级界面开启自动升级,威胁情报库将自动拦截OpenClaw投毒相关风险。

6

别让你的AI助手变成“内鬼”

OpenClaw事件再次提醒我们:技术的便利,必须以安全为前提。 当AI智能体被赋予过高权限,当开源生态缺乏严格审核,你的数字资产就可能在一夜之间“裸奔”。

养虾还是养“瞎”?选择权在你手中。

免责声明:引用内容会标注来源,仅为传递更多信息之目的,不为商业用途,因部分文章来自网络多次转载,其版权归原作者或原出版社所有,不对所涉及的版权问题负法律责任,若有来源标注错误或侵犯了您的合法权益,请与我们联系,加以下微信号,我们将及时更正、删除,谢谢。

弱电安防|智能家居|国产信创|品牌电脑|电脑配件|外设周边|网络设备|信息安全|办公设备|办公耗材|框架协议|政府采购|全彩LED、LCD拼接屏、道闸、门禁、人员通道、充电桩、会议平板、视频会议、音视频系统、无纸化、云桌面|技术服务

客户最信赖的方案提供商、供应商及服务商

欢迎【关注】山平智能解决方案并设为星标

点分享

点收藏

点点赞

点在看

夜雨聆风

夜雨聆风