流媒体是如何下载下来的?—— TUBI 篇 (一)

互联网的早期,视频下载是一件非常简单的事情,右键”目标另存为”或是用个 IDM 就能搞定一切。但随着流媒体版权保护的日益严格,现在的视频下载已经演变成了一场

。很多朋友在尝试构建本地私人媒体库(如 Plex、Emby)时,常常会遇到各种挫败:用尽了”猫抓”、`yt-dlp` 等各种下载神器,结果要么根本嗅探不到真实的视频流,要么下载下来全是一片黑屏、无法播放的加密乱码。这也是我开设《流媒体是如何下载下来的》这个专栏的初衷——

我想带大家从纯粹的”工具使用者”,进阶为能够看懂底层协议的”破壁者”。

我们将从抓包、加密、反爬、数字版权管理(DRM)等维度,层层剥开各大流媒体平台的技术黑盒。

互联网的早期,视频下载是一件非常简单的事情,右键”目标另存为”或是用个 IDM 就能搞定一切。但随着流媒体版权保护的日益严格,现在的视频下载已经演变成了一场高度对抗的技术攻防战。

很多朋友在尝试构建本地私人媒体库(如 Plex、Emby)时,常常会遇到各种挫败:用尽了”猫抓”、`yt-dlp` 等各种下载神器,结果要么根本嗅探不到真实的视频流,要么下载下来全是一片黑屏、无法播放的加密乱码。

这也是我开设《流媒体是如何下载下来的》这个专栏的初衷——我想带大家从纯粹的”工具使用者”,进阶为能够看懂底层协议的”破壁者”。我们将从抓包、加密、反爬、数字版权管理(DRM)等维度,层层剥开各大流媒体平台的技术黑盒。

作为本系列的第一篇,我们挑选了一个非常具有代表性的目标:Tubi TV。

在当今各大平台疯狂涨价的背景下,Tubi 凭借”完全免费、海量正版影视”的优势(俗称 FAST 模式——免费且带广告的流媒体电视),成为了全网公认的”白嫖党宝藏”。但它的变现逻辑是强制插播贴片广告,因此完全不支持离线下载。一旦你想绕过广告把视频缓存到本地,就会触发它的一系列防御机制。

Tubi 的防御体系设计得非常精巧。从数字版权管理(DRM)的安全防护等级来看,它目前主要采用的是

。它既没有像 Netflix 那样一上来就全线拉满最严苛的硬件级解密(L1 级别,无法轻易提取内容),也没有像普通小网站那么容易被直接嗅探抓取。

可以说,它是”动态防爬签名”与”轻量级软件层 DRM (L3) 加密”相结合的典范,非常适合作为我们入门学习流媒体逆向与下载技术的”第一块敲门砖”。

要想彻底看懂并实现此类流媒体的下载,不能只靠一键脚本,而是需要接触以下四大维度的技术。这也是我们今天这篇文章会带你过一遍的核心知识:

熟练使用浏览器开发者工具(F12),能够在大海捞针般的网络请求中,精准定位到流媒体的真实放映清单(`.m3u8` 或 `.mpd` 协议)。

了解厂商如何通过时间戳结合哈希算法(如 HMAC-SHA256)生成每次请求都不一样的”动态签名”,并学会用 Python 复现这套逻辑去”骗”过服务器的拦截。

了解 Google Widevine DRM 的工作原理,知道什么是 PSSH、License 授权服务器,以及真正锁死视频碎片的 AES 密钥。

理解如何通过虚拟化一套合法的设备环境(如 Android L3 级别证书),向服务器发起 Challenge(挑战握手),最终成功提取出能让视频恢复播放的 `kid:key` 解密参数。

如果你对以上的硬核词汇感到陌生,不用担心。接下来的实战篇,我会手把手带你亲眼看一看这些技术的底层运作。

别光听我说,打开你的电脑,跟着操作一遍,你就彻底明白了。

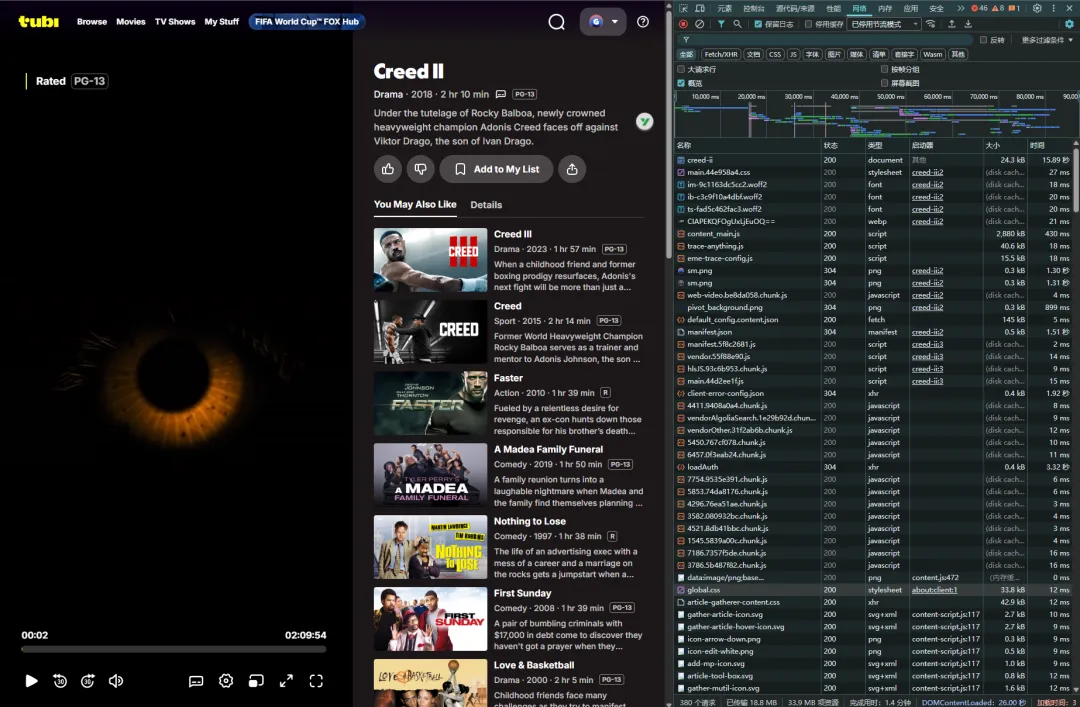

1. 用 Chrome 浏览器打开 Tubi 首页 (`tubitv.com`)。

3. 点击顶部的 “Network (网络)” 选项卡。

4. 按 F5 刷新页面,然后随便点开一部电影开始播放。

此时你的浏览器就变成了一台”监听器”,右侧面板会疯狂刷新出几百条网络请求——这些就是浏览器和 Tubi 服务器之间的全部”悄悄话”。

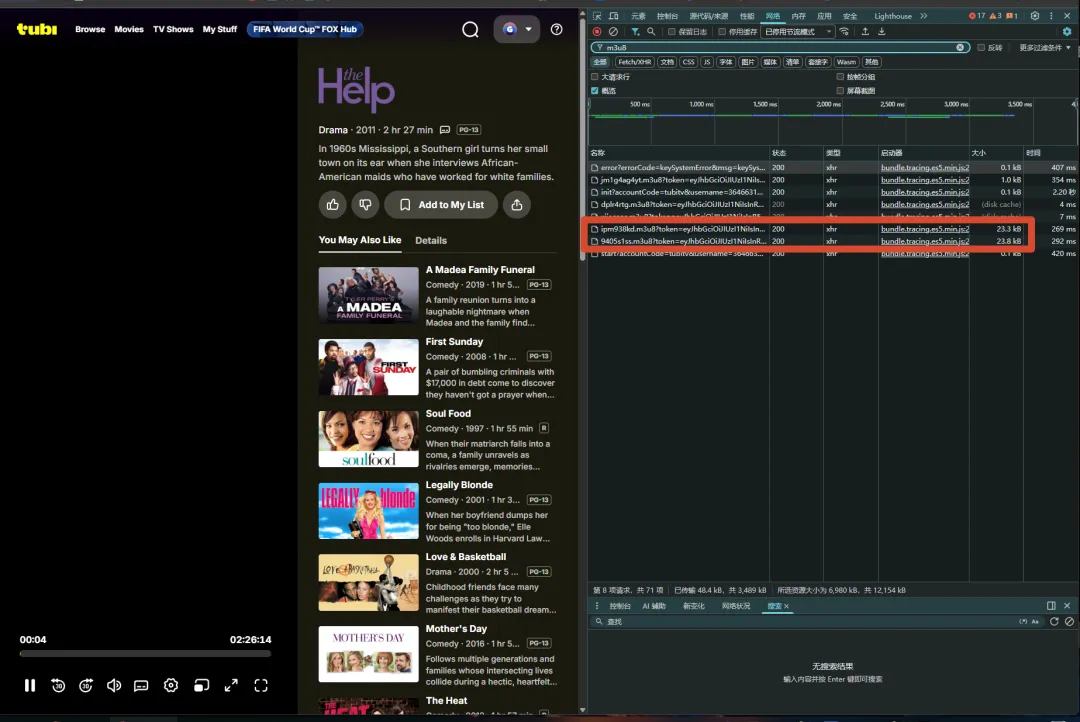

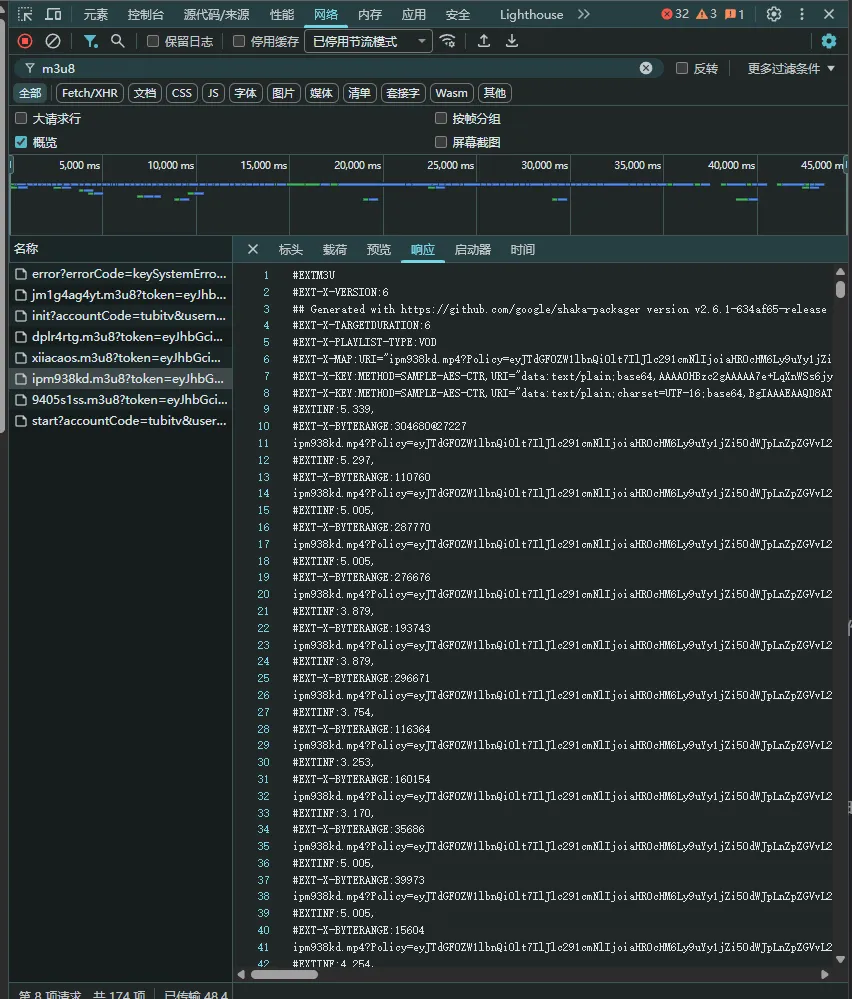

1. 在网络面板左上角的搜索框里输入:`m3u8`

2. 你会看到若干条 `xxxxx.m3u8?token=…` 的请求。

3. 点击其中体积最大的那条(通常 20KB 左右)。

4. 在右侧点击 “响应 (Response)” 选项卡。

#EXTM3U

#EXT-X-VERSION:6

#EXT-X-TARGETDURATION:5

#EXT-X-PLAYLIST-TYPE:VOD

#EXT-X-MAP:URI=”bexqcvj9.mp4?hdntl=exp=1779173951~acl=…”

#EXT-X-KEY:METHOD=SAMPLE-AES-CTR,URI=”data:text/plain;base64,AAAAOHBzc2gAAAAA7e+Lq…”

#EXTINF:3.378,

bexqcvj9.mp4?hdntl=exp=…

#EXTINF:3.378,

bexqcvj9.mp4?hdntl=exp=…

原理解释:现代流媒体不会直接给你一个几 GB 的 MP4 文件,而是把视频切成几千个几秒钟的”小碎片”。这个 `.m3u8` 文件就是所有碎片的总目录(放映清单)。每一行 `#EXTINF:3.378` 代表一个 3.3 秒的碎片。一部 2 小时的电影大约有两千多个碎片。

仔细看上面清单的第 6 行——这是整个文件里最关键的一行

URI=”data:text/plain;base64,AAAAOHBzc2gAAAAA7e+LqXnWSs6jyCfc1R0h7QAAABg…”,

KEYID=0xFDCCCDB105F3410283376065EA41260D,

KEYFORMAT=”urn:uuid:edef8ba9-79d6-4ace-a3c8-27dcd51d21ed”

| METHOD=SAMPLE-AES-CTR | 加密方式:AES 计数器模式 |

| KEYID=0xFDCCCDB1… | 锁的编号,每部电影都不同 |

| URI (base64) | PSSH 数据,浏览器用它向服务器换钥匙 |

| KEYFORMAT=urn:uuid:edef8ba9… | 这串 UUID 就是 Widevine 的身份标识 |

> 原理解释:如果你现在把这个 m3u8 链接丢进普通下载器,碎片确实能下载下来,但合并后打开播放器——画面全黑。因为每一个碎片都被 AES-128 密码锁锁死了,没有钥匙就是一堆废数据。

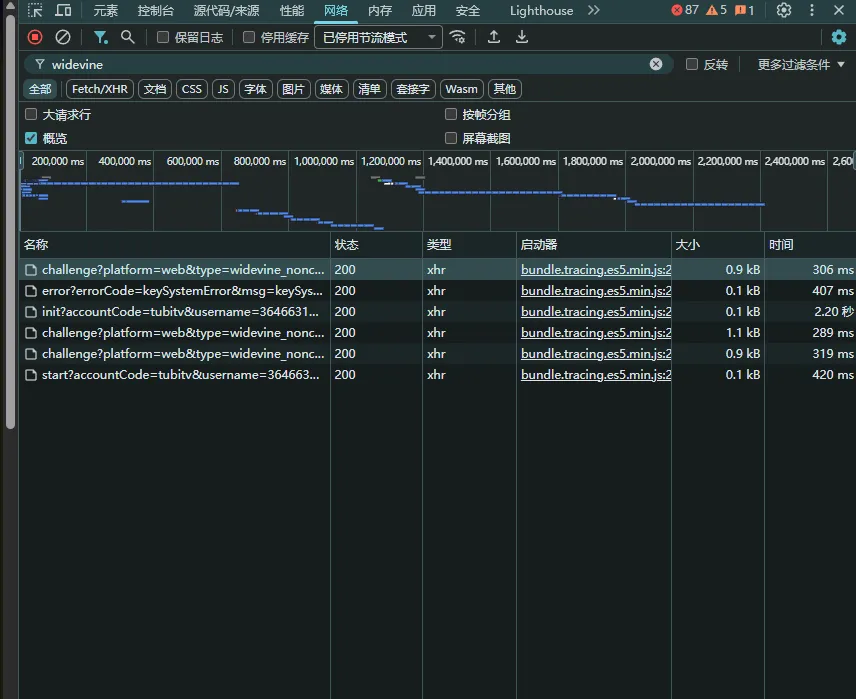

第四步:追踪”解密钥匙” (搜索 widevine)

2. 点击其中一条,右键选择 “复制 → 复制为 cURL”。

curl ‘https://license.adrise.tv/challenge?platform=web

&type=widevine_nonclearlead

&external_id=D08996528A607B10AD849DF3B6E3F778

&drm_token=eyJhbGciOiJIUzI1NiIs…’

H ‘origin: https://tubitv.com’

原理解释:这就是你的浏览器在后台偷偷向 `license.adrise.tv` 发送的”索要钥匙”请求。URL 里的 `drm_token` 是一个 JWT 授权令牌,服务器靠它判断你有没有资格拿钥匙。`–data-raw` 里那段乱码是浏览器内置 CDM 模块生成的

,用来证明”我是一个合法的播放环境”。服务器验证通过后,才会把解密钥匙藏在返回的二进制数据里。

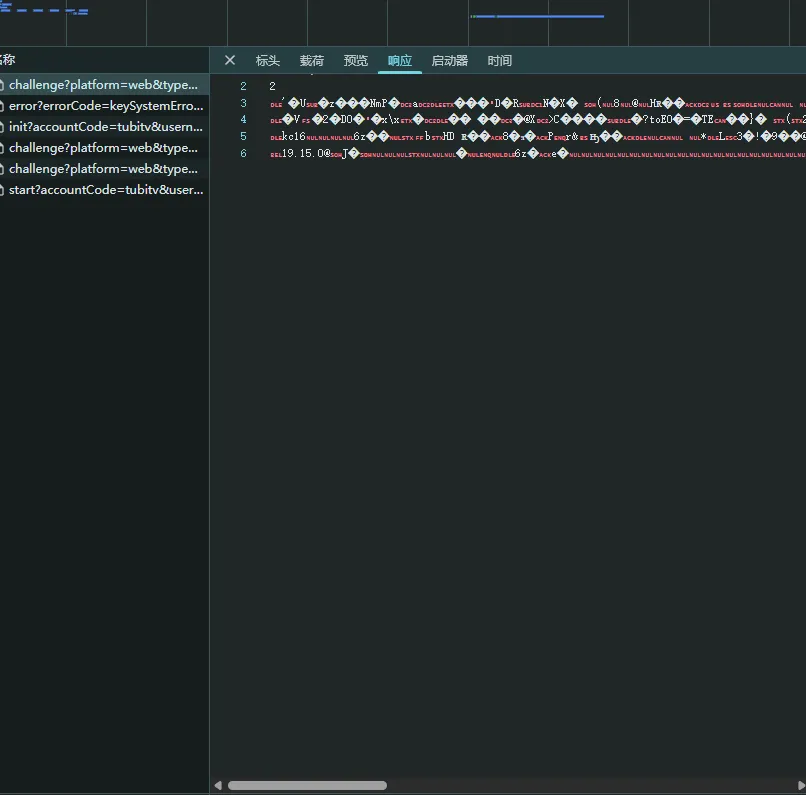

第五步:查看服务器返回的”钥匙包裹”1. 点击那条 challenge 请求。2. 切换到

选项卡。3. 你会看到一堆完全不可读的

。

:这堆乱码就是服务器返回的加密 License 数据包。真正的 16 进制解密钥匙被封装在这堆二进制协议数据里。普通人到这里就彻底卡死了——你既无法手动构造 challenge,也无法从乱码中提取出 Key。

二、 终极防线:HMAC 动态签名你可能会想:既然浏览器能自动完成上面这些步骤,那我用 Python脚本模拟浏览器的行为不就行了?没那么简单。Tubi 在你看不见的地方,还部署了一道

。签名算法的完整链条在浏览器能播放视频之前,Tubi 的 JavaScript 代码在后台默默完成了这样一套操作:① 生成设备指纹 (device_id)↓② 向 Tubi 服务器申请一把”签名密钥” (signing_key)↓③ 用这把密钥 + 三层嵌套 HMAC 算法,实时计算动态签名↓④ 带着签名换取 Bearer Token(身份令牌)↓⑤ 用 Token 请求视频信息 → 得到 drm_token↓⑥ 用 drm_token 向 License 服务器换取解密钥匙

其中

就是整个防线的核心,从 Tubi 混淆的 JavaScript 中还原出的算法如下:

第1层:把 “TUBI” 这4个字母 + 服务器给的密钥拼在一起key = b’TUBI’ + base64解码(signing_key)

第2层:用今天的日期做一次 HMAC 哈希date_key = HMAC-SHA256(今天的日期, key)

第3层:再用固定字符串 “tubi_request” 做一次 HMAC 哈希sign_key = HMAC-SHA256(“tubi_request”, date_key)

最终签名:用三层派生出来的密钥,对整个请求内容签名signature = HMAC-SHA256(请求内容, sign_key)

每一层的输入都依赖上一层的输出,而且

,所以昨天的签名今天就作废了。你不可能从浏览器里复制一个签名永久使用。

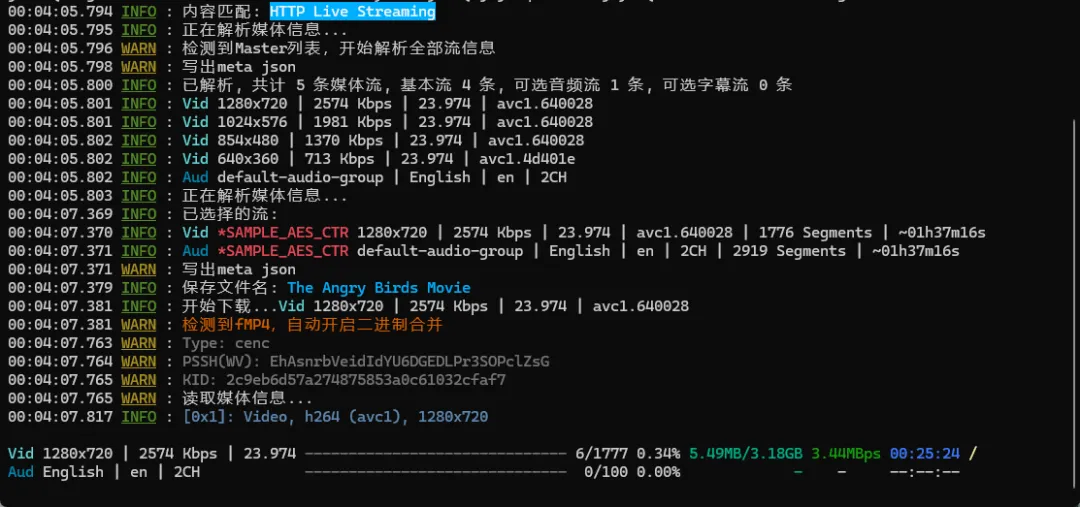

三、 完整解密演示:从 PSSH 到真正的 Key当你同时掌握了 HMAC 签名算法和 Widevine CDM 模拟能力后,就可以走完整个解密链条(设备文件不提供):

程序就会在下载碎片的同时实时解密,最终在你电脑里还原出一个完美、高清、无广告的 MP4 文件。

四、 结语与预告:授人以渔之后看了上面的技术原理解析,相信大部分非硬核开发者的朋友已经觉得”头皮发麻”了。从零开始搭建这套复杂的代码环境,不仅费时费力,而且随时可能因为平台的安全策略更新而失效。

这也是为什么市面上大部分的一键下载工具总是昙花一现的原因——流媒体的攻防一直在升级,没有一劳永逸的工具,只有洞察底层的逻辑。

本期作为《流媒体是如何下载下来的》系列专栏的第一篇,我们以无加密和轻加密相结合的 Tubi 为例,完整拆解了从 HMAC 动态签名反爬到 Widevine DRM 逆向提取钥匙的全部流程。

不知道大家对这套硬核的底层拆解思路是否感兴趣?如果你觉得看懂了原理,但每一集都要手动去抓包、提取 PSSH、算签名实在是太痛苦了……

也许,我会考虑在后续的连载中,直接把这套复杂的底层逻辑封装成一个”傻瓜式、开箱即用”的全自动下载成品工具,分享给大家。

如果你对这个”未诞生的成品”感兴趣,或者想继续看本系列去解锁其他更高级别流媒体平台(比如 Apple TV+、Amazon 等)的硬核技术解析,不妨点个”赞”或者留言告诉我!您的反馈是我继续填坑的最大动力。特别声明:本文及相关技术探讨仅供个人学习、研究流媒体协议以及离线合法观看使用。请勿将相关技术用于任何商业用途或侵权行为,请严格遵守所在国家/地区的相关版权法规。

夜雨聆风

夜雨聆风