借助Timeplus为OpenClaw提供安全防护:实时防御架构(上)

点击蓝字关注 Timeplus,拥抱实时数据分析

原文链接:https://www.timeplus.com/post/securing-openclaw-with-timeplus

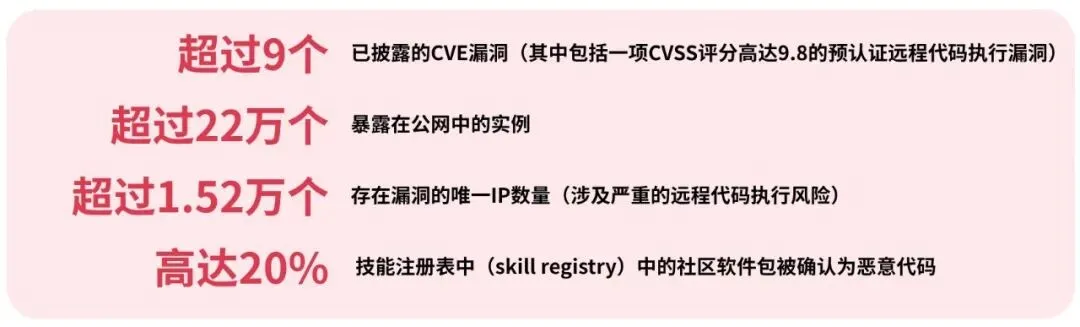

OpenClaw是目前最受欢迎的开源AI agent框架之一,在GitHub上已获得超过21.4万个星标。不过,它也是安全风险突出、漏洞最为严重的框架之一:

这意味着它形成了一个规模巨大的公开攻击面。在这些漏洞的威胁下,如果企业缺乏专门针对性的安全监测机制的情况下部署OpenClaw,就会面临极大的安全风险。

本文将深入剖析OpenClaw的安全架构及其已知漏洞,并给出一套具体的落地实施方案:利用Timeplus的流式SQL引擎作为实时安全底座,能以4毫秒端到端延迟处理每秒数百万条agent事件、从而实时检测提示词注入(prompt injection)、数据泄露、权限提升和供应链攻击发生等威胁。

2025年末至2026年初,AI agent所面临的威胁格局已经发生了明显变化。OWASP先后发布了《LLM Top 10(2025)》以及全新的《Agentic Applications Top 10(2025年12月)》;NIST也在2026年2月启动了AI Agent Standards Initiative。在这一阶段,几乎所有主流框架都暴露出严重漏洞——Langflow出现了CVSS评分9.8的远程代码执行漏洞,且已被用于真实攻击;MCP服务器的命令注入问题发生率达到43%;而OpenClaw更被Palo Alto Networks称为“可能是2026年最大的内部威胁”。在这样的背景下,把Timeplus的流式分析能力与结构化的agent遥测(agent telemetry)数据结合起来,为企业提供了一条更可行的路径,使其能够在持续、实时的安全监督下部署AI agent。

OpenClaw的架构形成了一个格外宽广的攻击面

OpenClaw是一个基于TypeScript开发的网关守护进程(gateway daemon),可以把20多个消息平台(包括Slack、Telegram、Discord、Teams、Signal和iMessage)接入由大语言模型驱动的agent。这个项目由Peter Steinberger创建,最早于2025年11月以“Clawdbot”之名发布,之后经历了两次更名,并在2026年1月正式定名为OpenClaw。就安全分析相关性而言,其架构中有四个核心组成部分尤其值得关注:

Gatewa (网关)作为持久守护进程运行在WebSocket地址ws://127.0.0.1:18789上,负责消息路由、会话维护以及工具管理。

Agent Loop(Agent循环)遵循这样一套流程:输入→上下文组装(系统指令+对话历史+工具Schema+技能+记忆)→模型推理→工具执行→重复→回复。

Memory(记忆数据)以纯文本Markdown和YAML文件形式存储在~/.openclaw/目录下,其中MEMORY.md用于保存持久记忆,HEARTBEAT.md用于记录定时任务。

Skills system(技能系统)采用模块化能力包(capability packs)的形式运行。这些能力包以目录方式存放,其中包含SKILL.md文件,用来记录元数据、操作指令以及可执行代码;用户还可以直接从公开的ClawHub注册表中安装。

该框架支持任意Shell命令执行、文件系统读写、通过Chrome DevTools Protocol实现浏览器自动化,以及基于cron的定时调度。它与模型无关,可接入Claude、GPT、Gemini、DeepSeek,以及通过Ollama调用的本地模型。能力覆盖面如此之广,恰恰也是它危险所在:Simon Willison所说的“致命三件套”,是该框架设计之初就有的特性:能访问私有数据、暴露于不可信内容、并且具备对外通信能力。

十项需要重点监测的关键漏洞:

-

默认情况下不启用身份验证:网关在出厂状态下没有认证机制,来自localhost的连接可以获得全部访问权限。

-

无输入过滤机制:网页、邮件和文档内容未经任何筛选直接进入大语言模型的上下文窗口(context window)。

-

Skills会执行不可信代码:这些来自监管审核力度极弱有限的公共注册技能表(public registry),却能够在本地获得完整访问权限。

-

凭证和对话内容以明文形式存储:静态数据无任何加密。

-

WebSocket存在安全缺陷:无来源验证,可实现跨站劫持(ClawJacked漏洞)。

-

默认无sandbox隔离:从群聊中调用的工具可以直接访问环境变量、API密钥和文件系统。

-

在SECURITY.md中,Prompt(提示词)注入被明确声明为“不在漏洞受理范围内(out of scope)”,除非它包含了边界绕过(boundary bypass)。

-

因默认配置存在问题,93%的暴露实例都出现了身份验证绕过漏洞。

-

共享会话机制本身也很危险:默认的dmScope=main意味着为一位用户加载的敏感信息,可能会被其他用户看到。

-

当前未设立漏洞赏金计划(bug bounty program),专门的安全团队资源也较为有限。

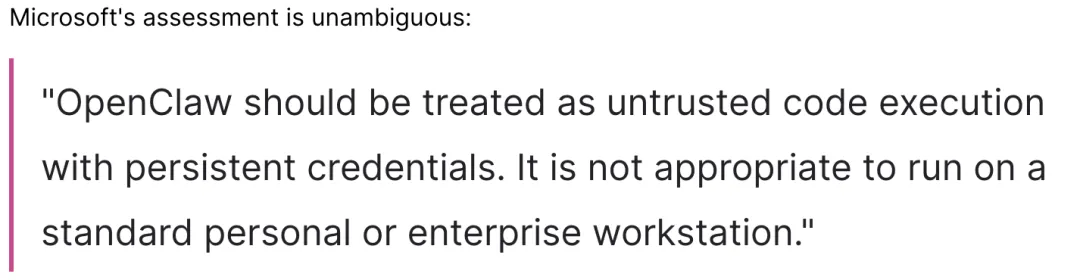

微软的评估非常明确:

“OpenClaw应被视为一种长期持有凭证的不可信代码执行。它并不适合运行在普通个人电脑或企业工作站上。”

2026年1月至3月间,OpenClaw在三个补丁周期内披露了9个以上的CVE漏洞,这足以说明其安全问题的严重程度。其中最关键的几项漏洞共同指向一个事实:这套架构中的深层弱点被发现的速度,已经远超它被修复的速度。

2026年2月,Oasis Security披露了ClawJacked漏洞。该漏洞表明,即使OpenClaw已设置密码保护,恶意网站仍然可以通过WebSocket劫持本地运行的OpenClaw agent。

更进一步地说,发布一个Skill的唯一门槛,只是拥有一个注册时间至少满一周的GitHub账号。在这样的准入条件下,生态中出现大量恶意技能并不令人意外。按照Bitdefender的估算,约有900个Skill(也就是整个生态大约20%)带有恶意性质。

Timeplus登场:为Agent安全提供实时上下文与检测基础

Timeplus是一个基于C++开发的、能统一处理流式与历史数据的平台,它面向的是亚秒级延迟的实时分析场景。它的开源核心引擎名为Proton,该引擎以单一二进制文件形式运行,不足500MB,且不依赖任何外部组件。Timeplus Enterprise(Timeplus企业版)则在此基础上增加了多节点集群(cluster)、200多种连接器、RBAC、告警和可视化仪表板功能。

要理解这套架构在安全监测方面的能力,需要了解三层至关重要设计。NativeLog是一种仅追加(append-only)、高吞吐量的预写日志(write-ahead log),针对低延迟写入进行了优化,类似于Apache Kafka的commit log(提交日志)。Historical Store基于ClickHouse的存储引擎构建,同时支持列式和行式两种数据格式。Unified Query Engine则结合向量化SIMD运算与JIT编译能力,能够把查询自动分发到合适的数据层处理,因此不再需要把实时链路和批处理管道(pipelines)分开维护。

性能基准测试显示,在Apple M2 Max设备上,Timeplus每秒可处理9000万条事件,端到端延迟仅在4毫秒;在单机环境下,用于安全关联规则处理的吞吐能力也可达到每秒100万条以上消息。对于agent安全监测来说,这样的性能并不是单纯的参数优势,因为检测延迟的高低,往往会直接决定攻击者可利用的时间窗口有多大。

以流式SQL作为安全检测语言

Timeplus的默认查询模式就是流式数据处理,也就是说,SELECT … FROM stream会持续处理之后不断进入的新事件。正是这种底层设计选择,使它天然适合用于安全监测场景。

三种窗口类型对应了不同的检测模式:

-

滚动窗口(Tumble Window)是固定且互不重叠的窗口,适合做周期性聚合分析,比如统计每5分钟间隔内的认证失败次数、计算每分钟的错误率,或汇总每小时的Token消耗。

-

滑动窗口(Hop Window)属于滑动且彼此重叠的窗口,支持连续阈值监测,比如在每秒更新一次的滚动1分钟窗口中,检测发起过量请求的IP地址。

-

会话窗口(Session Window)则是动态、基于活动行为划分的窗口,会在可配置的空闲时间结束后自动关闭,特别适合用来跟踪用户或agent会话,并识别异常的会话时长或多步攻击链。

物化视图(Materialized views,MV)会持续运行并保存结果,因此系统可以逐步建立行为基线,并据此衡量哪些活动偏离了正常范围。借助JavaScript和Python编写的UDF(用户自定义函数),复杂事件(CEP)处理能力也可以被引入进来,使系统能够完成超出传统SQL表达范围的模式匹配,比如用有限状态机识别多步骤攻击过程。Python UDF(Python用户自定义函数)还可以直接在流式数据处理管道(streaming pipeline)中嵌入机器学习模型,例如scikit-learn或PyCaret,也可以调用外部大语言模型API,对异常行为进行零样本分类判断。

Timeplus 3.0内置了告警系统,支持对批量事件进行聚合处理,并提供限流与抑制机制,以减少告警疲劳;告警动作则可以转发到Slack、PagerDuty、Webhook,或自定义的Python函数。

下期我们讲详细介绍基于Timeplus监控OpenClaw的参考架构和针对各类主要威胁的流式SQL检测查询

感谢阅读

欢迎试用

Timeplus已经将我们的核心引擎开源,邀请大家体验并为我们的项目点赞!

官网

timeplus.com

体验开源

http://github.com/timeplus-io/proton

联系我们

info@timeplus.com

Timeplus有着活跃的技术社区,欢迎加入我们的官方交流群,与我们进行实时数据分析方面的业务分享,我们将为你提供适合的解决方案。

(如需加入Timeplus微信交流群,请扫码添加小助手微信)

相关阅读

Timeplus 微信公众号

点击阅读原文免费注册

Timeplus 知乎平台

实时,强大,简单

点个“在看”,让实时数据分析更加自然

夜雨聆风

夜雨聆风